- Niedawno opublikowany dowód koncepcji ujawnia słabości zabezpieczeń w rozszerzeniach Intel SGX lub Software Guard.

- Badaczom udało się włamać do enklaw SGX i uzyskać dostęp do poufnych danych.

- Sprawdź nasze Intel sekcja, aby zapoznać się z najnowszymi procesorami Intel.

- Jak zawsze możesz odwiedzić ochrona i prywatność Strona zawierająca wskazówki dotyczące zabezpieczania komputera z systemem Windows 10.

To oprogramowanie sprawi, że Twoje sterowniki będą działały, chroniąc w ten sposób przed typowymi błędami komputera i awariami sprzętu. Sprawdź teraz wszystkie sterowniki w 3 prostych krokach:

- Pobierz poprawkę sterownika (zweryfikowany plik do pobrania).

- Kliknij Rozpocznij skanowanie znaleźć wszystkie problematyczne sterowniki.

- Kliknij Zaktualizuj sterowniki aby uzyskać nowe wersje i uniknąć nieprawidłowego działania systemu.

- DriverFix został pobrany przez 0 czytelników w tym miesiącu.

Niedawno opublikowany dowód koncepcji ujawnia słabości zabezpieczeń w rozszerzeniach Intel SGX lub Software Guard. Raport pojawia się w kontekście rosnącego wyrafinowania cyberzagrożeń, które pokazało, że oparte na oprogramowaniu

antymalware same narzędzia są niewystarczające.W związku z tym firmy technologiczne, takie jak Microsoft, opowiadają się za sprzętowe wzmocnienia do tradycyjnych zabezpieczeń programowych.

Chipy Intel SGX nie przechodzą testu SGAxex

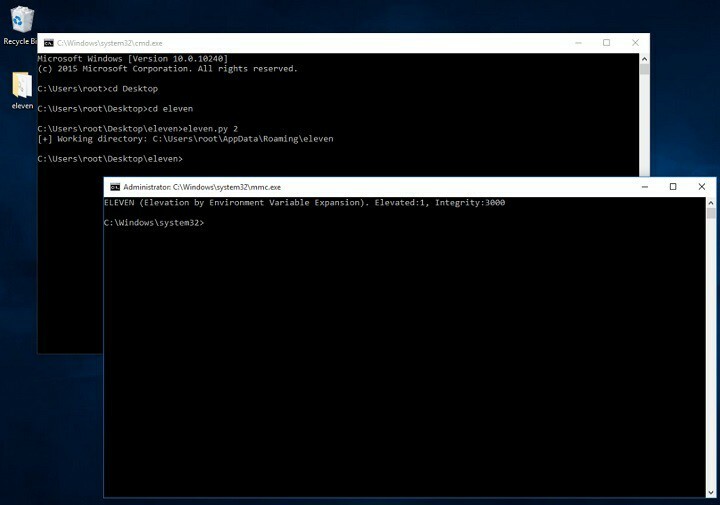

Badacze cyberbezpieczeństwa z powodzeniem włamali się do enklaw Intel SGX.

Wykazali, że możliwy jest dostęp do danych chronionych w enklawach poprzez ominięcie wszystkich środków zaradczych stosowanych przez Intel.

Następnie pokazujemy wyodrębnienie prywatnych kluczy atestacyjnych SGX z enklawy cytowania SGX, skompilowanych i podpisanych przez firmę Intel. Mając te klucze w ręku, jesteśmy w stanie podpisać fałszywe cytaty atestacyjne, tak jakby zostały zainicjowane z zaufanych i prawdziwych enklaw SGX.

W ataku testowym badaczom udało się ukraść chronione dane, co powinno być trudne w przypadku Intel SGX. Zasadniczo technologia ta umożliwia programistom partycjonowanie poufnych informacji w enklawach zabezpieczonych sprzętowo.

Eksperyment dowiódł, że kod wykonywany na wyższych poziomach uprawnień może naruszyć ekosystem SGX.

SGAxe to przekształcona wersja CacheOut, która jest również luką w zabezpieczeniach niektórych mikrochipów Intela.

Firma Intel opublikowała pełna lista podatnych procesorów.

Chociaż nie ma dowodów na istnienie jakiegokolwiek exploita SGAxe na wolności, hakerzy nadal mogą czerpać inspirację z dostępnych dowodów koncepcji, aby rozpocząć. Miejmy więc nadzieję, że Intel wkrótce wyda mikroaktualizacje, aby załatać dotknięte chipy.

Procesory Intel Core 10. generacji nie znajdują się jednak na liście układów, których dotyczy problem. To powinna być dobra wiadomość, biorąc pod uwagę, że jednym z kluczowych punktów sprzedaży są najlepsze w swojej klasie wbudowane zabezpieczenia.

Czy uważasz, że zabezpieczenia komputerów PC oparte na sprzęcie, takie jak enklawy Intel SGX, są dobrym rozwiązaniem? Zawsze możesz podzielić się swoimi przemyśleniami w sekcji komentarzy poniżej.