Żaden system operacyjny nie jest odporny na zagrożenia i każdy użytkownik o tym wie. Tam jest wieczna bitwa między firmami produkującymi oprogramowanie z jednej strony a hakerami z drugiej. Wygląda na to, że istnieje wiele luk, które hakerzy mogą wykorzystać, zwłaszcza jeśli chodzi o system operacyjny Windows.

Na początku sierpnia informowaliśmy o procesach SilentCleanup systemu Windows 10, które mogą być wykorzystywane przez atakujących do prześlizgnięcia się przez złośliwe oprogramowanie brama ZAK do komputera użytkowników. Według ostatnich doniesień nie jest to jedyna luka, która się w nim kryje Kontrola konta użytkownika Windows.

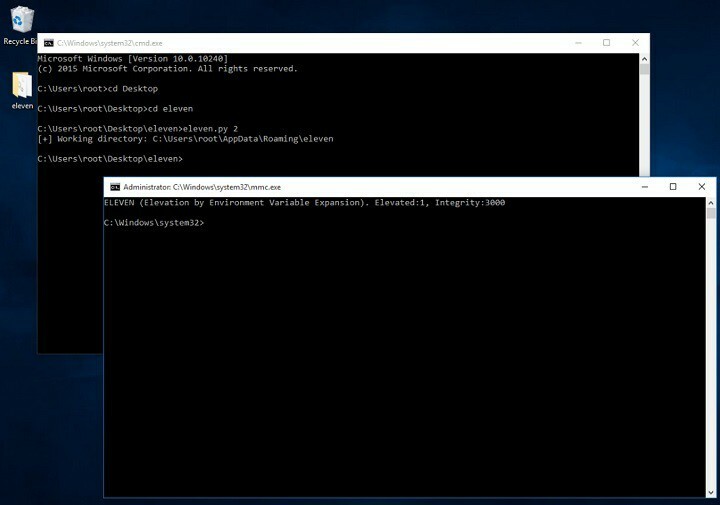

We wszystkich wersjach systemu Windows wykryto nowe obejście kontroli konta użytkownika z podwyższonymi uprawnieniami. Ta luka ma swoje źródło w zmiennych środowiskowych systemu operacyjnego i pozwala hakerom kontrolować procesy podrzędne i zmieniać zmienne środowiskowe.

Jak działa ta nowa luka w UAC?

Środowisko to zbiór zmiennych używanych przez procesy lub użytkowników. Zmienne te mogą być ustawiane przez użytkowników, programy lub sam system operacyjny Windows, a ich główną rolą jest uelastycznienie procesów systemu Windows.

Zmienne środowiskowe ustawione przez procesy są dostępne dla tego procesu i jego dzieci. Środowisko tworzone przez zmienne procesowe jest niestabilne, istnieje tylko w trakcie trwania procesu i znika całkowicie, nie pozostawiając żadnego śladu, gdy proces się kończy.

Istnieje również drugi typ zmiennych środowiskowych, które są obecne w całym systemie po każdym ponownym uruchomieniu. Mogą być ustawiane we właściwościach systemu przez administratorów lub bezpośrednio przez zmianę wartości rejestru w kluczu Środowisko.

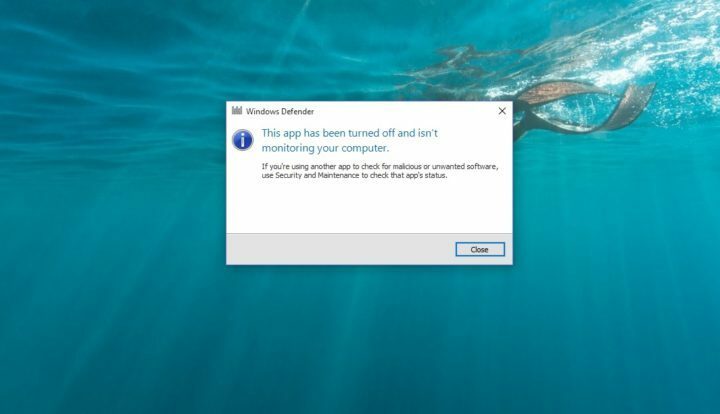

Hakerzy mogą użyj tych zmiennych na ich korzyść. Mogą użyć złośliwej kopii folderu C:/Windows i nakłonić zmienne systemowe do korzystania z zasobów z złośliwy folder, co pozwala im zainfekować system złośliwymi plikami DLL i uniknąć wykrycia przez systemowe antywirus. Najgorsze jest to, że to zachowanie pozostaje aktywne po każdym ponownym uruchomieniu.

Rozszerzanie zmiennych środowiskowych w systemie Windows pozwala atakującemu na zebranie informacji o systemie przed atakiem i ostatecznie zabranie pełna i trwała kontrola systemu w wybranym przez siebie momencie poprzez uruchomienie pojedynczego polecenia na poziomie użytkownika lub alternatywnie jego zmianę klucz rejestru.

Wektor ten umożliwia również załadowanie kodu atakującego w postaci biblioteki DLL do legalnych procesów innych dostawców lub samego systemu operacyjnego i zamaskować jego działania jako działania procesu docelowego bez konieczności używania technik wstrzykiwania kodu lub używania pamięci manipulacje.

Microsoft nie sądzi, że ta luka stanowi zagrożenie bezpieczeństwa, ale mimo to załata ją w przyszłości.

POWIĄZANE HISTORIE, KTÓRE MUSISZ SPRAWDZIĆ:

- Hakerzy wysyłają e-maile do użytkowników systemu Windows podszywając się pod zespół pomocy technicznej firmy Microsoft

- Windows XP jest teraz bardzo łatwym celem dla hakerów, aktualizacja systemu Windows 10 jest obowiązkowa

- Pobierz we wtorek łatkę z sierpnia 2016 r. z dziewięcioma aktualizacjami bezpieczeństwa