Een ramp kan elk moment toeslaan, maar niet als je voorbereid bent

- De Zeus-malware komt in verschillende vormen voor en maakt vooral gebruik van verouderde software en onbeveiligde systemen.

- We maken een reis door het verleden en ontdekken de tactieken van de aanvallers, zodat je waakzaam kunt blijven.

- Blijf bij ons terwijl we uitpakken waar de Zeus-malware over gaat.

- Ondersteuning tegen diefstal

- Webcambescherming

- Intuïtieve installatie en gebruikersinterface

- Ondersteuning voor meerdere platforms

- Encryptie op bankniveau

- Lage systeemvereisten

- Geavanceerde antimalwarebescherming

Een antivirusprogramma moet snel, efficiënt en kosteneffectief zijn, en dit programma heeft ze allemaal.

U heeft waarschijnlijk al eerder van malware gehoord of bent deze tegengekomen, maar geen enkele komt in de buurt van de Zeus-malware. Al meer dan tien jaar is dit een van de dodelijkste trojans die Windows-pc's infecteren.

In dit artikel leggen we in detail uit wat Zeus-malware is en hoe u deze van uw computer kunt verwijderen.

Wat is Zeus-malware?

Zeus-malware is een geavanceerd stukje software waarmee cybercriminelen uw persoonlijke en financiële gegevens kunnen stelen. De ziekte bestaat al sinds 2007 en is in de loop van de tijd geëvolueerd om nog gevaarlijker te worden.

Hoe werkt Zeus-malware?

1. Infectiestadium

De Zeus-malware werkt door computers via verschillende methoden te infecteren. Het kan in systemen worden geïntroduceerd via e-mailbijlagen en websites die zijn geïnfecteerd met kwaadaardige code.

Al deze toegangsmethoden worden onbewust uitgevoerd, omdat de meeste gecamoufleerd zijn als legitieme sites en geen actie van de gebruiker vereisen. Een eenvoudig websitebezoek of een klik op een phishing-e-mail heeft al malware in uw systeem geïntroduceerd.

2. Configuratie

Dit is de fase waarin de malware de instellingen in uw systeem verandert. Het kan ook de stealth-modus worden genoemd, omdat het stilletjes en in het geheim binnensluipt en ervoor zorgt dat uw antivirusprogramma dit niet markeert.

Hier positioneert de malware zich ook om de geïnfecteerde computer te controleren en deze te gebruiken om gedistribueerde denial-of-service (DDoS)-aanvallen op websites uit te voeren of andere soorten cyberaanvallen te lanceren.

Wanneer de aanvalscyclus op gang komt, resulteert dit in de geboorte van de botnets. Het Zeus-botnet bestaat uit tienduizenden geïnfecteerde computers die zijn overgenomen door hackers.

Deze gecompromitteerde apparaten kunnen de aanvallen nu op grotere schaal uitvoeren. Ze sturen spamberichten namens criminelen die ze op afstand controleren via de malware die op hun machines is geïnstalleerd.

3. Gegevensverzameling

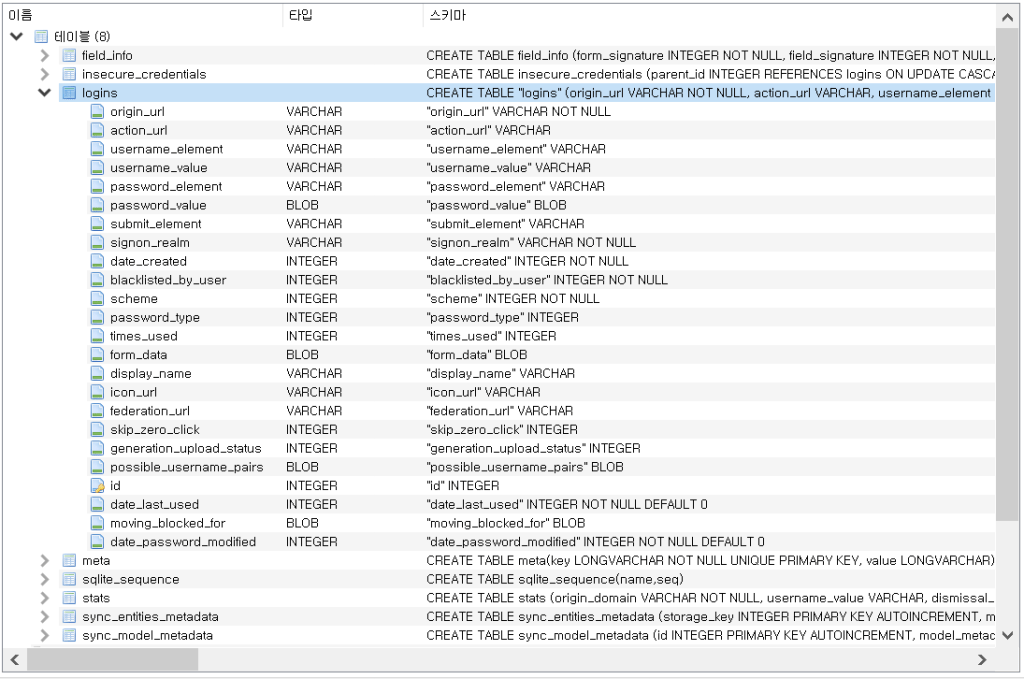

Eenmaal op uw computer geïnstalleerd, begint de Zeus-malware alle bestanden te scannen om te bepalen welk type gegevens van de geïnfecteerde computer moet worden verzameld.

Hoe we testen, beoordelen en beoordelen?

We hebben de afgelopen zes maanden gewerkt aan het bouwen van een nieuw beoordelingssysteem voor de manier waarop we inhoud produceren. Met behulp hiervan hebben we vervolgens de meeste van onze artikelen vernieuwd om daadwerkelijke praktische expertise te bieden over de handleidingen die we hebben gemaakt.

Voor meer details kunt u lezen hoe we testen, beoordelen en beoordelen bij WindowsReport.

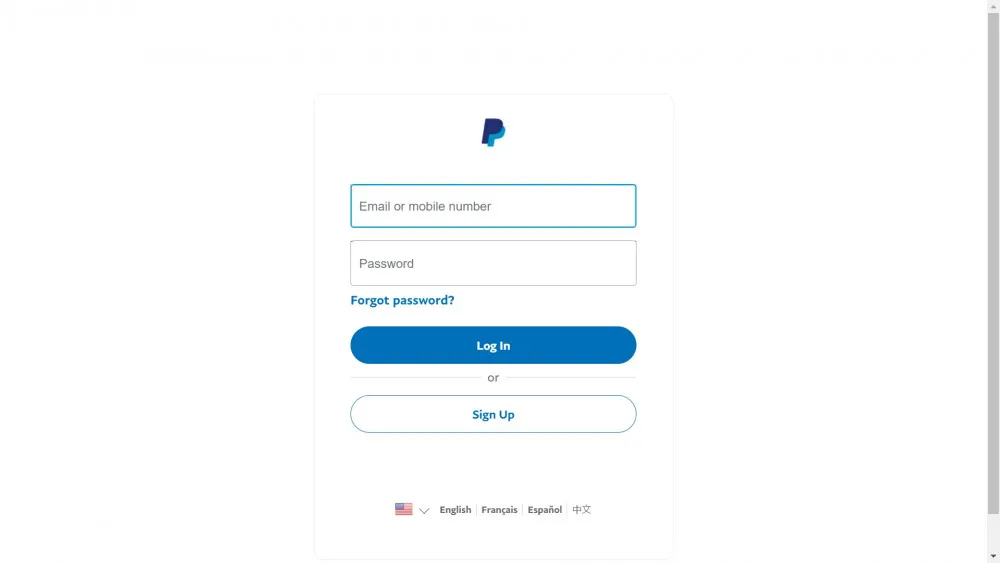

De malware doet dit door vast te leggen wat u in uw browser typt en deze informatie terug te sturen naar de aanvaller. Hierdoor kunnen zij zien wanneer u inlogt op uw bankrekening en welk wachtwoord u voor elke account gebruikt.

Zeus houdt ook bij welke websites je bezoekt. Vervolgens gebruikt het deze informatie om nieuwe malware aan te vallen door de site te kapen.

4. Overdracht en uitvoering van opdrachten

Met de verzamelde gegevens verzendt de Zeus-malware deze informatie terug naar de command-and-control (C&C)-server.

De C&C-server vertelt de malware vervolgens welke opdrachten op de computer van het slachtoffer moeten worden uitgevoerd, zoals het stelen van wachtwoorden of bankgegevens.

Wanneer dit gebeurt, kan Zeus een transactie onderscheppen en kunnen de aanvallers geld overmaken naar hun eigen rekeningen voordat ze hun beoogde bestemming bereiken.

De C&C-server kan ook gegevens terugsturen over nieuwe infecties die hij op andere computers in zijn netwerk aantreft, zodat de maker van de malware deze ook kan gebruiken voor toekomstige aanvallen op die machines.

- SciSpace Copilot: wat is het en hoe te gebruiken

- Virussen verwijderen met Microsoft Safety Scanner

- Is OneLaunch-malware? Alles wat u moet weten

- Wat is het kofferpictogram in de Edge Browser?

- Wachtwoordspuiten versus brute kracht: verschillen en preventie

Wat zijn de verschillende soorten Zeus-malware?

- Broncodeversie – Omdat Zeus een open source-malware is, wordt deze op internet beschikbaar gesteld zodat iedereen deze kan downloaden en gebruiken. Het kan worden gebruikt om nieuwe malwarevarianten te creëren of bestaande te wijzigen.

- Zeus-trojan (Zbot) – Dit is een ouder en bekend type malware dat al sinds 2007 bestaat. Het is een banktrojan die lijkt op de Nukebot-trojan die informatie van uw computer steelt en deze naar een externe locatie overbrengt waar de criminelen deze voor hun eigen doeleinden kunnen gebruiken.

- SpyEye – Deze versie is vergelijkbaar met Zbot omdat het ook keylogging gebruikt om inloggegevens van browsers en e-mailprogramma's te stelen. In tegenstelling tot andere Zeus-varianten vereist SpyEye niet dat zijn slachtoffers iets op hun computers installeren.

- Gameover Zeus (GOZ) – Ook bekend als P2P Zeus, is een van de meest succesvolle malware ooit gemaakt omdat het moeilijk te volgen was. Dit komt omdat het peer-to-peer-netwerken gebruikt om te communiceren met zijn command-and-control-servers.

- IJs IX – Gebruikt twee verschillende methoden om computers te infecteren: phishing-e-mails of drive-by downloads op websites. Het was ook multifunctioneel omdat het botnets kon lanceren en toch online inloggegevens kon onderscheppen en stelen.

Hoewel er andere soorten Zeus-malware bestonden, zoals Shylock en Carberp, waren deze niet zo overheersend als de gemarkeerde.

Wat is de impact van Zeus Malware?

1. Geïnfecteerde computers wereldwijd

Zeus infecteerde miljoenen computers over de hele wereld, waaronder banken, overheidsinstanties en vele andere bedrijven. Volgens onderzoekers, vanaf 2014, tot 1 miljoen apparaten waren geïnfecteerd met Zeus’ gevaarlijkste variant: Gameover Zeus (GOZ).

De Verenigde Staten zijn verantwoordelijk voor een groot deel van de geïnfecteerde computers, met maar liefst 25% van het totale aantal. Dit is waarschijnlijk te wijten aan de populariteit van Windows XP, dat op grote schaal werd gebruikt op het hoogtepunt van de penetratie van Zeus.

Wanneer je bedenkt hoeveel computers zijn er in de wereld nu, vergeleken met toen, plaatst het deze cijfers in perspectief.

2. Bankgegevens gestolen

De Zbot was berucht vanwege het aanvallen van bankgegevens. Volgens rapporten is Er zijn 74.000 FTP-referenties gecompromitteerd. Grote namen uit de sector, zoals onder meer Amazon, Oracle en ABC, werden zwaar getroffen.

Bovendien delen veel mensen computers, vooral op het werk, en stonden bedrijven bovenaan de lijst met gecompromitteerde apparaten. Dit betekent dat het een dubbele hit was omdat individuen toegang hadden tot zowel persoonlijke als zakelijke accounts.

Zodra de bankgegevens van een slachtoffer in gevaar zijn gekomen, kan de crimineel inloggen op de rekening van het slachtoffer. Hier kunnen ze alle transacties onderscheppen en geld overmaken naar hun eigen rekeningen.

Naast het overmaken van grote bedragen, kunnen ze ook zonder toestemming wachtwoorden wijzigen voor andere gerelateerde accounts en nieuwe creditcards of leningen op uw naam aanvragen.

3. Miljoenen aan onrechtmatig overgemaakte bedragen

Zeus is verantwoordelijk geweest voor het stelen van geld van zowel individuen als bedrijven over de hele wereld. Volgens gerechtelijke documenten ingediend in de Verenigde StatenHoewel er geen exact cijfer bestaat van de hoeveelheid geld die van de gecompromitteerde rekeningen is gestolen, bedraagt het aantal miljoenen dollars.

Deze frauduleuze activiteiten hebben gevolgen voor de economie, omdat individuen en bedrijven een paar stappen achteruit worden gezet. Sommigen hebben tot op heden nog steeds schulden als gevolg van de Zeus-malware.

Hoe is het Zeus-botnet ontstaan?

Zeus-botnets zijn een verzameling aangetaste computers. De aanvaller gebruikt deze geïnfecteerde computers om zonder uw medeweten of toestemming een breed scala aan taken op uw computer uit te voeren. Dit is anders dan de MEMZ-virus waardoor uw pc onbruikbaar wordt.

1. Drive-by downloadaanval

Een drive-by-download-aanval is een type aanval dat plaatsvindt wanneer een gebruiker een website bezoekt die schadelijke code bevat. Het staat berucht bekend als een drive-by omdat kwaadaardige code is ingebed in een anderszins legitieme website.

De gebruiker hoeft nergens op te klikken om een infectie te laten plaatsvinden. Het gebeurt gewoon automatisch. De aanval kan worden uitgevoerd door misbruik te maken van kwetsbaarheden in webbrowsers en browserplug-ins.

Zodra de Zeus-malware is gedownload, kan deze verschillende acties op uw computer uitvoeren, zoals het installeren van malware, het vastleggen van toetsaanslagen en wachtwoorden of het wijzigen van uw browserinstellingen.

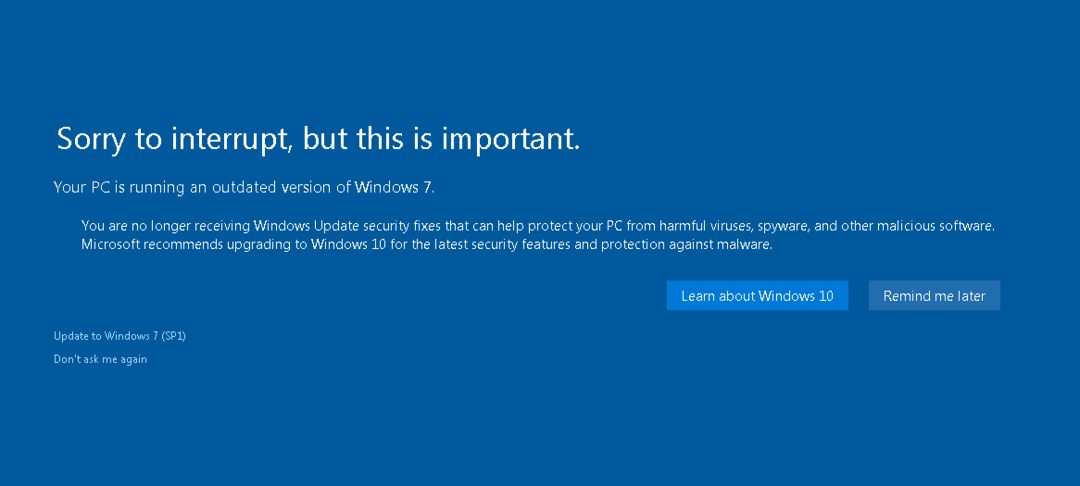

2. Verouderde software en zwakke wachtwoorden gebruikt

Dit is veruit een van de gemakkelijkste manieren om een aanval uit te voeren. Het gebruik van zwakke wachtwoorden die iedereen gemakkelijk kan achterhalen en het niet updaten van uw software brengt veiligheidsrisico's met zich mee.

Het Microsoft Windows-besturingssysteem is tot nu toe nog steeds het meest gebruikte besturingssysteem ter wereld. Vanwege het wijdverbreide aantal kon Zeus profiteren van de gebruikers die het niet serieus nemen risico's verbonden aan het gebruik van een Windows-systeem waarvoor de ondersteuning is beëindigd.

Hackers maakten misbruik van deze beveiligingsproblemen en namen op afstand de controle over pc's over. Met behulp van deze technieken konden ze malware op computers installeren zonder dat hun eigenaren hiervan op de hoogte waren

3. Phishing-e-mails en legitieme websites zijn gekaapt

Aanvallers gebruiken phishing-e-mails om gebruikers te misleiden zodat ze schadelijke software downloaden. De e-mails zijn meestal vermomd alsof ze afkomstig zijn van iemand die u kent of van een vertrouwd bedrijf. Ze bevatten vaak links naar websites die op legitieme sites lijken, zoals uw bank.

Zodra het slachtoffer op de bijlage of link klikt, wordt zijn computer geïnfecteerd met malware van een externe server. De hacker zou deze computer vervolgens gebruiken als onderdeel van zijn botnet om meer phishing-e-mails te verzenden of informatie van de computers van anderen te stelen.

Hoe kan ik een Zeus-trojan voorkomen of verwijderen?

De Zeus-malware vormt niet alleen een bedreiging voor uw creditcards en persoonlijke identiteit, maar kan ook leiden tot verdere schade via verbonden netwerken.

Vanwege het bereik en de mogelijkheid om nietsvermoedende gebruikers te azen, kunnen de gevolgen ernstig zijn als een geïnfecteerde machine toegang heeft tot uw router of andere apparaten op uw lokale netwerk.

De beste handelwijze voor de meeste pc-gebruikers is om hun gezond verstand te gebruiken en de regels met betrekking tot internetveiligheid te volgen. Het probleem is echter dat zoveel gebruikers fundamentele beveiligingsprincipes en onderhoudspraktijken negeren.

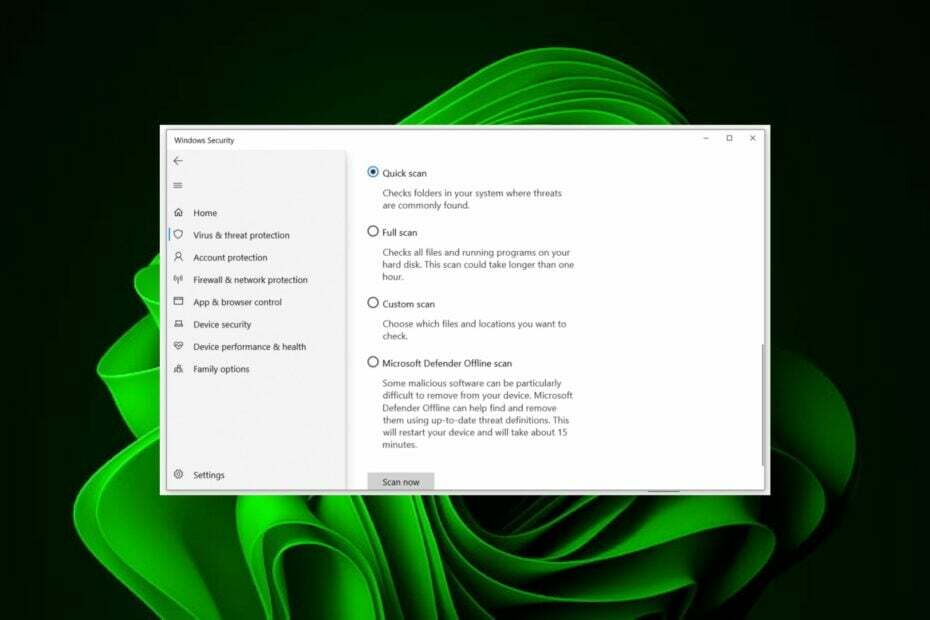

Dus als je onzorgvuldig bent, tenminste installeer uitgebreide antivirussoftware op jouw computer. Als u al antivirussoftware hebt geïnstalleerd, zorg er dan voor dat deze up-to-date is. U kunt dit altijd nogmaals controleren voordat u e-mailbijlagen of websites opent om maximale bescherming tegen virussen en Trojaanse paarden te garanderen.

Voor een meer proactieve benadering van het wegwerken van het Zeus-virus en andere, zoals malware, bekijk ons gedetailleerde artikel.

Wetende wat u nu doet aan de Zeus-malware, welke stappen om uw apparaat te beschermen heeft/gaat u ondernemen om ervoor te zorgen dat u geen slachtoffer wordt? Laat het ons weten in de commentaarsectie hieronder.