Beveiligingsexperts ontdekten een Windows-kwetsbaarheid die als een gemiddelde ernst werd beoordeeld. Dit stelt aanvallers op afstand in staat om willekeurige code uit te voeren en het bestaat binnen de verwerking van foutobjecten in JScript. Microsoft heeft nog geen patch voor de bug uitgerold. Zero Day Initiative Group van Trend Micro geopenbaard dat de fout werd ontdekt door Dmitri Kaslov van Telespace Systems.

De kwetsbaarheid wordt niet in het wild misbruikt

Volgens Brian Gorenc, directeur van ZDI, zijn er geen aanwijzingen dat de kwetsbaarheid in het wild wordt misbruikt. Hij legde uit dat de bug slechts een onderdeel zou zijn van een succesvolle aanval. Hij vervolgde en zei dat de kwetsbaarheid code-uitvoering mogelijk maakt in a sandbox-omgeving en aanvallers zouden meer exploits nodig hebben om uit de sandbox te ontsnappen en hun code op een doelsysteem uit te voeren.

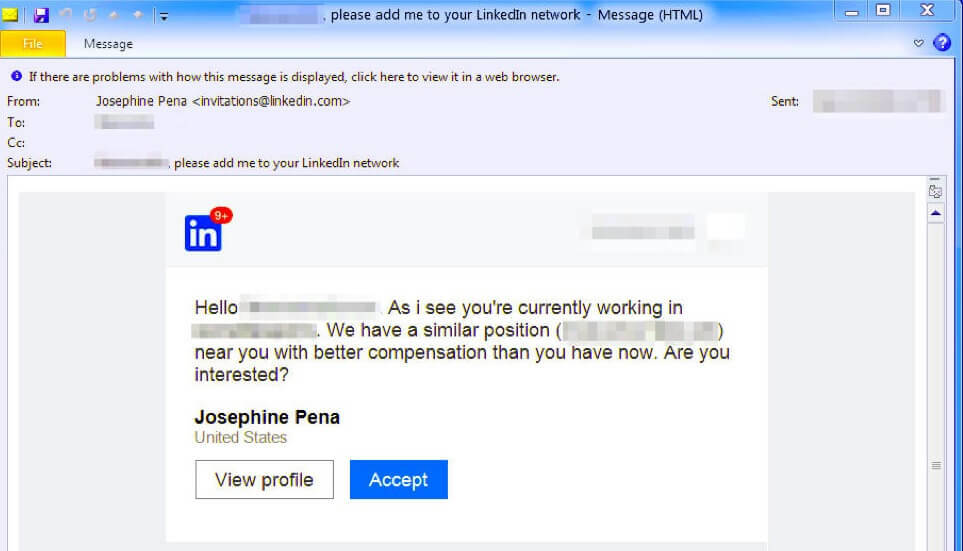

De fout stelt aanvallers op afstand in staat willekeurige code op Windows-installaties uit te voeren, maar gebruikersinteractie is vereist, en dit maakt de zaken minder verschrikkelijk. Het slachtoffer zou een kwaadaardige pagina moeten bezoeken of een kwaadaardig bestand moeten openen waardoor de kwaadaardige JScript op het systeem kan worden uitgevoerd.

De glitch zit in de ECMAScript-standaard van Microsoft

Dit is de JScript-component die wordt gebruikt in Internet Explorer. Dit veroorzaakt problemen omdat aanvallers door acties in het script uit te voeren een aanwijzer kunnen activeren om opnieuw te worden gebruikt nadat deze is vrijgegeven. De bug werd in januari van dit jaar voor het eerst naar Redmond gestuurd. Nu. Het wordt aan het publiek onthuld zonder een patch. De fout is gelabeld met een CVSS-score van 6,8, zegt ZDI en dit betekent dat het pronkt met een matige ernst.

Volgens Gorenc komt er zo snel mogelijk een patch aan, maar een exacte datum is nog niet bekend gemaakt. Dus we weten niet of het in de volgende zal worden opgenomen Patch dinsdag. Het enige beschikbare advies is voor gebruikers om hun interacties met de applicatie te beperken tot vertrouwde bestanden.

VERWANTE VERHALEN OM TE BEKIJKEN:

- Fix Lenovo-vingerafdrukkwetsbaarheid op Windows 7, 8 en 8.1

- Microsoft zal de SMBv1-kwetsbaarheid niet patchen: schakel de service uit of upgrade naar Windows 10

- Problemen met COM Surrogate op Windows 10 oplossen Fix

![Hoe Windows Defender-updatefout 0x800704e8 op te lossen [SNELLE GIDS]](/f/c0f99676a47268e5ac8581e3e9a65b0c.jpg?width=300&height=460)