Experts van Proofpoint onbedekt nieuwe malwarecampagnes aan LinkedIn. Soortgelijke campagnes zijn al lang opgemerkt. Deze malwarecampagnes zijn gericht op individuen via valse LinkedIn-accounts.

LinkedIn wordt door verschillende bedrijven en bedrijven gebruikt om werknemer aantrekken of om uitgebreide professionele netwerken te creëren. Verschillende bedrijven bieden werkgelegenheid, dus de werkzoekenden laten hun cv achter buiten.

Slimme cybercriminelen zijn actief en staan altijd klaar om gevoelige informatie verzamelen. Hoewel LinkedIn geoptimaliseerde voorwaarden biedt voor professionele netwerken, is het vatbaarder voor cybercriminelen. Gebruikers moeten dus voorzichtig zijn bij het uploaden van persoonlijke informatie.

Als u veilig wilt zijn tijdens het surfen op het internet, heeft u een volledig toegewijde tool nodig om uw netwerk te beveiligen. Installeer nu Cyberghost VPN en beveilig jezelf. Het beschermt uw pc tegen aanvallen tijdens het browsen, maskeert uw IP-adres en blokkeert alle ongewenste toegang.

Modus operandi

Hackers gebruiken verschillende vectoren voor de verspreiding van malware om zo veel downloadbare eieren achter te laten. De hackers kunnen vacatures en berichten van verschillende bedrijven bekijken.

Na het bekijken van de LinkedIn-profielen van verschillende bedrijven, kunnen ze een idee krijgen van de netwerken, partners en het besturingssysteem van het bedrijf. Op deze manier kunnen ze zich richten op verschillende industrieën en winkels.

Ze kunnen de LinkedIn-connecties van verschillende bedrijven stelen en dan bieden ze banen aan voor verschillende gerenommeerde functies in die bedrijven. Zoals de ProefPoint-onderzoekers stellen:

De URL's linken naar een bestemmingspagina die een echt talent- en personeelsbeheerbedrijf spooft, met behulp van gestolen branding om de legitimiteit van de campagnes te verbeteren.

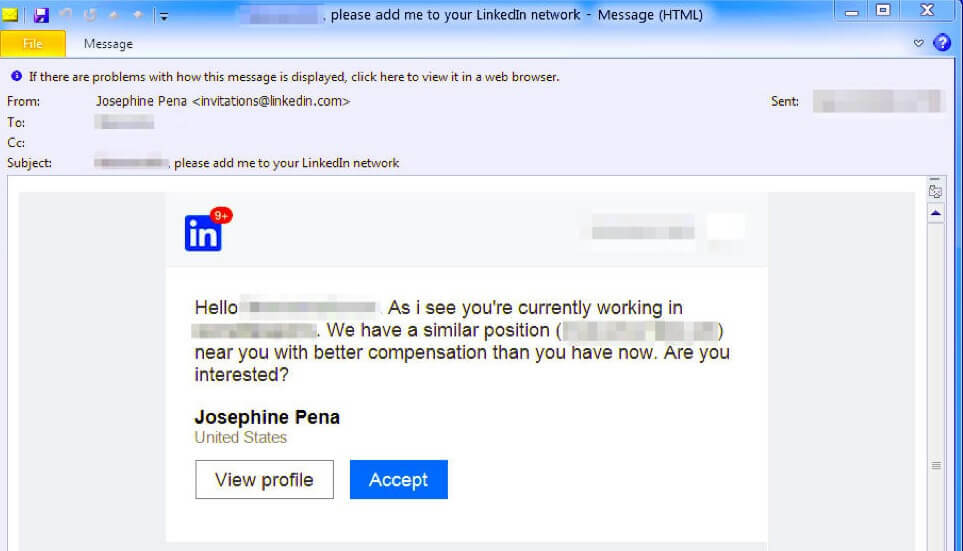

Ze kunnen ook nepaccounts maken zoals Facebook en Twitter en dan goedaardige e-mails verzenden aan gebruikers. Beginnend met een eenvoudig gesprek trekken ze de aandacht van gebruikers door informatie over banen te verstrekken.

Ze sturen verschillende URL's die zijn verbonden met de bestemmingspagina. Bestemmingspagina bevat verschillende soorten bestanden, zoals: PDF, Microsoft Word-documenten of andere soortgelijke documenten.

Deze documenten, gemaakt met Taurus Builder, worden automatisch gedownload met schadelijke macro's. Als de gebruiker de macro's opent, worden More-eggs gedownload. ProefPoint-onderzoekers voegden er verder aan toe dat:

Deze acteur geeft overtuigende voorbeelden van deze nieuwe benaderingen, met behulp van LinkedIn-scraping, multi-vector en multistep-contacten met ontvangers, gepersonaliseerd kunstaas en verschillende aanvalstechnieken om de More eggs-downloader te verspreiden, die op zijn beurt de malware van hun keuze kan verspreiden op basis van systeemprofielen die naar de dreiging worden verzonden acteur.

Als er meer downloadbare eieren worden geladen, is het niet mogelijk om uw account te beschermen. De enige manier om uw persoonlijke gegevens te beschermen, is door: gebruik een sterk en uniek wachtwoord.

De andere manier is dat als u een bericht of e-mail van een bedrijf ontvangt, u het niet opent of op de URL klikt. LinkedIn is gevoeliger voor aanvallen van cybercriminelen, dus je moet voorzichtig zijn bij het aanmaken van een account op LinkedIn.

GERELATEERDE GIDS DIE U MOET BEKIJKEN:

- Microsoft geeft toe miljoenen MS Office-wachtwoorden bloot te leggen

- Beste antivirusoplossingen voor Windows 10 om te installeren in 2019 [ONBIASED LIST]

- Nieuwe zero-day exploit van Internet Explorer sluipt malware naar pc's