- Drošība tiešsaistē ir tikai relatīva, daudzu drošības ekspertu acīs tā ir ilūzija.

- Kiberdrošības uzņēmums Zscaler noņēma vākus no jaunas AiTM pikšķerēšanas kampaņas.

- Mērķi ir Microsoft Mail lietotāji, un mēs gatavojamies jums parādīt, kā tas darbojas.

Ļoti uzmanīgi izlasiet, ko mēs rakstīsim šajā rakstā, jo neviens nav pasargāts no uzbrucējiem un viņu pašlaik izmantotajām metodēm.

Precīzāk sakot, Microsoft e-pasta pakalpojumu lietotājiem patiešām ir jābūt uzmanīgiem, jo Zscaler, kiberdrošības izpētes uzņēmums, tikko atklāja jaunu, notiekošu pikšķerēšanas kampaņu, kuras mērķauditorija ir Microsoft e-pasta lietotāji.

Lai jūs nebiedētu, bet, saskaņā ar uzņēmuma teikto, korporatīvie lietotāji ir pakļauti uzbrukumam, un kampaņa tiek vadīta, izmantojot pretinieka vidū (AiTM) paņēmienu, lai apietu daudzfaktoru autentifikāciju.

Pikšķerēšanas kampaņā tiek izmantota AiTM metode, lai nozagtu jūsu akreditācijas datus

Pat Redmondas tehnoloģiju gigants atzina šo problēmu jūlijā, kad tas izveidoja a emuāra ieraksts paredzēts, lai brīdinātu lietotājus par draudošām briesmām.

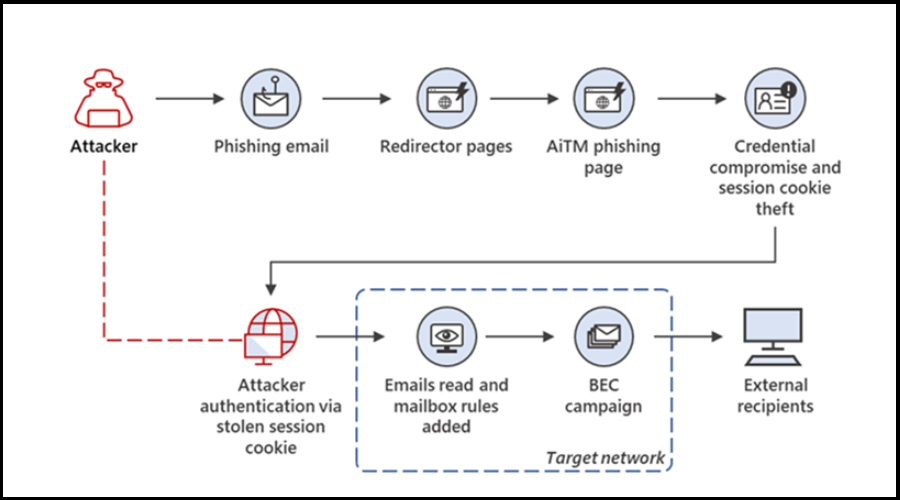

Lai jūs paātrinātu, šī AiTM tehnika pa vidu novieto pretinieku, lai pārtvertu autentifikācijas procesu starp klientu un serveri.

Lieki piebilst, ka šīs apmaiņas laikā visi jūsu akreditācijas dati ir tikpat labi kā pazuduši, jo rezultātā tos iegūs ļaunprātīgas trešās puses.

Un, kā jūs varētu gaidīt, tas nozīmē arī MFA informācijas nozagšanu. Tāpēc pretinieks vidū darbojas kā serveris reālajam klientam un klients reālajam serverim.

| Uzbrucēja reģistrēts domēna vārds | Likumīgs Federālās krājaizdevu sabiedrības domēna vārds |

| crossvalleyfcv[.]org | crossvalleyfcu[.]org |

| triboro-fcv[.]org | triboro-fcu[.]org |

| cityfederalcv[.]com | cityfederalcu[.]com |

| portconnfcuu[.]com | portconnfcu[.]com |

| oufcv[.]com | oufcu[.]com |

Kā skaidro drošības eksperti, šī kampaņa ir īpaši izstrādāta, lai sasniegtu galalietotājus uzņēmumos, kas izmanto Microsoft e-pasta pakalpojumus.

Atcerieties, ka biznesa e-pasta kompromiss (BEC) joprojām ir pastāvīgs drauds organizācijām, un šī kampaņa vēl vairāk uzsver nepieciešamību aizsargāties pret šādiem uzbrukumiem.

Šie ir daži no galvenajiem punktiem, ko kiberdrošības eksperti ir apkopojuši, analizējot pašreizējos draudus:

- Korporatīvie Microsoft e-pasta pakalpojumu lietotāji ir šīs plašās pikšķerēšanas kampaņas galvenie mērķi.

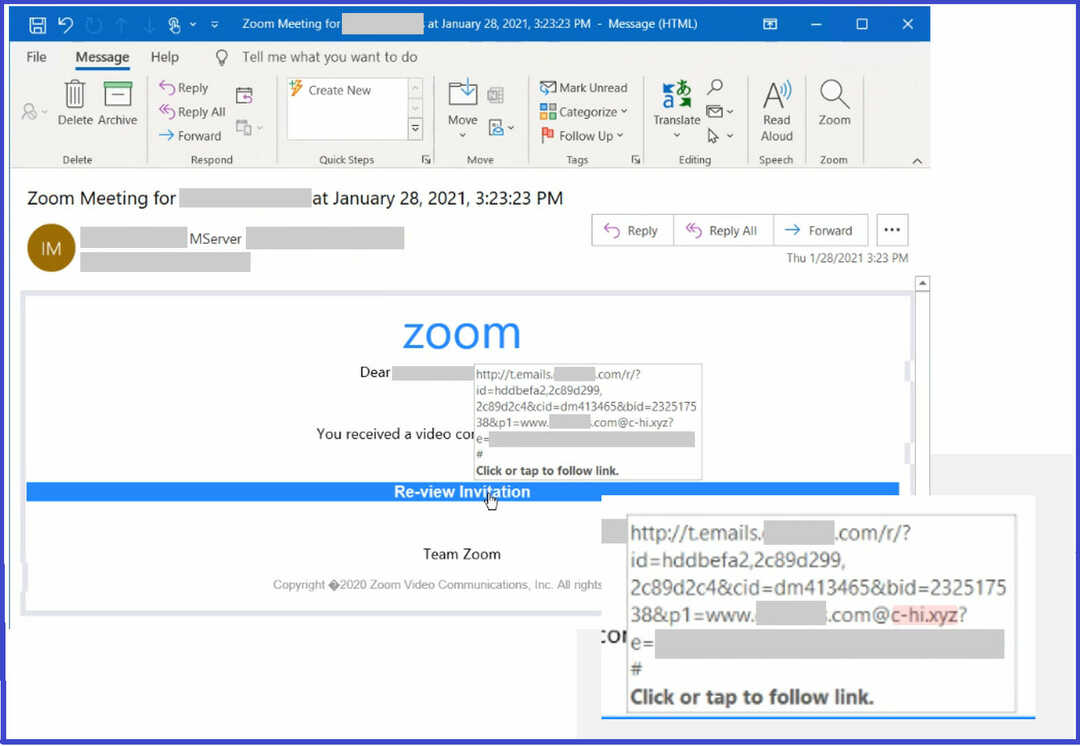

- Visi šie pikšķerēšanas uzbrukumi sākas ar upurim nosūtītu e-pasta ziņojumu ar ļaunprātīgu saiti.

- Kampaņa ir aktīva emuāra publicēšanas laikā, un draudu dalībnieks gandrīz katru dienu reģistrē jaunus pikšķerēšanas domēnus.

- Dažos gadījumos vadītāju biznesa e-pasta ziņojumi tika apdraudēti, izmantojot šo pikšķerēšanas uzbrukumu, un vēlāk tie tika izmantoti, lai tās pašas kampaņas ietvaros nosūtītu papildu pikšķerēšanas e-pasta ziņojumus.

- Mērķauditorijas atlases mērķis ir dažas no galvenajām nozares vertikālēm, piemēram, FinTech, kreditēšana, apdrošināšana, enerģija un ražošana tādos ģeogrāfiskos reģionos kā ASV, Apvienotā Karaliste, Jaunzēlande un Austrālija.

- Šajos uzbrukumos tiek izmantots pielāgots uz starpniekserveri balstīts pikšķerēšanas komplekts, kas spēj apiet daudzfaktoru autentifikāciju (MFA).

- Lai apietu automatizētās URL analīzes sistēmas, draudu veicējs izmanto dažādas maskēšanas un pārlūkprogrammas pirkstu nospiedumu noņemšanas metodes.

- Lai izvairītos no korporatīvā e-pasta URL analīzes risinājumiem, tiek izmantotas daudzas URL novirzīšanas metodes.

- Likumīgi tiešsaistes koda rediģēšanas pakalpojumi, piemēram, CodeSandbox un Glitch, tiek ļaunprātīgi izmantoti, lai palielinātu kampaņas glabāšanas laiku.

Analizējot sākotnējos e-pasta ziņojumus, izmantojot federālās krājaizdevu sabiedrības tēmu, mēs novērojām interesantu modeli. Šie e-pasta ziņojumi ir sūtīti no attiecīgo federālo krājaizdevu sabiedrību vadītāju e-pasta adresēm.

Ļaujiet mums arī pieminēt, ka daži no uzbrucēju reģistrētajiem domēniem bija ASV likumīgo federālo krājaizdevu sabiedrību drukas versijas.

Mūsdienās robeža starp drošību tiešsaistē un visas darbības apdraudēšanu ir tik laba, ka, lai to redzētu, ir nepieciešams atomu mikroskops.

Tāpēc mēs vienmēr sludinām drošību, kas nozīmē:

- Nekad nelejupielādējiet neko no nejaušiem, nedrošiem avotiem.

- Nekad nevienam neatklājiet savus akreditācijas datus vai citu sensitīvu informāciju.

- Neļaujiet cilvēkiem, kuriem neuzticaties, izmantot jūsu datoru.

- Neatveriet saites, kas saņemtas e-pastā, kas nāk no neuzticamiem avotiem.

- Vienmēr pretvīrusu programmatūra.

Tas viss ir atkarīgs no jums, lai saglabātu drošību šajos nepārtraukti mainīgajos tiešsaistes džungļos, tāpēc noteikti veiciet visus nepieciešamos drošības pasākumus, lai izvairītos no katastrofas.

Vai pēdējā laikā esat saņēmis šādus e-pasta ziņojumus? Dalieties savā pieredzē ar mums komentāru sadaļā zemāk.