- Uzbrucēji atrada jaunu veidu jūsu datorā, atstājot visus jūsu datus atklātus.

- Šoreiz ģeniālie kibernoziedznieki izmantoja svarīgu Microsoft Office ielāpu.

Šajā nepārtraukti augošajā un mainīgajā tiešsaistes pasaulē draudi ir kļuvuši tik izplatīti un tik grūti pamanāmi, ka aizsardzībai ir tikai jāpaliek soli priekšā uzbrucējiem.

Kiberdrošības firmas publicēti jauni pētījumu rezultāti Sophos, parāda, ka ļaunprātīgas trešās puses varēja izmantot publiski pieejamu Office koncepcijas pierādījumu un izmantot to, lai piegādātu Formbook ļaunprātīgu programmatūru.

Tiek apgalvots, ka kibernoziedzniekiem patiešām izdevās izveidot ļaunprātīgu izmantošanu, kas spēj apiet Microsoft Office kritisko attālās koda izpildes ievainojamību, kas tika izlabota šī gada sākumā.

Uzbrucēji apiet kritisko Microsoft Office ielāpu, izmantojot ekspluatāciju

Jums nav tik ilgi jāatgriežas pagātnē, lai saprastu, ar ko tas viss sākās. Septembrī Microsoft izlaida ielāpu, lai neļautu uzbrucējiem izpildīt Word dokumentā iegultu ļaunprātīgu kodu.

Pateicoties šim defektam, automātiski tiks lejupielādēts Microsoft kabineta (CAB) arhīvs, kas satur ļaunprātīgu izpildāmo failu.

Tas tika panākts, pārstrādājot sākotnējo izmantošanu un ievietojot ļaundabīgo Word dokumentu iekšā a īpaši izveidots RAR arhīvs, kas nodrošināja izmantošanas veidu, kas spēj veiksmīgi izvairīties no oriģināls ielāps.

Turklāt šis jaunākais noziegums tika piegādāts tā upuriem, izmantojot surogātpasta e-pastus, aptuveni 36 stundas, pirms tas pilnībā pazuda.

Sophos drošības pētnieki uzskata, ka ekspluatācijas ierobežotais kalpošanas laiks varētu nozīmēt, ka tas bija sausās darbības eksperiments, ko varētu izmantot turpmākajos uzbrukumos.

Uzbrukuma versijas pirms ielāpu ietvēra ļaunprātīgu kodu, kas tika iepakots Microsoft kabineta failā. Kad Microsoft ielāps novērsa šo nepilnību, uzbrucēji atklāja koncepcijas pierādījumu, kas parādīja, kā ļaunprātīgu programmatūru var apvienot citā saspiestā faila formātā, RAR arhīvā. RAR arhīvi jau iepriekš tika izmantoti ļaunprātīga koda izplatīšanai, taču šeit izmantotais process bija neparasti sarežģīts. Tas, visticamāk, izdevās tikai tāpēc, ka ielāpa uzdevums bija ļoti šauri definēts un WinRAR programma, kas lietotājiem ir jāatver. RAR ir ļoti izturīgs pret kļūmēm, un šķiet, ka tas neiebilst, ja arhīvs ir nepareizi veidots, piemēram, tāpēc, ka tas ir bojāts.

Tika arī atklāts, ka atbildīgie uzbrucēji bija izveidojuši neparastu RAR arhīvu, kurā bija PowerShell skripts, kas pievienoja arhīvā saglabātu ļaunprātīgu Word dokumentu.

Lai palīdzētu izplatīt šo bīstamo RAR arhīvu un tā ļaunprātīgo saturu, uzbrucēji izveidoja un izplatīja surogātpasta e-pastus, kuros upuri tika aicināti atspiest RAR failu, lai piekļūtu programmai Word dokumentu.

Tāpēc labāk paturiet to prātā, strādājot ar šo programmatūru un ja kaut kas šķiet kaut nedaudz aizdomīgs.

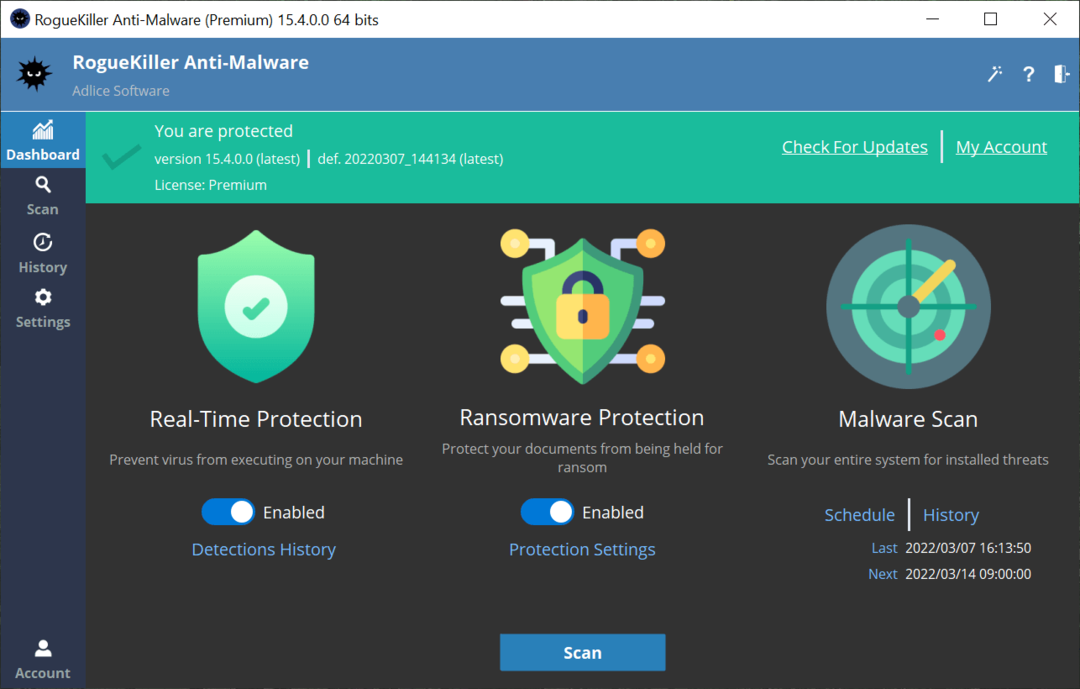

Mums visiem, strādājot ar internetu, drošībai ir jābūt prioritātei numur viens. Vienkāršas darbības, kas vispirms var šķist nekaitīgas, var izraisīt nopietnas notikumu ķēdes un sekas.

Vai arī jūs bijāt šo ļaunprātīgas programmatūras uzbrukumu upuris? Dalieties savā pieredzē ar mums komentāru sadaļā zemāk.