- CISA ir izlaidusi jaunu atvērtā pirmkoda incidentu reaģēšanas rīku.

- Tas palīdz atklāt ļaunprātīgas darbības pazīmes Microsoft mākonī.

- IT administratori un drošības eksperti noteikti gūs labumu no tā.

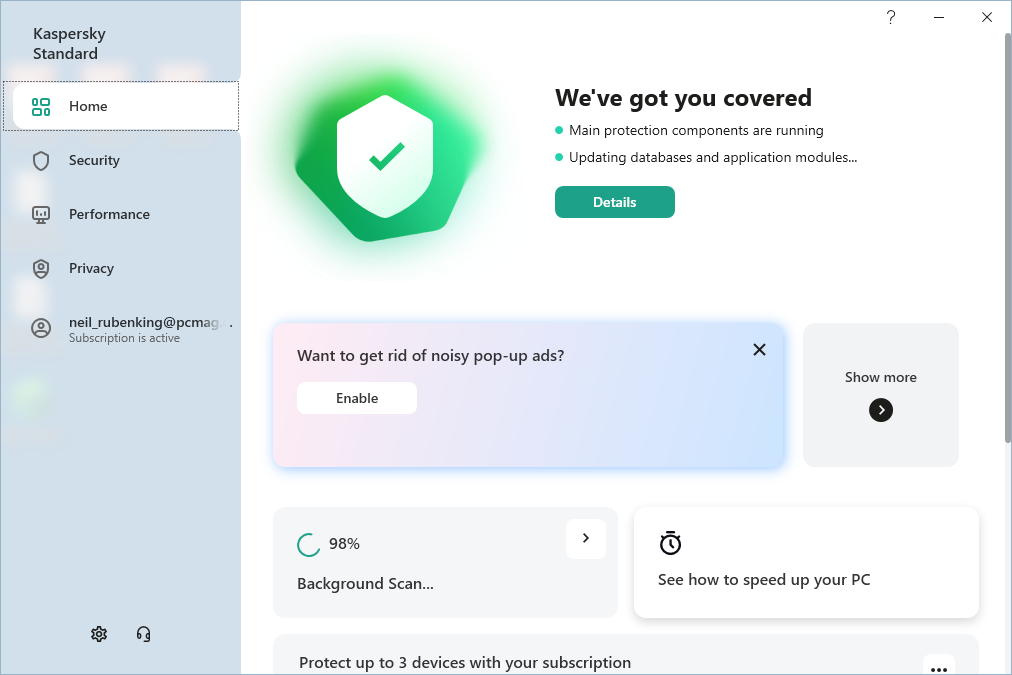

Daudzi no mums var vai jau ir kļuvuši par upuriem nežēlīgiem hakeriem, tāpēc ir ļoti svarīgi aizsargāt sevi šajā nepārtraukti mainīgajā tiešsaistes pasaulē.

Ņemiet vērā, ka ASV Kiberdrošības un infrastruktūras drošības aģentūra, kas pazīstama arī kā CISA, ir izlaidusi jaunu atvērtā pirmkoda incidentu reaģēšanas rīku.

Šī jaunā programmatūra faktiski palīdz atklāt ļaunprātīgas darbības pazīmes Microsoft mākoņa vidēs, kas var būt milzīgas cīņā pret ļaunprātīgām trešajām pusēm.

Runājot par mākoņiem, mēs varam jums parādīt dažus no tiem labākās mākoņu krātuves lietotnes operētājsistēmai Windows 10. Mēs varam arī iemācīt jums to labotMākoņa darbība bija neveiksmīgakļūda pakalpojumā OneDrive

Plaši pazīstams kā Zosu rīks bez nosaukuma, šī Python utilīta var izmest telemetrijas informāciju no Azure Active Directory, Microsoft Azure un Microsoft 365 vidēm.

Saskaņā ar CISA, tas ir spēcīgs un elastīgs medību un incidentu reaģēšanas rīks, kas pievieno jaunas autentifikācijas un datu vākšanas metodes.

Izmantojot šo rīku, jūs varat veikt pilnu izmeklēšanu klienta Azure Active Directory (AzureAD), Azure un M365 vidēs.

Turklāt rīks Untitled Goose arī apkopo papildu telemetrijas datus no Microsoft Defender for Endpoint (MDE) un Defender for Internet of Things (IoT) (D4IoT).

Mēs zinām, ka jūs interesē specifika, tāpēc pievērsīsimies tam. Ar starpplatformu Microsoft mākonis pratināšana un analīzes rīks, drošības eksperti un tīkla administratori var:

- Eksportējiet un pārskatiet AAD pierakstīšanās un audita žurnālus, M365 vienoto audita žurnālu (UAL), Azure darbību žurnālus, Microsoft Defender for IoT (lietu interneta) brīdinājumi un Microsoft Defender for Endpoint (MDE) dati aizdomīgiem aktivitāte.

- Pieprasiet, eksportējiet un izpētiet AAD, M365 un Azure konfigurācijas.

- Izņemiet mākoņa artefaktus no Microsoft AAD, Azure un M365 vidēm, neveicot papildu analīzi.

- Veiciet UAL laika ierobežošanu.

- Izņemiet datus šajās laika robežās.

- Apkopojiet un pārskatiet datus, izmantojot līdzīgas laika ierobežošanas iespējas MDE datiem.

Paturiet to prātā, ja novērtējat sava uzņēmuma privātumu un drošību. Tomēr ziniet, ka viss sākas ar to, ka esam īpaši uzmanīgi internetā.

Vai jūs pats vēlētos to izmantot? Kopīgojiet savus viedokļus ar mums komentāru sadaļā zemāk.