- Ja ierīce ir inficēta ar REvil Ransomware, pēc atkārtotas palaišanas tiek nodrošināta automātiska pieteikšanās drošajā režīmā.

- Pēc ļaunprātīgā koda jaunākajām izmaiņām lietotājam nav jāveic nekādas darbības.

- Vislabākā aizsardzība pret šāda veida ransomware uzbrukumiem paliek uzticams antivīruss.

- Pārskati liecina, ka lielākā daļa pretvīrusu rīku var atklāt REvil ransomware uzbrukumus pat pēc izmaiņām.

Nesenie drošības pētījumi atklāja, ka REvil / Sodinokibi ransomware ir pilnveidojusi uzbrukuma taktiku, lai nodrošinātu piekļuvi upuru operētājsistēmām.

Lietotās izmaiņas maina lietotāja sistēmas pieteikšanās paroli un piespiež sistēmu pārstartēt tikai tāpēc, lai ļaunprātīgā programmatūra varētu šifrēt failus. Tas var ietekmēt gan vecākas, gan jaunākas Windows operētājsistēmas.

Rezultātus publicēja pētnieks R3MRUN par viņu Twitter konts.

Kā REvil ransomware darbojas, lai piespiestu pieteikšanos drošajā režīmā?

Pirms izmaiņām ransomware būtu izmantojis komandrindas argumentu -smode, lai ierīci pārstartētu Drošais režīms, taču tam bija nepieciešams, lai lietotājs manuāli piekļūtu šai videi.

Šī ir viltīga un jauna kiberuzbrukuma metode, ņemot vērā, ka drošais režīms ir paredzēts... drošs un ir pat ieteicams kā droša vide ļaunprātīgas programmatūras tīrīšanai sistēmas bojājumu gadījumā.

Vēl vairāk, lai gan drošajā režīmā procesus nepārtrauc drošības programmatūra vai serveriem.

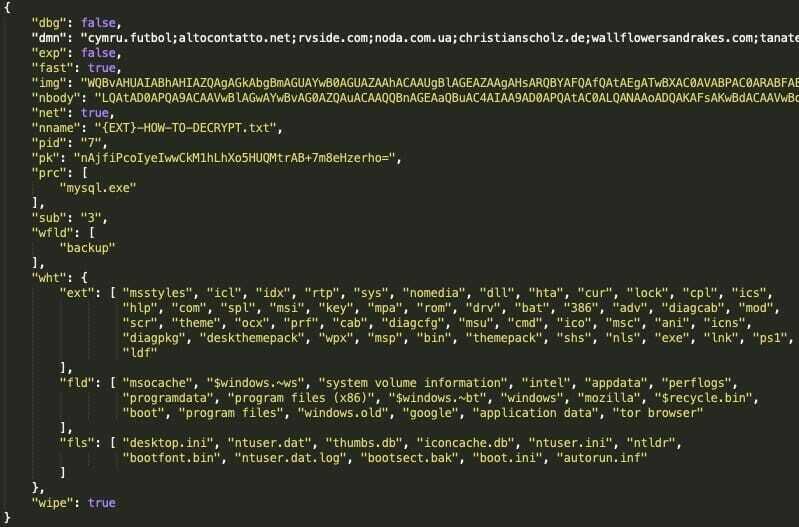

Lai neradītu aizdomas, ransomware kods ir ērti pārveidots. Tagad, izmantojot argumentu -smode, ransomware arī maina lietotāja paroli uz DTrump4ever, tiek parādītas ziņas.

Līdz ar to ļaunprātīgais fails modificēja dažus reģistra ierakstus, un Windows automātiski restartējas ar jaunajiem akreditācijas datiem.

Tiek uzskatīts, ka izmantotais kods ir šāds:

[HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon

AutoAdminLogon = 1

DefaultUserName = [konta_nosaukums]

DefaultPassword = DTrump4ever

Pētnieks arī norādīja uz diviem VirusTotal avotiem ar modificētu uzbrukuma paraugu un bez tā. Drošākais veids, kā aizsargāt sistēmu pret šādu mēģinājumu, joprojām ir uzticams antivīruss.

⇒ Iegūstiet ESET Internet Security

ESET bija viens no 70 drošības rīkiem, kas tika pārbaudīti, lai atklātu ransomware REvil (modificēts vai nē); To atrada 59 risinājumi.

Tāpēc noteikti instalējiet uzticamu pretvīrusu un iespējojiet reāllaika aizsardzību savai sistēmai. Kā vienmēr, mēs arī iesakām izvairīties no aizdomīgām tiešsaistes vietnēm vai avotiem.