Ir bijis tik daudz ransomware ziņojumi 2016. gadā, ka mēs esam zaudējuši skaitu. Lielākā daļa no viņiem izmanto tipisku pieeju:

- Inficējiet cietušā datoru, izmantojot e-pasta surogātpasts, viltus novirzīšana vai slēpjas aiz kāda programmatūras instalētāja.

- Šifrēt sistēmas failus.

- Pieprasiet izpirkuma maksu apmaiņā pret atšifrēšanas atslēgu.

Tomēr pēdējā tikšanās ir vienreizēja. Tiek konstatēts, ka Popcorn Time ransomware lūdz savus upurus izplatīt ļaunprātīgo programmatūru. "Kā tas tieši to dara?" jūs domājat.

Kā pati Popcorn Time izpirkšanas programmatūra izplatās?

Korumpētu digitālo hakeru grupa ir izveidoja lielisku datora superbug, kas šifrēs visus cietajā diskā esošos failus, kas nozīmē, ka tiem nav iespējams piekļūt.

Pirmkārt, mēs vēlētos to precizēt šai izpirkuma programmatūrai nav nekāda sakara ar populāro tiešsaistes straumēšanas lietotni. Tomēr izpirkuma programmatūra patiešām izmanto tā popularitāti. Tiek pieļauts, ka izpirkuma programmatūras veidotāji visu laiku bija plānojuši mieloties ar Popcorn Time popularitāti savām negodīgajām darbībām.

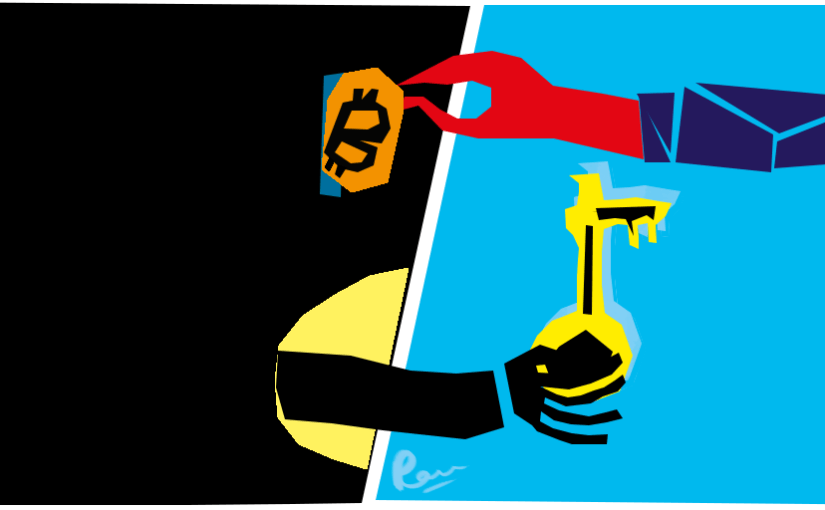

Pirmā bija izpirkšanas programmatūra Popcorn Time atklāja MalwareHunterTeam drošības eksperti. Pētnieki apgalvo, ka tā atšifrēšanas metode ir īpaši neparasta. Un vienīgais veids, kā to novērst, ir inficēt pāris citus lietotājus. Upuriem tiek piedāvāta vēl viena izvēle: samaksājiet izpirkuma maksu Bitcoins. Interesanti ir tas, ka upuriem tiek piedāvāta bezmaksas iespēja, ja viņi inficē citus lietotājus. Tātad īsāk sakot, dodiet vienu bitkoinu (vienāds ar 780 USD) vai dodieties pa ļaunāku ceļu.

Kad lietotājs piekrīt kādam no šiem nosacījumiem, viņam tiek piešķirta atslēga. Atslēga tiek ievadīta zilā ekrānā, kas tiek parādīts pēc tam, kad ransomware ir inficējis datoru. Tam ir vēl viens pagrieziens. Jūs saņemat tikai četrus mēģinājumus ievadīt atslēgu. Ja neizdosies, nebūs piektās reizes, un visi atšifrētie faili jūsu datorā pazudīs uz visiem laikiem.

Lietotājiem tiek piedāvāts samērā īss laika posms, lai rīkotos. Atšifrēšanas atslēgas iegūšanas grafiks ilgst tikai nedēļu.

Kas to izveidoja?

Vēl viena interesanta informācija, ko MalwareHunterTeam sniedza, ir kibernoziedznieku grupa ir zinātnes studenti Sīrijā, karā plosītā valstī, kur pēdējo piecu gadu laikā ir notikuši neskaitāmi nāves gadījumi. Hakeri parāda piezīmi ar šādu tekstu:

"Mums ir ļoti žēl, ka mēs piespiežam jūs maksāt, bet tikai tā mēs varam turpināt dzīvot"

Pētnieki arī spēja noteikt, ka izpirkuma programmatūra joprojām ir izstrādes procesā, tāpēc ir ļoti maz ticams, ka programmatūra tuvākajā nākotnē varētu iekļūt.

Daži saistīti stāsti:

- MarsJoke ransomware ir ļauns drauds, kas vērsts uz Windows

- Zepto ransomware ir atgriezies, Windows Defender to nevar bloķēt

- DXXD ransomware izstrādātāji padara ļaunprogrammatūru neiespējamu atšifrētu

- Bloķēta ransomware, kas izplatās Facebook, tika apklāta kā .svg fails