- Saugumas internete yra tik santykinis dalykas, daugelio saugumo ekspertų akyse tai iliuzija.

- Kibernetinio saugumo įmonė „Zscaler“ pridengė naują „AiTM“ sukčiavimo kampaniją.

- Taikiniai yra „Microsoft Mail“ vartotojai, ir mes jums parodysime, kaip tai veikia.

Labai atidžiai perskaitykite, ką ketiname parašyti šiame straipsnyje, nes niekas nėra apsaugotas nuo užpuolikų ir jų šiuo metu naudojamų metodų.

Kalbant konkrečiau, „Microsoft“ el. pašto paslaugų vartotojai turi iš tikrųjų būti atsargūs, nes Zscaler, kibernetinio saugumo tyrimų bendrovė, ką tik atrado naują besitęsiančią sukčiavimo kampaniją, skirtą Microsoft el. pašto vartotojams.

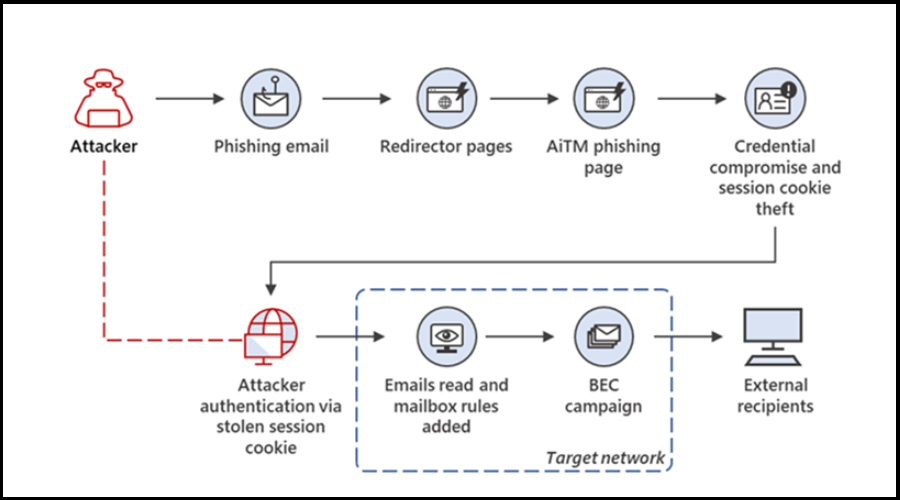

Ne tam, kad jūsų gąsdintume, bet, pasak įmonės, verslo vartotojai yra puolami, o kampanija vykdoma naudojant priešininko viduryje (AiTM) techniką, siekiant apeiti kelių veiksnių autentifikavimą.

Sukčiavimo kampanija naudoja AiTM metodą, kad pavogtų jūsų kredencialus

Net Redmond technologijų milžinas pripažino šią problemą dar liepos mėnesį, kai sukūrė a tinklaraščio straipsnis skirtas perspėti vartotojus apie gresiantį pavojų.

Kad paspartintumėte, ši AiTM technika įtraukia priešininką į vidurį, kad perimtų autentifikavimo procesą tarp kliento ir serverio.

Nereikia nė sakyti, kad per šį apsikeitimą visi jūsų kredencialai yra tarsi dingę, nes dėl to juos gaus kenkėjiškos trečiosios šalys.

Ir, kaip ir tikėjotės, tai taip pat reiškia, kad MFA informacija yra pavogta. Todėl viduryje esantis priešas veikia kaip serveris tikram klientui, o klientas - tikram serveriui.

| Užpuoliko registruotas domeno vardas | Teisėtas Federalinės kredito unijos domeno vardas |

| crossvalleyfcv[.]org | crossvalleyfcu[.]org |

| triboro-fcv[.]org | triboro-fcu[.]org |

| cityfederalcv[.]com | cityfederalcu[.]com |

| portconnfcuu[.]com | portconnfcu[.]com |

| oufcv[.]com | oufcu[.]com |

Kaip paaiškino saugumo ekspertai, ši kampanija yra specialiai sukurta siekiant pasiekti galutinius vartotojus įmonėse, kurios naudojasi „Microsoft“ el.

Atminkite, kad verslo el. pašto kompromisas (BEC) ir toliau kelia nuolatinę grėsmę organizacijoms, o ši kampanija dar labiau pabrėžia būtinybę apsisaugoti nuo tokių atakų.

Štai keletas pagrindinių punktų, kuriuos kibernetinio saugumo ekspertai apibendrino analizuodami esamą grėsmę:

- „Microsoft“ el. pašto paslaugų įmonių vartotojai yra pagrindiniai šios didelio masto sukčiavimo kampanijos taikiniai.

- Visos šios sukčiavimo atakos prasideda aukai siunčiamu el. laišku su kenkėjiška nuoroda.

- Tinklaraščio paskelbimo metu kampanija yra aktyvi, o grėsmės veikėjas beveik kiekvieną dieną registruoja naujus sukčiavimo domenus.

- Kai kuriais atvejais vadovų verslo el. laiškai buvo pažeisti naudojant šią sukčiavimo ataką, o vėliau buvo naudojami siunčiant kitus sukčiavimo el. laiškus tos pačios kampanijos metu.

- Taikomos kai kurios pagrindinės pramonės vertikalės, pvz., FinTech, skolinimas, draudimas, energija ir gamyba geografiniuose regionuose, tokiuose kaip JAV, JK, Naujoji Zelandija ir Australija.

- Šiose atakose naudojamas pasirinktinis tarpiniu serveriu pagrįstas sukčiavimo rinkinys, galintis apeiti kelių veiksnių autentifikavimą (MFA).

- Grėsmės veikėjas naudoja įvairius pridengimo ir naršyklės pirštų atspaudų metodus, kad apeitų automatines URL analizės sistemas.

- Norint išvengti įmonės el. pašto URL analizės sprendimų, naudojama daugybė URL peradresavimo metodų.

- Siekiant pailginti kampanijos galiojimo laiką, piktnaudžiaujama teisėtomis internetinėmis kodų redagavimo paslaugomis, tokiomis kaip CodeSandbox ir Glitch.

Atlikdami originalių el. laiškų analizę, naudodami Federalinės kredito unijos temą, pastebėjome įdomų modelį. Šie el. laiškai buvo gauti iš atitinkamų Federalinių kredito unijų organizacijų vadovų el. pašto adresų.

Leiskite mums taip pat paminėti, kad kai kurie užpuolikų registruoti domenai buvo klaidingos teisėtų federalinių kredito unijų JAV versijos.

Šiais laikais riba tarp saugumo internete ir pavojaus visai jūsų veiklai yra tokia puiki, kad norint ją pamatyti, prireiks atominio mikroskopo.

Štai kodėl mes visada skelbiame saugumą, o tai reiškia:

- Niekada nieko neatsisiųskite iš atsitiktinių, nesaugių šaltinių.

- Niekada niekam neatskleiskite savo kredencialų ar kitos neskelbtinos informacijos.

- Neleiskite žmonėms, kuriais nepasitikite, naudotis jūsų kompiuteriu.

- Neatidarykite nuorodų, gautų el. laiškuose, kurie kilę iš nepatikimų šaltinių.

- Visada antivirusinė programinė įranga.

Viskas priklauso nuo jūsų, ar išliksite saugūs šiose nuolat besikeičiančiose internetinėse džiunglėse, todėl būtinai imkitės visų būtinų saugos priemonių, kad išvengtumėte nelaimės.

Ar pastaruoju metu gavote tokių el. laiškų? Pasidalykite savo patirtimi su mumis toliau pateiktame komentarų skyriuje.