Kaspersky Lab의 보안 팀은 합법적 인 WinRAR 및 TrueCrypt 파일을 손상시키는 것으로 알려진 StrongPity라는 새로 발견 된 멀웨어를 우연히 발견했습니다.

WinRAR은 Windows에서 파일을 보관하고 압축 및 추출을 처리하는 최상의 서비스 TrueCrypt는 중단 된 즉석 암호화 도구입니다. StrongPity는 자신을 해당 소프트웨어의 설치 프로그램으로 가장하고 모든 권한을 획득하여 컴퓨터를 대상으로합니다. 또한 파일을 훔치거나 손상 시키거나 컴퓨터에 새 모듈을 다운로드하려고 할 수도 있습니다.

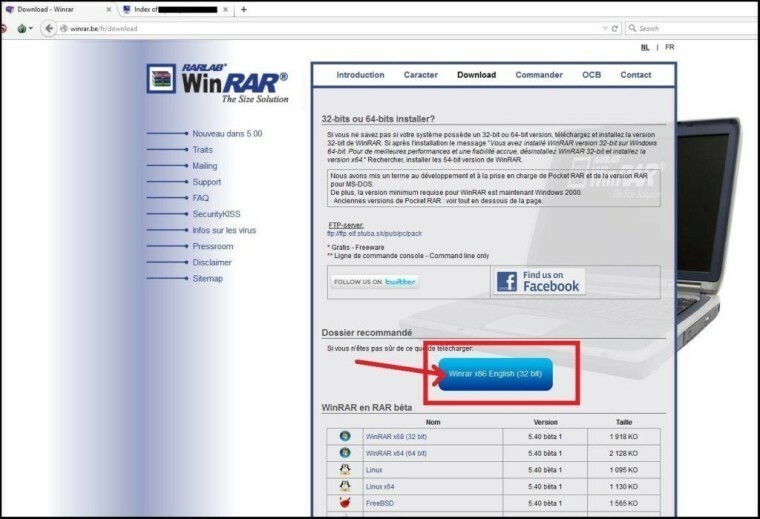

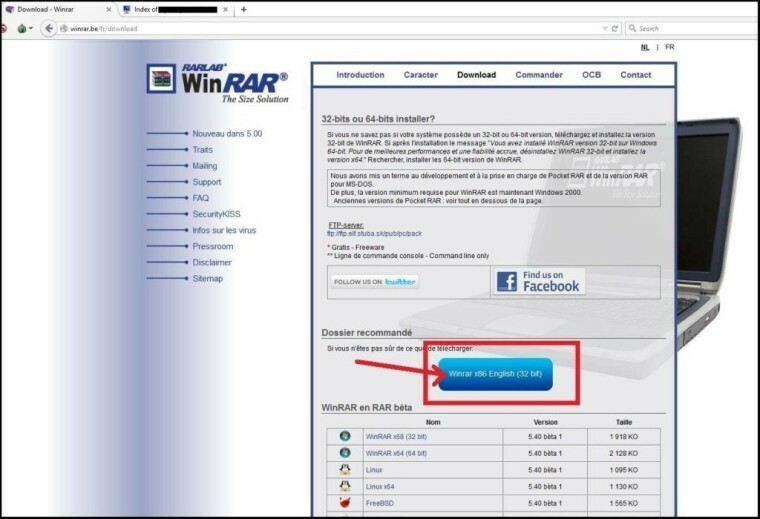

이 악성 코드는 터키, 북아프리카 및 중동을 포함한 전 세계 위치에서 관찰되었습니다. Kaspersky Lab에 따르면이 감염된 코드가 상주하는 주요 위치는 이탈리아와 벨기에. 공격자가 사용자를 속이기 위해 사용하는 전략은 도메인 이름에서 두 글자를 바꾸고 URL을 가능한 한 인증 된 설치 사이트에 가깝게 유지하는 것입니다. 그런 다음 설치 프로그램의 파일 링크가 합법적 인 WinRAR 배포 사이트로 리디렉션되며 이것은 WinRAR 전면에 불과합니다.

아래 이미지에서 사용자를 'ralrab [.] com'으로 다시 라우팅하여 피해자를 타락한 것으로 안내하는 파란색 버튼을 확인할 수 있습니다. 소프트웨어 사이트 및 일부 경우 (그 중 하나는 이탈리아에서 기록됨) 사용자가 가짜 웹 사이트가 아니라 StrongPity 악성 코드로 연결되는 경우 그 자체.

“Kaspersky Lab 데이터에 따르면 일주일 동안 이탈리아의 배포 사이트에서 맬웨어가 유럽과 북아프리카 / 중동 전역의 수백 개의 시스템에 나타 났으며 더 많은 감염 가능성이 있습니다. " 회사가 말했다. “여름 내내 이탈리아 (87 %), 벨기에 (5 %), 알제리 (4 %)가 가장 많은 영향을 받았습니다. 벨기에에서 감염된 사이트의 피해자 지역은 비슷했으며 벨기에 사용자가 60 개 이상의 성공적인 히트 중 절반 (54 %)을 차지했습니다. "

그 외에도이 악성 코드는 사용자를 TrueCrypt 소프트웨어 설치 프로그램 대신 속이고 손상된 웹 페이지로 유도하는 것으로 알려졌습니다. 많은 오염 된 WinRAR 링크가 제거되었지만 Kapersky Labs의 9 월 보고서에서 제안한대로 일부 TrueCrypt 설치 프로그램이 여전히 남아 있습니다. TrueCrypt에 대한 개발은 Microsoft가 Windows XP를 포기한 후 2014 년 5 월부터 중단되었습니다.

Kaspersky Lab의 수석 보안 연구원 인 Kurt Baumgartner는 StrongPity를 웅크리는 설인 / 에너지 베어 공격 점령하고 감염된 정품 소프트웨어 배포 웹 사이트. 그는 이러한 경향을“환영하지 않고 위험하다”고 언급하며 즉시 해결해야한다고 말합니다.

“이러한 전술은 보안 업계가 해결해야하는 반갑지 않고 위험한 추세입니다. 개인 정보 보호 및 데이터 무결성에 대한 검색은 개인이 공격적인 물웅덩이 피해에 노출되어서는 안됩니다. 워터 홀 공격은 본질적으로 부정확하며, 우리는 암호화 도구 제공에 대한 더 쉽고 개선 된 검증의 필요성에 대한 논의에 박차를가하고자합니다. " Kurt Baumgartner가 말했다.

우리가 할 수있는 최선의 방법은 사용자를 최신 상태로 유지하고 사기성 링크가 포함되어있을 수 있으므로 유틸리티를 설치하는 동안 현명하고 신중하도록 조언하는 것입니다. StrongPity와 같은 파괴적인 맬웨어는 PC를 손상된 컴퓨터로 쉽게 바꿀 수 있습니다.