- 로그인 자격 증명을 브라우저에 저장하는 것은 우리 대부분에게 편리합니다.

- 그러나 이 겉보기에 무해해 보이는 것이 잘못된 결정으로 판명될 것입니다.

- RedLing 맬웨어를 사용하는 공격자는 공격에서 한 발짝 떨어져 있습니다.

- 이 악성코드는 Chrome, Opera, Firefox 또는 Edge와 같은 브라우저를 대상으로 합니다.

예, 우리는 계속해서 비밀번호를 입력하는 것이 우리 중 일부에게 얼마나 성가신 일인지 알고 있으며, 현대의 브라우저는 항상 그렇게 해야 하는 방법을 제공합니다.

물론, 브라우저가 로그인 정보를 저장한다는 사실은 대부분의 경우 매우 도움이 될 수 있지만 자격 증명이 이런 식으로 노출될 수 있다고 생각한 적이 있습니까?

RedLine 정보 도용 맬웨어는 Chrome, Edge 및 Opera와 같은 가장 인기 있는 브라우저를 대상으로 합니다.

이 가상의 나쁜 소년과 빠르게 상호 작용하면 암호를 그런 식으로 저장하는 것이 실제로 나쁜 생각인 이유를 곧 알게 될 것입니다.

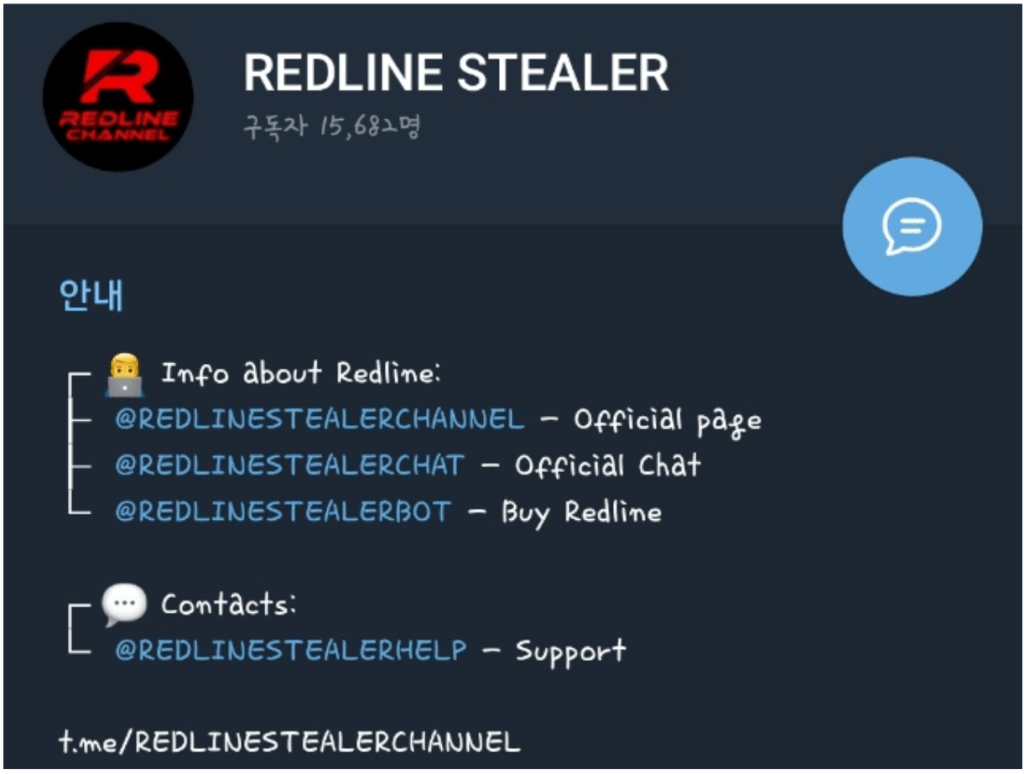

이 악성 소프트웨어는 사이버 범죄 포럼에서 약 $200에 구입할 수 있고 많은 지식이나 노력 없이 배포할 수 있는 상용 정보 스틸러입니다.

최근 심각한 RedLine 감염 사례는 암호 도용 멀웨어를 다운로드하여 설치하는 Excel XLL 파일을 사용하는 웹사이트 문의 양식 스팸 캠페인입니다.

RedLine은 브라우저에 저장된 자격 증명을 훔치는 데 도움이 됩니다.

보안 전문가의 새로운 최근 보고서 안랩 ASEC 은(는) 웹 브라우저에서 자동 로그인 기능을 사용하는 편리함이 심각한 보안 문제가 되고 있음을 경고합니다.

분석가가 공유한 데모에 따르면 원격 직원이 VPN 계정 자격 증명을 분실하여 RedLine Stealer 정보를 이용해 회사 네트워크를 해킹한 사이버 범죄자 3개월 나중에.

감염된 컴퓨터에는 맬웨어 방지 솔루션이 설치되어 있지만 탐지 및 제거에 실패했습니다. RedLine Stealer, 따라서 다음에 자격 증명을 컴퓨터에 저장할 때 이 점을 염두에 두십시오. 브라우저.

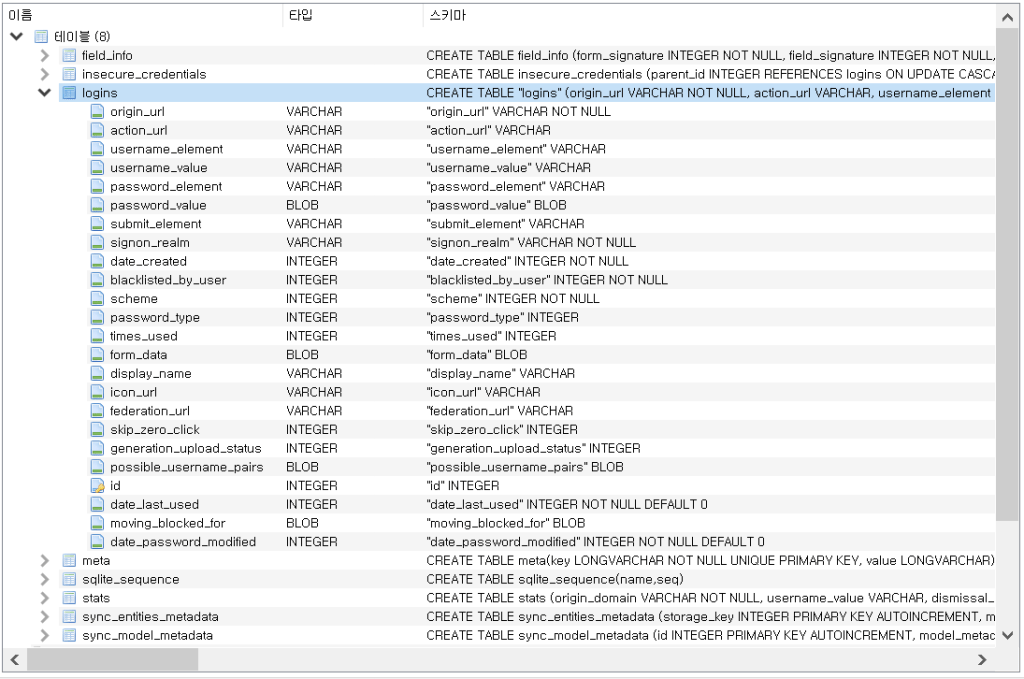

RedLine은 실제로 로그인 데이터 모든 Chromium 기반 웹 브라우저에서 찾을 수 있는 파일이며 사용자 이름과 암호가 저장되는 SQLite 데이터베이스입니다.

최악의 부분은 사용자가 브라우저에 자격 증명을 저장하는 것을 거부하더라도 암호 관리 시스템이 특정 웹 사이트가 블랙리스트에 있음을 나타내는 항목을 추가한다는 것입니다.

해커는 이 블랙리스트 계정에 대한 비밀번호를 가지고 있지 않을 수 있지만 여전히 찾을 수 있습니다. 계정이 존재한다는 사실을 알리고 실제로 사용자가 크리덴셜 스터핑 또는 피싱에 참여할 수 있도록 허용합니다. 공격.

다시 말하지만, 웹 브라우저를 사용하여 로그인 자격 증명을 저장하는 것은 유혹적이고 편리하지만 재해로 이어질 수 있는 주요 맬웨어 감염에 노출되기도 합니다.

이 경우 가장 좋은 대안은 암호화된 볼트에 모든 것을 저장하고 잠금을 해제하기 위해 마스터 암호를 요청하는 전용 암호 관리자를 사용하는 것입니다.

가능한 경우 다단계 인증을 활성화하는 것은 소중한 데이터를 더 잘 보호하기 위해 수행할 것을 권장하는 추가 단계입니다.

브라우저에 로그인 자격 증명을 저장하는 데도 익숙해졌습니까? 아래 의견 섹션에서 경험을 공유하십시오.