この脆弱性により、セキュリティ制御が回避される可能性があります。

- この脆弱性は Microsoft Teams の最新バージョンに存在します。

- ハッカーは IDOR を使用してセキュリティ制御を回避できます。

- ただし、ハッカーは同様のドメインを購入し、M365 に登録する必要があります。

最近、研究によると、 Microsoft Teams アカウントの 80% が少なくとも 1 回ハッキングされた、2022年。 さらに懸念されるのは、同じ調査で Microsoft Teams アカウントの 60% がハッキングに成功したと報告されているという事実です。 これは憂慮すべき数字ですが、この場合、Microsoft Teams はどれほど簡単にハッキングされるのでしょうか?

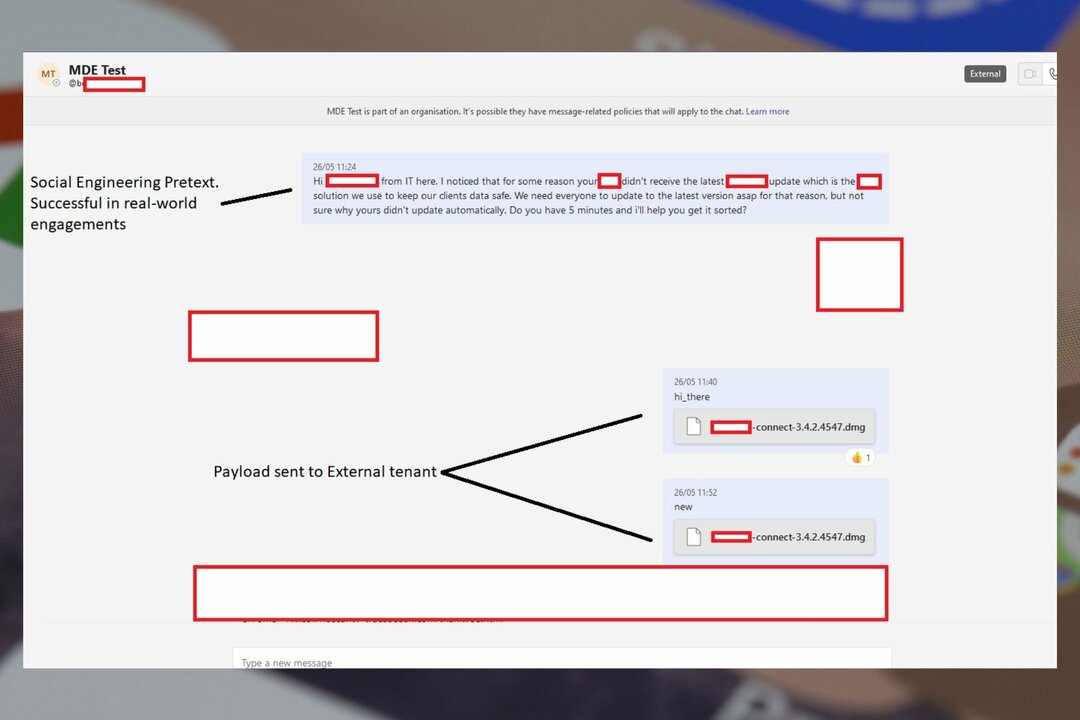

そうですね、Teams は非常に簡単にハッキングできることがわかりました。 によって行われた新しい研究 JUMPSECのレッドチーム チームが実際に最新のマルウェアに感染しやすいことを発見しました。 また、外部テナントも Microsoft Teams にマルウェアを簡単に持ち込む可能性があります。

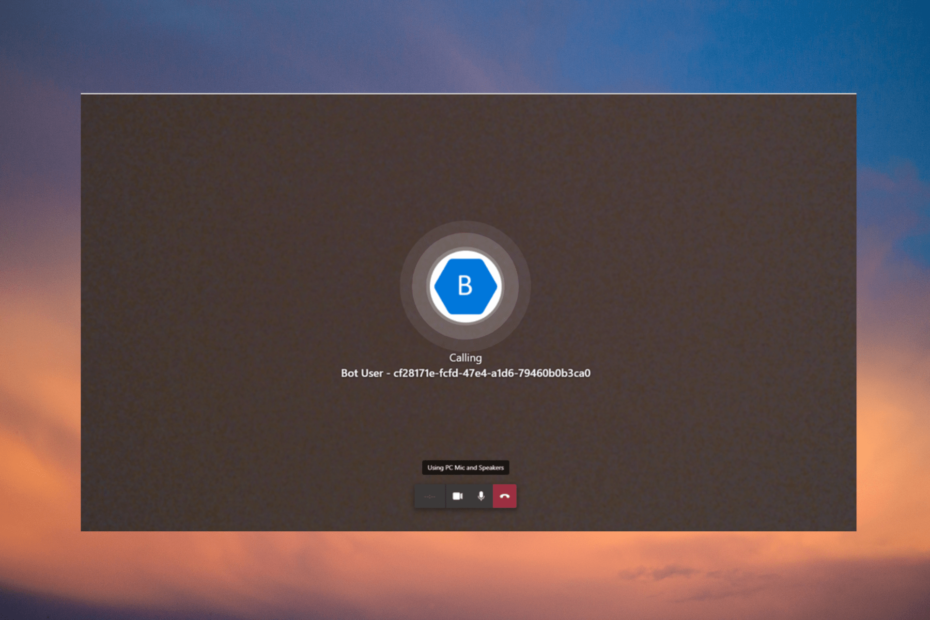

どうしてこんなことが起こるのでしょうか? Microsoft Teams の最新バージョンには脆弱性があります。 この脆弱性により、デフォルト構成で Microsoft Teams を使用している組織にマルウェアが侵入する可能性があります。

ハッカーはクライアント側のセキュリティ制御を回避することができます。 これらのセキュリティ制御により、外部テナントが組織内のスタッフにファイル (この場合はマルウェア) を送信することが防止されます。

Microsoft Teams の IDOR によりマルウェアの導入が可能になる

クライアント側のセキュリティ制御の脆弱性を通じて悪用が可能です。 Microsoft Teams では、特定のセキュリティ制御をクライアント側で実装できます。

つまり、1 人のハッカーが組織の個人になりすまし、これらの制御を回避して悪意のあるファイルを送信できることを意味します。 これに別の脆弱性が加わると、ハッカーが悪意のあるファイルを受信トレイに直接送信することが可能になります。

研究によれば、この方法は最新のフィッシング対策セキュリティ制御のほぼすべてをバイパスできるとのことです。 ただし、ハッカーがターゲット組織と同様のドメインを購入し、それを M365 に登録する必要があります。

ただし、既定の構成で Teams を使用しているすべての組織に影響を与えるため、この脆弱性は脅威アクターによって悪用される可能性が非常に高くなります。

この脆弱性は Microsoft によって認められ、レドモンドに拠点を置くテクノロジー大手はその正当性さえ検証しました。 しかし、テクノロジー大手は、即時サービスの基準を満たしていないと述べた。

組織が自らを守るためにできることはまだあります。 調査によると、次のことが可能です。

- 外部テナントがスタッフにメッセージを送信する許可を得るというビジネス要件があるかどうかを確認してください。

- ソーシャル エンジニアリング キャンペーンを開始するための Teams、Slack、Sharepoint などの生産性向上アプリの可能性についてスタッフを教育します。

ご覧のとおり、Teams は組織で使用される非常に人気のあるアプリですが、攻撃に対して非常に脆弱でもあります。 ただし、このような脆弱性は更新プログラムで修正されることが多いため、Teams を常に最新バージョンに更新しておく必要もあります。 あなたは読むことができます 研究の全文はこちら.

この脆弱性についてどう思いますか? 以下のコメントセクションで必ずお知らせください。