- 最近公開された概念実証により、IntelSGXまたはSoftwareGuardExtensionsのセキュリティ上の弱点が明らかになりました。

- 研究者はSGXエンクレーブの侵害に成功し、機密データにアクセスしました。

- 私たちをチェックしてください インテル Intelプロセッサの最新情報に追いつくためのセクション。

- いつものように、あなたは訪問するかもしれません セキュリティとプライバシー Windows 10PCを保護するためのヒントのページ。

このソフトウェアは、ドライバーの稼働を維持するため、一般的なコンピューターエラーやハードウェア障害からユーザーを保護します。 3つの簡単なステップで今すぐすべてのドライバーをチェックしてください:

- DriverFixをダウンロード (検証済みのダウンロードファイル)。

- クリック スキャン開始 問題のあるすべてのドライバーを見つけます。

- クリック ドライバーの更新 新しいバージョンを入手し、システムの誤動作を回避します。

- DriverFixはによってダウンロードされました 0 今月の読者。

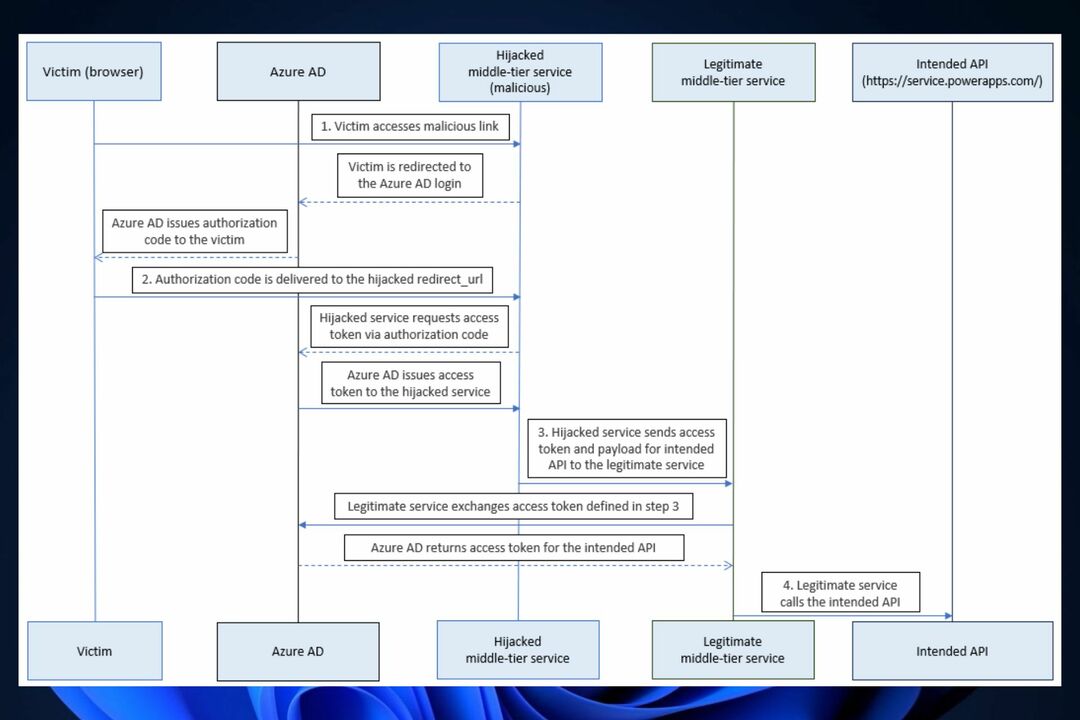

最近公開された コンセプトの証明 IntelSGXまたはSoftwareGuardExtensionsのセキュリティ上の弱点を明らかにします。 このレポートは、サイバー脅威の高度化が進む中、ソフトウェアベースであることを示しています。 ウイルス対策 ツールだけでは不十分です。

そのため、マイクロソフトのようなテクノロジー企業は ハードウェアに裏打ちされた 従来のソフトウェア保護の強化。

IntelSGXチップがSGAxeテスト攻撃に失敗する

サイバーセキュリティの研究者は、IntelSGXエンクレーブの侵害に成功しました。

彼らは、インテルが実施しているすべての対策を回避することで、エンクレーブ内で保護されているデータにアクセスできることを実証しました。

次に、Intelによってコンパイルおよび署名された、SGXの引用エンクレーブ内からのSGX秘密認証キーの抽出を示します。 これらのキーが手元にあれば、信頼できる本物のSGXエンクレーブから開始されたかのように、偽の証明書の見積もりに署名することができます。

テスト攻撃では、研究者は保護されたデータを盗むことができました。これは、IntelSGXに関しては難しいはずです。 基本的に、このテクノロジーにより、開発者は機密情報をハードウェアで保護されたエンクレーブに分割できます。

この実験により、より高い特権レベルで実行されたコードがSGXエコシステムに違反する可能性があることが証明されました。

SGAxeはCacheOutの変換バージョンであり、特定のIntelマイクロチップのセキュリティの脆弱性でもあります。

Intelは 全リスト 脆弱なプロセッサの。

野生でSGAxeが悪用されたという証拠はありませんが、ハッカーは利用可能な概念実証からインスピレーションを得て開始することができます。 したがって、うまくいけば、Intelは影響を受けるチップにパッチを適用するためのマイクロアップデートをリリースする予定です。

ただし、第10世代IntelCoreプロセッサは影響を受けるチップのリストには含まれていません。 彼らの主なセールスポイントの1つがクラス最高の組み込みセキュリティであることを考えると、これは朗報です。

Intel SGXエンクレーブなどのハードウェアに裏打ちされたPCセキュリティが進むべき道だと思いますか? あなたはいつでも下のコメントセクションであなたの考えを共有することができます。