תוכנת הכופר יוצאת הדופן TeleCrypt, הידועה בחטיפת אפליקציית המסרים Telegram כדי לתקשר עם תוקפים ולא עם פרוטוקולים פשוטים מבוססי HTTP, אינה מהווה עוד איום על המשתמשים. תודה לאנליסט תוכנות זדוניות על Malwarebytes נתן סקוט יחד עם צוותו במעבדת קספרסקי, זן תוכנות הכופר נסדק שבועות ספורים לאחר שחרורו.

הם הצליחו לחשוף פגם גדול בתוכנת הכופר על ידי חשיפת חולשת אלגוריתם ההצפנה המשמש את TeleCrypt הנגוע. זה הצפין קבצים על ידי לולאה דרכם בתים בודדים בכל פעם ואז הוספת בית מהמפתח לפי הסדר. שיטת הצפנה פשוטה זו אפשרה לחוקרי אבטחה דרך לפצח את הקוד הזדוני.

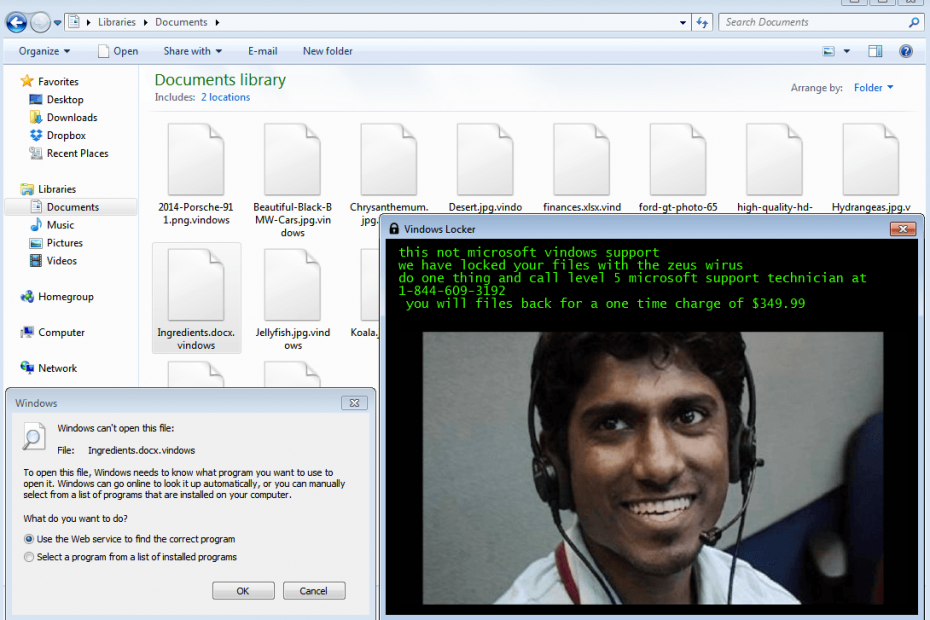

מה שהפך את תוכנת הכופר לנדירה ביותר היה ערוץ התקשורת והפקודה (C&C) שלה לשרת לקוח, ולכן המפעילים בחרו לבחור בשיתוף פעולה עם פרוטוקול טלגרם במקום HTTP / HTTPS כמו שרוב תוכנות הכופר עושות בימים אלה - למרות שהווקטור היה נמוך באופן ניכר וממוקד למשתמשים רוסים עם הראשון שלו גִרְסָה. דיווחים מציעים שמשתמשים רוסים שהורידו קבצים נגועים שלא בכוונה והתקינו אותם לאחר שנפלו טרף להתקפות פישינג הוצג בדף אזהרה שסוחט את המשתמש לשלם כופר כדי לאחזר את קבצים. במקרה זה, הקורבנות נדרשים לשלם 5,000 רובל (77 דולר) עבור מה שמכונה "קרן המתכנתים הצעירים".

תוכנת הכופר מכוונת ליותר ממאה סוגי קבצים שונים כולל jpg, xlsx, docx, mp3, 7z, torrent או ppt.

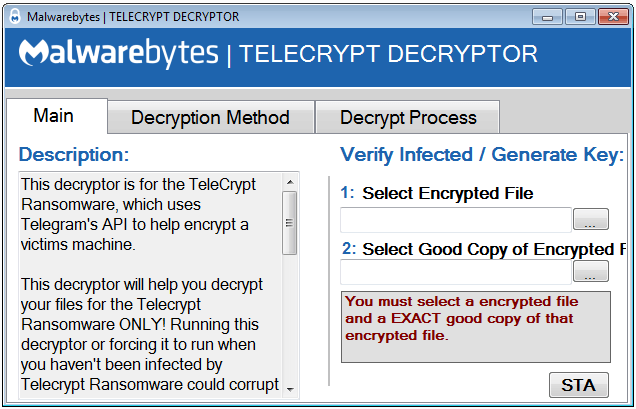

ה כלי פענוח, Malwarebytes, מאפשר לקורבנות לשחזר את הקבצים שלהם מבלי לשלם. עם זאת, אתה זקוק לגרסה לא מוצפנת של קובץ נעול כדי לשמש דוגמה ליצור מפתח פענוח עובד. אתה יכול לעשות זאת על ידי כניסה לחשבונות הדוא"ל שלך, שירותי סינכרון קבצים (Dropbox, Box) או מגיבויים ישנים יותר של המערכת אם ביצעת כאלה.

לאחר שמפענח האיתור ימצא את מפתח ההצפנה, הוא יציג בפני המשתמש את האפשרות לפענח רשימה של כל הקבצים המוצפנים או מתיקיה ספציפית אחת.

התהליך עובד ככזה: תוכנית הפענוח מאמתת את הקבצים שאתה מספק. אם הקבצים תואמים ו מוצפנים על ידי ערכת ההצפנה Telecrypt משתמשת, ואז מועברים לעמוד השני של ממשק התוכנית. Telecrypt שומר רשימה של כל הקבצים המוצפנים ב- “% USERPROFILE% \ Desktop \ База зашифр файлов.txt”

אתה יכול להשיג את ה- Decryptor תוכנת הכופר Telecrypt שנוצר על ידי Malwarebytes מקישור תיבה זה.