"Windows kernel hacker" Luca Marcelli ha pubblicato un video su Tweeter che dimostra la sua riuscita violazione di Windows Remote Desktop Gateway (RDG) tramite l'esecuzione di codice remoto (RCE).

L'hack sfrutta due vulnerabilità di sicurezza del server Windows di cui Microsoft ha già avvisato gli utenti.

Sono disponibili aggiornamenti di sicurezza per il CVE-2020-0609 e CVE-2020-0610 vulnerabilità, ma nel caso in cui tu abbia dei ripensamenti sull'utilizzo, questo hacker ha appena mostrato quanto sia reale la minaccia per il tuo sistema.

Gli hacker possono manipolare in remoto il tuo sistema e i tuoi dati

In ogni caso, Microsoft non ha suggerito un altro modo efficace per gestire il problema, quindi l'applicazione di patch sembra essere l'unico modo per proteggere il tuo PC Windows dalla minaccia per ora.

Luca consiglia di disabilitare il traffico UDP per RDG per contrastare un attacco RCE come quello che ha appena dimostrato.

Se l'installazione dell'aggiornamento non è un'opzione, dovresti applicare altre misurazioni come disabilitare il traffico UDP. Aspetterò un po' finché le persone non avranno abbastanza tempo per applicare le patch prima di rilasciarlo al pubblico 🙂

— Luca Marcelli (@layle_ctf) 26 gennaio 2020

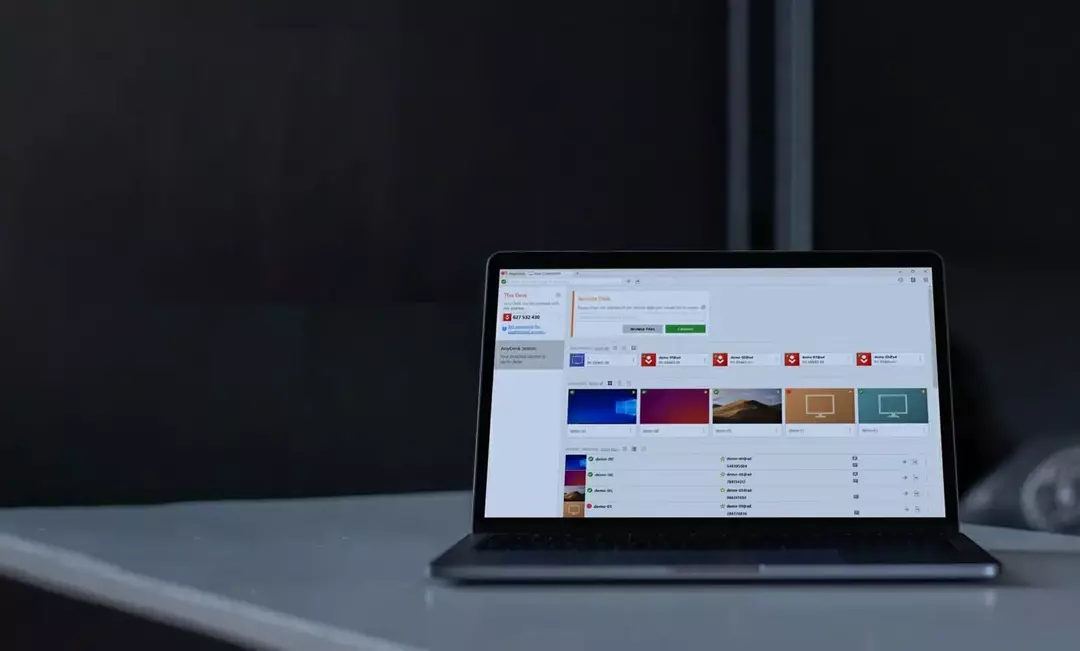

Le organizzazioni utilizzano Windows RDG per consentire ai propri dipendenti di connettersi in remoto alle risorse IT dell'azienda tramite qualsiasi dispositivo con a client desktop remoto applicazione. Tale connessione dovrebbe essere generalmente sicura e a prova di hacker, soprattutto se incorpora l'autenticazione a più fattori.

Ma in un attacco RCE che sfrutta i punti deboli della sicurezza di Windows RDG, un hacker non deve inviare le credenziali utente corrette per accedere ai file aziendali. Questo perché l'attacco avviene prima dell'attivazione dei protocolli di autenticazione.

Patchare il tuo sistema è l'unico modo per stare al sicuro

Lo stesso RDG fornisce all'intruso l'accesso remoto prerequisito, quindi non devono nemmeno essere fisicamente lì per eseguire il loro codice dannoso. Peggio ancora, l'intrusione è invisibile, visto che le "richieste appositamente predisposte" al sistema o dispositivo di destinazione non richiedono interazioni da parte dell'utente per essere soddisfatte.

Microsoft afferma che un exploit riuscito di questa vulnerabilità potrebbe consentire a un hacker di distribuire nuovi programmi o visualizzare/alterare dati. Le organizzazioni che detengono informazioni personali sensibili non vorrebbero correre questo rischio, soprattutto nel contesto di normative sulla protezione dei dati più rigorose in tutto il mondo.

Il produttore del sistema operativo Windows ha, in passato, identificato altri Vulnerabilità di Remote Desktop Protocol (RDP) potrebbe valere la tua attenzione. Ci sono correzioni anche per questi bug. Per essere al sicuro, considera di tenere il passo con il ultimi aggiornamenti del Patch Tuesday.

- LEGGI SUCCESSIVO: Il miglior software anti-hacking per Windows 10 [Guida 2020]