Hacking e sue conseguenze: – L'hacking è disapprovato e illegale in quasi tutti i paesi del mondo e non dovrebbe essere fatto per scopi illegali.

Nota: questo articolo è solo a scopo didattico e dovrebbe essere utilizzato per trovare e correggere le vulnerabilità nella propria rete. In nessun caso dovresti utilizzare questi programmi per ottenere l'accesso illegale ad altre reti wireless.

Hacking Wifi

L'hacking di qualsiasi cosa inizia con il semplice processo di trovare le vulnerabilità e quindi utilizzarle per ottenere l'accesso. Allo stesso modo, ci sono molti tipi di vulnerabilità che puoi trovare tra i protocolli Wifi.

-> Scarsa configurazione

Queste sono lacune e scappatoie nella configurazione di qualsiasi rete wireless. Qualsiasi rete wireless, quando viene configurata, ha i propri valori e impostazioni predefiniti per garantire una facile configurazione. Spesso gli utenti che non hanno familiarità con questo aspetto tendono a mantenere gli stessi valori/impostazioni di default, senza alcuna conoscenza al riguardo. Questo diventa un gateway gratuito per qualsiasi tipo di attacco poiché questi valori predefiniti sono spesso noti agli aggressori o, se non sono noti, sono facilmente disponibili monitorando la rete.

– > Crittografia scadente

Queste sono lacune di sicurezza e scappatoie nella crittografia delle tue password o dei tuoi dati.

Questi possono essere dovuti alla scarsa scelta delle password o semplicemente all'uso di un protocollo di sicurezza debole. I protocolli di sicurezza deboli sono come inviti ad attacchi wireless e quindi dovrebbero essere mantenuti regolarmente.

Protocolli di sicurezza Wi-Fi

– WEP e WPA

WEP sta per = Privacy equivalente cablata

WPA sta per = Wi-fi Protected Access

WEP è un protocollo di sicurezza Wi-Fi Lan obsoleto, utilizzato negli anni '90 durante l'inizio della tecnologia Wireless. Il protocollo è risultato essere gravemente vulnerabile e debole. Ben presto gli hacker e altri utenti malintenzionati sono stati in grado di trarne vantaggio e svolgere attività non etiche. Quindi presto i protocolli WPA sono stati introdotti all'inizio degli anni 2000 per fornire agli utenti una maggiore protezione rispetto al protocollo WEP. Questo nuovo protocollo era disponibile in due diverse versioni, WPA 1 e 2. Questi protocolli sono gli attuali protocolli di sicurezza utilizzati oggi nelle macchine wireless, per garantire un'adeguata sicurezza della rete.

Leggi anche:Come hackerare l'account Facebook di qualcuno

Quindi, per accedere a qualsiasi rete Wi-Fi, dovresti bypassare il protocollo WEP o WPA, a seconda di quello attivo. Per aggirare o violare i protocolli di sicurezza, puoi sfruttare la debolezza del WEP o attaccare continuamente WPA1 o WPA2 per ottenere infine l'accesso alla rete Wi-Fi.

Puoi anche utilizzare keylogger e altri strumenti di monitoraggio per ottenere l'accesso alla rete, se non sei in grado di violare i protocolli di sicurezza WEP/WPA.

Di seguito è riportato l'elenco dei programmi che è possibile utilizzare per individuare le vulnerabilità nella rete wireless e ottenere l'accesso non autorizzato.

Nota: questo contenuto è solo a scopo didattico

L'uso di questi programmi per scopi non etici non è raccomandato e sconsigliato. Lo scrittore o il blog non saranno responsabili per eventuali attività illegali dovute a questo contenuto. Si consiglia all'utente di mantenere standard etici e di utilizzare il software a proprio rischio.

Leggi anche:Come conoscere la password wifi dimenticata in Windows 10

Questo è uno dei programmi più popolari e famosi in circolazione per craccare qualsiasi rete Wi-Fi con protocolli di sicurezza WEP o WPA. AirCrack è uno dei migliori strumenti per decifrare le password e utilizza algoritmi all'avanguardia per acquisire diversi pacchetti di dati dal rete wireless nel tempo e, una volta raccolti un numero sufficiente di pacchetti di dati, il software avvierà il processo di ripristino del parola d'ordine.

Gli sviluppatori del programma offrono tutorial online per aiutarti a decifrare le reti wireless in modo efficiente senza ostacoli. Il software è disponibile per tutti i sistemi operativi nel formato di distribuzione Linux, Live CD o semplicemente un'immagine VMware. L'immagine e il CD hanno i loro limiti, che dovresti esaminare prima di procedere.

Questo è un altro ottimo strumento di cracking delle password wifi considerato affidabile da molti utenti in tutto il mondo. AirSnort può decrittografare qualsiasi tipo di crittografia WEP da una rete wifi aiutandoti ad accedere a quella rete. Il software è totalmente gratuito ed è disponibile anche per utenti Linux e Windows. Lo strumento è un programma molto semplice con semplici istruzioni di elaborazione. Lo strumento è progettato per raccogliere e monitorare passivamente diverse trasmissioni dal wireless rete e quindi elaborare i dati per ottenere l'accesso alla rete una volta che i pacchetti sono stati sufficienti raccolto.

L'unico inconveniente è dovuto alla semplicità dello strumento, non è più mantenuto, ma è ancora disponibile per il download.

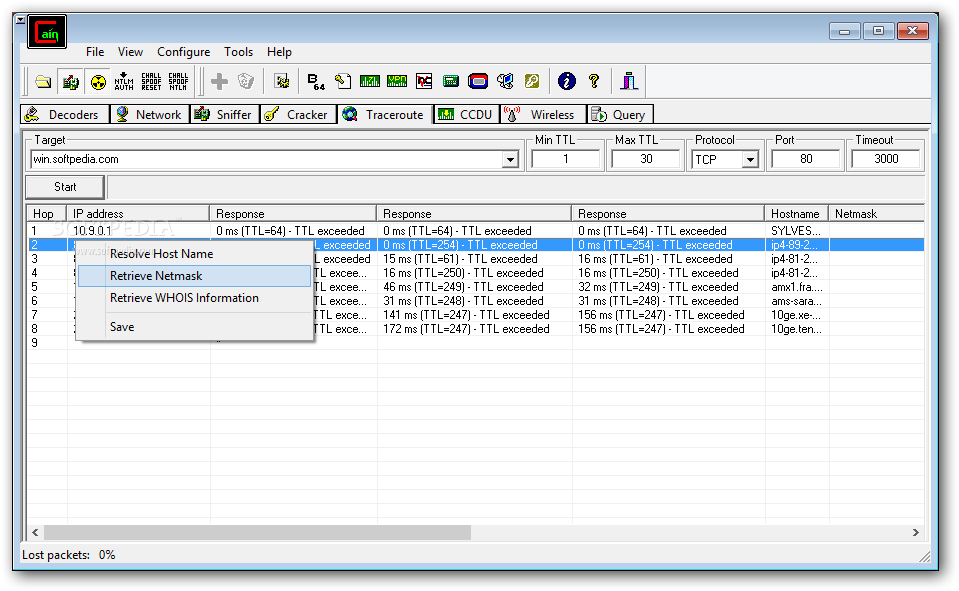

Questo è uno strumento di cracking delle password molto popolare apprezzato da molti analisti della sicurezza, in tutto il mondo. Lo strumento è sviluppato dai suoi sviluppatori per intercettare e monitorare il traffico di rete. Dopo aver trovato il giusto tipo di contenuto, il programma è quindi progettato per recuperare l'assword utilizzando la forza bruta dei metodi di attacco di crittoanalisi. Se gli attacchi non funzionano e stanno per essere scoperti, puoi utilizzare il protocollo di sicurezza e il gestore del protocollo di routing per cercare e trovare le vulnerabilità. Tutto sommato questo è un altro ottimo programma per testare tutta la sicurezza della tua rete in una volta sola e cercare eventuali vulnerabilità.

Questo è uno sniffer di rete wireless e un IDS. IDS sta per Intrusion Detection System. Il programma può analizzare il Wi-Fi 802.11 a/g/b/n layer 2 e trovare vulnerabilità al suo interno. Lo strumento può craccare qualsiasi rete wireless che supporti il monitoraggio delle frequenze radio. Lo strumento raccoglierà pacchetti di dati fino a quando non saranno stati raccolti dati sufficienti per violare la rete. Il programma può persino rilevare e identificare reti nascoste e trovare vulnerabilità in esse per le tue esigenze di sicurezza. Il software è disponibile per tutte le piattaforme, comprese le piattaforme Linux, Mac, Windows e BSD.

Tutto sommato è un altro ottimo strumento per cercare scappatoie e vulnerabilità nella tua rete wireless.

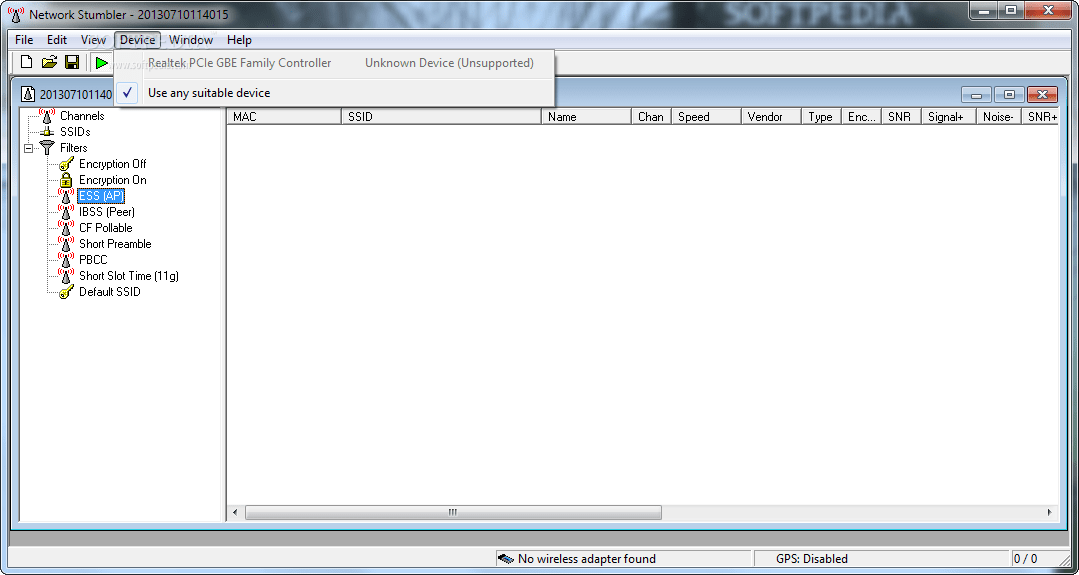

Questo è un altro ottimo programma per trovare punti di accesso wireless aperti in qualsiasi rete wireless. Lo strumento è assolutamente gratuito ed è disponibile per tutti gli utenti Windows. Il programma è ricco di funzionalità con diversi strumenti e altre utilità per aiutarti con tutte le tue esigenze di configurazione della sicurezza.

Esiste una versione leggera dello strumento, chiamata miniNetStumbler. La versione ridotta e leggera dello strumento potrebbe essere utile per alcuni di voi.

NetStumbler può essere utilizzato per cercare e trovare tutti questi diversi tipi di vulnerabilità e falle nella configurazione della sicurezza.

– fare la guerra

– Verifica delle configurazioni

– Aree di rete e connessioni scadenti

– Punti di accesso non autorizzati

Eccetera.

Lo strumento ha solo un grosso inconveniente

– Lo strumento è compatibile solo con le versioni a 32 bit di Windows e non a 64 bit.

Tutto sommato è un altro ottimo programma per trovare le vulnerabilità nella rete wireless.

InSSIDer è un altro strumento popolare per i sistemi operativi Windows e Mac. Lo strumento era open source nelle sue fasi iniziali ed è stato ampiamente premiato per essere il migliore nella sua categoria. Lo strumento ora costa 19,99 $ e ha varie funzionalità premium che lo rendono eccezionalmente eccezionale. Il programma è uno scanner Wi-Fi e può essere utilizzato per molti scopi diversi. Il programma può facilmente trovare punti di accesso aperti, vulnerabilità, salvare diversi registri e persino tenere traccia della potenza del segnale per un'analisi dettagliata.

Tutto sommato InSSIDer è un altro ottimo strumento per l'analisi della sicurezza e per testare la vulnerabilità della tua rete wireless.

Questo è un altro ottimo programma per testare la stabilità della tua rete wireless. WireShark è un analizzatore di protocollo di rete, che ti consente di controllare e monitorare tutte le attività che si svolgono sulla tua rete. Oltre a catturare i pacchetti in uscita per l'autoanalisi da parte del programma, puoi anche catturare i pacchetti in tempo reale, cercare le vulnerabilità e analizzarle tu stesso. Puoi analizzare e dividere i dati fino a raggiungere il livello micro. Il software ti offre la massima precessione e dettagli per garantire i migliori risultati.

Il programma supporta tutte le principali piattaforme tra cui Windows, Linux, Max OS, Solaries, FreeBsd e molte altre.

WireShark è consigliato per gli utenti avanzati poiché lo strumento richiede la valutazione manuale di ogni pacchetto di dati acquisito e quindi potrebbe rivelarsi troppo per tutti coloro che sono nuovi in questo campo.

Tutto sommato WireShark è un altro ottimo analizzatore di protocollo di rete per trovare vulnerabilità nella rete wireless.

Questo è uno strumento di attacco automatico che prende di mira il protocollo WPA-PSK della rete wireless. Il programma è altamente efficiente ed è compatibile solo con Linux. Lo strumento ha anche un'interfaccia a riga di comando e funziona su un elenco di parole.

Questo elenco contiene anche la password da utilizzare nell'attacco.

Lo strumento è molto semplice da usare senza complicazioni. L'unico inconveniente è che, a causa della decrittazione della crittografia SSID, il processo richiede molto più tempo di quanto ci si possa aspettare. Ciò è dovuto al processo utilizzato dal tuo programma, in parole semplici, il programma deve passare attraverso un dizionario di parole e abbinalo alla password inviata per provare a violare la sicurezza protocollo.

Nell'ultima puntata del programma, gli sviluppatori hanno cercato di ridurre i tempi di attesa includendo circa 1000 dei più popolari SSI. Ciò significa che se il tuo SSID non è incluso tra i 1000 popolari, dovrai aspettare un po' più a lungo prima che il processo finire.

AirJack è un altro strumento popolare per il recupero della password. Lo strumento è fondamentalmente progettato attorno al concetto di uno strumento di iniezione di pacchetti, che può iniettare pacchetti infetti/progettati specificamente in una rete per avere l'effetto desiderato.

Puoi anche trasmettere pacchetti contraffatti nella rete per provare a rimuoverli.

Questo strumento può anche aiutare a testare un attacco "uomo nel mezzo".

Tutto sommato AirJack è un altro ottimo strumento di iniezione di pacchetti che può essere utilizzato per verificare l'integrità della rete wireless.

Questo è uno strumento di violazione delle chiavi WEP molto semplice e preciso per tutti gli utenti Linux. Questo strumento esegue semplicemente un attacco di verifica del dizionario attivo sulla password confrontandola con milioni di voci che costituiscono un intero dizionario.

L'unico requisito è una scheda WLAN funzionante.

Tutto sommato WEPAttack è un altro ottimo strumento per controllare la tua rete wireless per la sicurezza e assicurarsi che sia sicura.

OmniPeek è uno sniffer di pacchetti e anche uno strumento di analisi della rete. Lo strumento viene venduto a un piccolo importo e quindi si classifica come un pacchetto commerciale. Lo strumento richiede la familiarità con i protocolli di rete e le diverse tecniche di analisi della rete. Questo perché lo strumento è progettato per utenti professionali e creerà confusione per i principianti. Lo strumento viene utilizzato per catturare e

Analizza i dati sul traffico wireless per individuare vulnerabilità e falle nella sicurezza. Lo strumento è compatibile con quasi tutte le schede WLAN, quindi non devi preoccuparti troppo spesso della compatibilità.

Questo è un altro strumento di monitoraggio wireless e analisi dei pacchetti disponibile per il download. Il programma ha un'interfaccia utente facile da usare che è un enorme vantaggio quando si tratta di tali strumenti e programmi. Di solito i programmi di test di sicurezza e rilevamento delle vulnerabilità non hanno un'interfaccia utente descrittiva e facile da usare. Lo strumento è progettato per acquisire pacchetti importanti contenenti dati importanti e visualizzarli come un elenco di facile lettura e comprensione.

I pacchetti possono essere facilmente definiti utilizzando chiavi WPA/WEP definite dall'utente.

Tutto sommato, questo è un altro ottimo strumento per monitorare e curare la tua rete wireless, che tu sia un utente domestico o un professionista della rete.

Nota: - Questi erano i migliori programmi per testare la sicurezza della tua rete wireless e verificarne le vulnerabilità.

Questi programmi dovrebbero essere usati in modo responsabile e non dovrebbero essere usati impropriamente per scopi illegali.

Qualsiasi problema legale o problema affrontato da te a causa di questo contenuto non riguarda l'autore del blog.

Usa gli strumenti in modo responsabile.