Pembaruan Patch Tuesday ada di sini dan mereka fokus pada keamanan.

- 73 CVE dibahas dalam pembaruan, mulai dari sedang hingga kritis.

- Kerentanan Chrome dan GitHub juga ditangani.

- Anda sekarang dapat mengunduh dan menginstal rilis KB5027231 di Windows 11 Anda.

Saat itu bulan lagi. Anda dapat menebaknya. Patch Selasa telah tiba dengan beberapa pembaruan keamanan penting untuk Windows 11.

Menurut raksasa teknologi yang berbasis di Redmond, KB5027231 secara khusus mengatasi masalah keamanan pada Windows 11 Anda, termasuk meningkatkan KB5026446fitur keamanan.

Perlu dicatat bahwa pembaruan ini berfokus pada tidak kurang dari 73 CVE yang kritis hingga sedang, dan juga menawarkan dukungan untuk 22 CVE non-Microsoft, terutama untuk Chrome dan GitHub.

Untungnya, tidak satu pun dari mereka yang dieksploitasi secara aktif saat ini, jadi Anda dapat mengatur napas jika belum memperbarui Windows 11.

KB5027231: Berikut daftar lengkap CVE yang dialamatkan Microsoft pada Patch Tuesday

Beberapa CVE paling penting yang dibahas dalam pembaruan keamanan ini berfokus pada CVE kritis yang menyerang Net Framework Visual Studio, serta Server Microsoft SharePoint.

Ada CVE tertentu yang sangat rentan terhadap serangan, CVE-2023-32013, dan ini menyangkut Denial of Service Windows Hyper-V, jadi Anda mungkin ingin memperbarui sistem Anda jika target Anda.

Berikut daftar lengkap CVE yang dialamatkan Microsoft di Patch Tuesday.

| Menandai | CV | Skor Dasar | Vektor CVSS | Eksploitasi | FAQ? | Solusi? | Mitigasi? |

|---|---|---|---|---|---|---|---|

| Azure DevOps | CVE-2023-21565 | 7.1 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: H/I: L/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Azure DevOps | CVE-2023-21569 | 5.5 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: R/S: U/C: L/I: L/A: L/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| .NET dan Visual Studio | CVE-2023-24895 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Dynamics | CVE-2023-24896 | 5.4 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: R/S: C/C: L/I: L/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| .NET dan Visual Studio | CVE-2023-24897 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| .NET dan Visual Studio | CVE-2023-24936 | 8.1 | CVSS: 3.1/AV: N/AC: H/PR: N/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Windows Crypto API | CVE-2023-24937 | 6.5 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: N/I: N/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | TIDAK | TIDAK | TIDAK |

| Windows Crypto API | CVE-2023-24938 | 6.5 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: N/I: N/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | TIDAK | TIDAK | TIDAK |

| Server Microsoft Exchange | CVE-2023-28310 | 8.0 | CVSS: 3.1/AV: A/AC: L/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Mungkin | Ya | TIDAK | TIDAK |

| .NET Framework | CVE-2023-29326 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| .NET Inti | CVE-2023-29331 | 7.5 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: N/S: U/C: N/I: N/A: H/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | TIDAK | TIDAK | TIDAK |

| Klien NuGet | CVE-2023-29337 | 7.1 | CVSS: 3.1/AV: N/AC: H/PR: L/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Edge (berbasis Chromium) | CVE-2023-29345 | 6.1 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: R/S: C/C: L/I: L/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Windows NTFS | CVE-2023-29346 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Kebijakan Grup Windows | CVE-2023-29351 | 8.1 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: N/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Klien Desktop Jarak Jauh | CVE-2023-29352 | 6.5 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: R/S: U/C: N/I: H/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| SysInternals | CVE-2023-29353 | 5.5 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: N/I: N/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Server DHCP Windows | CVE-2023-29355 | 5.3 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: N/S: U/C: L/I: N/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | Ya |

| Microsoft Office SharePoint | CVE-2023-29357 | 9.8 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Mungkin | Ya | TIDAK | Ya |

| jendela GDI | CVE-2023-29358 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Mungkin | Ya | TIDAK | TIDAK |

| Windows Win32K | CVE-2023-29359 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Mungkin | Ya | TIDAK | TIDAK |

| Driver Perangkat Windows TPM | CVE-2023-29360 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Mungkin | Ya | TIDAK | TIDAK |

| Driver Filter Mini File Cloud Windows | CVE-2023-29361 | 7.0 | CVSS: 3.1/AV: L/AC: H/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Mungkin | Ya | TIDAK | TIDAK |

| Klien Desktop Jarak Jauh | CVE-2023-29362 | 8.8 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Windows PGM | CVE-2023-29363 | 9.8 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | Ya |

| Metode Otentikasi Windows | CVE-2023-29364 | 7.0 | CVSS: 3.1/AV: L/AC: H/PR: L/UI: N/S: U/C: H/I: H/A: H/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Perpustakaan Codec Microsoft Windows | CVE-2023-29365 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Layanan Geolokasi Windows | CVE-2023-29366 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| OLE Windows | CVE-2023-29367 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Penyaringan Jendela | CVE-2023-29368 | 7.0 | CVSS: 3.1/AV: L/AC: H/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Runtime Panggilan Prosedur Jarak Jauh Windows | CVE-2023-29369 | 6.5 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: N/I: N/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | TIDAK | TIDAK | TIDAK |

| Perpustakaan Codec Microsoft Windows | CVE-2023-29370 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Windows Win32K | CVE-2023-29371 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Mungkin | Ya | TIDAK | TIDAK |

| Penyedia Microsoft WDAC OLE DB untuk SQL | CVE-2023-29372 | 8.8 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Driver ODBC Windows | CVE-2023-29373 | 8.8 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Sistem File Tangguh Windows (ReFS) | CVE-2023-32008 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Kerangka Terjemahan Kolaboratif Windows | CVE-2023-32009 | 8.8 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: N/S: C/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Pengandar Filter Bus Windows | CVE-2023-32010 | 7.0 | CVSS: 3.1/AV: L/AC: H/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Windows iSCSI | CVE-2023-32011 | 7.5 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: N/S: U/C: N/I: N/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | TIDAK | TIDAK | TIDAK |

| Layanan Windows Container Manager | CVE-2023-32012 | 6.3 | CVSS: 3.1/AV: L/AC: H/PR: L/UI: N/S: U/C: N/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Windows Hyper-V | CVE-2023-32013 | 6.5 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: N/I: N/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Windows PGM | CVE-2023-32014 | 9.8 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | Ya |

| Windows PGM | CVE-2023-32015 | 9.8 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | Ya |

| Pemasang Windows | CVE-2023-32016 | 5.5 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: N/S: U/C: H/I: N/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Driver Printer Microsoft | CVE-2023-32017 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Jendela Halo | CVE-2023-32018 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Kernel Windows | CVE-2023-32019 | 4.7 | CVSS: 3.1/AV: L/AC: H/PR: L/UI: N/S: U/C: H/I: N/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Peran: Server DNS | CVE-2023-32020 | 3.7 | CVSS: 3.1/AV: N/AC: H/PR: N/UI: N/S: U/C: N/I: L/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| UKM Windows | CVE-2023-32021 | 7.1 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: N/I: L/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | Ya |

| Layanan Server Windows | CVE-2023-32022 | 7.6 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: L/I: L/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | Ya |

| Aplikasi Microsoft Power | CVE-2023-32024 | 3.0 | CVSS: 3.1/AV: N/AC: H/PR: L/UI: R/S: C/C: L/I: N/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Office Exel | CVE-2023-32029 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| .NET dan Visual Studio | CVE-2023-32030 | 7.5 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: N/S: U/C: N/I: N/A: H/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | TIDAK | TIDAK | TIDAK |

| Server Microsoft Exchange | CVE-2023-32031 | 8.8 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Mungkin | Ya | TIDAK | TIDAK |

| .NET dan Visual Studio | CVE-2023-32032 | 6.5 | CVSS: 3.1/AV: L/AC: H/PR: L/UI: N/S: U/C: L/I: H/A: H/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| .NET dan Visual Studio | CVE-2023-33126 | 7.3 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: R/S: U/C: H/I: H/A: H/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| .NET dan Visual Studio | CVE-2023-33127 | 8.1 | CVSS: 3.1/AV: N/AC: H/PR: N/UI: N/S: U/C: H/I: H/A: H/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| .NET dan Visual Studio | CVE-2023-33128 | 7.3 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: R/S: U/C: H/I: H/A: H/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Office SharePoint | CVE-2023-33129 | 6.5 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: N/I: N/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Office SharePoint | CVE-2023-33130 | 7.3 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: R/S: U/C: H/I: H/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Office Outlook | CVE-2023-33131 | 8.8 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Office SharePoint | CVE-2023-33132 | 6.3 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: R/S: U/C: H/I: L/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Office Exel | CVE-2023-33133 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| .NET dan Visual Studio | CVE-2023-33135 | 7.3 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: R/S: U/C: H/I: H/A: H/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Office Exel | CVE-2023-33137 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Studio visual | CVE-2023-33139 | 5.5 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: N/A: N/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Office OneNote | CVE-2023-33140 | 6.5 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: R/S: U/C: H/I: N/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| ASP .NET | CVE-2023-33141 | 7.5 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: N/S: U/C: N/I: N/A: H/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | TIDAK | TIDAK | TIDAK |

| Microsoft Office SharePoint | CVE-2023-33142 | 6.5 | CVSS: 3.1/AV: N/AC: L/PR: L/UI: N/S: U/C: N/I: H/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Edge (berbasis Chromium) | CVE-2023-33143 | 7.5 | CVSS: 3.1/AV: N/AC: H/PR: N/UI: R/S: C/C: L/I: L/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Kode Visual Studio | CVE-2023-33144 | 5.0 | CVSS: 3.1/AV: L/AC: L/PR: L/UI: R/S: U/C: H/I: N/A: N/E: P/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Edge (berbasis Chromium) | CVE-2023-33145 | 6.5 | CVSS: 3.1/AV: N/AC: L/PR: N/UI: R/S: U/C: H/I: N/A: N/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

| Microsoft Office | CVE-2023-33146 | 7.8 | CVSS: 3.1/AV: L/AC: L/PR: N/UI: R/S: U/C: H/I: H/A: H/E: U/RL: O/RC: C | Eksploitasi Lebih Kecil Kemungkinannya | Ya | TIDAK | TIDAK |

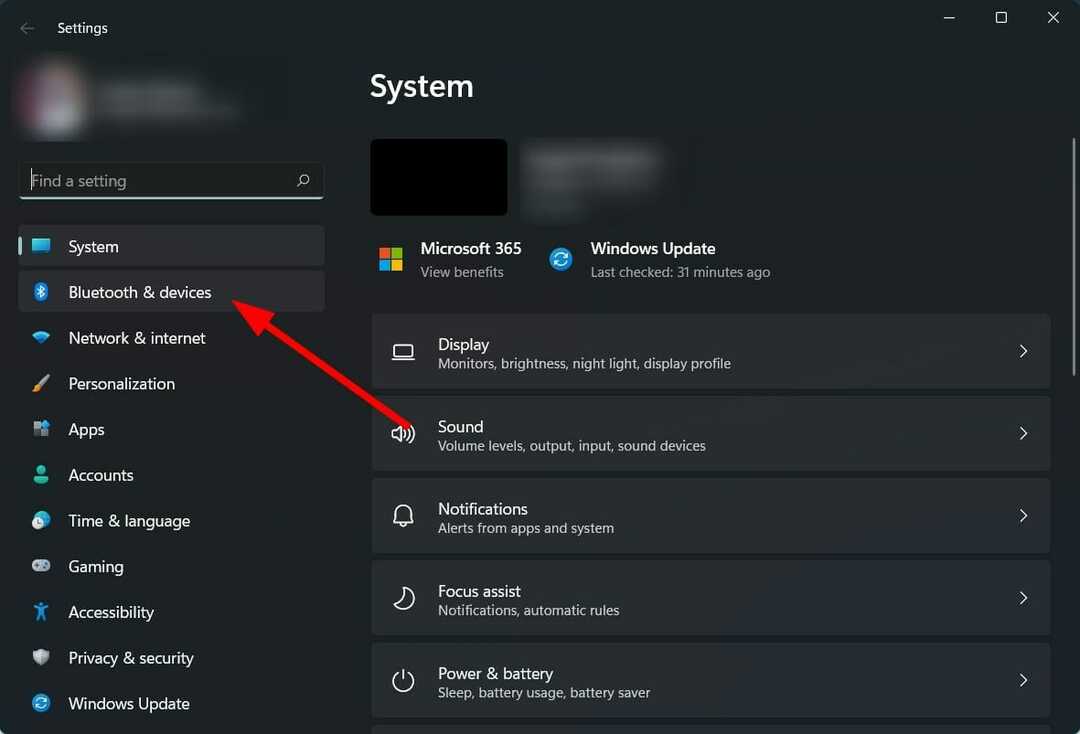

Di sisi lain, pembaruan juga menambahkan dukungan untuk Audio Bluetooth Hemat Energi. Jika Anda ingat, fitur khusus ini memungkinkan Anda menggunakan headphone Bluetooth nirkabel lebih lama sambil memberikan kualitas audio yang sama.

Teknologi ini tidak memakan banyak baterai perangkat Anda, memungkinkan cara yang berkelanjutan untuk menikmati musik, podcast, dan apa pun yang Anda dengarkan.

Berikut daftar perbaikan lain yang datang ke Windows 11 dengan pembaruan baru ini.

Perbaikan

- Pembaruan ini mengatasi masalah umum yang memengaruhi aplikasi 32-bit alamat besar sadar dan gunakan CopyFile API. Anda mungkin mengalami masalah saat menyimpan, menyalin, atau melampirkan file. Jika Anda menggunakan beberapa perangkat lunak keamanan komersial atau perusahaan yang menggunakan atribut file yang diperluas, masalah ini mungkin akan memengaruhi Anda. Untuk aplikasi Microsoft Office, masalah ini hanya memengaruhi versi 32-bit. Anda mungkin menerima kesalahan, "Dokumen tidak disimpan."

- Pembaruan ini mengatasi masalah kompatibilitas. Masalah terjadi karena penggunaan registri yang tidak didukung.

- Pemutakhiran ini mengatasi masalah yang memengaruhi Kernel Windows. Masalah ini terkait dengan CVE-2023-32019. Untuk mempelajari lebih lanjut, lihat KB5028407.

Apa pendapat Anda tentang pembaruan Patch Tuesday ini? Pastikan untuk memberi tahu kami di bagian komentar di bawah.