- Most, hogy a PrintNightmare sebezhetősége véget ért, ideje volt egy újnak.

- Egy kutató felfedezett egy gyors és ügyes módot arra, hogy rendszergazdai jogosultságokat szerezzen bármilyen Windows -eszközön.

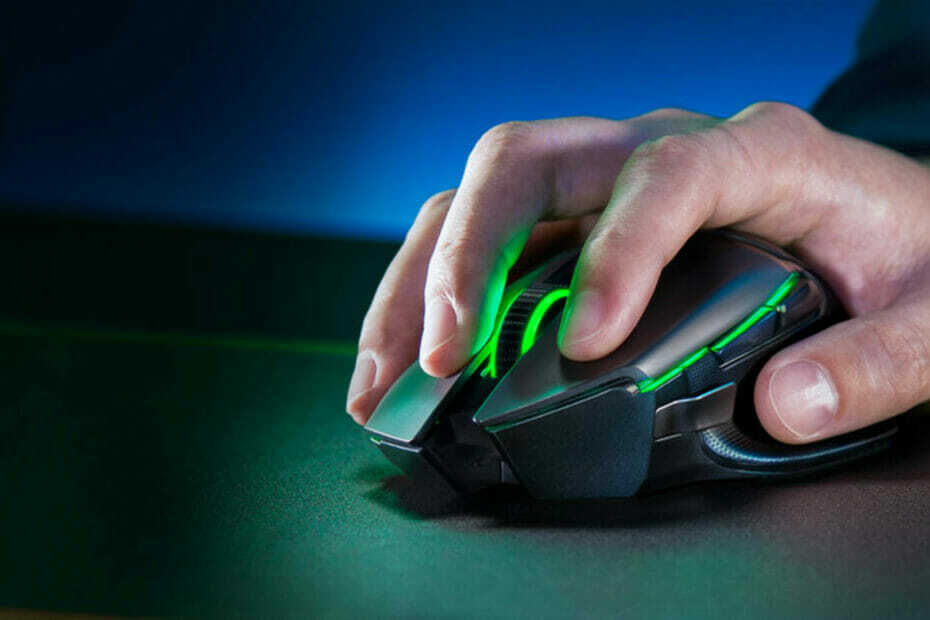

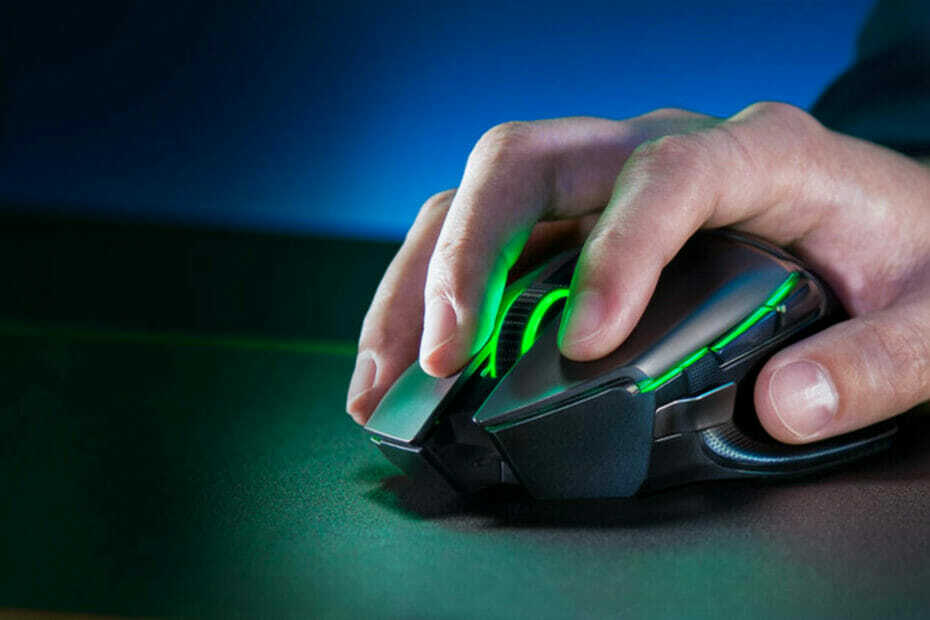

- Csak egy Razer egérre van szüksége, és a csatlakoztatás után jó lesz.

- A vállalatot értesítették erről a biztonsági problémáról, és azon dolgoznak, hogy mielőbb kijavítsák.

Folyamatosan beszéltünk a biztonságról és azokról a lépésekről, amelyeket meg kell tennünk annak érdekében, hogy megvédjük magunkat a külső beavatkozásoktól, amikor internethez csatlakoztatott eszközeinkről van szó.

De mit tegyünk, ha a fenyegetés közelebb van, mint gondolnánk? És nem, ez nem James Bond film, ez a szoftverhibák szomorú és egyben vicces valósága.

Az PrintNightmare A fiasco a hacker közösség szemét fordította a harmadik féltől származó illesztőprogramok telepítésével feltárt sérülékenységekre.

Tudjuk, hogy nem sokáig találták meg a behatolás más módjait, és bizony, már valakit rájöttem, hogy a Razer vezeték nélküli csatlakoztatásával egyszerűen át lehet menni a Windows 10 tágra nyitott ajtaján dongle.

Ez a hiba adminisztrátori jogosultságokat biztosít

Igen, jól hallottad. Amikor Razer eszközt csatlakoztat a Windows 10 vagy Windows 11 gépekhez, az operációs rendszer automatikusan letölti és megkezdi a telepítést Razer Synapse szoftver a számítógépen.

Ez a fent említett szoftver lehetővé teszi a felhasználók számára a hardvereszközök konfigurálását, makrók vagy térképgombok beállítását.

Egy kutató egy nulla napos biztonsági rést fedezett fel a plug-and-play Razer Synapse telepítésben, amely lehetővé teszi a felhasználók számára, hogy nagyon gyorsan rendszerjogosultságokat szerezzenek egy Windows-eszközön.

A tüzelőanyag ebben az esetben az, hogy a Razer azt állítja, hogy a Synapse szoftvert világszerte több mint 100 millió felhasználó használja.

Helyi rendszergazdára van szüksége és fizikai hozzáféréssel rendelkezik?

- Csatlakoztasson egy Razer egeret (vagy a hardverkulcsot)

- A Windows Update letölti és futtatja a RazerInstaller -t SYSTEM néven

- Visszaélés a felfedezővel a Powershell megnyitásához Shift+jobb kattintásPróbált kapcsolatba lépni @Razer, de nincs válasz. Tehát itt van egy ajándék pic.twitter.com/xDkl87RCmz

- jonhat (@j0nh4t) 2021. augusztus 21

Mint tudják, a rendszerjogosultságok a legmagasabb felhasználói jogok a Windows rendszerben, és lehetővé teszik, hogy valaki végrehajtsa a kívánt parancsot az operációs rendszeren.

Így ha valaki megszerezné ezeket a magas szintű jogosultságokat a Windows rendszerben, teljes irányítást szerez a rendszer felett, és bármit telepíthet, amit akar, beleértve a rosszindulatú programokat is.

A fő probléma az, hogy a Windows Update letölti és végrehajtja a RazerInstaller rendszert, és a Az Installer lehetőséget kínál a felhasználóknak, hogy nyissanak egy Intéző ablakot, ahol kiválaszthatják a telepítés helyét sofőrök.

Innen már csak egy lépés van a Shift-jobb gombbal, hogy megnyissa a rendszerjogosultsággal rendelkező Powershell terminált, és a hacker alapvetően azt tehet, amit akar.

Továbbá, ha a betolakodó átesik a telepítési folyamaton, és definiálja a mentési könyvtárat egy felhasználó által vezérelhető útvonalhoz, például Az asztali számítógépen a Telepítő egy szolgáltatás bináris fájlt ment el, amelyet kitartás céljából eltéríthetnek, és amelyet a felhasználó bejelentkezése előtt végrehajtanak csomagtartó.

Egy másik fontos tényező, amelyet szem előtt kell tartani, hogy a támadóknak nincs szükségük igazi Razer egérre sem, mivel az USB azonosító könnyen reprodukálható.

Razer kijelentette, hogy dolgozik a probléma megoldásán

Miután a kutató, aki felfedezte ezt a sebezhetőséget, először azt mondta, felvette a kapcsolatot a Razerrel, de nem tette választ kap, az óriás hardvergyártó kapcsolatba lépett vele, és megbeszélte ezt a problémát további.

Razer azt is elmondta neki, hogy hibajavítási jutalmat kap, annak ellenére, hogy a sebezhetőséget nyilvánosan nyilvánosságra hozták.

Szeretném frissíteni, hogy megkerestek @Razer és biztosította, hogy biztonsági csapatuk a lehető leggyorsabban javításon dolgozzon.

Kommunikációs módjuk professzionális volt, és még jutalmat is ajánlottak nekem annak ellenére, hogy nyilvánosan nyilvánosságra hozták ezt a kérdést.

- jonhat (@j0nh4t) 2021. augusztus 22

Mindannyian reméljük, hogy ez a probléma gyorsan megtalálja a megoldást, mert egyikünk sem szeretne ilyen egyszerű módszer áldozatává válni.

A legvalószínűbb azonban, hogy a jövő héten ekkor a Razer és a Microsoft is rendelkezésre bocsátja a javító javításokat, amelyek célja, hogy megszabaduljanak ettől a biztonsági réstől.

Volt -e valaha rosszindulatú beavatkozás vagy adatgyűjtés áldozata? Tudassa velünk az alábbi megjegyzések részben.