- Mislili ste da ste sigurni i da više nema cyber prijetnji za razmatranje?

- Ništa dalje od istine, zapravo, jer ćete uskoro upoznati Krakena.

- Ovaj opasni botnet sada može lako bypass bilo koje skeniranje Windows Defendera.

- Može preuzimanje i izvršavanje korisnih učitavanja, pokretanje naredbi ljuske, snimanje zaslona.

Kao što većina vas možda već zna, tehnološka tvrtka sa sjedištem u Redmondu nedavno je napravila važno ažuriranje popisa dopuštenja izuzimanja programa Window Defender.

Sada, zbog promjene koju je implementirao Microsoft, više nije moguće pregledavati isključene mape i datoteke bez administratorskih prava.

Kao što možete zamisliti, ovo je značajna promjena jer kibernetički kriminalci često koriste ove informacije za isporuku zlonamjernih korisnih podataka unutar takvih isključenih direktorija kako bi zaobišli Defender skeniranja.

No, bez obzira na to, sigurnost je relativan pojam i kad god mislimo da smo sigurni, uvijek će se naći podmukle treće strane spremne narušiti našu sigurnost.

Čuvajte se novog Kraken botneta

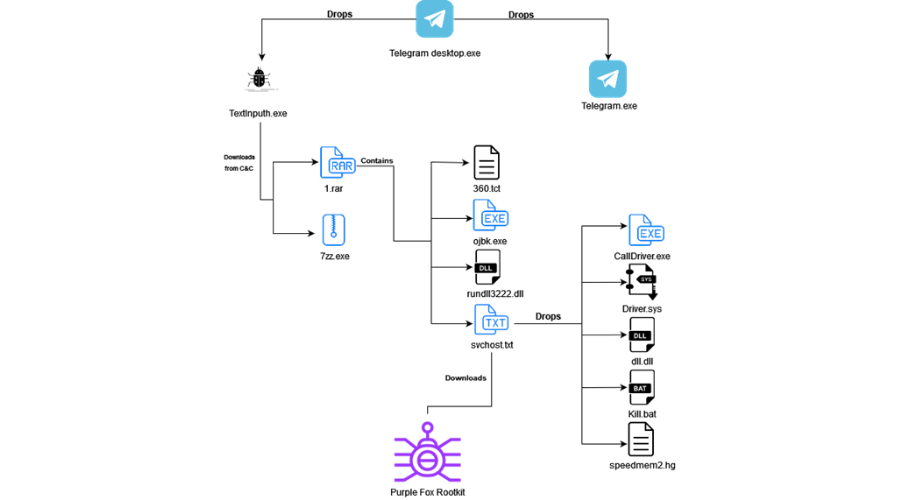

Čak i uz sve sigurnosne mjere koje je poduzeo Microsoft, novi botnet pod nazivom Kraken, koji je nedavno otkrio ZeroFox, i dalje će zaraziti vaše računalo.

Kraken se dodaje kao isključenje umjesto da pokušava tražiti isključena mjesta za isporuku korisnog tereta, što je relativno jednostavan i učinkovit način da se zaobiđe skeniranje Windows Defendera.

Tim je naletio na ovaj opasni botnet još u listopadu 2021., kada nitko nije bio svjestan njegovog postojanja, niti štete koju bi mogao učiniti.

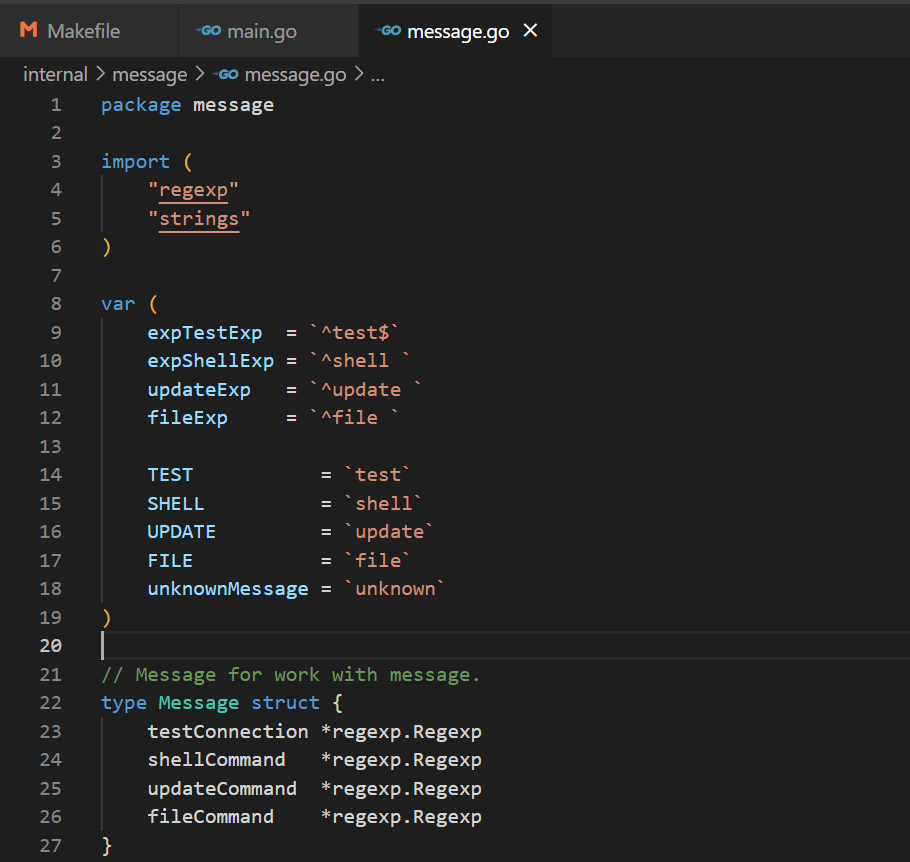

Iako je još uvijek u aktivnom razvoju, Kraken već ima mogućnost preuzimanja i izvršavanja sekundarnih korisnih opterećenja, pokretanja naredbi ljuske i snimanja zaslona sustava žrtve.

Trenutno koristi SmokeLoade za širenje, brzo dobivajući stotine botova svaki put kada se postavi novi poslužitelj za naredbe i kontrolu.

Sigurnosni tim koji je otkrio također je primijetio da je Kraken uglavnom zlonamjerni softver za krađu, sličan nedavno otkrivenom Web stranica slična Windows 11.

Krakenove mogućnosti sada uključuju mogućnost krađe informacija koje se odnose na korisničke novčanike za kriptovalute, što podsjeća na nedavni lažni zlonamjerni softver KMSPico Windows aktivatora.

Skup značajki botneta je jednostavan za takav softver. Iako nije prisutan u ranijim verzijama, bot je sposoban prikupiti informacije o zaraženom hostu i poslati ih natrag na poslužitelj za naredbe i kontrolu (C2) tijekom registracije.

Čini se da se prikupljene informacije razlikuju od verzije do verzije, iako je ZeroFox primijetio da se prikupljaju sljedeće:

- Ime hosta

- Korisničko ime

- ID međuverzije (TEST_BUILD_ + vremenska oznaka prvog pokretanja)

- Detalji CPU-a

- Detalji GPU-a

- Operativni sustav i verzija

Ako želite saznati više o ovom zlonamjernom botnetu i kako se možete bolje zaštititi od napada, svakako pročitajte cijelu ZeroFox dijagnostiku.

Također, budite sigurni da također ostanete na vrhu bilo koje vrste napade koji bi mogli doći putem timova. Isplati se uvijek biti korak ispred hakera.

Jeste li se ikada našli kao žrtva takvog cyber napada? Podijelite svoje iskustvo s nama u odjeljku za komentare ispod.