- ऑनलाइन सुरक्षा केवल सापेक्ष है, कई सुरक्षा विशेषज्ञों की नज़र में एक भ्रम है।

- साइबर सुरक्षा फर्म Zscaler ने एक नए AiTM फ़िशिंग अभियान से पर्दा हटा दिया।

- लक्ष्य Microsoft मेल उपयोगकर्ता हैं, और हम आपको यह दिखाने वाले हैं कि यह कैसे काम करता है।

इस लेख में हम जो लिखने जा रहे हैं, उसे बहुत ध्यान से पढ़ें, क्योंकि हमलावरों और उनके द्वारा वर्तमान में उपयोग किए जा रहे तरीकों से कोई भी सुरक्षित नहीं है।

अधिक विशिष्ट होने के लिए, Microsoft ईमेल सेवा उपयोगकर्ताओं को वास्तव में सतर्क रहने की आवश्यकता है क्योंकि ज़स्केलर, एक साइबर सुरक्षा अनुसंधान कंपनी, ने अभी-अभी Microsoft ईमेल उपयोगकर्ताओं को लक्षित करने वाले एक नए चल रहे फ़िशिंग अभियान की खोज की है।

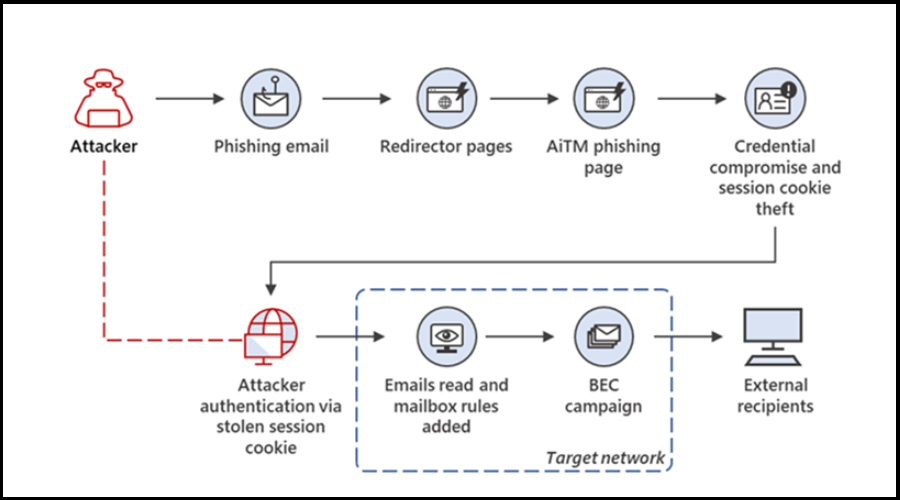

आपको डराने के लिए नहीं, लेकिन फर्म के अनुसार, कॉरपोरेट यूजर्स पर हमले हो रहे हैं और मल्टी-फैक्टर ऑथेंटिकेशन को बायपास करने के लिए एडवर्सरी-इन-द-मिडिल (AiTM) तकनीक का उपयोग करके अभियान चलाया जा रहा है।

फ़िशिंग अभियान आपकी साख चुराने के लिए एआईटीएम पद्धति का उपयोग करता है

यहां तक कि रेडमंड टेक दिग्गज ने भी जुलाई में इस समस्या को स्वीकार किया जब उसने एक बनाया ब्लॉग भेजा उपयोगकर्ताओं को आसन्न खतरे के बारे में चेतावनी देने के लिए है।

आपको गति प्रदान करने के लिए, यह एआईटीएम तकनीक क्लाइंट और सर्वर के बीच प्रमाणीकरण प्रक्रिया को बाधित करने के लिए एक विरोधी को बीच में रखती है।

यह कहने की आवश्यकता नहीं है कि, इस एक्सचेंज के दौरान, आपके सभी क्रेडेंशियल उतने ही अच्छे हैं, जितने कि दुर्भावनापूर्ण तृतीय पक्षों के पास परिणाम के रूप में होंगे।

और, जैसा कि आपने उम्मीद की होगी, इसका मतलब यह भी है कि एमएफए की जानकारी चोरी हो गई है। इसलिए, बीच में विरोधी वास्तविक ग्राहक के लिए सर्वर और वास्तविक सर्वर के लिए क्लाइंट की तरह कार्य करता है।

| हमलावर-पंजीकृत डोमेन नाम | वैध फेडरल क्रेडिट यूनियन डोमेन नाम |

| crossvalleyfcv[.]org | crossvalleyfcu[.]org |

| ट्राइबोरो-एफसीवी[.]org | ट्राइबोरो-एफसीयू[.]org |

| Cityfederalcv[.]com | सिटीफेडराल्कु[.]कॉम |

| portconnfcuu[.]com | portconnfcu[.]com |

| oufcv[.]com | oufcu[.]com |

जैसा कि सुरक्षा विशेषज्ञों ने समझाया, यह अभियान विशेष रूप से उन उद्यमों में अंतिम उपयोगकर्ताओं तक पहुंचने के लिए डिज़ाइन किया गया है जो Microsoft की ईमेल सेवाओं का उपयोग करते हैं।

याद रखें कि व्यावसायिक ईमेल समझौता (बीईसी) संगठनों के लिए एक मौजूदा खतरा बना हुआ है और यह अभियान इस तरह के हमलों के खिलाफ सुरक्षा की आवश्यकता पर प्रकाश डालता है।

ये कुछ प्रमुख बिंदु हैं जिन्हें साइबर सुरक्षा विशेषज्ञों ने संक्षेप में प्रस्तुत किया है, जिसके परिणामस्वरूप हाथ में खतरे का विश्लेषण किया गया है:

- Microsoft की ईमेल सेवाओं के कॉर्पोरेट उपयोगकर्ता इस बड़े पैमाने पर फ़िशिंग अभियान के मुख्य लक्ष्य हैं।

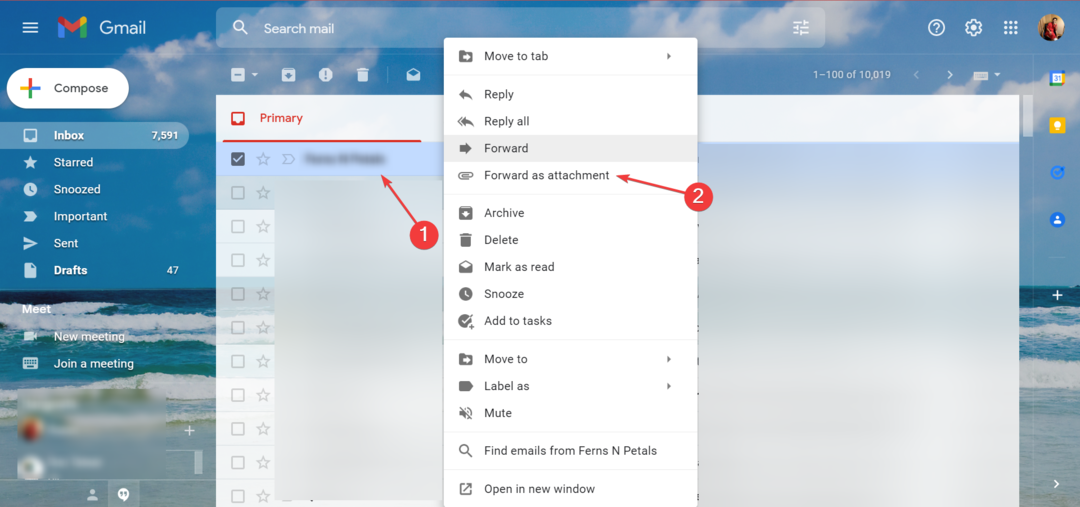

- ये सभी फ़िशिंग हमले पीड़ित को एक दुर्भावनापूर्ण लिंक के साथ भेजे गए ईमेल से शुरू होते हैं।

- ब्लॉग प्रकाशन के समय यह अभियान सक्रिय है और धमकी देने वाले अभिनेता द्वारा लगभग हर दिन नए फ़िशिंग डोमेन पंजीकृत किए जाते हैं।

- कुछ मामलों में, इस फ़िशिंग हमले का उपयोग करके अधिकारियों के व्यावसायिक ईमेल से समझौता किया गया और बाद में उसी अभियान के हिस्से के रूप में आगे फ़िशिंग ईमेल भेजे गए।

- अमेरिका, ब्रिटेन, न्यूजीलैंड और ऑस्ट्रेलिया जैसे भौगोलिक क्षेत्रों में फिनटेक, उधार, बीमा, ऊर्जा और विनिर्माण जैसे कुछ प्रमुख उद्योग कार्यक्षेत्र लक्षित हैं।

- इन हमलों में बहु-कारक प्रमाणीकरण (एमएफए) को दरकिनार करने में सक्षम एक कस्टम प्रॉक्सी-आधारित फ़िशिंग किट का उपयोग किया जाता है।

- विभिन्न क्लोकिंग और ब्राउज़र फ़िंगरप्रिंटिंग तकनीकों का उपयोग स्वचालित URL विश्लेषण प्रणालियों को बायपास करने के लिए थ्रेट एक्टर द्वारा किया जाता है।

- कॉर्पोरेट ईमेल URL विश्लेषण समाधानों से बचने के लिए कई URL पुनर्निर्देशन विधियों का उपयोग किया जाता है।

- अभियान के शेल्फ जीवन को बढ़ाने के लिए वैध ऑनलाइन कोड संपादन सेवाओं जैसे कोडसैंडबॉक्स और ग्लिच का दुरुपयोग किया जाता है।

फ़ेडरल क्रेडिट यूनियन थीम का उपयोग करके मूल ईमेल के हमारे विश्लेषण के अनुसार, हमने एक दिलचस्प पैटर्न देखा। ये ईमेल संबंधित फेडरल क्रेडिट यूनियन संगठनों के मुख्य कार्यकारी अधिकारियों के ईमेल पते से उत्पन्न हुए हैं।

हमें यह भी उल्लेख करने की अनुमति दें कि कुछ हमलावर-पंजीकृत डोमेन अमेरिका में वैध फेडरल क्रेडिट यूनियनों के टाइपोस्क्वाटेड संस्करण थे।

आजकल, ऑनलाइन सुरक्षा और आपके पूरे ऑपरेशन से समझौता करने के बीच की रेखा बहुत अच्छी है, इसे देखने के लिए आपको एक परमाणु माइक्रोस्कोप की आवश्यकता होगी।

इसलिए हम हमेशा सुरक्षा का उपदेश देते हैं, जिसका अर्थ है:

- यादृच्छिक, असुरक्षित स्रोतों से कभी भी कुछ भी डाउनलोड न करें।

- कभी भी अपनी साख या अन्य संवेदनशील जानकारी किसी को न बताएं।

- उन लोगों को अपने पीसी का उपयोग न करने दें जिन पर आप भरोसा नहीं करते हैं।

- अविश्वसनीय स्रोतों से आने वाले ईमेल में प्राप्त लिंक को न खोलें।

- हमेशा एंटीवायरस सॉफ़्टवेयर।

इस हमेशा बदलते ऑनलाइन जंगल में सुरक्षित रहना आप पर निर्भर करता है, इसलिए आपदा से बचने के लिए सभी आवश्यक सुरक्षा उपाय करना सुनिश्चित करें।

क्या आपको हाल ही में ऐसा कोई ईमेल प्राप्त हुआ है? नीचे दिए गए टिप्पणी अनुभाग में अपना अनुभव हमारे साथ साझा करें।