इंटरनेट तक पहुंच के साथ साइबर सुरक्षा हम सभी के लिए सर्वोपरि होनी चाहिए, खासकर अगर हमारे पास मूल्यवान संपत्ति या सुरक्षा के लिए संवेदनशील जानकारी है।

हालाँकि, आपके खाते को सुरक्षित करना कभी-कभी आपके कहने की तुलना में बहुत कठिन साबित हो सकता है, क्योंकि सरल दुर्भावनापूर्ण तृतीय पक्ष हमेशा उपलब्ध सुरक्षा को बायपास करने का एक तरीका खोज लेंगे।

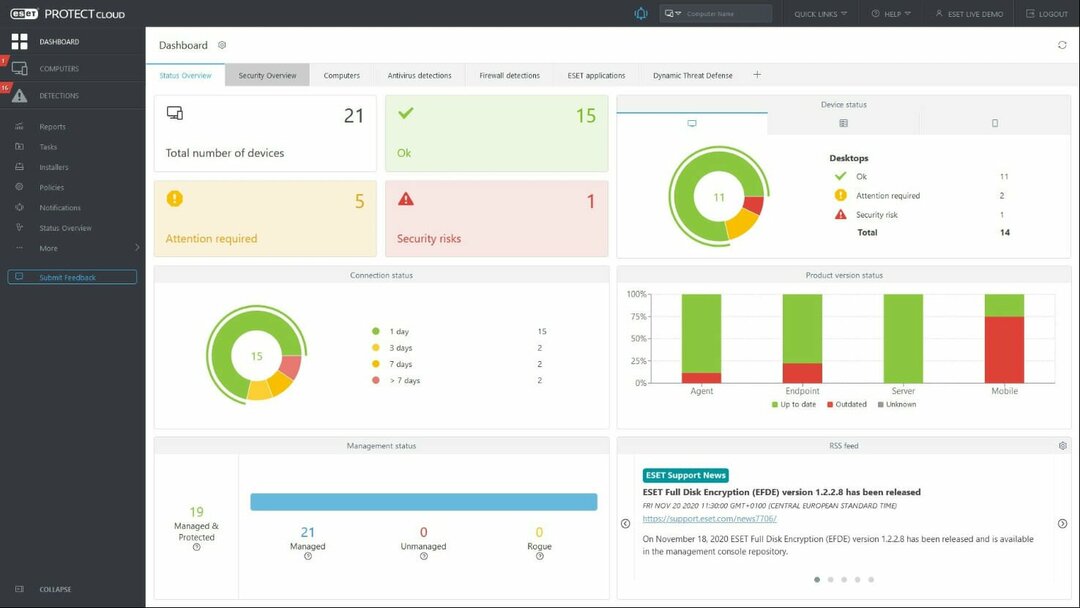

हाल ही में, ESET ने उच्च गंभीरता वाले स्थानीय विशेषाधिकार वृद्धि को संबोधित करने के लिए सुरक्षा सुधार जारी किए हैं विंडोज 10 और बाद के संस्करण या विंडोज सर्वर 2016 चलाने वाले सिस्टम पर कई उत्पादों को प्रभावित करने वाली भेद्यता और ऊपर।

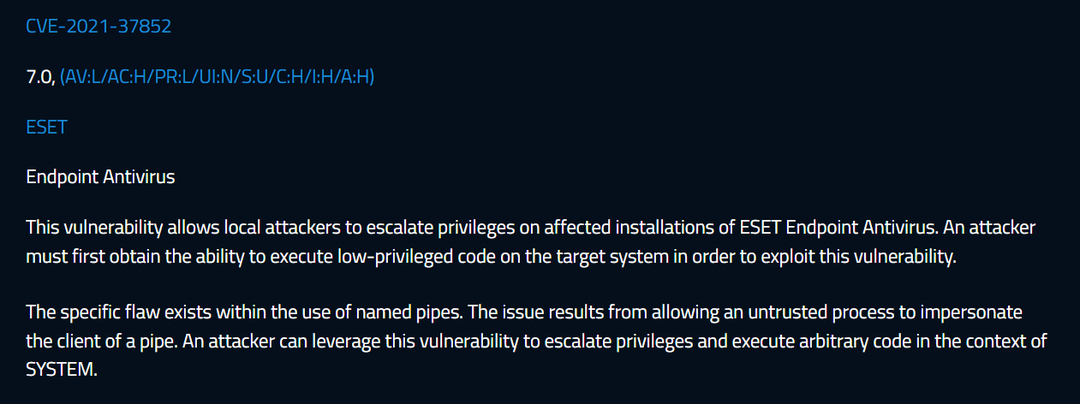

दोष, जिसे के रूप में जाना जाता है सीवीई-2021-37852, ज़ीरो डे इनिशिएटिव द्वारा रिपोर्ट किया गया था, जो उपयोगकर्ताओं को चेतावनी देता है कि यह हमलावरों को विशेषाधिकारों को बढ़ाने में सक्षम बनाता है एनटी प्राधिकरण\सिस्टम खाता अधिकार।

ध्यान रखें कि यह विंडोज सिस्टम पर अब तक का उच्चतम स्तर का विशेषाधिकार है, और हैकर्स इसे विंडोज एंटीमैलवेयर स्कैन इंटरफेस का उपयोग करके प्राप्त कर रहे हैं।

सुरक्षा विशेषज्ञों ने आने वाले साइबर-जोखिमों की चेतावनी दी है

यदि आप पहले से नहीं जानते थे, तो AMSI को सबसे पहले Windows 10 तकनीकी पूर्वावलोकन के साथ पेश किया गया था। यह वास्तव में ऐप्स और सेवाओं को सिस्टम पर स्थापित किसी भी प्रमुख एंटीवायरस उत्पाद से मेमोरी बफर स्कैन का अनुरोध करने की अनुमति देता है।

ESET के सुरक्षा विशेषज्ञों के अनुसार, यह केवल हमलावरों के लाभ के बाद प्राप्त किया जा सकता है प्रतिरूपण विशेषाधिकार अधिकार.

जैसा कि हमने पहले उल्लेख किया है, ये विशेषाधिकार स्थानीय व्यवस्थापक समूह और डिवाइस के उपयोगकर्ताओं को असाइन किए गए हैं स्थानीय सेवा खाता प्रमाणीकरण के बाद एक ग्राहक का प्रतिरूपण करने के लिए जो इसके प्रभाव को सीमित करना चाहिए भेद्यता।

दूसरी ओर, शून्य दिवस पहल ने कहा कि साइबर अपराधियों को केवल लक्ष्य प्रणाली पर कम-विशेषाधिकार प्राप्त कोड निष्पादित करने की क्षमता प्राप्त करने की आवश्यकता होती है, जो ईएसईटी की सीवीएसएस गंभीरता रेटिंग से मेल खाती है।

इसका स्वचालित रूप से मतलब है कि कम विशेषाधिकार वाले दुर्भावनापूर्ण तृतीय पक्षों द्वारा इस खराब और खतरनाक बग का फायदा उठाया जा सकता है।

सुरक्षा विशेषज्ञों ने एक सूची भी प्रकाशित की जो इस भेद्यता से प्रभावित उत्पादों को दिखाती है:

- ESET NOD32 एंटीवायरस, ESET इंटरनेट सुरक्षा, ESET स्मार्ट सुरक्षा, और ESET स्मार्ट सुरक्षा प्रीमियम संस्करण 10.0.337.1 से 15.0.18.0 तक

- विंडोज के लिए ईएसईटी एंडपॉइंट एंटीवायरस और विंडोज के लिए ईएसईटी एंडपॉइंट सुरक्षा संस्करण 6.6.2046.0 से 9.0.2032.4 तक

- Microsoft Windows सर्वर 8.0.12003.0 और 8.0.12003.1 के लिए ESET सर्वर सुरक्षा, संस्करण 7.0.12014.0 से 7.3.1206.0 तक Microsoft Windows सर्वर के लिए ESET फ़ाइल सुरक्षा

- Microsoft Azure के लिए संस्करण 7.0.12016.1002 से 7.2.12004.1000. तक ESET सर्वर सुरक्षा

- Microsoft SharePoint सर्वर के लिए ESET सुरक्षा संस्करण 7.0.15008.0 से 8.0.1504.0 तक

- आईबीएम डोमिनोज़ के लिए ईएसईटी मेल सुरक्षा संस्करण 7.0.14008.0 से 8.0.1404.0 तक

- संस्करण 7.0.10019 से 8.0.10016.0 तक माइक्रोसॉफ्ट एक्सचेंज सर्वर के लिए ईएसईटी मेल सुरक्षा

यह भी ध्यान रखना बहुत महत्वपूर्ण है कि Microsoft Azure उपयोगकर्ताओं के लिए ESET सर्वर सुरक्षा हैं सलाह दी Microsoft Windows सर्वर के लिए ESET सर्वर सुरक्षा के नवीनतम उपलब्ध संस्करण में तुरंत अद्यतन करने के लिए।

यहाँ उज्ज्वल पक्ष यह है कि ईएसईटी को वास्तव में जंगली में इस सुरक्षा बग से प्रभावित उत्पादों को लक्षित करने के लिए डिज़ाइन किए गए कारनामों का कोई सबूत नहीं मिला।

हालांकि, इसका मतलब यह नहीं है कि हमें फिर से सुरक्षित होने के लिए आवश्यक कदमों की अनदेखी करनी होगी। क्या आप कभी इतने बड़े हमले के शिकार हुए हैं?

नीचे दिए गए टिप्पणी अनुभाग में अपना अनुभव हमारे साथ साझा करें।