Comme vous le savez probablement déjà, Microsoft avait son mensuel Patch mardi déploiement de la mise à jour il y a seulement quelques jours, et vous pouvez trouver une couverture complète ici.

Tous les systèmes d'exploitation ont été corrigés ce mois-ci, y compris Windows 11, Windows 10, Windows 7 et Windows 8.1.

Mais, parmi les versions les plus importantes de ce mois-ci, figure le correctif extrêmement important lié au Secure Boot DBX avec son KB5012170 mettre à jour.

Microsoft a finalement corrigé la vulnérabilité critique de Secure Boot GRUB

Juste au cas où vous ne le sauriez pas déjà, la base de données de signatures sécurisées de démarrage interdite ou DBX est en fait une liste de blocage pour les exécutables UEFI sur liste noire qui se sont avérés mauvais.

La mise à jour KB5012170 mentionnée ci-dessus ajoute les signatures des modules UEFI vulnérables connus au DBX, ce qui signifie qu'ils ne pourront plus fonctionner après cette mise à jour.

Cette fois, ces signatures sont liées à la vulnérabilité GRand Unified Boot Loader (GRUB) également appelée BootHole.

Comme nous l'avons dit, et comme Microsoft l'a confirmé, cette mise à jour de sécurité apporte des améliorations à Secure Boot DBX pour les versions Windows prises en charge répertoriées dans le S'applique à section.

Le géant de la technologie de Redmond a mentionné que ces changements clés incluent les éléments suivants :

- Les appareils Windows dotés d'un micrologiciel basé sur l'interface UEFI (Unified Extensible Firmware Interface) peuvent s'exécuter avec le démarrage sécurisé activé. La base de données de signatures interdites Secure Boot (DBX) empêche le chargement des modules UEFI. Cette mise à jour ajoute des modules au DBX.

Vous devez également savoir qu'une vulnérabilité de contournement de la fonctionnalité de sécurité existe dans le démarrage sécurisé. Ainsi, un attaquant qui parviendrait à exploiter la vulnérabilité pourrait contourner le démarrage sécurisé et charger des logiciels non fiables.

Cela étant dit, KB5012170 résout avec succès la vulnérabilité en ajoutant les signatures des modules UEFI vulnérables connus au DBX.

À quelles versions de Windows cette mise à jour est-elle destinée ?

La société de technologie a également inclus toutes les versions pour lesquelles cette mise à jour résoudra le problème dans les notes de publication officielles.

Donc, sans plus tarder, nous dirons que KB5012170 résout le problème pour :

- Serveur Windows 2012

- Windows 8.1 et Windows Server 2012 R2

- Windows 10, version 1507

- Windows 10, version 1607 et Windows Server 2016

- Windows 10, version 1809 et Windows Server 2019

- Windows 10, version 20H2

- Windows 10, version 21H1

- Windows 10, version 21H2

- Serveur Windows 2022

- Windows 11, version 21H2 (version originale)

- Azure Stack HCI, version 1809

- Boîte de données Azure Stack, version 1809 (ASDB)

Bien sûr, le téléchargement de cette mise à jour cumulative est disponible via Windows Update dans le cadre du package Patch Tuesday, mais vous pouvez également obtenir la mise à jour autonome à partir du Site Web du catalogue Microsoft Update.

Que puis-je faire si KB5012170 ne s'installe pas ?

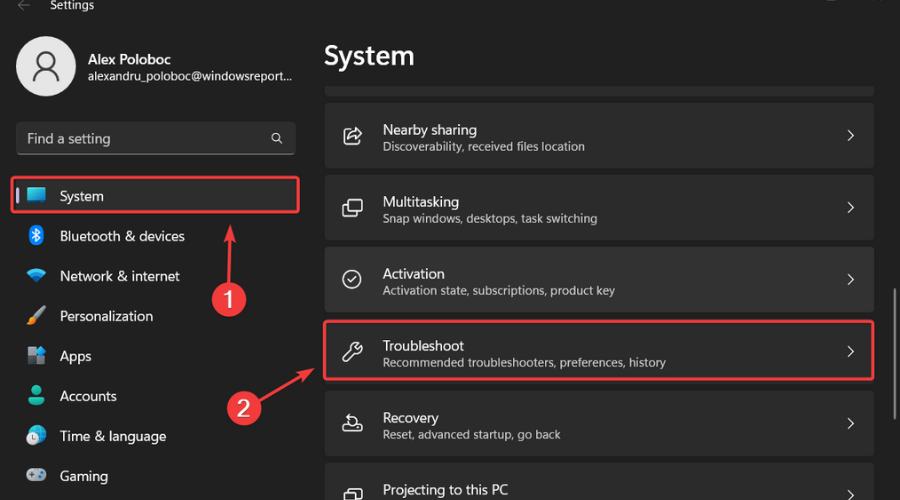

- Presse Gagner+ je accéder Réglages.

- Sélectionnez le Système catégorie et cliquez sur Dépanner.

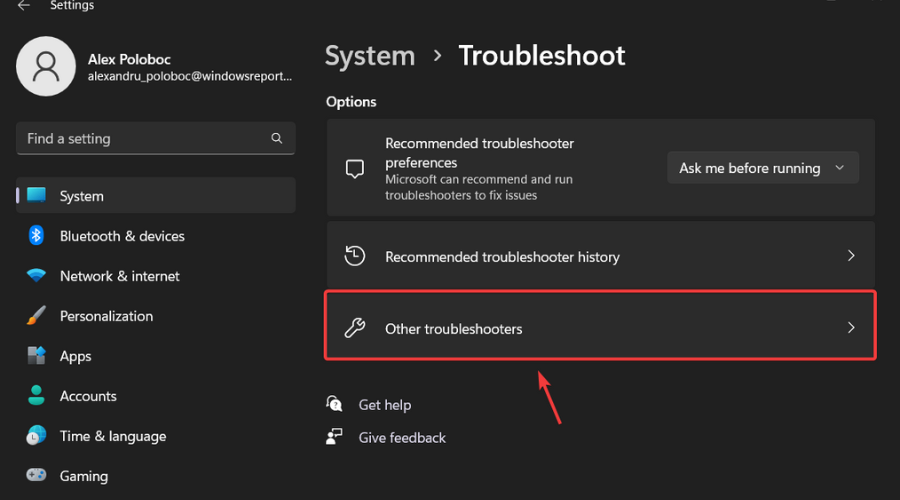

- appuyez sur la Autres dépanneurs bouton.

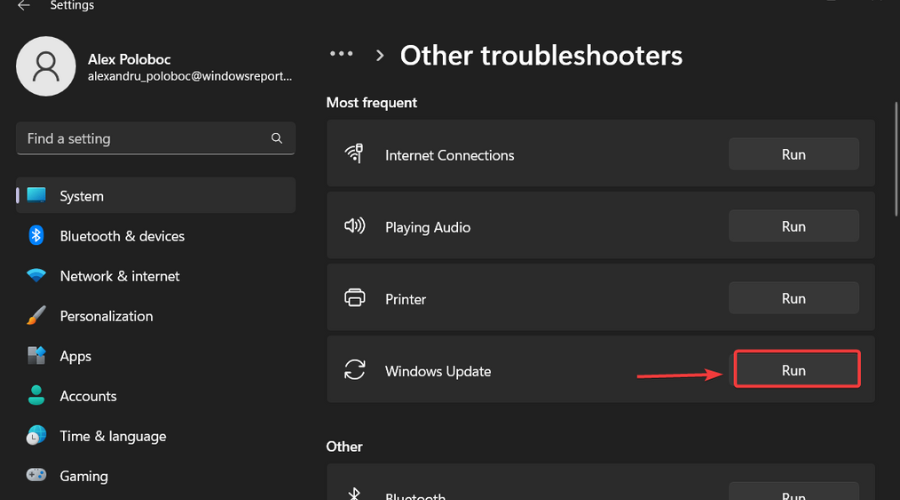

- appuyez sur la Courir bouton à côté de Windows Update.

Voilà pour vous les gars! Tout ce à quoi vous pouvez vous attendre si vous êtes un initié de la chaîne bêta. Laissez un commentaire ci-dessous si vous avez trouvé des problèmes depuis l'installation de cette version.

![Comment régler l'égaliseur pour un meilleur son [Guide Windows 10]](/f/215a8a385897d2b0d85a637003c10c52.jpg?width=300&height=460)