- Vous pensiez être en sécurité et il n'y a plus de cybermenaces à prendre en compte ?

- Rien de plus éloigné de la vérité, en fait, puisque vous êtes sur le point de rencontrer Kraken.

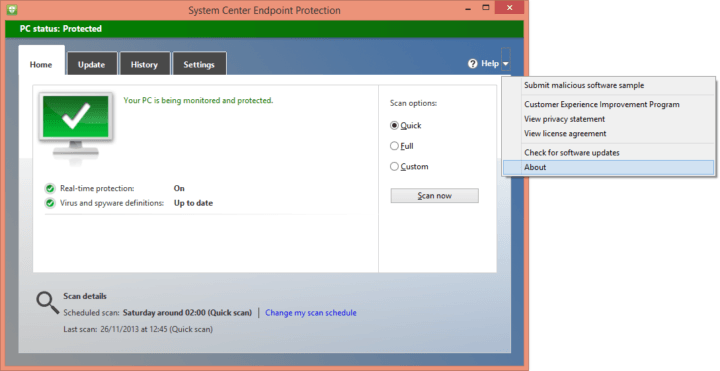

- Ce dangereux botnet peut maintenant facilement bignorer toutes les analyses de Windows Defender.

- Ça peut télécharger et exécuter des charges utiles, exécuter des commandes shell, prendre des captures d'écran.

Comme la plupart d'entre vous le savent peut-être déjà, la société technologique basée à Redmond a récemment effectué une mise à jour importante de la liste des autorisations d'exclusion de Windows Defender.

Désormais, en raison du changement mis en œuvre par Microsoft, il n'est plus possible d'afficher les dossiers et fichiers exclus sans droits d'administrateur.

Comme vous pouvez l'imaginer, il s'agit d'un changement important car les cybercriminels utilisent souvent ces informations pour fournir des charges utiles malveillantes dans ces répertoires exclus afin de contourner les analyses Defender.

Mais, même ainsi, la sécurité est un terme relatif et chaque fois que nous pensons que nous sommes en sécurité, il y aura toujours des tiers insidieux prêts à violer notre sécurité.

Méfiez-vous du nouveau botnet Kraken

Malgré toutes les mesures de sécurité prises par Microsoft, un nouveau botnet appelé Kraken, récemment découvert par ZéroFox, infectera toujours votre PC.

Kraken s'ajoute en tant qu'exclusion au lieu d'essayer de rechercher des endroits exclus pour fournir la charge utile, ce qui est un moyen relativement simple et efficace de contourner l'analyse de Windows Defender.

L'équipe est tombée sur ce dangereux botnet en octobre 2021, alors que personne n'était au courant de son existence ou du mal qu'il pouvait faire.

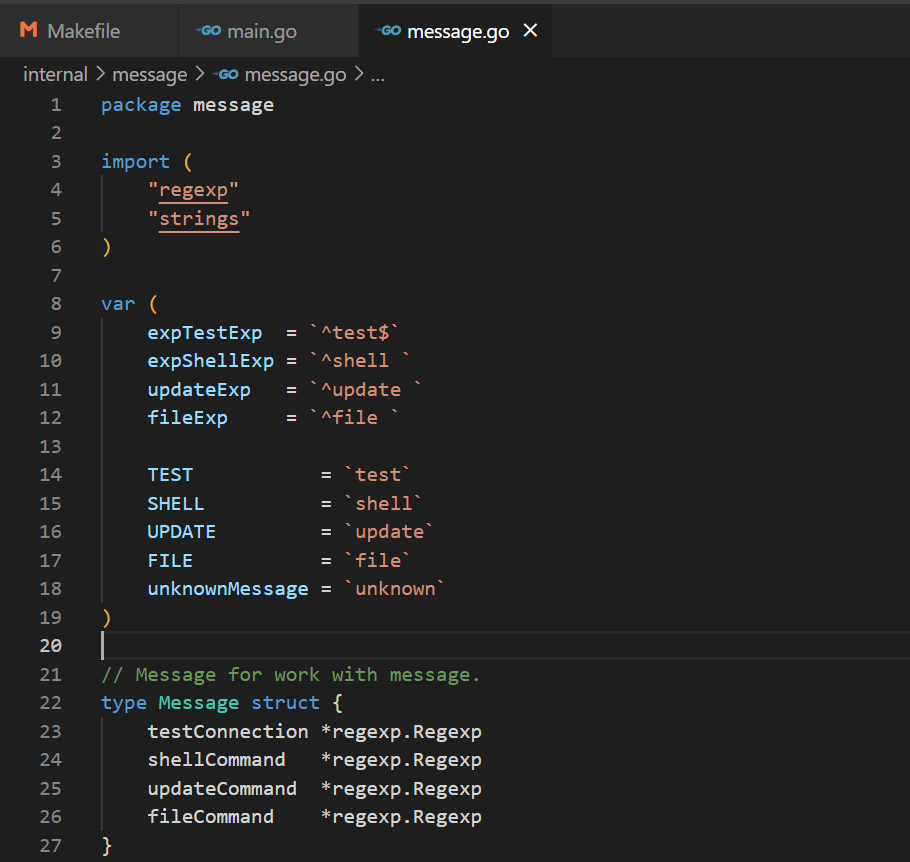

Bien qu'encore en cours de développement, Kraken offre déjà la possibilité de télécharger et d'exécuter des charges utiles secondaires, d'exécuter des commandes shell et de prendre des captures d'écran du système de la victime.

Il utilise actuellement SmokeLoade pour se propager, gagnant rapidement des centaines de bots chaque fois qu'un nouveau serveur de commande et de contrôle est déployé.

L'équipe de sécurité qui a fait la découverte a également noté que Kraken est principalement un logiciel malveillant voleur, similaire au logiciel récemment découvert Site Web similaire à Windows 11.

Les capacités de Kraken incluent désormais la possibilité de voler des informations liées aux portefeuilles de crypto-monnaie des utilisateurs, rappelant le récent faux malware activateur Windows KMSPico.

L'ensemble de fonctionnalités du botnet est simpliste pour un tel logiciel. Bien qu'il ne soit pas présent dans les versions précédentes, le bot est capable de collecter des informations sur l'hôte infecté et de les renvoyer au serveur de commande et de contrôle (C2) lors de l'enregistrement.

Les informations collectées semblent varier d'une version à l'autre, bien que ZeroFox ait observé la collecte des éléments suivants :

- Nom d'hôte

- Nom d'utilisateur

- ID de build (TEST_BUILD_ + l'horodatage de la première exécution)

- Détails du processeur

- Détails du processeur graphique

- Système d'exploitation et version

Si vous souhaitez en savoir plus sur ce botnet malveillant et sur la manière de mieux vous protéger contre les attaques, assurez-vous de lire le diagnostic complet de ZeroFox.

Assurez-vous également de rester au courant de tout type de attaques qui pourraient provenir de Teams. Il est avantageux de toujours garder une longueur d'avance sur les pirates.

Avez-vous déjà été victime d'une telle cyberattaque? Partagez votre expérience avec nous dans la section des commentaires ci-dessous.