- Les mises à jour Windows sont utilisées par Microsoft pour renforcer la défense de nos systèmes.

- Cependant, vous voudrez peut-être savoir que même ces mises à jour ne sont plus sûres à utiliser.

- Un groupe de hackers soutenu par la Corée du Nord appelé Lazarus a réussi à les compromettre.

- Tout ce que les victimes ont à faire est d'ouvrir les pièces jointes malveillantes et d'activer l'exécution de la macro.

Posséder une copie officielle et à jour du système d'exploitation Windows nous donne un certain degré de sécurité, étant donné que nous recevons régulièrement des mises à jour de sécurité.

Mais avez-vous déjà pensé que les mises à jour elles-mêmes pourraient un jour être utilisées contre nous? Eh bien, il semble que ce jour soit enfin arrivé, et les experts nous avertissent des implications possibles.

Récemment, un groupe de piratage nord-coréen appelé Lazarus a réussi à utiliser le client Windows Update pour exécuter du code malveillant sur les systèmes Windows.

Un groupe de hackers nord-coréen a compromis les mises à jour Windows

Maintenant, vous vous demandez probablement dans quelles circonstances ce dernier stratagème ingénieux de cyberattaque a été découvert.

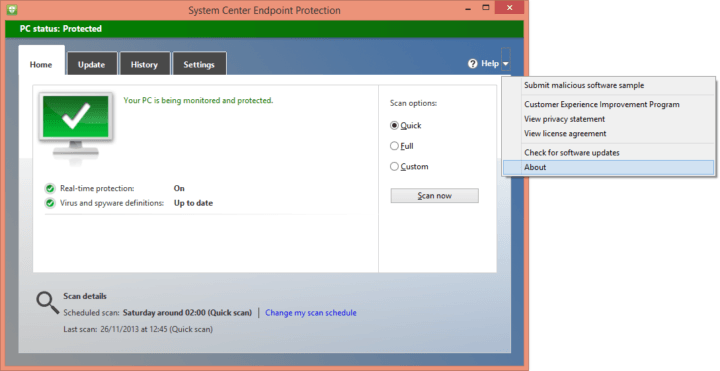

L'équipe Malwarebytes Threat Intelligence l'a fait, en analysant une campagne de harponnage de janvier se faisant passer pour la société américaine de sécurité et d'aérospatiale Lockheed Martin.

Les attaquants instrumentant cette campagne se sont assurés qu'après que les victimes aient ouvert les pièces jointes malveillantes et activé l'exécution de macros, un La macro intégrée dépose un fichier WindowsUpdateConf.lnk dans le dossier de démarrage et un fichier DLL (wuaueng.dll) dans un dossier Windows/System32 caché. dossier.

L'étape suivante consiste à utiliser le fichier LNK pour lancer le client WSUS / Windows Update (wuauclt.exe) afin d'exécuter une commande qui charge la DLL malveillante des attaquants.

L'équipe à l'origine de la découverte de ces attaques les a liées à Lazarus sur la base de preuves existantes, notamment des chevauchements d'infrastructures, des métadonnées de documents et un ciblage similaire aux campagnes précédentes.

Lazarus continue de mettre à jour son ensemble d'outils pour échapper aux mécanismes de sécurité et continuera sûrement à le faire, en employant des techniques telles que l'utilisation de Table de rappel du noyau pour détourner le flux de contrôle et l'exécution du shellcode.

Ajoutez à cela l'utilisation du client Windows Update pour l'exécution de code malveillant, ainsi que GitHub pour la communication C2, et vous avez la recette d'un désastre complet et total.

Maintenant que vous savez que cette menace est réelle, vous pouvez prendre plus de précautions et éviter d'être victime de tiers malveillants.

Votre machine a-t-elle déjà été infectée par des logiciels malveillants dangereux via une mise à jour Windows? Partagez votre expérience avec nous dans la section des commentaires ci-dessous.