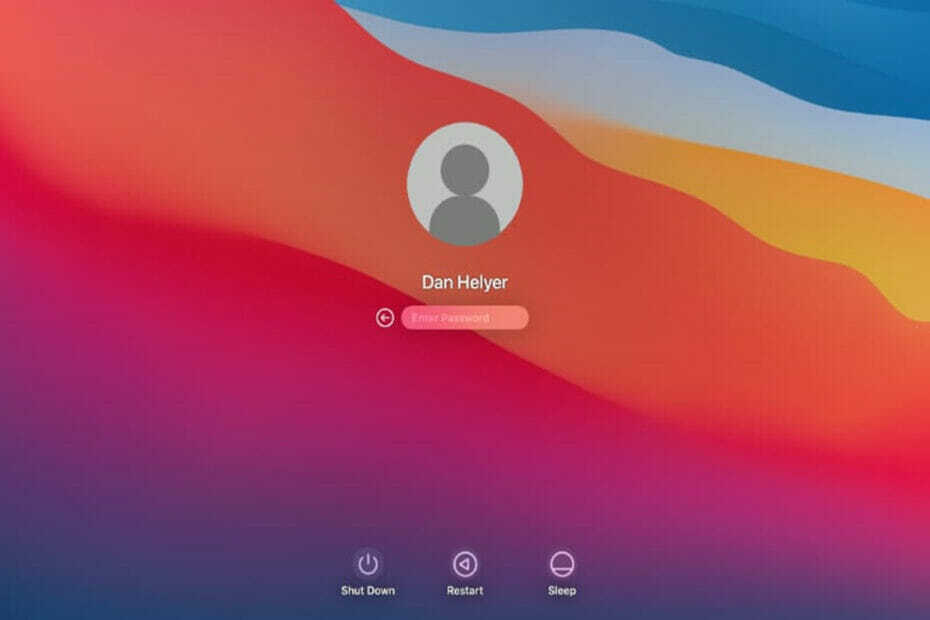

- Le TCC est une technologie de sécurité qui permet aux utilisateurs d'Apple de contrôler les paramètres de confidentialité des applications installées sur leurs systèmes et appareils connectés à leurs appareils.

- Les utilisateurs d'Apple avec le nouveau TCC autoriseront un accès complet au disque aux applications avec des fonctionnalités de configuration pour empêcher automatiquement l'exécution de code non autorisé.

- Enfin, Apple a pu corriger la vulnérabilité dans les mises à jour de sécurité publiées à la fin de l'année dernière en décembre.

Microsoft prévient que la vulnérabilité macOS pourrait être utilisée pour contourner la technologie de transparence, de consentement et de contrôle (TCC) de l'entreprise.

L'équipe de recherche Microsoft 365 Defender a signalé une vulnérabilité dans le modèle T5 du MacBook Pro d'Apple via Microsoft Security Vulnerability Research (MSVR) le 15 juillet 2021.

TCC est une technologie de sécurité conçue pour permettre aux utilisateurs Apple de contrôler les paramètres de confidentialité du applications installées sur leurs systèmes et appareils connectés à leurs Mac, y compris les caméras et micros.

Apple a assuré aux utilisateurs que son nouveau TCC n'autorisera l'accès complet au disque qu'aux applications avec des fonctionnalités de configuration pour bloquer automatiquement l'exécution de code non autorisé.

Des échappatoires

Des chercheurs de Microsoft ont découvert que les cybercriminels pouvaient amener un utilisateur à cliquer sur un lien malveillant pour accéder aux informations personnelles stockées dans une base de données TCC.

« Nous avons découvert qu'il est possible de modifier par programme le répertoire personnel d'un utilisateur cible et de planter un faux TCC base de données, qui stocke l'historique de consentement des demandes d'applications », selon un chercheur principal en sécurité chez Microsoft, Jonathan Bar.

« Si elle est exploitée sur des systèmes non corrigés, cette vulnérabilité pourrait permettre à un acteur malveillant d'orchestrer potentiellement une attaque basée sur les données personnelles protégées de l'utilisateur.

"Par exemple, l'attaquant pourrait détourner une application installée sur l'appareil ou installer sa propre application malveillante et accéder au microphone pour enregistrer des conversations privées ou capturer des captures d'écran d'informations sensibles affichées sur le écran."

Dérivations TCC signalées

Apple a également corrigé d'autres contournements TCC signalés depuis 2020, notamment :

- Environnement variable empoisonnement

- Montures de machine à remonter le temps

- Problème de conclusion de paquet

En outre, Apple a corrigé la vulnérabilité dans les mises à jour de sécurité publiées le mois dernier, le 13 décembre 2021. « Une application malveillante peut contourner les préférences de confidentialité » selon l'avis de sécurité.

Apple a résolu la faille logique derrière le bogue de faille de sécurité powerdir en développant une meilleure gestion des états.

« Au cours de cette recherche, nous avons dû mettre à jour notre exploit de preuve de concept (POC) car la version initiale ne fonctionnait plus sur la dernière version de macOS, Monterey », a indiqué Jonathan.

« Cela montre que même si macOS ou d'autres systèmes d'exploitation et applications se durcissent à chaque version, les éditeurs de logiciels comme Apple, la sécurité les chercheurs et la communauté de la sécurité dans son ensemble doivent travailler ensemble en permanence pour identifier et corriger les vulnérabilités avant que les attaquants puissent tirer parti de eux."

Shrootless

Microsoft a dévoilé aujourd'hui une faille de sécurité, nom de code Shrootless, qui permettrait à un attaquant de contourner la protection de l'intégrité du système (SIP) et d'effectuer des opérations arbitraires, d'élever les privilèges à root et d'installer des rootkits sur des appareils vulnérables.

Les chercheurs de la société ont également découvert de nouvelles variantes du malware macOS connues sous le nom de UpdateAgent ou Vigram, mises à jour avec de nouvelles tactiques d'évasion et de persistance.

L'année dernière, en juin, un chercheur en sécurité (Redmond) de Tactical Network Solutions a révélé des failles critiques dans un certain nombre de modèles de routeurs NETGEAR. Les pirates pourraient utiliser les failles pour pénétrer et se déplacer latéralement au sein des réseaux d'entreprise.

Avez-vous fait face à l'un de ces revers? Partagez vos réflexions avec nous dans la section commentaires ci-dessous.

![Pas de connexion Internet dans la mise à jour de Windows 10 Mobile Creators [Réparer]](/f/284268e780f5242a1c044bd4236ada39.jpg?width=300&height=460)