Haitalliset toimijat eivät ole lakanneet käyttämästä CVE-2020-0688-haavoittuvuutta hyödyntämällä Internet-päin olevia Microsoft Exchange -palvelimia, varoitti kansallinen turvallisuusvirasto (NSA) äskettäin.

Tästä erityisestä uhasta ei todennäköisesti ole mitään syytä kirjoittaa kotiin, koska kaikki organisaatiot, joilla on haavoittuvia palvelimia, on korjattu Microsoftin suosittelemalla tavalla.

NSA: n twiitin mukaan hakkeri tarvitsee vain kelvolliset sähköpostiosoitteet, jotta se voi suorittaa koodin avaamattomalle palvelimelle etänä.

Koodin etäsuoritus # haavoittuvuus (CVE-2020-0688) on olemassa Microsoft Exchange Serverissä. Jos sähköpostiosoitetta ei hyväksytä, hyökkääjä, jolla on sähköpostitiedot, voi suorittaa komentoja palvelimellasi.

Lieventämisohjeet ovat saatavilla osoitteessa: https://t.co/MMlBo8BsB0

- NSA / CSS (@NSAGov) 7. maaliskuuta 2020

APT-toimijat rikkovat aktiivisesti avaamattomia palvelimia

Uutiset laajamittaisen MS Exchange -palvelinten etsinnän esille 25. helmikuuta 2020. Tuolloin ei ollut olemassa yksittäistä ilmoitusta palvelimen rikkomisesta.

Mutta kyberturvallisuusorganisaatio, Zero Day Initiative, oli jo julkaissut a todistettu video, joka osoittaa kuinka CVE-2020-0688-etähyökkäys voidaan suorittaa.

Nyt näyttää siltä, että paljastettujen Internet-palvelimien etsiminen on tuottanut hedelmää usean odottamattomasti kiinni olevan organisaation tuskalle. Usean raportin mukaan, mukaan lukien kyberturvallisuusyrityksen twiitti, Microsoft Exchange -palvelimia hyödynnetään aktiivisesti.

APT-toimijat käyttävät Microsoft Exchange -palvelimia aktiivisesti ECP-haavoittuvuuden CVE-2020-0688 kautta. Lisätietoja hyökkäyksistä ja organisaation suojaamisesta on täällä: https://t.co/fwoKvHOLaV#dfir#threatintel#infosecpic.twitter.com/2pqe07rrkg

- Volexity (@Volexity) 6. maaliskuuta 2020

Vieläkin huolestuttavampaa on edistyneiden pysyvien uhkien (APT) toimijoiden osallistuminen koko järjestelmään.

Tyypillisesti APT-ryhmät ovat osavaltioita tai valtion tukemia yhteisöjä. Heillä tiedetään olevan tekniikka ja taloudellinen lihas hyökätä salaa useimpiin eniten vartioiduista yritysten IT-verkoista tai resursseista.

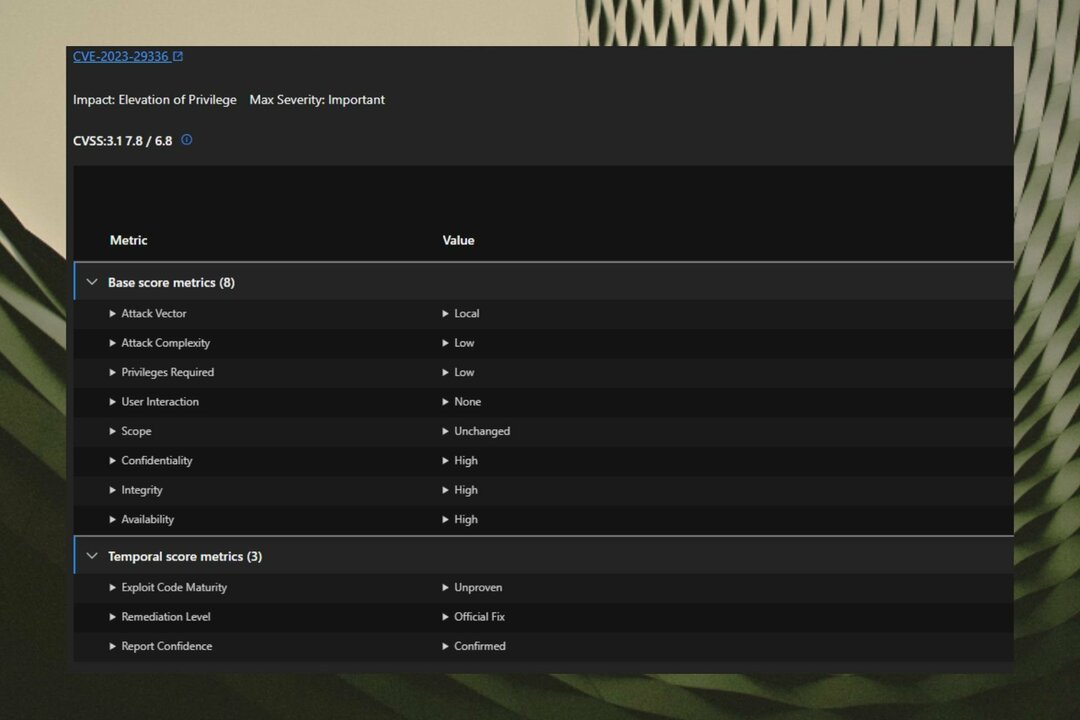

Microsoft piti CVE-2020-0688-haavoittuvuuden vakavuuden tärkeänä melkein kuukausi sitten. RCE-porsaanreiän on kuitenkin vielä ansaittava vakavaa harkintaa, koska NSA muistuttaa siitä teknologiamaailmaa.

Vaikuttavat MS Exchange -palvelimet

Varmista, että korjaat ASAP: n mahdollisen katastrofin välttämiseksi, jos sinulla on edelleen käyttämätön Internet-suuntainen MS Exchange -palvelin. On tietoturvapäivitykset asianomaisille palvelinversioille 2010, 2013, 2016 ja 2019.

Julkaistessaan päivityksiä Microsoft kertoi, että kyseinen haavoittuvuus heikensi palvelimen kykyä luoda validointiavaimia oikein asennuksen aikana. Hyökkääjä voi hyödyntää tätä aukkoa ja suorittaa haitallista koodia paljastetussa järjestelmässä etänä.

Vahvistusavaimen tuntemus antaa todennetulle käyttäjälle, jolla on postilaatikko, välittää mielivaltaisia objekteja, jotka deserialisoidaan verkkosovelluksessa, joka toimii SYSTEM.

Suurin osa kyberturvallisuuden tutkijoista uskoo, että tietotekniikkajärjestelmän rikkominen tällä tavalla voi tasoittaa tietä palvelunestohyökkäyksille. Microsoft ei kuitenkaan ole hyväksynyt ilmoitusta tällaisesta rikkomuksesta.

Toistaiseksi näyttää siltä, että korjaustiedoston asentaminen on ainoa käytettävissä oleva korjaustoimenpide CVE-2020-0688 -palvelimen haavoittuvuuteen.