Miksi Windows-versio, jota ei tueta, voi olla epäonnistumisesi

- Tuen päättyminen on termi, jota käytetään kuvaamaan tuotteen sulkemispäivää.

- Tämä tarkoittaa, että toimittaja ei toimita uusia tietoturvapäivityksiä tai -korjauksia tämän päivämäärän jälkeen.

- Tutkimme ei-tuettujen Windows-käyttöjärjestelmien jatkuvan käytön seurauksia ja piirrämme tässä artikkelissa suuremman kuvan.

Tietämättömyys on yksi suurimmista syistä, miksi ihmiset joutuvat haitallisten hyökkäysten uhreiksi. Et ole tarpeeksi tietoinen tai motivoitunut suojaamaan tietojasi. Yleisön tietoisuutta siitä, mille he voivat olla haavoittuvia, on parannettava ja kuinka estää niiden toteutuminen.

Vaikka Microsoft on tehnyt hyvää työtä haavoittuvuuksien korjaamisessa jokaisen uuden julkaisun yhteydessä, monet organisaatiot käyttävät edelleen vanhempia Windows-versioita, joiden tuki on jo päättynyt.

Esimerkiksi Windows 7, 8, 8.1 ja 10 ovat edelleen käytössä. Tämä on vaikka he tuki päättyi vuosina 2020, 2016 ja 2023 vastaavasti. Windows 10 on turvallinen, sillä tuki jatkuu lokakuuhun 2025 asti.

Laajan käytön vuoksi Windows-järjestelmät ovat haavoittuvuusluettelon kärjessä. Kun kirjoitat tätä artikkelia, Windows 10:n käyttöönotto on huikeat 71 prosenttia. Tämä on yli puolet markkinaosuudesta.

Yksittäinen hyödynnetty haavoittuvuus voi johtaa useiden tartunnan saaneiden koneiden ja tietojen menetykseen, mikä voi uhata vakavasti yksittäisiä käyttäjiä ja koko organisaatiota, johon he kuuluvat.

Tämän ei tarvitse olla sinä. Voit ottaa ohjat nyt ja estää tulemasta uudeksi tilastoksi vaarantuneesta järjestelmästä. Tässä artikkelissa tuomme asiantuntijoiden mielipiteitä valaisemaan tätä asiaa paremmin.

Mitä riskejä ei-tuettujen Windows-versioiden käyttäminen aiheuttaa?

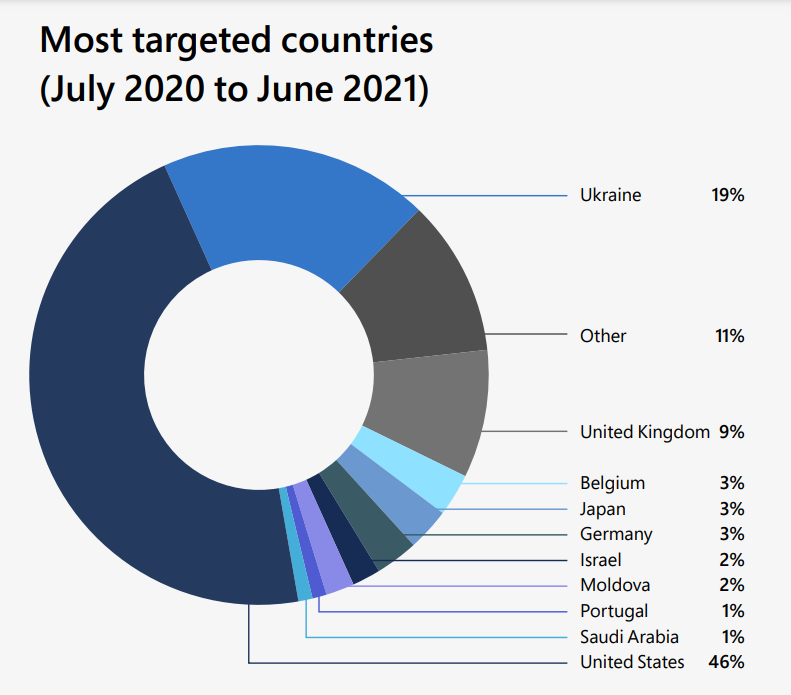

Kyberuhat lisääntyvät ja lisääntyvät. Ne ovat myös entistä kehittyneempiä ja kohdistetumpia. Tästä on osoituksena äskettäiset kiristysohjelmahyökkäykset, jotka ovat iskeneet suuriin organisaatioihin ja pieniin yrityksiin. Varsinkin DEV-0586.

kaikesta kansallisvaltion uhkatoiminnasta

Tietokoneiden ja ohjelmistojen maailmassa on kaksi pääasiallista käyttäjätyyppiä: ne, jotka ovat tekniikan taitavia, ja niitä, jotka eivät ole.

Entinen ryhmä tietää sen Windows on loistava käyttöjärjestelmä. Se ei ole täydellinen, mutta niin kauan kuin olet tyytyväinen sen suorituskykyyn, versiollasi ei ole väliä.

Jälkimmäiselle ryhmälle voi olla vaikea ymmärtää, miksi kukaan ei halua käyttää uusinta Windows-versiota.

Jos olet seurannut uutisia muutaman viime vuoden ajan, olet ehkä kuullut useista merkittävistä tietoturvaloukkauksista, jotka ovat vaikuttaneet miljooniin maailmanlaajuisesti.

Yhteistä näille tietomurroille on se, että ne kaikki johtuivat tietokoneista, joissa oli Windows-versio, jota ei tueta.

Ja vaikka hakkerit ovat tehneet osan näistä hakkeroista, osa on johtunut inhimillisestä virheestä. Yritykset eivät saa käyttää käyttöjärjestelmää, jota ei tueta. Tämä pätee erityisesti, jos he haluavat suojata tietojaan ja pitää asiakkaiden tiedot turvassa.

Asiantuntija Igal Flegmann, Keytosin perustaja ja toimitusjohtaja toistaa:

Turvallisuuskoulutus organisaatiossasi on myös erittäin tärkeää, jotta käyttäjät eivät napsauta tietojenkalasteluviestejä ja raportoi hyökkäyksistä tietoturvatiimillesi.

toimitusjohtaja klo Keytos

Oletetaan, että et ole perehtynyt sellaisen Windows-version käyttämiseen liittyvien riskien vakavuuteen, jonka tuki on jo päättynyt, etenkään yrityskohtaisesti. Siinä tapauksessa jaamme sen puolestasi.

Turvallisuusriskit

On toistettu kerta toisensa jälkeen, kuinka käyttöjärjestelmä, jota ei tueta, on haitallista turvallisuudellesi. Mutta kuinka vakavia riskit ovat?

Tärkein syy sinun pitäisi päivittää versiosta, jota ei tueta Microsoft ei enää julkaise tietoturvapäivityksiä näihin versioihin.

Ohjelmisto, jota ei tueta, jättää arkaluontoiset tietosi alttiiksi hakkereiden hyökkäyksille. He voivat helposti etsiä haavoittuvia järjestelmiä, joita ei ole korjattu.

Asiantuntijoiden mukaan tietojenkalastelu on yleisin sisääntulokohta. Siksi perustaminen Windows 11 MFA auttaa pitkälle estämään nämä yritykset.

Tämä on vasta alkua. Tarvitset lisää suojausratkaisuja, jotta jos jokin epäonnistuu, järjestelmäsi on edelleen suojattu. Riippuen niistä on itsemurha, koska vaarana on, että tietosi vaarantuvat.

Joe Stockerin asiantuntijalausunnon mukaan Patriot Consultingin perustaja ja toimitusjohtaja sekä Microsoftin MVP:

Mikään turvallisuusratkaisu ei ole täydellinen. On tärkeää, että käytössä on monitasoinen suojausmenetelmä, joka sisältää yhdistelmän teknisiä ja ei-teknisiä ohjauksia.

toimitusjohtaja Patriot Consulting

ja Microsoftin MVP

Ja vaikka kaikki järjestelmän hallintalaitteet voivat olla paikoillaan, meillä ei ole varaa sivuuttaa käyttäjien roolia.

Pysy ajan tasalla ja tietoturvaohjelmiston asentaminen on vain jäävuoren huippu.

Sinun on myös pysyttävä valppaana ja kyettävä tulkitsemaan hyökkäys kilometrien päästä.

Muuten se on aivan kuin suojaisi vahvat metalliportit, mutta unohdat lukita ne.

Mutta tämä ei ole ainoa huolenaihe, kun kyse on vanhentuneista käyttöjärjestelmistä.

Järjestelmähäiriöt

Jos yritykselläsi on käyttöjärjestelmä, jota ei tueta, saatat kokea järjestelmävian, kun uusi haavoittuvuus havaitaan.

Tämä voi johtaa tietojen menettämiseen tai yrityksesi seisokkeihin. Jos et pysty korjaamaan tilannetta nopeasti korjaamalla ongelmallisia järjestelmiä, uusia haittaohjelmia tulee leviämään kaikkialla verkossasi.

Joe Stockerin mukaan:

Laitteiden korjaaminen sekä AV: n ja EDR: n käyttö vähentää haittaohjelmien altistumista ja riskiä, että ne voivat toimia päätepisteessä. Windows ASR, Applocker, WDAC tai Windows 11 22H2 "Smart App Control" voivat edelleen vähentää haittaohjelmien riskiä.

Kuten DEV-0586-tietoturvahaavoittuvuuden vaikutuksista ilmenee, se sijaitsee järjestelmäasemassa ja sillä on valtuudet korvata pääkäynnistystietue.

MBR on kiintolevyn ensimmäinen sektori, ja se sisältää tietoja käyttöjärjestelmän käynnistämisestä ja suorittamisesta. Kun an MBR-pohjainen hyökkäys tapahtuu, käynnistyslataimen kyky ladata käyttöjärjestelmä vaarantuu, ja tietokone ei ehkä pysty käynnistymään normaalisti.

Tästä syystä Chris Karel, Infinite Campus -turvallisuuspäällikkö, suosittelee, että:

Tee johdonmukaisia varmuuskopioita, joita ei voi helposti poistaa tai tuhota. Testaa niitä säännöllisesti varmistaaksesi, että ne toimivat ja kattavat tarvitsemasi.

johtaja, Infinite Campus

Suorituskykyongelmat

Vanhojen Windows-versioiden suorituskyky heikkenee ajan myötä. Tämä johtuu siitä, että uudempi laitteisto vaatii enemmän resursseja käyttöjärjestelmältä kuin vanha laitteisto.

Esimerkiksi jos sinä asenna uusi näytönohjain tietokoneellasi, joka tukee DirectX: ää, mutta käytät edelleen vanhaa Windows-versiota, joka ei vielä tue näitä uusia API: ita, pelit voivat toimia paljon hitaammin kuin jos käyttäisit uudempaa Windows-versiota.

Monet sovellukset vaativat tiettyjä Windows-versioita toimiakseen oikein, joten jos sovellus ei ole yhteensopiva nykyisen versiosi kanssa, se ei välttämättä toimi kunnolla tai ei ollenkaan. Tämä voi aiheuttaa ongelmia käyttäjille ja IT-järjestelmänvalvojille, joiden on löydettävä ratkaisu näihin yhteensopivuusongelmiin.

Chris uskoo, että ainoa ratkaisu on:

Pidetään järjestelmät päivitettyinä ja ajan tasalla. Sekä käyttöjärjestelmät (Windows, Linux) että niissä käytettävät ohjelmistot. (Exchange, verkkoselaimet, palomuurit jne.) Varsinkin kaikkeen, joka on alttiina Internetille.

Tärkeimmät Windowsin karkaisutekniikat

Karkaisulla tarkoitetaan prosessia, jolla järjestelmät tehdään turvallisemmiksi. Se on tärkeä askel yleisessä tietoturvaprosessissa, koska se auttaa estämään luvattoman käytön, hyväksymättömät muutokset ja muut järjestelmiin ja tietoihin kohdistuvat hyökkäykset.

Joitakin kovetustekniikoita, joita voit käyttää, ovat:

Järjestelmän konfigurointi

Tavallinen järjestelmäkokoonpano ei useinkaan ole tarpeeksi turvallinen kestämään määrätietoista hyökkääjää. Voit määrittää järjestelmäsi turvallisemmaksi muuttamalla oletusasetuksia, määrittämällä palomuurit ja asentamalla virustorjuntaohjelmiston.

Seuraavassa on joitakin tärkeitä vaiheita, jotka voidaan suorittaa järjestelmän määrittämiseksi:

- Oletussalasanojen vaihtaminen – Oletuksena monilla käyttöjärjestelmillä on oletussalasana. Jos joku saa tietokoneesi haltuunsa, hän voi kirjautua sisään tällä oletussalasanalla.

- Tarpeettomien palveluiden/sovellusten poistaminen käytöstä – Tämä vähentää resurssien käyttöä (muisti ja prosessori), mikä parantaa koneesi suorituskykyä.

- Järjestelmäkäytäntöjen määrittäminen – Käytännöt auttavat konfiguroimaan organisaation järjestelmät tiettyjen vaatimusten mukaisesti. Näiden käytäntöjen käytön päätavoite on varmistaa, että kaikki järjestelmät on määritetty siten, että vain valtuutetut henkilöt voivat käyttää niitä.

Loppujen lopuksi Igal toistaa, että:

Paras tapa suojella organisaatioita tässä nollaluottamusmaailmassa on pienentää pinta-alaa ja poistaa turvallisuusvastuu tavalliselta loppukäyttäjältä.

Käyttäjien käyttöoikeudet

Käyttäjien pääsynhallinta on ensimmäinen puolustuslinja hyökkäyksiä vastaan, ja ne tulisi ottaa käyttöön luvattoman pääsyn estämiseksi järjestelmiin.

UAC: n idea on yksinkertainen. Ennen kuin käynnistät Internetistä ladatun tai sähköpostissa vastaanotetun sovelluksen, Windows kysyy käyttäjältä, pitäisikö tämä toiminto sallia.

Tämä tarkoittaa, että jos joku yrittää asentaa haittaohjelmia tietokoneellesi, hän tarvitsee fyysisen pääsyn tietokoneellesi ja hänen on hyväksyttävä jokainen asennusvaihe manuaalisesti. Sen vuoksi heidän on paljon vaikeampaa saastuttaa tietokoneesi tietämättäsi.

Olemme nähneet joitain käyttäjiä UAC-kehotteen poistaminen käytöstä koska se on invasiivinen joka kerta, kun yrität käyttää sovellusta, mutta on ilmeistä, että he eivät ole ajatelleet sen vaikutuksia. Hyvä uutinen on, että Microsoft on edistynyt varmistaakseen, että voit hallita tätä.

Voit käyttää Windowsin sisäänrakennettua User Account Control (UAC) -ominaisuutta estääksesi haittaohjelmia ja muita haittaohjelmia toimimasta tietokoneellasi. Se on oletuksena käytössä, mutta voit muokata sen asetuksia mukauttaaksesi sen toimintaa.

Verkkoturvallisuus

Kaikkien organisaation järjestelmien turvallisuus on ensiarvoisen tärkeää. Verkon suojaus on kuitenkin kriittinen, koska se tarjoaa mekanismit muiden järjestelmien suojaamiseksi hyökkäyksiltä.

Tämä laaja termi kattaa joukon tekniikoita, prosesseja ja teknologioita, joita käytetään tietokoneverkkojen ja niiden järjestelmien ja laitteiden suojaamiseen.

Verkkoturvallisuuden tarkoituksena on suojata tietoja luvattomalta käytöltä tai paljastamiselta. Tämä tehdään käyttämällä laitteiston ja ohjelmiston yhdistelmää sääntöjen noudattamiseksi, joita verkon käyttäjien, järjestelmänvalvojien ja ohjelmien on noudatettava.

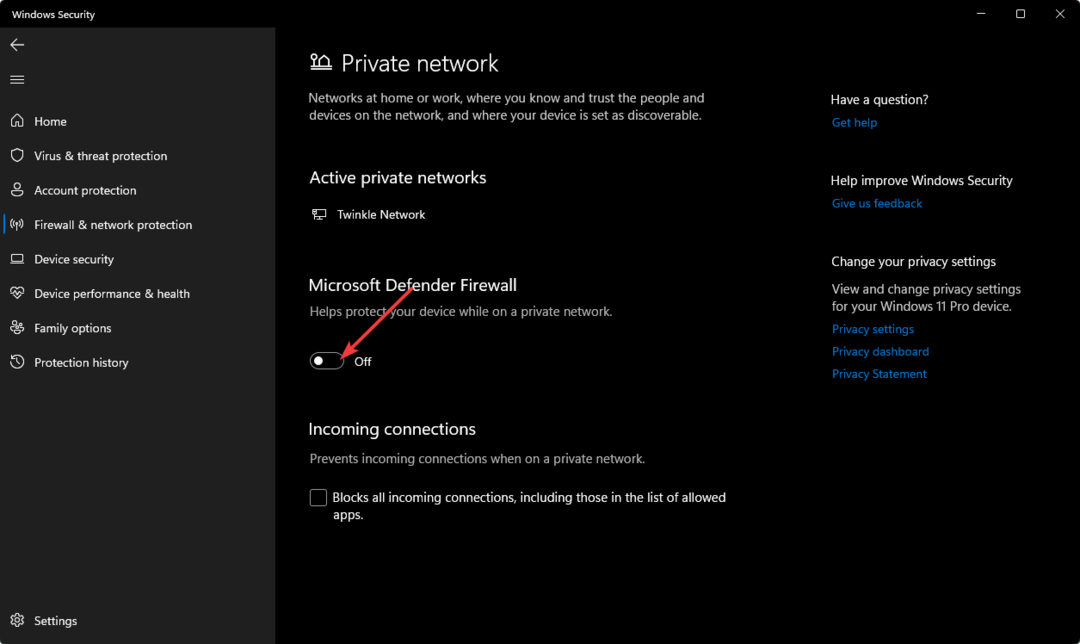

Nämä säännöt sisältävät yleensä todennuksen, valtuutuksen, salauksen ja kirjausketjun. Sinun on aloitettava asenna palomuuri. Palomuurit ovat yksi tärkeimmistä verkon suojaustyökaluista.

Ne voivat olla ohjelmistoja tai laitteistoja, jotka ohjaavat pääsyä verkkoon tai tietokoneeseen ja tarjoavat suojakerroksen Internetiä tai muita epäluotettavia verkkoja vastaan.

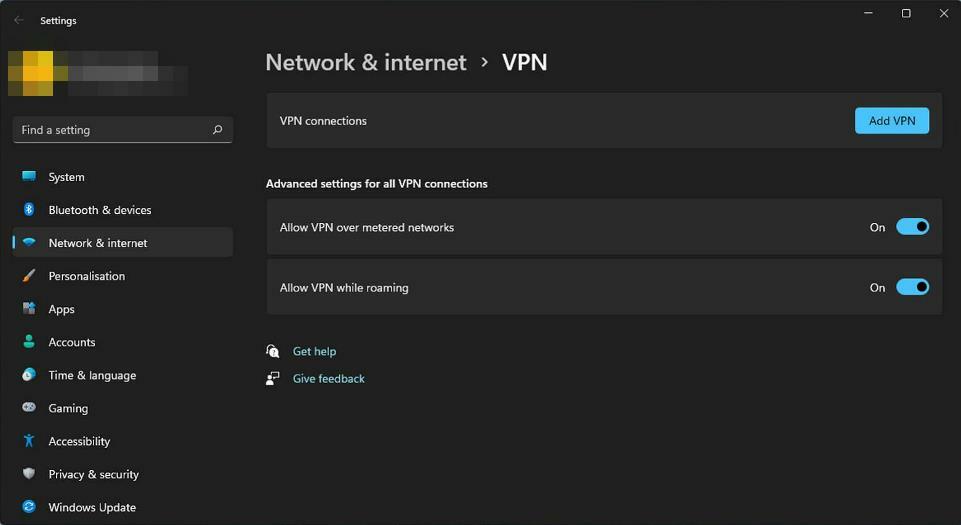

Toinen tarvitsemasi työkalu on a VPN (virtuaalinen yksityinen verkko). Tämän salatun yhteyden avulla voit muodostaa turvallisen yhteyden ulkoiseen palvelimeen sisäisen verkkosi etäkäyttöä varten.

Pääsyy siihen, miksi VPN-verkkoja pidetään Windowsin karkaisutekniikana, on se, että ne voivat tarjota lisäturvaa yhdistettynä muihin teknologioihin, kuten palomuuriin ja tunkeutumisen havaitsemisjärjestelmiin.

He käyttävät salaus ja todennus tekniikoita, joilla varmistetaan, että kaikki liikenne on turvallista. Tämän vuoksi hyökkääjän on paljon vaikeampaa päästä järjestelmääsi varastaakseen tai vahingoittaakseen tietoja.

Perinteisten verkkosuojausmekanismien lisäksi on tulossa useita uusia teknologioita, jotka ulottuvat perinteisiä verkkoturvatoimenpiteitä pidemmälle. Nämä sisältävät pilvilaskenta ja virtualisointiohjelmisto.

Verkkoturvajärjestelmän on oltava kattava, monipuolinen ja joustava, jotta se vastaa riittävästi nykypäivän teknologiatrendien dynaamisiin tarpeisiin.

Sovelluksen kovettuminen

Sovellusten vahvistaminen on joukko parhaita käytäntöjä, jotka parantavat sovelluksiesi turvallisuutta. Kyse ei ole vain järjestelmäsi turvallisuuden varmistamisesta, vaan myös siitä, että siinä toimivat palvelut ovat turvallisia.

Se sisältää systemaattisia prosesseja ja menettelyjä, joilla varmistetaan, että sovellukset ovat turvallisia ja kestäviä hyökkäyksiä vastaan. Tämä on yksi tehokkaimmista tavoista vähentää sovellusten haavoittuvuuksien pinta-alaa.

Shiva Shantar, ConnectSecuren perustaja ja teknologiajohtaja, uskoo, että:

Heikot salasanat, vanhentuneet protokollat ja korjaamattomat järjestelmät sekä kouluttamaton henkilökunta, joka napsauttaa haitallisia linkkejä, ovat syy haavoittuvuuden leviämiseen.

ja teknologiajohtaja, ConnectSecure

Toisin sanoen tietoturva-asiantuntija viittaa siihen, että haavoittuvuuden hyödyntämisen riski on useiden tekijöiden yhdistelmä.

On helposti ymmärrettävää, miksi koko organisaatiossa tarvitaan laajaa tietoturvapolitiikkaa.

Päättäjien ei tarvitse olla mukana, vaan kaikki käyttäjät on koulutettava turvallisuuden säilyttämiseen.

Tämä ei kuitenkaan ole liian monimutkaista, jos käytät tiukkaa toimintasuunnitelmaa.

Tässä on joitain suosituksia, joita organisaatiot voivat toteuttaa vahvistaakseen Windows-järjestelmiään mahdollisia uhkia vastaan:

- Pidä järjestelmäsi ajan tasalla laastareilla.

- Asenna palomuuri, virustorjuntaohjelmisto ja a hyvä varmuuskopiointiratkaisu suojataksesi tietojasi ja järjestelmiäsi.

- Käytä monimutkaisia salasanoja ja vaihda ne säännöllisesti, vähintään 90 päivän välein.

- Jos mahdollista, ota käyttöön kaksikerroin tai monivaiheinen todennus Microsoft-tileille ja muille palveluille.

- Käytä salasananhallintaohjelmaa luoda, tallentaa ja hallita monimutkaisia salasanoja.

Vaikka voit ottaa käyttöön kaikki mahdolliset Windowsin vahvistustekniikat, palautus on kriittinen tietoturvaprosessin kannalta. Toipumissuunnitelma varmistaa, että yritys voi toipua rikkomuksesta nopeasti ja tehokkaasti.

Turvaverkkona varmista, että testaat myös tätä suunnitelmaa säännöllisesti varmistaaksesi, että se toimii tarpeen mukaan.

Igal korostaa elvytyssuunnitelman merkitystä:

Vaikka ennaltaehkäisy on ensiarvoisen tärkeää, vahva toipumissuunnitelma, joka testataan säännöllisesti, on myös keskeinen osa kaikkia kyberturvallisuussuunnitelmia.

Jatkuva haavoittuvuuden hallinta

Jatkuva haavoittuvuuksien hallinta on ennakoiva lähestymistapa tietoturvaan, joka auttaa organisaatioita välttämään tietoturvaloukkauksia ennakoivasti seuraamaan uusia uhkia. Jatkuvan haavoittuvuuden hallinnan tavoitteena on estää kyberhyökkäykset ennen kuin niitä tapahtuu.

Haavoittuvuuksia voi esiintyä missä tahansa verkossasi, palomuuristasi verkkopalvelimeen. Koska haavoittuvuuksia on monia erilaisia, sinun tulee myös käyttää erilaisia järjestelmiä niiden havaitsemiseen.

Uhkamaiseman kehittyessä jatkuvasti kehittyy myös turvallisuusstrategiasi. Kyse ei ole siitä, rikotaanko organisaatiotasi, vaan milloin.

Haavoittuvuuksien hallintaohjelman peruskomponentteja ovat:

- Henkilöllisyystodistus – Kerää tietoa mahdollisista uhista ja organisaation järjestelmien tai verkkojen heikkouksista, joita kyseiset uhat voivat hyödyntää.

- Analyysi – Jokaisen tunnistetun uhan teknisten yksityiskohtien tutkiminen sen määrittämiseksi, muodostaako se todellisen riskin organisaatiolle vai ei.

- Priorisointi – Tunnistetut uhat luokitellaan niiden vakavuuden tai esiintymistodennäköisyyden mukaan. Tämä tehdään niukkojen resurssien kohdentamiseksi niille, jotka aiheuttavat suurimman riskin organisaatiolle.

- Korjaus – Valvontatoimenpiteiden toteuttaminen tunnistettujen haavoittuvuuksien aiheuttamien riskien poistamiseksi tai vähentämiseksi.

Igal lisää tietoisuutta kyberturvallisuudesta:

Kyberturvallisuus on valitettavasti kallista sekä ajallisesti että rahallisesti. Mutta se on tärkeää, joten suosittelen myös, että yritykset ottavat sen vakavasti ja palkkaavat turvallisuuteen keskittyvän henkilöstön.

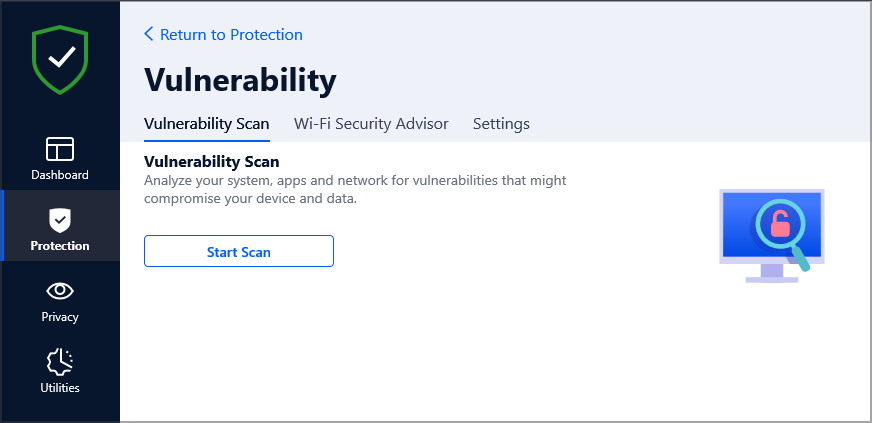

Haavoittuvuuden skannaus

Tämä on prosessi, jossa järjestelmän tai verkon turvallisuus tarkistetaan mahdollisten porsaanreikien tai haavoittuvuuksien varalta. Haavoittuvuustarkistus auttaa tunnistamaan järjestelmän puutteet ja neuvoo niiden korjaamisessa.

Organisaatiot voivat varmistaa, että niiden järjestelmät pysyvät suojassa haitallisilta hyökkäyksiltä, kun niillä on haavoittuvuustarkistus.

- Windows 11:n leikepöytä tarvitsee hyllytuen, käyttäjät sanovat

- File Explorer saa vihdoin uudelleen suunnitellun koti- ja osoitepalkin

- Korjaus: Windows Update on saattanut korvata automaattisesti AMD: n

Patch-hallinta

Tämä on toinen prosessi, joka on tärkeä turvallisen ympäristön ylläpitämiseksi. Se sisältää korjaustiedostojen asentamisen ohjelmistosovelluksiin tai käyttöjärjestelmiin tunnetuille virheille ja haavoittuvuuksille.

![Tietokoneesi ei ole oikeutettu päivityksiin: Kuinka ohittaa [100 % turvallinen]](/f/55e7d87d341895c1411d720a584508cc.png)

Se varmistaa, että kaikki järjestelmät pysyvät ajan tasalla uusimpien teknologiapäivitysten kanssa ja että kaikki haavoittuvuudet korjataan ennen kuin hakkerit käyttävät niitä hyväkseen.

Vastaus tapahtumaan

Tämä viittaa kyberhyökkäyksiin vastaamiseen ja niistä toipumiseen organisaation verkossa tai järjestelmässä.

Tapahtumaan reagoiminen on välttämätöntä, koska se auttaa organisaatioita toipumaan kyberhyökkäyksistä nopeasti ja tehokkaasti. Kaikki tämä tehdään samalla kun estetään hakkereiden aiheuttamat lisävahingot heidän järjestelmilleen, kuten kiristysohjelmien puhkeaminen tai tietomurrot, jotka voivat mahdollisesti johtaa taloudellisiin tappioihin tietovarkauksien vuoksi.

Turvalliset koodauskäytännöt

Suojatut koodauskäytännöt ovat joukko koodausohjeita, jotka auttavat ohjelmoijia kirjoittamaan turvallisempaa koodia. On tärkeää huomata, että suojatun koodauksen tarkoituksena ei ole kaikkien haavoittuvuuksien estäminen.

Sen sijaan se keskittyy vähentämään riskiä uusien haavoittuvuuksien käyttöönotosta ja haavoittuvuuksien hyödyntämisen vaikutuksia.

Tässä on joitain tapoja, joilla suojatut koodauskäytännöt voivat vähentää Windowsin haavoittuvuuksia:

- Turvallinen koodin tarkistus – Suojatun koodin tarkistus sisältää lähdekoodin mahdollisten tietoturvaongelmien tarkastamisen ennen tuotteen julkaisua tuotantoon. Tämä auttaa tunnistamaan mahdolliset ongelmat ennen kuin niistä tulee ongelma, mikä vähentää tulevien hyökkäysten todennäköisyyttä näitä tuotteita vastaan.

- Testilähtöinen kehitys – Testilähtöinen kehitys (TDD) on ohjelmistokehitysprosessi, joka varmistaa, että jokainen yksikkö on testattu perusteellisesti ennen integroitu muiden kanssa ja otettu käyttöön tuotantoympäristöissä, mikä minimoi myöhemmin integraatioongelmista johtuvat virheet Tasot.

Koodausstandardien noudattaminen ei tarkoita vain koodin tekemistä luettavammaksi muille; sen avulla voit myös kirjoittaa vähemmän virheitä ja käyttää vähemmän aikaa koodikannan ylläpitoon ajan myötä.

Shivan mielipiteet asiasta ovat edelleen:

Suojattu koodaus ei ole hyvä käytäntö vaan pakollinen.

Kyberturvallisuuskasvatus ja -tietoisuus

Kyberturvallisuudesta on tullut viime vuosina kaikkien organisaatioiden tärkein huolenaihe – pienistä yrityksistä suuriin yrityksiin.

Kyberhyökkäykset yleistyvät ja kehittyvät jatkuvasti, mikä tekee niistä yrityksille tärkeämpää kuin koskaan hyviä kyberturvallisuustyökaluja paikallaan. Ja vaikka useimmat yritykset tiedostavat tämän tarpeen, monet eivät tiedä mistä aloittaa sen käsittelemisessä.

Kattava kyberturvallisuuskoulutusohjelma voi auttaa ratkaisemaan tämän ongelman tarjoamalla työntekijöille heidän tarvitsemansa tiedot tunnistaa mahdolliset uhat, ymmärtää, miten nämä uhat voivat vaikuttaa heihin ja heidän yritykseensä, ja tietää, miten parhaiten vastata hyökkäykseen tapahtuu.

Tämän tyyppinen koulutus auttaa myös yhdenmukaistamaan työntekijöiden käyttäytymisen yrityksen kyberturvallisuuden noudattamiseen ja riskienhallintaan liittyvien käytäntöjen kanssa.

Lisäksi kyberturvallisuuskasvatus auttaa vähentämään tietomurroista aiheutuvia kustannuksia lisäämällä todennäköisyyttä tunnistaa ja hillitä rikkomukset varhaisessa elinkaarensa vaiheessa.

Yksi tehokkaimmista tavoista vähentää riskejä ja ehkäistä tietoturvaloukkauksia on edistää tietoturvakulttuuria. Tämä tarkoittaa, että työntekijät voivat ennakoivasti tunnistaa mahdolliset tietoturvauhat ja raportoida niistä nopeasti.

Voit saavuttaa tämän eri tavoilla:

- Raportointimekanismit – Luo oma sisäinen verkko epäiltyjen tapausten ilmoittamista varten. Tämän tulisi olla erillään yrityksesi verkosta, jotta se ei luo yhtäkään epäonnistumispistettä organisaatiolle.

- Työtekijöiden voimauttaminen – Kouluta työntekijöitä tunnistamaan epäilyttävät sähköpostit tai verkkosivustot ja ilmoittamaan niistä, jos he huomaavat jotain epätavallista.

- Turvallisuuskoulutus ei voi olla kertaluonteinen tapahtuma – Turvakoulutus on toistettava säännöllisesti, jotta ihmiset pysyisivät ajan tasalla uusien uhkien ja riskien kanssa.

Johtopäätös

Kun yhä useammat organisaatiot vähättelevät Windows-lopputuen merkitystä, niiden verkko- ja teknologiariskit kasvavat. Kovat hyökkäykset, jotka väärinkäyttävät turvaominaisuuksia tukemattomissa laitteissa tai käyttöjärjestelmissä, ovat tulleet suureksi todennäköisyydeksi.

Eri riskiskenaarioiden perusteella on selvää, että ainoa varma tapa suojata organisaatiotasi digitaalisuuden lisääntymiseltä Riskinä on siirtyä vanhasta Windows-käyttöjärjestelmästä, kriittisistä sovelluksista ja järjestelmistä tuettuihin Microsoftin ratkaisuihin nyt sen sijaan, että myöhemmin.

Yksi asia on varma. Jos sinulla on yritystä, sinun on otettava huomioon tällä hetkellä tapahtuvat tietojenkäsittelyn ja tietoturvan muutokset. Olemme keskustelleet miten käyttöjärjestelmän päivittäminen voi aiheuttaa piilotettuja vaaroja ja päivityksen laiminlyönnistä aiheutuvat merkittävät kustannukset.

Loput on sinun tehtäväsi varmistaa, että toteutat ne. Mitä tulee ei-tuetun käyttöjärjestelmän käyttöön, niiden poistaminen verkosta on parasta sinulle. Jos niiden käyttö on ehdottoman välttämätöntä, varmista, että ne ovat turvallisesti suojassa online-riskeiltä.

Se oli melkoinen suupala, mutta toivomme, että se on ollut oivaltava istunto ja ymmärrät nyt pysähtymisen seuraukset ei-tuetuissa Windows-versioissa.

Onko organisaatiosi käyttöjärjestelmäsi ajan tasalla? Mitä toimenpiteitä olet poiminut tästä artikkelista, jotka voivat ohjata sinut oikeaan suuntaan järjestelmien suojaamisessa? Kerro meille kommenttiosiossa.