SecureWorks löysi vaarallisen haavoittuvuuden aiemmin tänä vuonna.

- Hyökkääjä yksinkertaisesti kaappaa hylätyn URL-osoitteen ja käyttää sitä korkeampien oikeuksien saamiseen.

- Haavoittuvuuden havaitsi kyberturvallisuusyritys SecureWorks.

- Microsoft käsitteli sen heti, mutta se puhuu paljon sen kyberturvallisuuden tasosta.

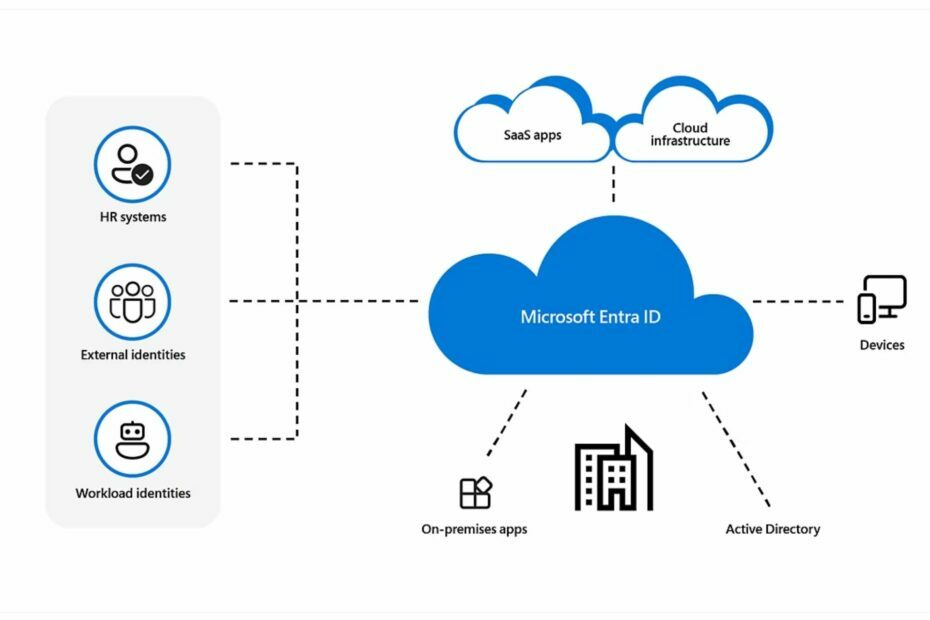

Aiemmin tänä vuonna Microsoft Entra ID (joka tuolloin tunnettiin nimellä Azure Active Directory) olisi voitu helposti hakkeroida ja vaarantaa hakkerit käyttämällä hylättyjä vastaus-URL-osoitteita. SecureWorksin tutkijaryhmä havaitsi tämän haavoittuvuuden ja ilmoitti siitä Microsoftille.

Redmondissa toimiva teknologiajätti korjasi haavoittuvuuden nopeasti ja poisti 24 tunnin kuluessa alkuperäisestä ilmoituksesta hylätyn vastaus-URL-osoitteen Microsoft Entra ID: stä.

Nyt, melkein kuusi kuukautta löydön jälkeen, sen takana oleva tiimi paljastuu blogikirjoituksessa, prosessi, joka piilee hylättyjen vastaus-URL-osoitteiden tartuttamisessa ja niiden käyttämisessä Microsoft Entra ID: n sytyttämiseen, mikä olennaisesti vaarantaa sen.

Hylättyä URL-osoitetta käyttämällä hyökkääjä voi helposti saada Microsoft Entra ID: n avulla korkeammat oikeudet organisaatiosta. Sanomattakin on selvää, että haavoittuvuus aiheutti suuren riskin, eikä Microsoft ilmeisesti ollut tietoinen siitä.

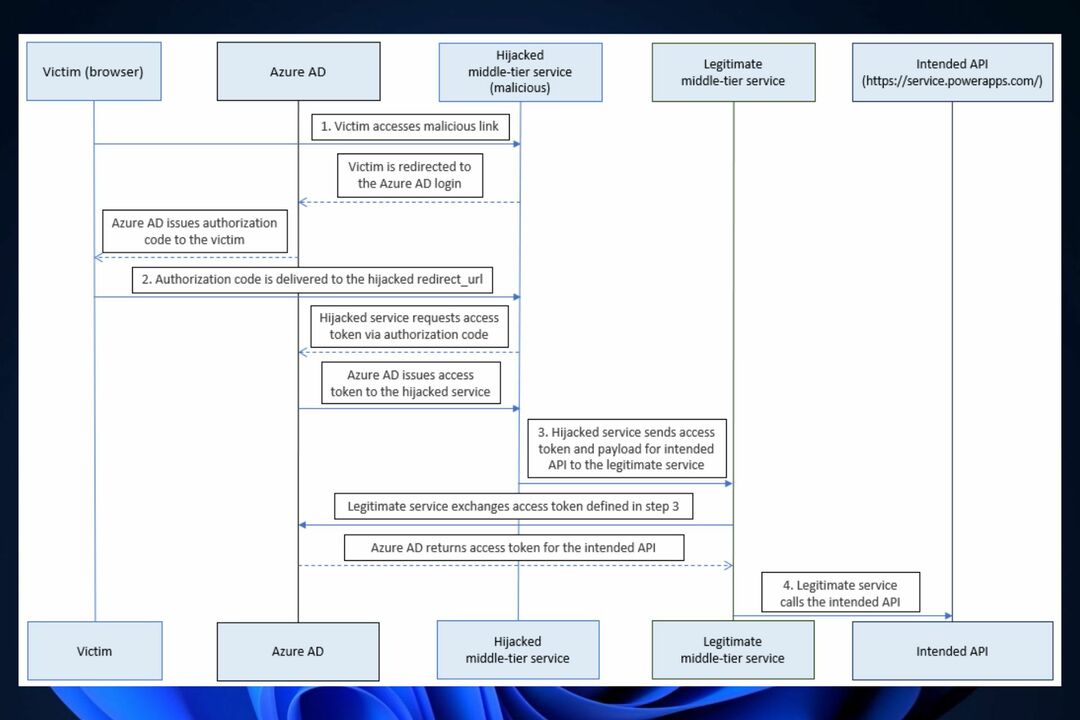

Hyökkääjä voi hyödyntää tätä hylättyä URL-osoitetta ohjatakseen valtuutuskoodit itselleen ja vaihtaa väärin hankitut valtuutuskoodit käyttötunnuksiksi. Uhkatoimija voisi sitten soittaa Power Platform API: lle keskitason palvelun kautta ja saada korkeammat oikeudet.

SecureWorks

Tällä tavalla hyökkääjä voisi hyödyntää Microsoft Entra ID -haavoittuvuutta

- Hyökkääjä löytää hylätyn vastaus-URL-osoitteen ja kaapataan haitallisella linkillä.

- Uhri pääsee sitten käsiksi tähän haitalliseen linkkiin. Entra ID ohjaisi sitten uhrin järjestelmän vastaus-URL-osoitteeseen, joka sisältäisi myös valtuutuskoodin URL-osoitteeseen.

- Haitallinen palvelin vaihtaa käyttöoikeuskoodin.

- Haitallinen palvelin kutsuu keskitason palvelua käyttämällä käyttöoikeustunnusta ja tarkoitettua API: ta, ja Microsoft Entra ID päätyisi vaarantumaan.

Tutkimuksen taustalla oleva tiimi kuitenkin havaitsi myös, että hyökkääjä voisi yksinkertaisesti vaihtaa valtuutuskoodit käyttötunnuksiin välittämättä tunnuksia keskitason palveluun.

Ottaen huomioon, kuinka helposti hyökkääjän olisi voinut vaarantaa Entra ID -palvelimia, Microsoft ratkaisi tämän ongelman nopeasti ja julkaisi päivityksen seuraavana päivänä.

Mutta on mielenkiintoista nähdä, kuinka Redmondissa toimiva teknologiajätti ei koskaan nähnyt tätä haavoittuvuutta. Microsoft on kuitenkin jättänyt jonkin verran huomiotta haavoittuvuuksia.

Aiemmin tänä kesänä Tenable kritisoi yritystä voimakkaasti, toinen arvostettu kyberturvallisuusyritys, koska se ei ole korjannut toista vaarallista haavoittuvuutta, joka antaisi pahanlaatuisille tahoille pääsyn Microsoftin käyttäjien pankkitietoihin.

On selvää, että Microsoftin on jotenkin laajennettava kyberturvallisuusosastoaan. Mitä mieltä olet siitä?