- TCC on suojaustekniikka, jonka avulla Applen käyttäjät voivat hallita järjestelmiinsä asennettujen sovellusten tietosuoja-asetuksia ja laitteisiin yhdistettyjä laitteita.

- Applen käyttäjät, joilla on uusi TCC, sallivat täyden levyllisen pääsyn sovelluksiin, joissa on asennusominaisuudet, jotka estävät automaattisesti luvattoman koodin suorittamisen.

- Viimeinkin Apple on pystynyt korjaamaan viime vuoden lopulla joulukuussa julkaistujen tietoturvapäivitysten haavoittuvuuden.

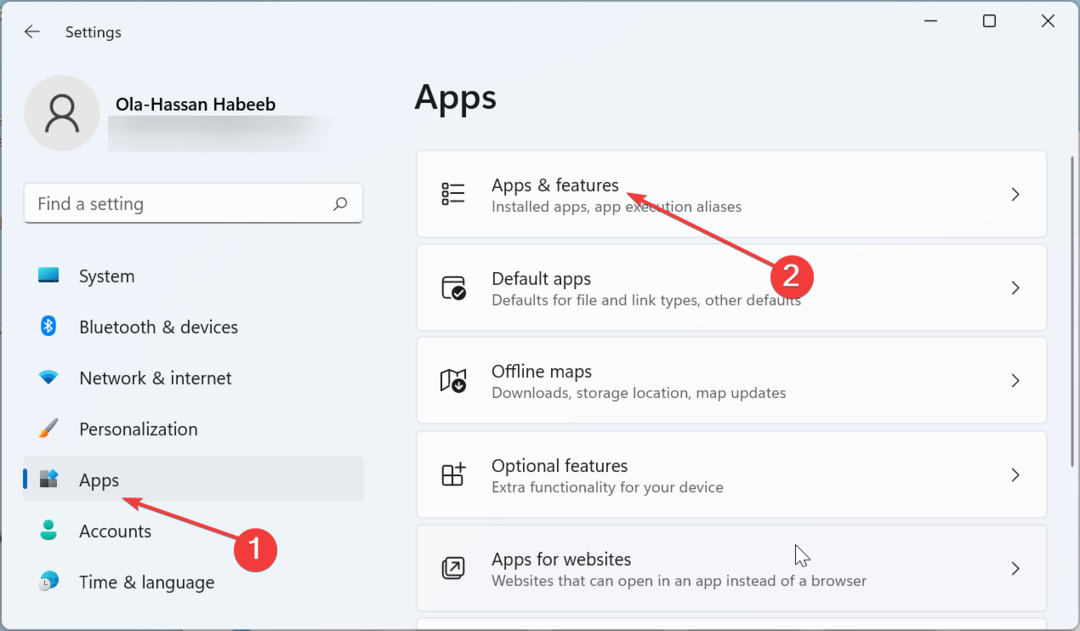

Microsoft varoittaa, että macOS-haavoittuvuutta voidaan käyttää ohittamaan yhtiön Transparency, Consent, and Control (TCC) -teknologia.

Microsoft 365 Defender Research Team ilmoitti Applelle haavoittuvuudesta Applen MacBook Pro -mallissa T5 Microsoft Security Vulnerability Researchin (MSVR) kautta 15.7.2021.

TCC on tietoturvatekniikka, joka on suunniteltu antamaan Applen käyttäjät voivat hallita tietosuoja-asetuksia sovelluksia, jotka on asennettu heidän järjestelmiinsä ja Mac-tietokoneisiinsa yhdistettyihin laitteisiin, mukaan lukien kamerat ja mikrofonit.

Apple on vakuuttanut käyttäjille, että sen uusi TCC sallii vain täyden levyllisen pääsyn sovelluksiin, joissa on määritettyjä ominaisuuksia, jotka estävät automaattisesti luvattoman koodin suorittamisen.

Porsaanreiät

Microsoftin tutkijat havaitsivat, että kyberrikolliset voivat huijata käyttäjää napsauttamaan haitallista linkkiä päästäkseen käsiksi TCC-tietokantaan tallennettuihin henkilökohtaisiin tietoihin.

"Huomasimme, että on mahdollista muuttaa ohjelmallisesti kohdekäyttäjän kotihakemistoa ja istuttaa väärennetty TCC tietokanta, joka tallentaa sovelluspyyntöjen suostumushistorian", sanoo Microsoftin johtava tietoturvatutkija. Jonathan Bar.

"Jos tätä haavoittuvuutta hyödynnetään korjaamattomissa järjestelmissä, pahantahtoinen toimija voi mahdollisesti järjestää hyökkäyksen käyttäjän suojattujen henkilötietojen perusteella.

"Hyökkääjä voi esimerkiksi kaapata laitteeseen asennetun sovelluksen tai asentaa oman haitallisen sovelluksensa ja päästä mikrofoni, jolla voit tallentaa yksityisiä keskusteluja tai ottaa kuvakaappauksia käyttäjän näkyvistä arkaluonteisista tiedoista näyttö."

Raportoidut TCC: n ohitukset

Apple on myös korjannut muita vuodesta 2020 lähtien raportoituja TCC: n ohituksia, mukaan lukien:

- Ympäristömuuttujamyrkytys

- Time Machine kiinnikkeet

- Paketin johtopäätösongelma

Lisäksi Apple on korjannut viime kuussa 13.12.2021 julkaistujen tietoturvapäivitysten haavoittuvuuden. "Haitallinen sovellus saattaa pystyä ohittamaan tietosuoja-asetukset," turvallisuusohjeen mukaan.

Apple on käsitellyt powerdir-tietoturvavirheen takana olevaa logiikkavirhettä kehittämällä parempaa valtionhallintaa.

"Tämän tutkimuksen aikana meidän piti päivittää proof-of-concept (POC) -hyödynnämme, koska alkuperäinen versio ei enää toiminut uusimmalla macOS-versiolla, Montereyllä", Jonathan sanoi.

"Tämä osoittaa, että vaikka macOS tai muut käyttöjärjestelmät ja sovellukset kovenevat jokaisen julkaisun myötä, ohjelmistotoimittajat, kuten Apple, tietoturva tutkijoiden ja laajemman tietoturvayhteisön on tehtävä jatkuvasti yhteistyötä haavoittuvuuksien tunnistamiseksi ja korjaamiseksi, ennen kuin hyökkääjät voivat hyödyntää niitä."

Suoreton

Microsoft paljasti tänään tietoturvavirheen, koodinimeltään Suoreton, jonka avulla hyökkääjä voisi ohittaa System Integrity Protectionin (SIP) ja suorittaa mielivaltaisia toimintoja, korottaa pääkäyttäjän oikeuksia ja asentaa rootkit-paketteja haavoittuviin laitteisiin.

Yrityksen tutkijat löysivät myös uusia versioita macOS-haittaohjelmista, jotka tunnetaan nimellä UpdateAgent tai Vigram ja jotka on päivitetty uusilla kierto- ja pysyvyystaktiikoilla.

Viime vuonna kesäkuussa Tactical Network Solutionsin tietoturvatutkija (Redmond) paljasti kriittisiä puutteita useissa NETGEAR-reititinmalleissa. Hakkerit voivat käyttää puutteita murtautuakseen ja siirtyäkseen sivusuunnassa yritysverkkojen sisällä.

Oletko kohdannut jotain näistä takaiskuista? Jaa ajatuksesi kanssamme alla olevassa kommenttiosassa.