- Office 365 kasutajad on andmepüügikampaaniates taas pahatahtlike kolmandate osapoolte sihikule.

- Microsoft paljastas ühe sellise kampaania, mis on kestnud alates 2021. aasta septembrist.

- Seekord kasutavad küberründajad mitmefaktorilisi autentimisfunktsioone.

Me pole pahavara ja küberrünnakute teemat mõnda aega puudutanud, nii et läheme selle hobuse selga ja anname vilet.

Te ei pruugi sellest veel teadlik olla, kuid Microsofti tippturbeuurijad ja -insenerid komistasid massilise andmepüügirünnaku peale, mis on alates 2021. aasta septembrist olnud sihikule enam kui 10 000 organisatsiooni vastu.

Oleme rääkinud sarnasest andmepüügikampaania, mis sihib Office 365 kasutajad ka eelmise aasta lõpus, mis on märk sellest, et ründajad lihtsalt ei anna järele.

Jah, see on palju eesmärke ja me hakkame seda küsimust üksikasjalikumalt kirjeldama ja ütlema teile täpselt, millele Office'i kasutamisel tähelepanu pöörata.

Microsofti eksperdid tõmbavad katte uuele andmepüügikampaaniale

Selles skeemis osalenud küberkurjategijad kasutasid paroolide ja nendega seotud seansiandmete varastamise hõlbustamiseks andmepüügisaite vastase keskpunktis (AiTM).

Selle tulemusena võimaldas see pahatahtlikel kolmandatel osapooltel mitmefaktorilise autentimise kaitsest mööda minna pääsete juurde kasutajate e-posti postkastidele ja käivitage järelrünnakuid, kasutades ärimeilide kompromissikampaaniaid teiste vastu sihtmärgid.

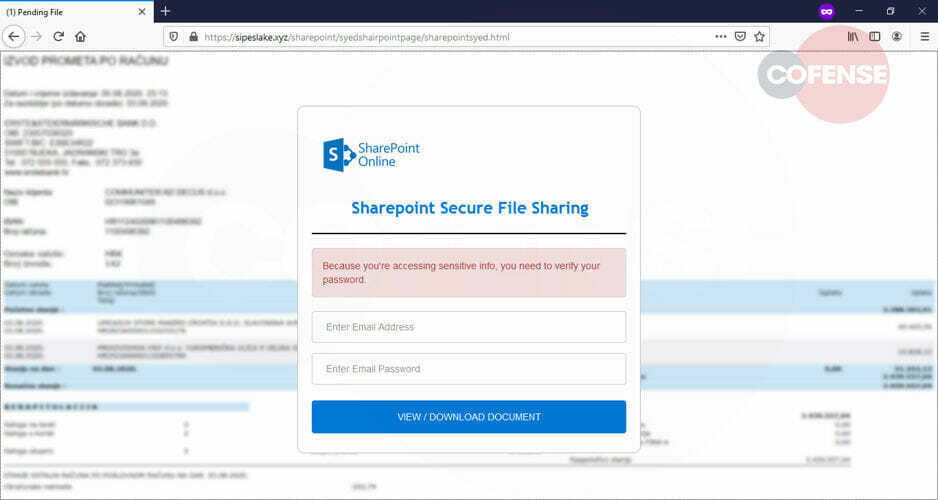

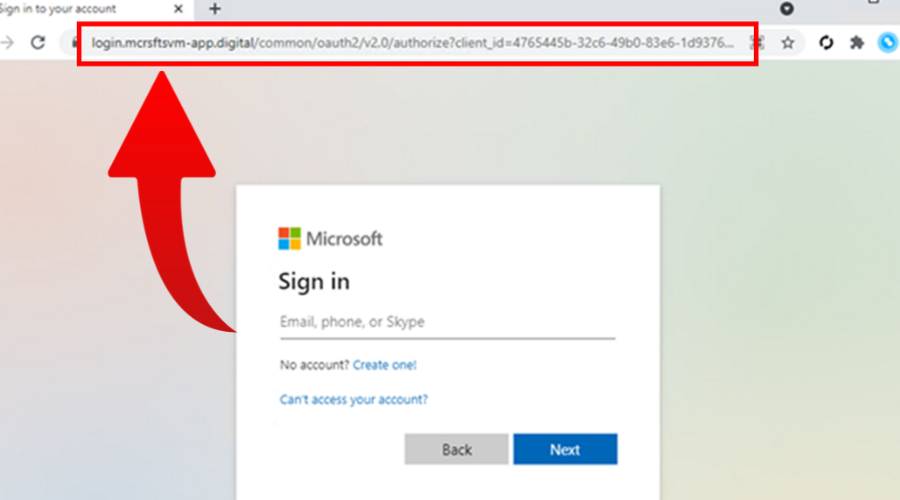

Ülalmainitud peamine küberrünnak oli suunatud Office 365 kasutajatele ja võltsiti puhverserverite abil Office'i veebi autentimise lehte.

Häkkerid kasutasid HTML-faili manustega e-kirju, mis saadeti mitmele organisatsiooni adressaadile ja milles adressaate teavitati, et neil on häälsõnum.

Sealt avab lisatud manuse vaatamiseks klõpsamine kasutaja vaikebrauseris HTML-faili, teavitades konkreetset kasutajat häälsõnumi allalaadimisest.

Mitte midagi kaugemal tõest, kuna ohver suunati tegelikult ümbersuunamissaidile, kust pahavara haakuks.

See andmepüügisait nägi välja täpselt nagu Microsofti autentimissait, välja arvatud veebiaadress.

Järgmise sammuna suunati ohvrid Office'i peamisele veebisaidile, kui nad olid edukalt sisestanud oma volikirjad ja lõpetanud teise kinnitamise etapi.

Kui see oli tehtud, oleks ründaja juba andmed ja seega kogu vajaliku teabe, sealhulgas seansiküpsise, kinni püüdnud.

On ütlematagi selge, et pärast seda on pahatahtlikel kolmandatel osapooltel katastroofilised võimalused, nagu identiteedivargus, maksepettus ja muud.

Microsofti eksperdid väidavad, et ründajad kasutasid oma juurdepääsu rahandusega seotud meilide ja failimanuste leidmiseks. samal ajal kui kasutajale saadetud algne andmepüügimeil kustutati andmepüügi rünnaku jälgede eemaldamiseks.

Oma Microsofti konto andmete esitamine küberkurjategijatele tähendab, et neil on volitamata juurdepääs teie tundlikele andmetele, nagu kontaktteave, kalendrid, meilisuhtlused ja muu.

Parim viis selliste rünnakute eest kaitsmiseks on alati kontrollida e-kirjade allikat, mitte klõpsata Internetis juhuslikel asjadel ja mitte alla laadida varjulistest allikatest.

Pidage neid meeles, kuna need lihtsad ettevaatusabinõud võivad teie andmed, organisatsiooni, raskelt teenitud raha või kõik korraga salvestada.

Kas olete saanud ka Microsoftiks esinevatelt ründajatelt sellise hämara meili? Jagage oma kogemusi meiega allpool olevas kommentaaride jaotises.