- Teadlased avastasid uue andmepüügirünnaku SharePointi dokumendi abil.

- Võltsmeilis toodi võltsitud SharePointi fail, et meelitada kasutajaid oma konto mandaate pakkuma.

- Tavalises andmepüügirünnakus tuleb jälgida mõningaid üksikasju. Leiate need sellest artiklist.

- Teadlased pakuvad andmepüügi ennetamiseks paar soovitust.

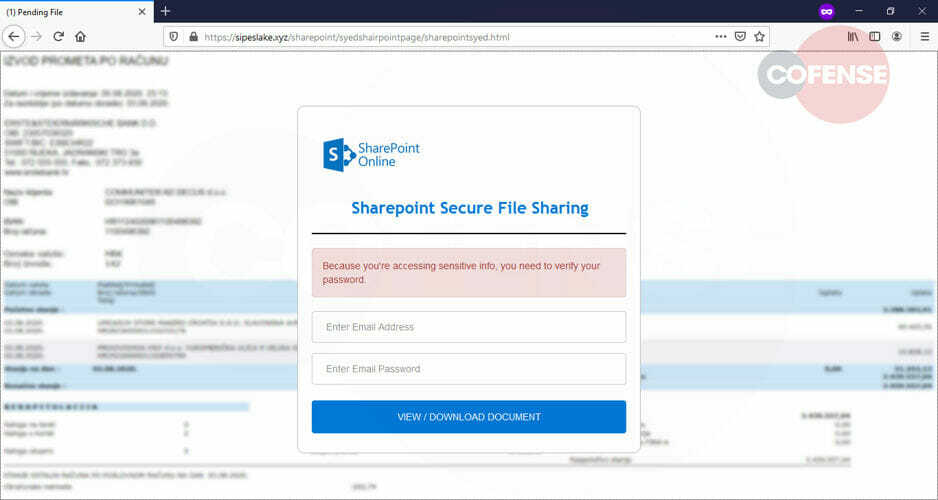

Andmepüügiplatvormi Cofense teadlased avastasid uue andmepüügirünnaku, mille eesmärk oli Office 365 kontod.

Kasutatav meetod ei ole uudsus: ründajad sisestasid võltsingu Jaotuspunktdokument meilisõnumina, taotledes kiiret ülevaatamist ja vastust.

Sündmuse tõsidus on murettekitavam, kuna see suutis Microsofti turbekihtidest mööda minna, seisab aruandes näitab:

Kampaania leiti Microsofti enda turvalise e-posti lüüsi (SEG) poolt kaitstud keskkonnas. Kuna tuhandetel inimestel on endiselt vaja kaugtööd teha, on see häkkeritele loonud suurepärase võimaluse meelitada oma ohvreid peaaegu täiusliku pildi jagamise temaatiliste meilidega.

Andmepüügirünnakus jälgitavad üksikasjad

Sarnane muud andmepüügipettused, seda levitati ka näiliselt seaduspärase e-posti teel.

Esimene tähelepanuväärne detail oli saatja e-posti aadress: nimi ei olnud selge, samuti ei olnud Microsofti viide ega organisatsiooni pealkiri.

Seejärel sisaldas e-kiri ilmselt SharePointi kaudu üles laaditud ja jagatud meeskonnaprojekti dokumenti ning üldist teadet, mis nõudis kiiret tähelepanu ja reageerimist.

Seda tüüpi petuskeemid kuuluvad samasse kategooriasse a sisselogimisandmete muutmine / täitmine.

Pealegi tuleks kiireloomulisi e-kirju pidada tavaliselt kahtlasteks, eriti kui need pärinevad tundmatult või avalikustamata aadressilt.

Kui klõpsatakse, suunatakse võltsling lingile, kus kuvatakse Microsofti SharePointi logo, udune taust ja taotlus dokumendi vaatamiseks sisse logida.

Muidugi, kui sisestate mandaadi, viiakse kasutaja ebaolulise dokumendi juurde ja alles siis mõistetakse kelmust.

Kogu pettus tõestab, et tundlike dokumentide jagamine ja juurdepääs e-posti teel (isegi Microsofti protokollide abil) on üsna riskantne. Mõni mõistlik viis selliste rünnakute ohvriks langemise vältimiseks oleks:

- Andmepüügi- ja / või lunavara varjestusega viirusetõrje installimine (enamikul tööriistadel on see olemas)

- Veenduge, et süsteem ja kõik programmid oleksid ajakohased

- Olge ettevaatlik mandaatide avaldamisel või kahtlaste meilide või dokumentide avamisel

- Blokeerige potentsiaalsete petturite aadressid

Loodetavasti pakkus see artikkel kasulikke üksikasju andmepüügi ja selle vältimise kohta. Jätke julgelt kommentaare allolevasse jaotisesse.