El equipo de seguridad de Kaspersky Lab se topó con un malware recientemente descubierto llamado StrongPity que supuestamente corrompe archivos legítimos de WinRAR y TrueCrypt.

WinRAR es uno de los los mejores servicios para archivar archivos en Windows, así como para tratar con la compresión y extracción mientras que TrueCrypt es una herramienta de cifrado sobre la marcha descontinuada. StrongPity apunta a las computadoras disfrazándose como un instalador de dicho software y obteniendo el control total. También puede intentar robar archivos, corromperlos o incluso descargar nuevos módulos en la máquina.

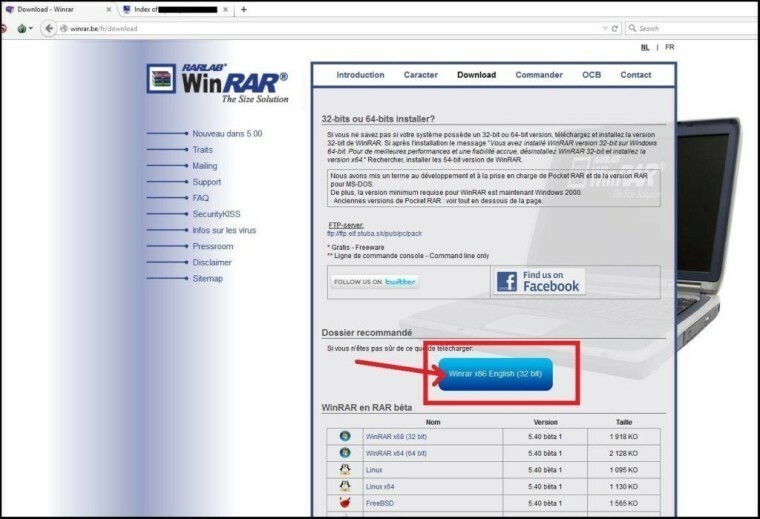

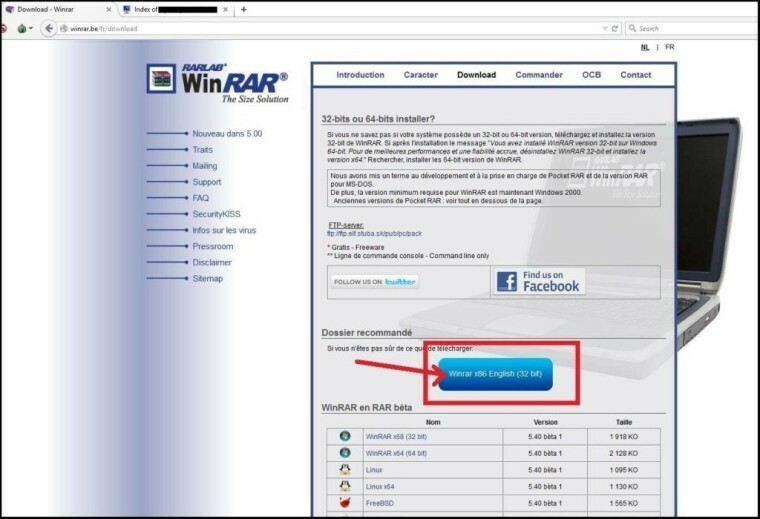

El malware se ha observado en lugares de todo el mundo, incluidos Turquía, África del Norte y Oriente Medio. y, según Kaspersky Lab, las principales ubicaciones donde reside este código infectado se encuentran en Italia y Bélgica. La estrategia que usan los atacantes para engañar a los usuarios es reemplazar dos letras transpuestas en sus nombres de dominio y mantener su URL lo más cerca posible del sitio auténtico del instalador. El enlace del archivo del instalador se redirige al sitio legítimo del distribuidor de WinRAR y este es solo el frente de WinRAR.

En la imagen a continuación, podrá ver un botón azul que hemos resaltado que redirige a los usuarios a "ralrab [.] Com" y lleva a las víctimas a archivos corruptos. sitios de software, y en algunos casos (uno de los cuales se registró en Italia) donde los usuarios no fueron dirigidos a sitios web falsos sino al malware StrongPity sí mismo.

“Los datos de Kaspersky Lab revelan que en el transcurso de una sola semana, el malware se distribuyó desde el sitio del distribuidor en Italia apareció en cientos de sistemas en toda Europa y el norte de África / Medio Oriente, con muchas más infecciones probables ", el la firma dijo. “Durante todo el verano, Italia (87 por ciento), Bélgica (5 por ciento) y Argelia (4 por ciento) fueron los más afectados. La geografía de las víctimas del sitio infectado en Bélgica fue similar, y los usuarios en Bélgica representaron la mitad (54 por ciento) de más de 60 accesos exitosos ".

Aparte de eso, el malware también estaba dirigiendo a los usuarios a páginas web engañosas y corruptas en lugar del instalador del software TrueCrypt. Aunque muchos de los enlaces WinRAR corruptos se han eliminado, todavía quedan algunos instaladores de TrueCrypt como sugiere el informe de septiembre de Kapersky Labs. Los desarrollos de TrueCrypt se interrumpieron a partir de mayo de 2014 después de que Microsoft abandonara Windows XP.

Kurt Baumgartner, el principal investigador de seguridad de Kaspersky Lab, compara StrongPity con Ataques de Yeti agachado / Oso enérgico que se apoderó e infectó sitios web de distribución de software auténticos. Se refiere a esta tendencia como "no deseada y peligrosa" y dice que debe abordarse de inmediato.

“Estas tácticas son una tendencia peligrosa y no deseada que la industria de la seguridad debe abordar. La búsqueda de la privacidad y la integridad de los datos no debe exponer a una persona a daños ofensivos en un pozo de agua. Los ataques a pozos de agua son intrínsecamente imprecisos y esperamos estimular el debate sobre la necesidad de una verificación más fácil y mejorada de la entrega de herramientas de cifrado ". dijo Kurt Baumgartner.

Lo máximo que podemos hacer es mantener a nuestros usuarios actualizados y aconsejarles que sean inteligentes y cautelosos al instalar utilidades, ya que pueden contener enlaces engañosos. El malware destructivo como StrongPity puede convertir fácilmente su PC en una máquina dañada.