El desastre puede ocurrir en cualquier momento, pero no si estás preparado

- El malware Zeus se presenta en varias formas que en su mayoría aprovechan software obsoleto y sistemas no seguros.

- Hacemos un viaje al pasado y descubrimos las tácticas de los atacantes para ayudarte a mantenerte alerta.

- Quédese con nosotros mientras analizamos de qué se trata el malware Zeus.

- Soporte antirrobo

- Protección de cámara web

- Configuración y UI intuitivas

- Soporte multiplataforma

- Cifrado a nivel bancario

- Requisitos del sistema bajos

- Protección antimalware avanzada

Un programa antivirus debe ser rápido, eficiente y rentable, y éste lo tiene todo.

Probablemente haya oído hablar o haya encontrado malware antes, pero ninguno se acerca al malware Zeus. Durante más de una década, este ha sido uno de los troyanos más mortíferos para infectar PC con Windows.

En este artículo, explicaremos en detalle qué es el malware Zeus y cómo eliminarlo de su computadora.

¿Qué es el malware Zeus?

El malware Zeus es un software sofisticado que permite a los ciberdelincuentes robar su información personal y financiera. Ha prevalecido desde 2007 y ha evolucionado con el tiempo hasta volverse aún más peligroso.

¿Cómo funciona el malware Zeus?

1. Etapa de infección

El malware Zeus funciona infectando computadoras mediante varios métodos. Puede introducirse en los sistemas a través de archivos adjuntos de correo electrónico y sitios web infectados con código malicioso.

Todos estos métodos de entrada se realizan sin saberlo, ya que la mayoría están camuflados como sitios legítimos y no necesitan ninguna acción por parte del usuario. Una simple visita a un sitio web o un clic en un correo electrónico de phishing ya habrá introducido malware en su sistema.

2. Configuración

Esta es la etapa en la que el malware cambia la configuración de su sistema. También se le puede denominar modo sigiloso, ya que se introduce silenciosa y secretamente y garantiza que su antivirus no lo detecte.

Aquí, el malware también se posiciona para controlar el ordenador infectado y utilizarlo para realizar ataques distribuidos de denegación de servicio (DDoS) en sitios web o lanzar otros tipos de ciberataques.

Cuando se inicia el ciclo de ataques, resulta en el nacimiento de las botnets. La botnet Zeus está formada por decenas de miles de ordenadores infectados que han sido intervenidos por piratas informáticos.

Estos dispositivos comprometidos ahora pueden realizar ataques a mayor escala. Envían mensajes de spam en nombre de delincuentes que los controlan de forma remota a través del malware instalado en sus máquinas.

3. Recopilación de datos

Una vez instalado en su computadora, el malware Zeus comenzará a escanear todos los archivos para determinar qué tipo de datos debe recopilar de la computadora infectada.

¿Cómo probamos, revisamos y calificamos?

Hemos trabajado durante los últimos 6 meses en la construcción de un nuevo sistema de revisión sobre cómo producimos contenido. Al usarlo, posteriormente rehicimos la mayoría de nuestros artículos para brindar experiencia práctica real en las guías que creamos.

Para más detalles puedes leer cómo probamos, revisamos y calificamos en WindowsReport.

El malware hace esto registrando lo que usted escribe en su navegador y enviando esta información al atacante. Esto les permite ver cuándo inicia sesión en su cuenta bancaria y qué contraseña utiliza para cada cuenta.

Zeus también registra qué sitios web visitas. Luego utiliza esta información para atacar nuevo malware secuestrando el sitio.

4. Transmisión y ejecución de comandos.

Con los datos recopilados, el malware Zeus transmitirá esta información a su servidor de comando y control (C&C).

Luego, el servidor C&C le dice al malware qué comandos ejecutar en la computadora de la víctima, como robar contraseñas o datos bancarios.

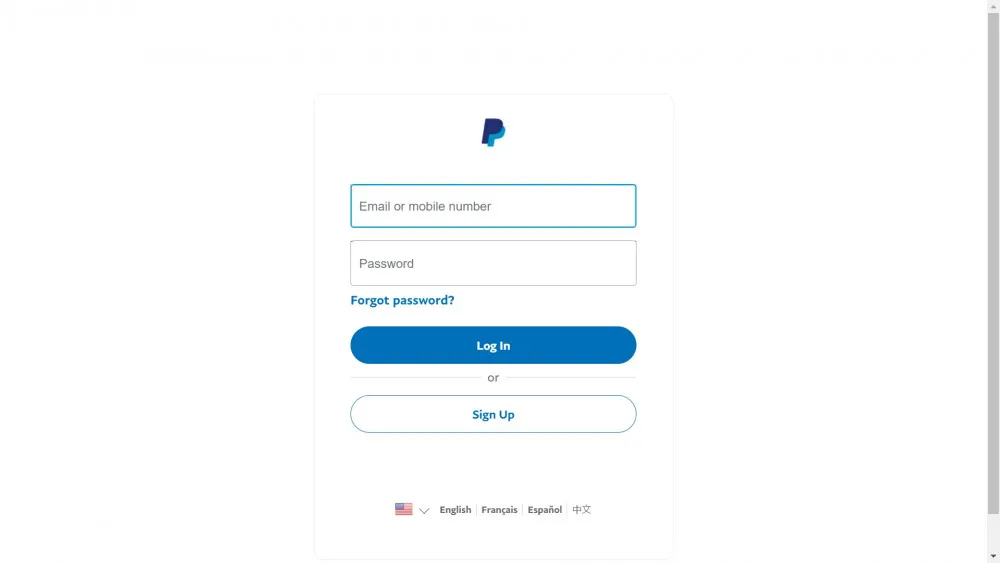

Cuando esto ocurre, Zeus puede interceptar una transacción y los atacantes pueden transferir fondos a sus propias cuentas antes de que lleguen al destino previsto.

El servidor C&C también puede enviar datos sobre cualquier nueva infección que encuentre en otras computadoras de su red para que el creador del malware también pueda usarlos en futuros ataques contra esas máquinas.

- Copilot SciSpace: qué es y cómo utilizarlo

- Cómo eliminar virus con Microsoft Safety Scanner

- ¿OneLaunch es malware? Todo lo que necesitas saber

- ¿Qué es el ícono del maletín en el navegador Edge?

- Rociado de contraseñas versus fuerza bruta: diferencias y prevención

¿Cuáles son los diferentes tipos de Zeus Malware?

- Versión del código fuente – Dado que Zeus es un tipo de malware de código abierto, está disponible en Internet para que cualquiera pueda descargarlo y utilizarlo. Se puede utilizar para crear nuevas variantes de malware o modificar las existentes.

- Troyano Zeus (Zbot) – Este es un tipo de malware más antiguo y conocido que existe desde 2007. Es un troyano bancario similar al troyano nukebot que roba información de su computadora y la transfiere a una ubicación remota donde los delincuentes pueden usarla para sus propios fines.

- ojo espía – Esta versión es similar a Zbot en que también utiliza el registro de teclas para robar información de inicio de sesión de navegadores y programas de correo electrónico. A diferencia de otras variantes de Zeus, SpyEye no requiere que sus víctimas instalen nada en sus computadoras.

- Gameover Zeus (GOZ) – También conocido como P2P Zeus, es uno de los programas maliciosos de mayor éxito jamás creado porque era difícil de rastrear. Esto se debe a que utiliza redes peer-to-peer para comunicarse con sus servidores de comando y control.

- Hielo IX – Utiliza dos métodos diferentes para infectar computadoras: correos electrónicos de phishing o descargas no autorizadas en sitios web. También era multipropósito, ya que podía lanzar botnets y aun así interceptar y robar credenciales en línea.

Aunque había otros tipos de malware Zeus, como Shylock y Carberp, no eran tan predominantes como los destacados.

¿Cuál es el impacto de Zeus Malware?

1. Computadoras infectadas en todo el mundo

Zeus infectó millones de computadoras en todo el mundo, incluidos bancos, agencias gubernamentales y muchas otras empresas. Según los investigadores, a partir de 2014, hasta 1 millón de dispositivos fueron infectados con la variante más peligrosa de Zeus: Gameover Zeus (GOZ).

Estados Unidos representa una gran parte de las computadoras infectadas, con un enorme 25% del total. Probablemente esto se deba a la popularidad de Windows XP, que se utilizaba ampliamente en el pico de penetración de Zeus.

cuando piensas en cuantas computadoras hay en el mundo Ahora mismo, en comparación con aquel entonces, pone estos números en perspectiva.

2. Credenciales bancarias robadas

El Zbot era conocido por atacar credenciales bancarias. Según los informes, 74.000 credenciales FTP fueron comprometidas. Los principales nombres de la industria, como Amazon, Oracle y ABC, entre otros, se vieron muy afectados.

Es más, mucha gente comparte ordenadores, especialmente en el trabajo, y las empresas encabezaban la lista de dispositivos comprometidos. Esto significa que fue un doble éxito ya que las personas accedieron a cuentas tanto personales como comerciales.

Una vez que las credenciales bancarias de una víctima se ven comprometidas, el delincuente puede iniciar sesión en la cuenta de la víctima. Aquí pueden interceptar todas las transacciones y transferir dinero a sus propias cuentas.

Además de transferir grandes sumas de dinero, también pueden cambiar contraseñas sin permiso a otras cuentas relacionadas y solicitar nuevas tarjetas de crédito o préstamos a su nombre.

3. Millones en fondos transferidos ilegalmente

Zeus ha sido responsable de robar fondos tanto de particulares como de empresas en todo el mundo. De acuerdo a documentos judiciales presentados en los Estados Unidos, aunque no hay una cifra exacta de la cantidad de dinero robado de las cuentas comprometidas, la cifra es de millones de dólares.

Estas actividades fraudulentas tienen un impacto en la economía, ya que las personas y las empresas retroceden unos pasos. Algunos todavía están endeudados a causa del malware Zeus.

¿Cómo se creó la botnet Zeus?

Las botnets Zeus son un conjunto de computadoras comprometidas. El atacante utiliza estas computadoras infectadas para realizar una amplia gama de tareas en su computadora sin su conocimiento o permiso. Esto es diferente al virus MEMZ que deja su PC inoperable.

1. Ataque de descarga no autorizada

Un ataque de descarga automática es un tipo de ataque que ocurre cuando un usuario visita un sitio web que contiene código malicioso. Se le conoce infamemente como drive-by porque el código malicioso está incrustado en un sitio web que de otro modo sería legítimo.

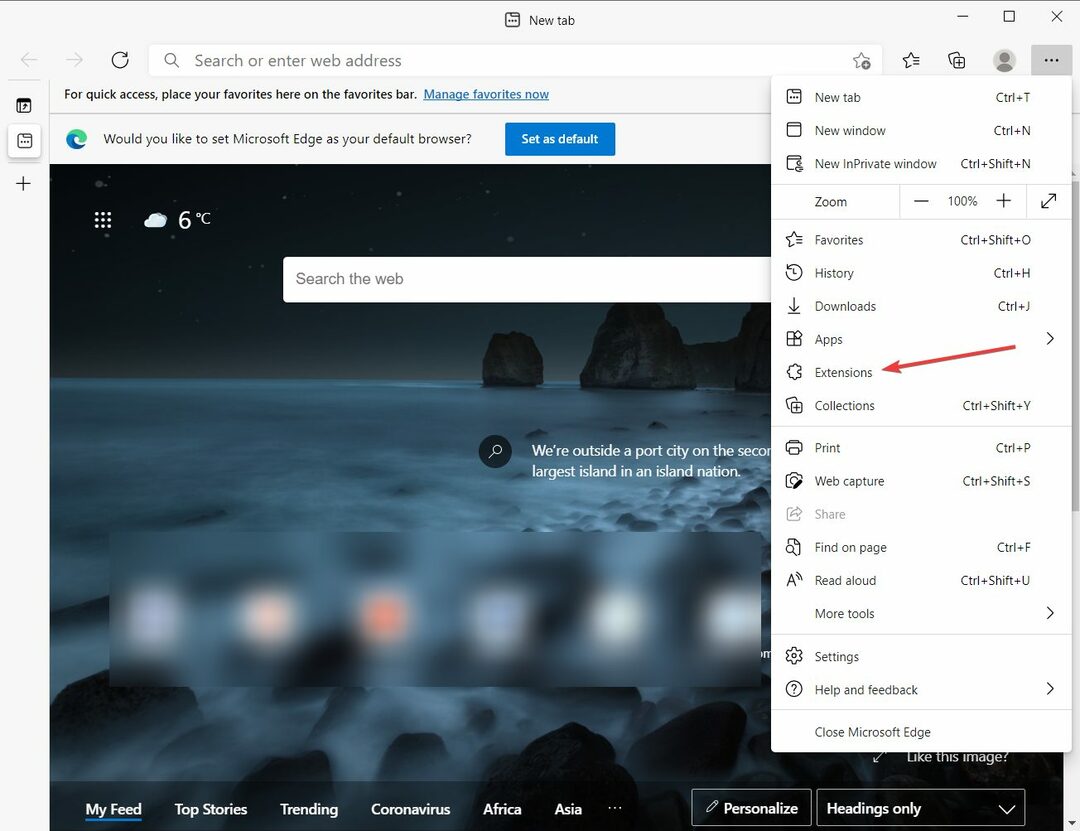

El usuario no tiene que hacer clic en nada para que se produzca una infección. Simplemente sucede automáticamente. El ataque se puede llevar a cabo aprovechando las vulnerabilidades de los navegadores web y los complementos de los navegadores.

Una vez que se ha descargado el malware Zeus, puede ejecutar varias acciones en su computadora, como instalar malware, capturar pulsaciones de teclas y contraseñas o cambiar la configuración de su navegador.

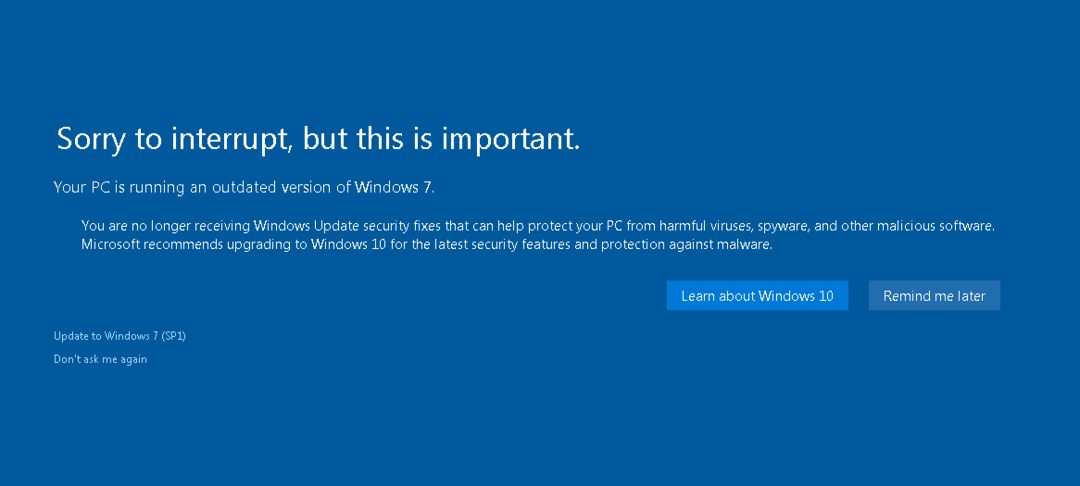

2. Se utiliza software obsoleto y contraseñas débiles

Esta es, con diferencia, una de las formas más sencillas de lanzar un ataque. Usar contraseñas débiles que cualquiera pueda descifrar fácilmente y no actualizar el software plantea riesgos de seguridad.

El sistema operativo Microsoft Windows sigue siendo el sistema operativo más utilizado en el mundo hasta la fecha. Debido a su gran número, Zeus pudo aprovecharse de los usuarios que no se toman en serio el Riesgos asociados con la ejecución de un sistema Windows de fin de soporte..

Los piratas informáticos aprovecharon estas vulnerabilidades de seguridad y tomaron el control de las PC de forma remota. Usando estas técnicas, pudieron instalar malware en computadoras sin que sus dueños lo supieran.

3. Correos electrónicos de phishing y sitios web legítimos secuestrados

Los atacantes utilizan correos electrónicos de phishing para engañar a los usuarios para que descarguen software malicioso. Los correos electrónicos suelen estar disfrazados para que provengan de alguien conocido o de una empresa de confianza. A menudo incluyen enlaces a sitios web que parecen sitios legítimos, como su banco.

Una vez que la víctima hace clic en el archivo adjunto o enlace, su computadora quedará infectada con malware desde un servidor remoto. Luego, el pirata informático usaría esta computadora como parte de su botnet para enviar más correos electrónicos de phishing o robar información de las computadoras de otras personas.

¿Cómo puedo prevenir o eliminar un troyano Zeus?

El malware Zeus no sólo es una amenaza para sus tarjetas de crédito y su identidad personal, sino que también puede provocar daños mayores en las redes conectadas.

Debido a su alcance y capacidad para aprovecharse de usuarios desprevenidos, las consecuencias pueden ser graves si una máquina infectada tiene acceso a su enrutador u otros dispositivos en su red local.

El mejor curso de acción para la mayoría de los usuarios de PC es usar el sentido común y seguir las reglas relativas a la seguridad en Internet. Sin embargo, el problema es que muchos usuarios ignoran los principios básicos de seguridad y las prácticas de mantenimiento.

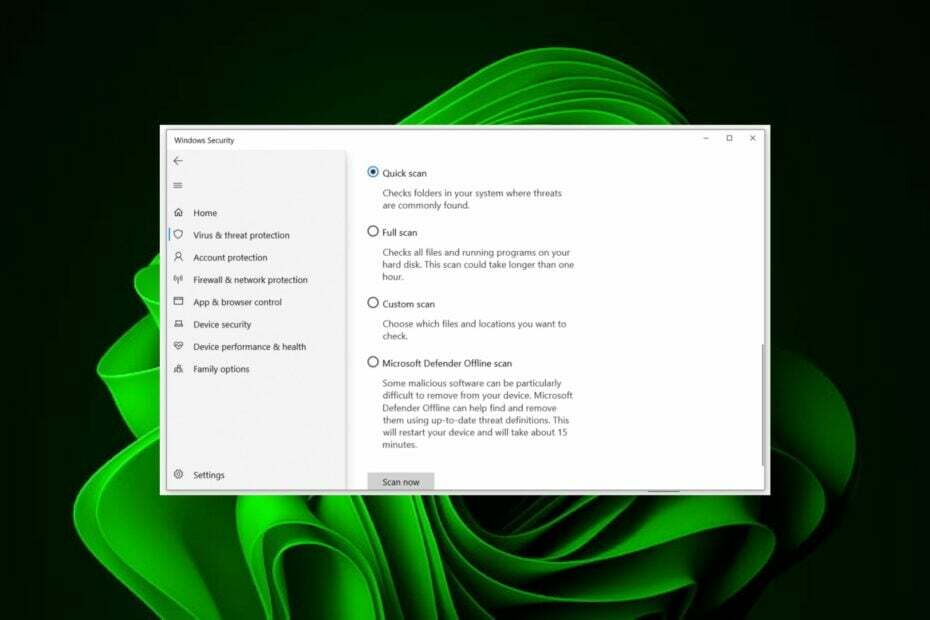

Entonces, si eres descuidado, al menos instalar un software antivirus completo en tu ordenador. Si ya tiene instalado un software antivirus, asegúrese de que esté actualizado. Siempre puedes volver a verificar antes de abrir cualquier archivo adjunto de correo electrónico o sitio web para garantizar la máxima protección contra virus y troyanos.

Para un enfoque más proactivo deshacerse del virus Zeus y otros programas maliciosos similares, consulte nuestro artículo detallado.

Sabiendo lo que hace ahora con respecto al malware Zeus, ¿qué medidas ha tomado o tomará para proteger su dispositivo para asegurarse de no ser una víctima? Háganos saber en la sección de comentarios a continuación.