- El TCC es una tecnología de seguridad que permite a los usuarios de Apple controlar la configuración de privacidad de las aplicaciones instaladas en sus sistemas y dispositivos conectados a sus dispositivos.

- Los usuarios de Apple con el nuevo TCC permitirán el acceso completo al disco a las aplicaciones con funciones de configuración para evitar automáticamente la ejecución de código no autorizado.

- Finalmente, Apple ha podido corregir la vulnerabilidad en las actualizaciones de seguridad lanzadas a finales del año pasado en diciembre.

Microsoft advierte que la vulnerabilidad de macOS podría usarse para eludir la tecnología de Transparencia, Consentimiento y Control (TCC) de la compañía.

El equipo de investigación de Microsoft 365 Defender informó una vulnerabilidad en el MacBook Pro modelo T5 de Apple a Apple a través de Microsoft Security Vulnerability Research (MSVR) el 15 de julio de 2021.

TCC es una tecnología de seguridad diseñada para permitir a los usuarios de Apple controlar la configuración de privacidad del aplicaciones instaladas en sus sistemas y dispositivos conectados a sus Mac, incluidas cámaras y micrófonos

Apple ha asegurado a los usuarios que su nuevo TCC solo permitirá el acceso completo al disco a las aplicaciones con funciones configuradas para bloquear automáticamente la ejecución de código no autorizado.

lagunas

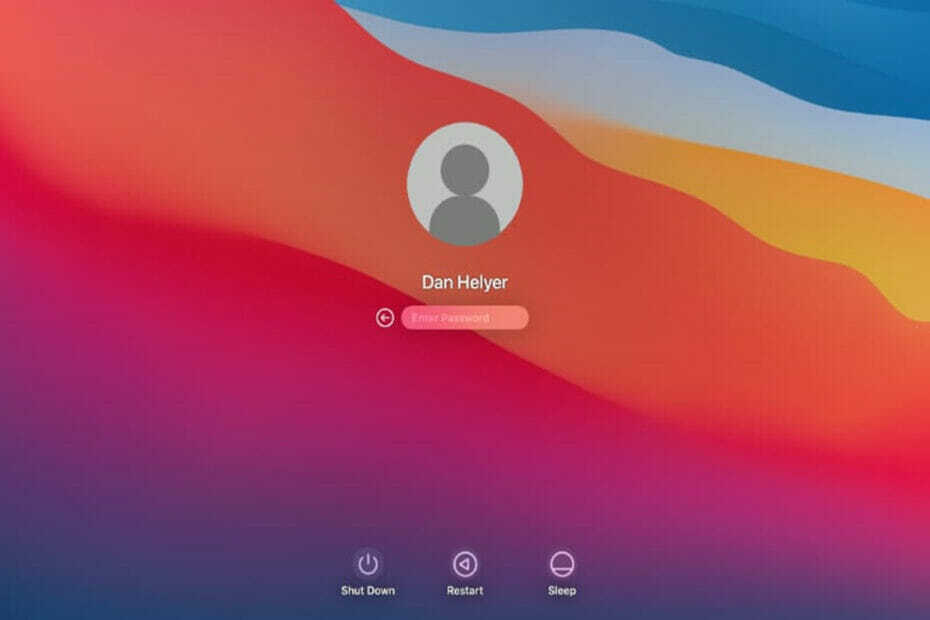

Los investigadores de Microsoft descubrieron que los ciberdelincuentes podían engañar a un usuario para que hiciera clic en un enlace malicioso para obtener acceso a la información personal almacenada en una base de datos de TCC.

“Descubrimos que es posible cambiar mediante programación el directorio de inicio de un usuario objetivo y plantar un TCC falso base de datos, que almacena el historial de consentimiento de las solicitudes de aplicaciones”, según un investigador principal de seguridad de Microsoft, Jonathan Bar.

“Si se explota en sistemas sin parches, esta vulnerabilidad podría permitir que un actor malicioso orqueste un ataque basado en los datos personales protegidos del usuario.

“Por ejemplo, el atacante podría secuestrar una aplicación instalada en el dispositivo o instalar su propia aplicación maliciosa y acceder al Micrófono para grabar conversaciones privadas o capturar capturas de pantalla de información confidencial que se muestra en la pantalla del usuario. pantalla."

Omisiones de TCC informadas

Apple también ha parcheado otras omisiones de TCC informadas desde 2020, que incluyen:

- Envenenamiento por variables ambientales

- Montajes de la máquina del tiempo

- Problema de conclusión del paquete

Además, Apple solucionó la vulnerabilidad en las actualizaciones de seguridad lanzadas el mes pasado, el 13 de diciembre de 2021. “Una aplicación maliciosa puede eludir las preferencias de privacidad”, según el aviso de seguridad.

Apple se ha ocupado de la falla lógica detrás del error de falla de seguridad powerdir mediante el desarrollo de una mejor gestión del estado.

“Durante esta investigación, tuvimos que actualizar nuestro exploit de prueba de concepto (POC) porque la versión inicial ya no funcionaba en la última versión de macOS, Monterey”, indicó Jonathan.

“Esto demuestra que incluso cuando macOS u otros sistemas operativos y aplicaciones se fortalecen con cada lanzamiento, los proveedores de software como Apple, la seguridad Los investigadores y la comunidad de seguridad en general deben trabajar juntos continuamente para identificar y corregir las vulnerabilidades antes de que los atacantes puedan aprovecharlas. ellos."

sin raíces

Microsoft reveló hoy una falla de seguridad, con nombre en código sin raíces, que permitiría a un atacante eludir la Protección de integridad del sistema (SIP) y realizar operaciones arbitrarias, elevar los privilegios a la raíz e instalar rootkits en dispositivos vulnerables.

Los investigadores de la compañía también descubrieron nuevas variantes de malware para macOS conocidas como UpdateAgent o Vigram, actualizadas con nuevas tácticas de evasión y persistencia.

El año pasado, en junio, un investigador de seguridad (Redmond) de Tactical Network Solutions reveló fallas críticas en varios modelos de enrutadores NETGEAR. Los piratas informáticos podrían usar las fallas para violar y moverse lateralmente dentro de las redes empresariales.

¿Te has enfrentado a alguno de estos contratiempos? Comparta sus pensamientos con nosotros en la sección de comentarios a continuación.