- Compra una suscripción a VPN (recomendamos PIA)

- Descargue el cliente VPN en su dispositivo

- Instale el cliente VPN

- Ejecútelo e inicie sesión en su cuenta

- Conéctese a cualquier servidor que desee

- Disfrute de una navegación privada y segura en una red Wi-Fi pública

A VPN hace maravillas cuando se trata de proteger su tráfico de varios agentes a los que les encantaría husmear en él.

No solo una VPN como PIA Redirija su tráfico a través de sus servidores privados (túnel seguro), pero también lo encripta.

Por lo tanto, incluso si alguien interceptara su tráfico desde el interior de la red Wi-Fi pública, todo se vería como un galimatías, gracias al cifrado.

Activar el uso compartido de archivos y la detección de redes no es algo inaudito, especialmente si estás en una red confiable.

Sin embargo, tenga en cuenta que esta función solo debe usarse en el hogar / el trabajo, o donde pueda confiar todas los usuarios de la red.

Teniendo esto en cuenta, le recomendamos que utilice esta función solo en entornos seguros y si es absolutamente necesario.

No hace falta decir que nunca debe usarlo en público Wifi redes. Por lo tanto, le enseñaremos cómo deshabilitarlo.

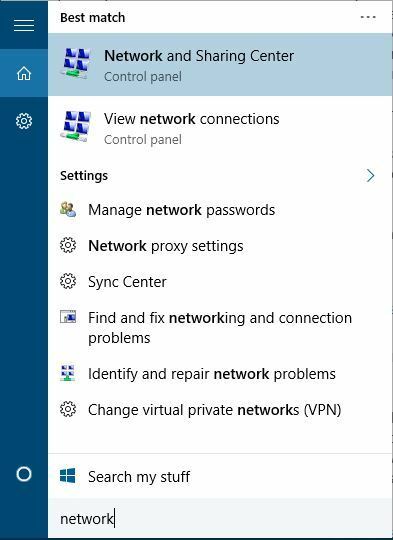

- presione el Ganar clave en tu teclado

- Tipo la red

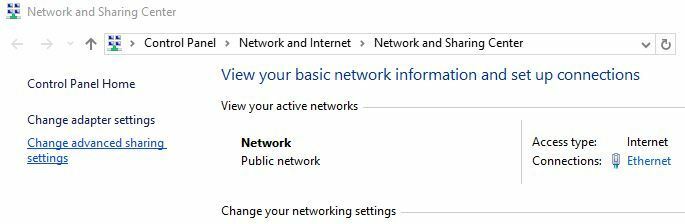

- Seleccione Redes y recursos compartidos

- Haga clic en Cambiar la configuración de uso compartido avanzado.

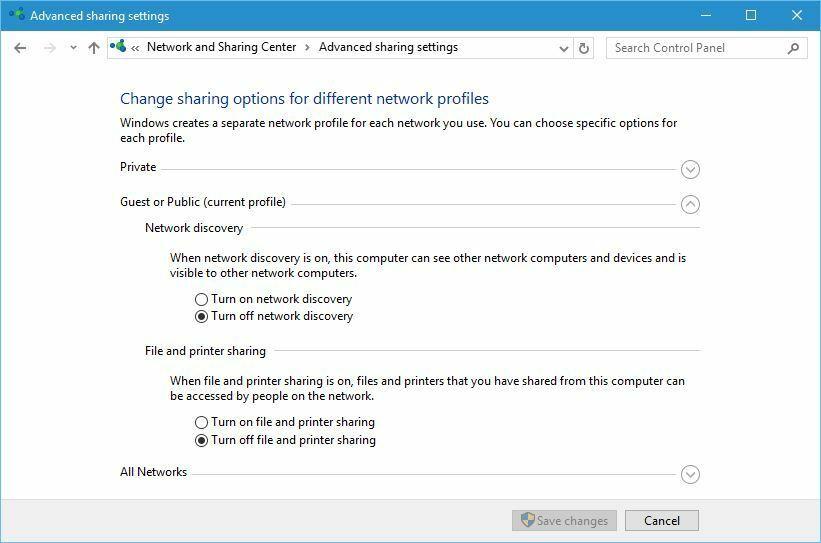

- Busque su perfil de red actual

- Mientras usa una red pública, siempre debe seleccionar los perfiles de invitado o público

- En el Deteccion de redes seleccionar sección Desactivar el descubrimiento de red

-

Selecto Desactivar el uso compartido de archivos e impresoras en el Uso compartido de archivos e impresoras sección

- Hacer clic Guardar cambios

No hace falta decir que desactivar el descubrimiento de red hará que otros dispositivos no puedan verte en la red actual.

Windows 10 tiene una función cortafuegos, por lo que si no está utilizando una solución de terceros, al menos puede asegurarse de que su Windows esté activo.

El propósito de un firewall es regular el tráfico de red entrante y saliente, manteniendo así su computadora a salvo de los atacantes.

Así es como puede verificar si su Firewall de Windows se está ejecutando:

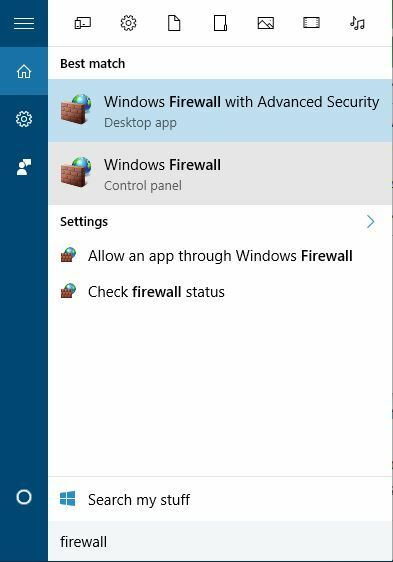

- presione el Ganar tecla en tu teclado

- Tipo cortafuegos

- Escoger Firewall de Windows Defender de la lista

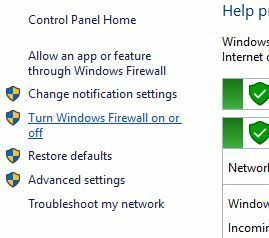

- Haga clic en el Activar o desactivar el Firewall de Windows botón

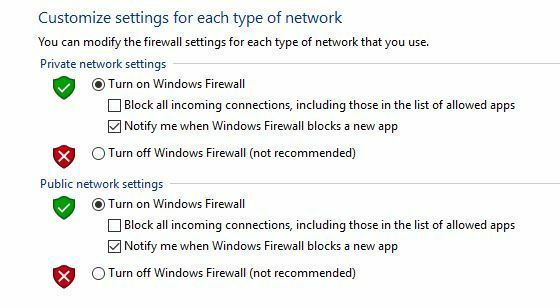

- Asegurarse Encienda Windows Firewall está seleccionado en ambos Privado y Configuración de red pública secciones

- Hacer clic OK para guardar cambios

Si tiene instalado un firewall de terceros, Windows Firewall se apagará automáticamente y no es necesario habilitarlo.

Siempre que interactúa con su navegador web, está enviando datos que los usuarios malintencionados de la misma red podrían interceptar.

Si no está usando una VPN para encriptar todo su tráfico, al menos debe asegurarse de que está usando una conexión encriptada en su navegador.

Es muy fácil detectar una conexión encriptada ya que está marcada por HTTPS. HTTPS es una extensión de HTTP y se utiliza con fines de seguridad.

Por supuesto, esto no se aplica a las aplicaciones o cualquier otro servicio en el que no puede ver lo que está sucediendo o si su tráfico está encriptado o no.

Sin embargo, verificar el protocolo en su navegador es algo simple y bastante efectivo para asegurarse de que está bien.

Recuerde, HTTPS - bien, HTTP - malo.

Varias aplicaciones y servicios mantienen conexiones y realizan solicitudes en segundo plano, incluso si no los estás usando activamente.

Por lo tanto, para evitar cualquier fuga accidental de datos, apagar su Wi-Fi cuando no lo está usando activamente resulta ser una decisión acertada.

Aquí está la cuestión: a lo largo de los años, su dispositivo se volvió cada vez más inteligente y, de repente, cree que puede decidir todo por usted.

Un ejemplo de ello es la conexión a cualquier Wi-Fi público no seguro si la señal es lo suficientemente fuerte.

Sí, eso le ahorra unos 2 preciosos segundos, pero también puede conectarse a un punto de acceso engañoso creado por un punto de acceso malicioso.

Esos se llaman Honeypots de hotspot. ¿Quieres saber por qué? Porque hacen que la vigilancia del tráfico de víctimas desprevenidas parezca un juego de niños.

Hay muchas razones por las que un pirata informático experimentado o un niño de scripts querría obtener sus datos de navegación privados.

Sin embargo, una de las razones más comunes es el robo de cuentas. Todos ellos, si es posible; sus redes sociales, cuentas bancarias, almacenamiento en la nube, lo que sea.

Es aconsejable dar un paso atrás y considerar que estas cuentas no son exactamente un juego justo. No, tienen contraseñas para protegerlos.

Entonces, ¿cuál es el primer paso que debe tomar para protegerlos? Así es, elija una contraseña segura, una que se genere automáticamente si es posible.

¿No recuerdas todos los caracteres y símbolos mezclados? Podrías usar un administrador de contraseñas. ¡Pero espera hay mas!

Además de utilizar contraseñas seguras e imposibles de descifrar para sus cuentas, también puede activar la autenticación multifactor.

De esa manera, si el atacante logra hacerse con su contraseña, también necesitará una confirmación adicional para acceder a su cuenta.

No recomendamos utilizar su dirección de correo electrónico como 2FA por razones obvias. Si el atacante se apodera de su dirección de correo electrónico, básicamente tiene acceso a todo lo que le vinculó.

![Los 5 mejores programas antivirus de código abierto [Windows 10 y Mac]](/f/e52f612b9fe5bd7a1af340123704b5ad.jpg?width=300&height=460)