Αν είσαι εκτός πλέγματος για κάποιο χρονικό διάστημα και κατά κάποιον τρόπο κατάφερες να παραλείψεις όλα τα ασαφή για το WannaCry και το Petya ransomware, ετοιμάσαμε μια σύντομη εξήγηση για το θέμα και καταγράψαμε τις βασικές διαφορές μεταξύ Πέτια (μερικές φορές ονομάζεται GoldenEye) και έχει ήδη συγκρατηθεί WannaCrκακόβουλο λογισμικό.

Στην εποχή που οι υπολογιστές διέπουν τόσες πολλές οικονομικές, βιομηχανικές και κοινωνικές πτυχές, δεν είναι περίεργο να περιμένουμε έναν κυβερνοχώρο εγκληματίας να αναδυθεί ως άξιος και τρομακτικός διάδοχος των αεροπειρατειών και των ληστειών τραπεζών που δημιούργησαν χάος στο παρελθόν φορές. Τα δεδομένα ισούνται με τα χρήματα και τα χρήματα είναι τα χρήματα, απλά. Ένα από αυτά τα νεο-εγκλήματα που υπάρχει σήμερα είναι το ransomware.

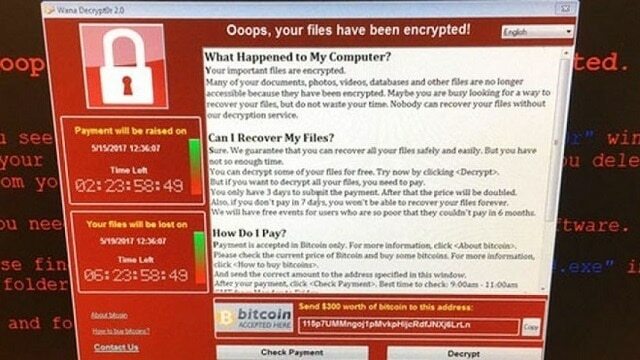

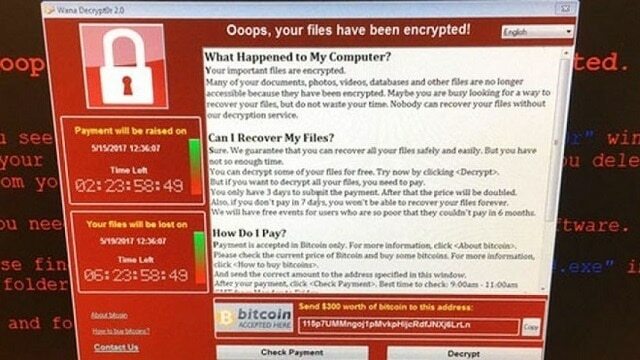

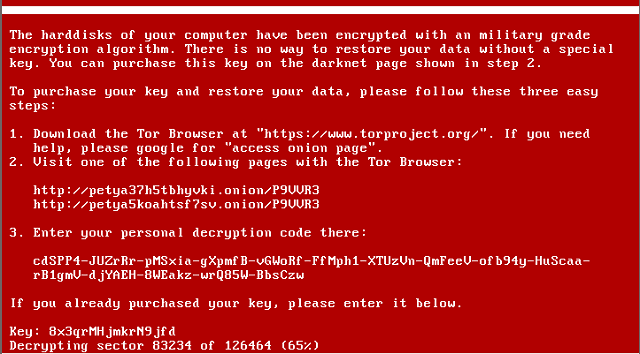

Το Ransomware είναι ένα από τα πολλά εγκλήματα στον κυβερνοχώρο. Προσκρούει σε κρίσιμα και ευαίσθητα δεδομένα του θύματος και απαιτεί λύτρα και ως μοχλός διατηρείται το κλειδί αποκρυπτογράφησης. Εάν δεν συμφωνείτε με τους όρους ενός κυβερνο-κλέφτη, τα δεδομένα σας είτε διαγράφονται μόνιμα είτε δημοσιεύονται, ανάλογα με το πόσο μυστικές ή προσωπικές είναι οι πληροφορίες που περιέχονται στα παραβιασμένα αρχεία.

Ποια είναι η κύρια διαφορά μεταξύ WannaCry και Petya ransomware;

Τώρα, όπως και με τους προκατόχους του, στην «επιχείρηση» ransomware, έχουμε μικρούς απατεώνες, χάκερς wannabe και μεγάλους, καλά εξοπλισμένους και καταρτισμένους ειδικούς. Η πρώτη ομάδα παίρνει ένα άτομο (ή μια ομάδα ατόμων, αν θέλετε) και η άλλη ομάδα χρησιμοποιεί ένα κακόβουλο λογισμικό υψηλού επιπέδου, καθώς οι στόχοι τους είναι εταιρείες και θύματα υψηλού προφίλ. Μιλάμε για εκατομμύρια δολάρια σε αυτό το παιχνίδι γάτας και ποντικιού. Αυτοί οι λαοί δεν αστειεύονται, αυτή είναι μια πραγματική συμφωνία.

Σε σύντομο χρονικό διάστημα, περίπου δύο μήνες πριν, εμφανίστηκε ένα παγκόσμιο γεγονός ransomware, αργότερα γνωστό ως κρίση WannaCry. Χτύπησε περισσότερες από λίγες εταιρείες σε διάφορες χώρες σε όλο τον κόσμο, συμπεριλαμβανομένης της Εθνικής Υπηρεσίας Υγείας στην Αγγλία και του γίγαντα τηλεπικοινωνιών από την Ισπανία. Με την υγειονομική περίθαλψη δεν αφορούσε μόνο τα χρήματα, εμπλέκονταν οι ανθρώπινες ζωές που το καθιστούν ακόμη πιο παράλογο.

Οι χάκερ χρησιμοποίησαν διαρροή τρωτότητας των Windows που ονομάζεται EternalBlue, το οποίο, σύμφωνα με τους ισχυρισμούς, χρησιμοποιήθηκε από την NSA για κάποιες φανταστικές πράξεις στη Μέση Ανατολή. Έτσι, βασικά, χρησιμοποίησαν ένα αρχείο δέσμης, μια ενημέρωση του MS Office ή μια ενημέρωση τρίτου μέρους για να καταστρέψουν υπολογιστές που λειτουργούν με Windows και να κρυπτογραφήσουν τα δεδομένα HDD με το κλειδί αποκρυπτογράφησης καθώς αξιοποιούν. Ζήτησαν bitcoin αξίας 300 $ για να ανακτήσουν τα ευαίσθητα δεδομένα στον υπολογιστή κάθε ατόμου.

Τώρα, ένας από τους λόγους που οι επιθέσεις ήταν τόσο επιτυχημένες αρχικά είναι ότι λειτουργούσαν οι περισσότερες από τις εταιρείες ή τα άτομα που ήταν ανταγωνιστές παλιές εκδόσεις των Windows, μερικά ακόμη και τα Windows XP (είναι το 2017, παιδιά!), που δεν έχουν διορθωθεί με κατάλληλες ενημερώσεις ασφαλείας. Και το antivirus δεν θα σας βοηθήσει τόσο πολύ (ή μπορεί?) όταν το ελάττωμα του συστήματος είναι η κάρτα που παίζουν αυτοί οι χάκερ.

Ευτυχώς, υπήρχε επίσης ένα ελάττωμα στον κώδικα του WannaCry και καταστράφηκε αφού η Microsoft παρείχε ενημερώσεις μια εβδομάδα αργότερα. Επιπλέον, το κακόβουλο πρόγραμμα είχε προγραμματιστεί να καλύπτει μια μεγάλη περιοχή και αντί να στοχεύει μόνο επιλεγμένους στόχους, πλημμύρισε το Διαδίκτυο. Αυτό δυσκολεύτηκε να παρακολουθήσουν τις πληρωμές. Η Petya ή το GoldenEye είναι παρόμοια αλλά φαινομενικά καλύτερα οργανωμένα και ενορχηστρωμένα. Έχει λιγότερα μειονεκτήματα και ο στόχος των δραστών του είναι περισσότερο μια καλά στοχευμένη βολή από μια μόλις ελεγχόμενη έκρηξη.

Μέχρι σήμερα, η Petya πέτυχε μόνο περίπου 2.500 στόχους και η WannaCry χτύπησε, σε πολύ μικρότερο χρονικό διάστημα, εκατοντάδες χιλιάδες πριν καταργηθεί. Μια άλλη διαφορά σχετίζεται με την επικύρωση πληρωμής. Οι άσχημοι άνθρωποι πίσω από τις επιθέσεις του WannaCry δεν ήταν αρκετά ικανοί για να αναπτύξουν έναν αξιόπιστο τρόπο επιβεβαίωσης των πληρωμών των θυμάτων τους. Με αυτόν τον τρόπο έχασαν πολλές ευκαιρίες για κέρδος. Η Petya χρησιμοποιεί έναν μικρό πάροχο email που ονομάζεται Posteo για επικύρωση. Μόλις λάβουν το email με την απόδειξη πληρωμής, στέλνουν το κλειδί αποκρυπτογράφησης και αυτό ολοκληρώνει τη διαδικασία.

Η κύρια διαφορά, ωστόσο, είναι στο ίδιο το λογισμικό. Επιτίθεται με πολλούς διαφορετικούς τρόπους, έτσι, ειδικοί στο θέμα πιστεύουν ότι είναι πολύ πιο δύσκολο να το σταματήσουμε. Οι ενημερώσεις και οι ενημερώσεις ασφαλείας δεν θα βοηθήσουν, φέρεται. Τουλάχιστον όχι μόνοι τους. Το κακόβουλο λογισμικό της Petya ξεκινά με το σύστημα, έρχεται σε διαφορετικές εκδόσεις και δεν υπάρχει ακόμη μια απλή λύση που να το αντιμετωπίζει.

Επιπλέον, πολλές εταιρείες παραπλανούνται να σκεφτούν ότι δεν υπάρχουν διορθώσεις ή πρόσθετα μέτρα ασφαλείας απαραίτητο, οπότε η πιθανότητα είναι, η Petya θα μεγαλώνει όσο περνά ο χρόνος μέχρι να φτάσει στον κόσμο επίπεδα απειλής. Αυτή είναι μόνο η αρχή μιας τεράστιας παγκόσμιας κρίσης ransomware και μια δοκιμή εγρήγορσης για σημαντικούς παίκτες. Είναι ένα πρωταρχικό παράδειγμα ότι τα μέτρα ασφαλείας είναι απαραίτητα και ότι μπορούμε να περιμένουμε πολλούς άλλους εγκληματίες στον κυβερνοχώρο που ακολουθούν αυτή τη διαδρομή.

Ποια είναι η γνώμη σας για το θέμα; Μην ξεχάσετε να μας πείτε στην παρακάτω ενότητα σχολίων.

ΣΧΕΤΙΚΕΣ ΙΣΤΟΡΙΕΣ ΠΟΥ ΠΡΕΠΕΙ ΝΑ ΕΛΕΓΞΕΤΕ:

- Να γιατί η Microsoft απενεργοποιεί τρίτουςantivirusστα Windows 10

- 10 καλύτερα προγράμματα προστασίας από ιούς για περιήγηση

- Αυτός είναι ο λόγος για τον οποίο η Microsoft απενεργοποιεί το πρόγραμμα προστασίας από ιούς τρίτων στο Windows 10 Creators Update