Alle Informationen, die Sie zu diesen Brute-Force-Angriffen benötigen

- Beim Credential Stuffing versucht ein Angreifer, die geleakten Anmeldedaten eines Benutzers für ein Online-Konto für ein anderes Konto zu verwenden.

- Um diese Brute-Force-Angriffe zu verhindern, müssen Sie für alle Ihre Konten eindeutige Passwörter verwenden.

- Die Verwendung von 2FA (2-Faktor-Authentifizierung) und Multi-Faktor-Authentifizierung (MFA) ist eine weitere Möglichkeit, Angriffe online zu verhindern.

RoboForm speichert eine verschlüsselte Version Ihrer Daten auf seinen hochsicheren Servern. Sie nutzen AES-256, den bislang stärksten Verschlüsselungsalgorithmus. Die Informationen sind nicht entschlüsselbar und werden nur auf Ihren Geräten entschlüsselt, niemals auf dem Server.

- Sichere Anmeldung mit einem Master-Passwort und 2FA

- Passwortgenerator und Datensicherung

- Option zum automatischen Ausfüllen von Formularen

Beginnen Sie mit der Synchronisierung von Passwörtern auf allen Geräten.

Der Hauptunterschied zwischen Passwort-Spray und Credential Stuffing besteht in den Anforderungen, die zur Durchführung des Angriffs erforderlich sind. Bei beiden handelt es sich um Brute-Force-Angriffe, mit denen sich Kriminelle illegal Zugriff auf Benutzerkonten verschaffen.

Auch wenn dies auf den ersten Blick beängstigend klingen mag, hängen sie immer noch von Fehlern Ihrerseits ab. In diesem Leitfaden zu Passwort-Spray und Credential-Stuffing zeigen wir, wie Sie diese Angriffe verhindern können und welche Unterschiede zwischen ihnen bestehen.

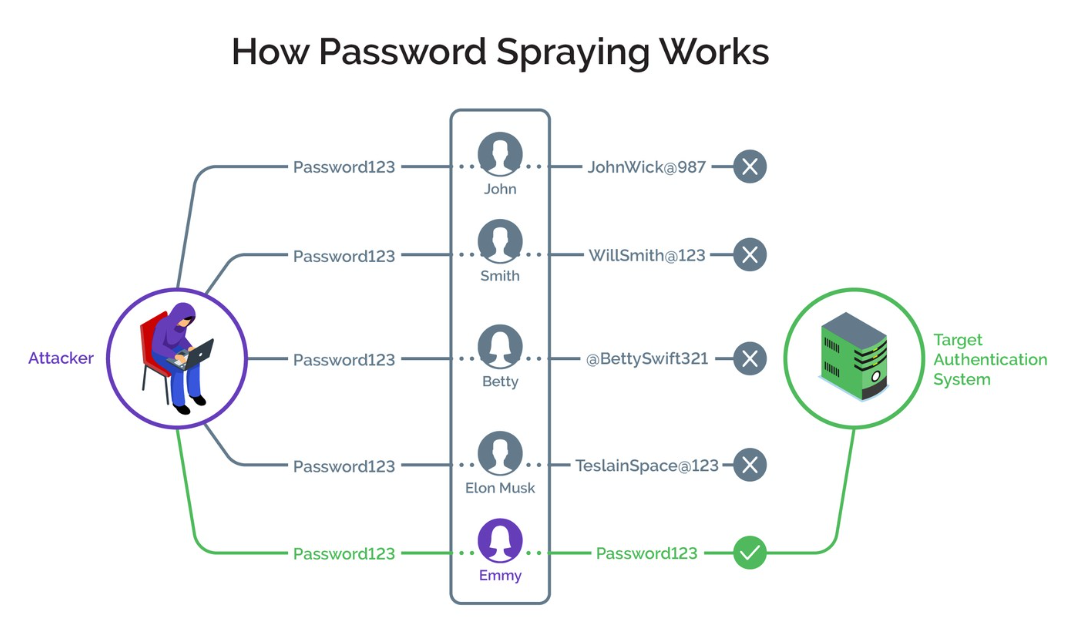

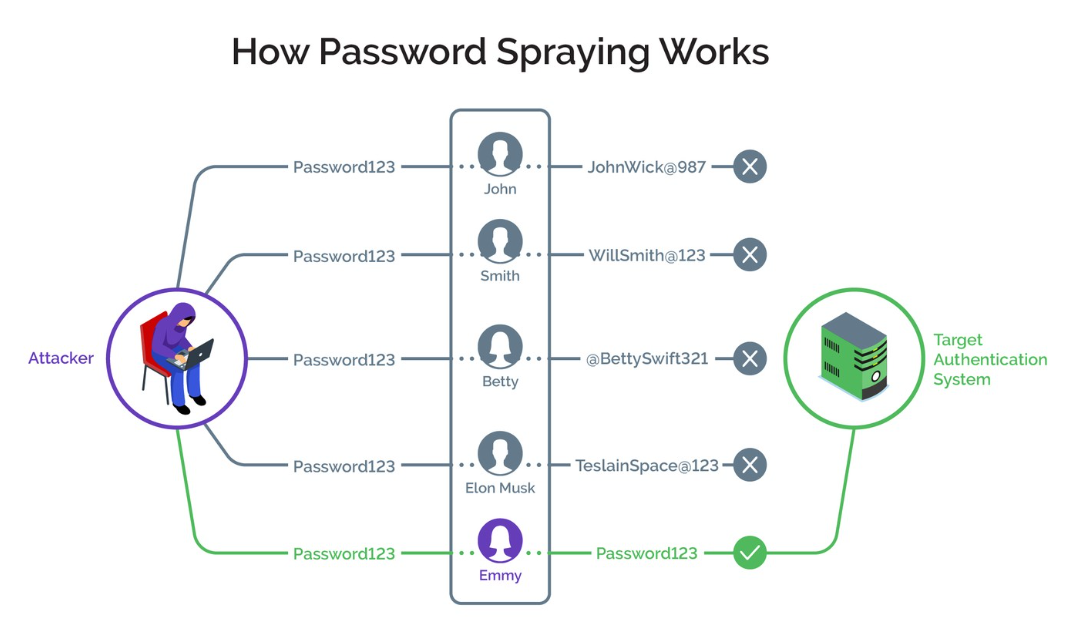

Was ist Passwortspray?

Ein Passwort-Spray ist eine Form eines Brute-Force-Angriffs, bei dem der Täter ein zufälliges, häufig verwendetes Passwort für verschiedene gültige Benutzernamen ausprobiert. Das bedeutet, dass der Angreifer über keine legitimen Informationen verfügt.

Stattdessen sprühen sie einige der gebräuchlichen und leicht zu merkenden Passwörter, die ein durchschnittlicher Benutzer verwendet, auf viele gültige Benutzernamen. Zu diesen schwachen Passwörtern gehören das Passwort 123456, 123abc und 111111 usw.

Sie wiederholen diesen Vorgang mit verschiedenen gängigen Passwörtern, bis sie schließlich eines der Konten knacken.

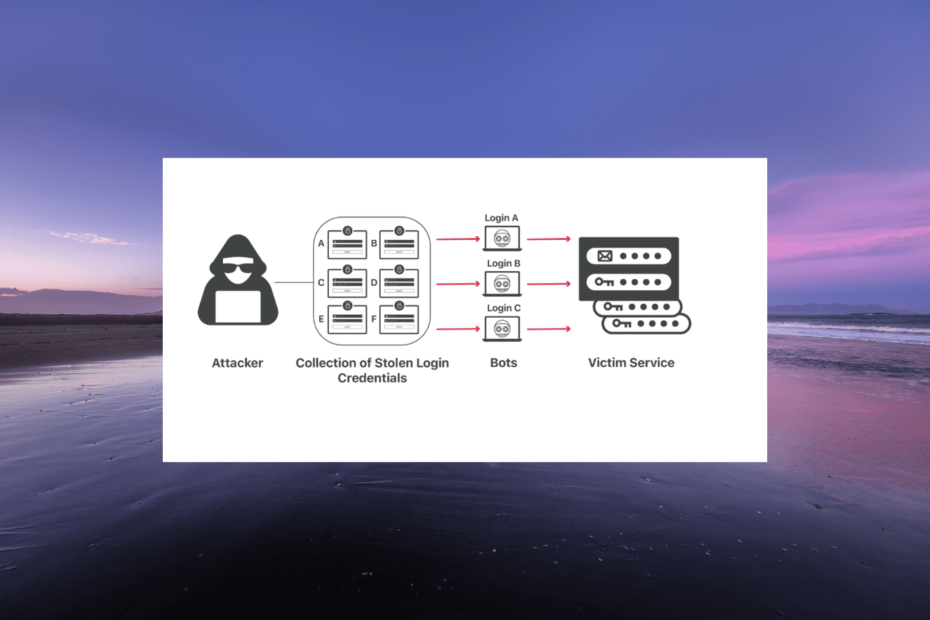

Was ist Credential Stuffing?

Im Gegensatz zum Passwort-Spray erhält der Angreifer beim Credential Stuffing Zugriff auf die Anmeldeinformationen für das Konto eines Benutzers. Dies geschieht normalerweise über Online-Lecks; Möglicherweise wurde die Datenbank der Website, auf der Sie ein Konto haben, kompromittiert.

Mit dem Passwort des einzelnen Kontos versucht der Angreifer, Zugriff auf andere Online-Konten desselben Benutzers zu erhalten. Wenn das Passwort nicht stimmt, probiert der Hacker verschiedene Variationen desselben Passworts aus.

Beispielsweise könnte ein Hacker Zugriff auf den Facebook-Benutzernamen, die E-Mail-Adresse und das Passwort eines Benutzers erhalten. Anschließend versucht er, mit dem Passwort auf das Twitter- oder Gmail-Konto der Person zuzugreifen. Wenn dies nicht funktioniert, verwenden sie stattdessen eine Variation des Passworts.

Was ist der Unterschied zwischen Password Spraying und Credential Stuffing?

1. Ziel des Angriffs

Das Hauptziel dieser beiden Arten von Angriffen besteht darin, sich illegal Zugriff auf die Konten der Benutzer zu verschaffen. Beim Credential Stuffing besteht das Ziel jedoch darin, durchgesickerte Benutzeranmeldeinformationen für ein Konto zu verwenden, um Zugriff auf mehrere Konten desselben Benutzers zu erhalten.

Beim Passwort-Spraying hingegen muss der Angreifer über eine Liste gängiger Passwörter verfügen, die auf verschiedene gültige Benutzernamen gesprüht werden.

- Statistiken, die Sie über Cyberangriffe im Jahr 2023 kennen sollten

- Neueste Antiviren-Statistiken mit den 8 einflussreichsten Fakten

2. Erfordernis

Expertentipp:

GESPONSERT

Einige PC-Probleme sind schwer zu lösen, insbesondere wenn es um fehlende oder beschädigte Systemdateien und Repositorys Ihres Windows geht.

Stellen Sie sicher, dass Sie ein spezielles Werkzeug verwenden, z Festung, das Ihre beschädigten Dateien scannt und durch die neuen Versionen aus dem Repository ersetzt.

Voraussetzung für einen Credential-Stuffing-Angriff ist eine durchgesickerte Online-Anmeldedatenbasis, mit der gearbeitet werden kann. Dies geschieht in der Regel durch Online-Lecks oder durch das Hacken der Datenbank einer Organisation.

Beim Passwort-Spraying sind keine Datenlecks erforderlich. Nur eine zufällige Liste gültiger Benutzernamen, bei denen es sich normalerweise um eine E-Mail-Adresse sowie häufig verwendete und einfache Passwörter handelt.

3. Arbeitsweise

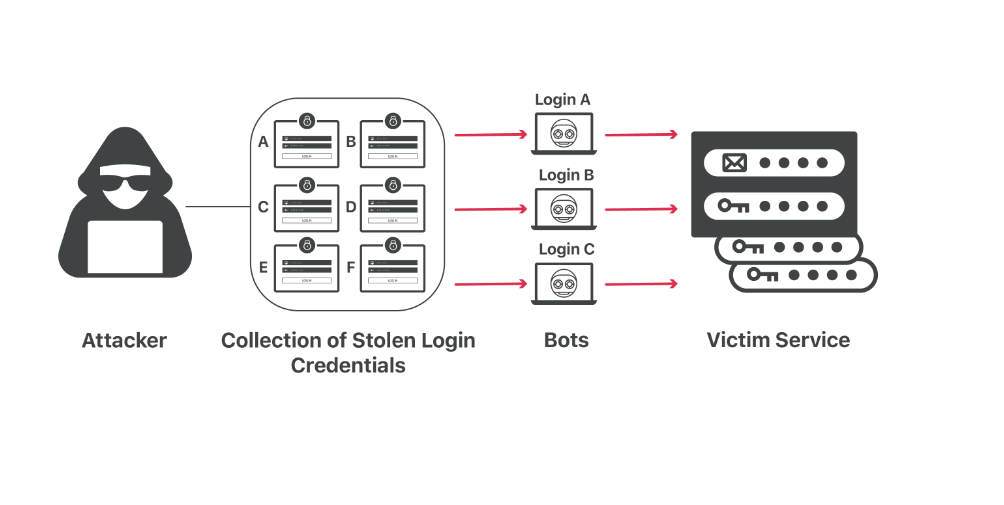

Während Credential Stuffing manuell durchgeführt werden kann, nutzen Hacker Botnetze. Sie geben die verfügbaren Daten an die Bots weiter, die verschiedene Variationen vornehmen, um Zugriff auf andere Konten zu erhalten.

Diese Form des Angriffs funktioniert, weil die meisten Internetnutzer sich nicht daran halten einzigartige Passwörter für verschiedene Konten. Stattdessen verwenden sie immer wieder dasselbe Passwort oder eine Variation davon.

Angreifer nutzen Botnets auch zum Passwort-Spraying. Die Bots arbeiten mit gültigen Benutzernamen und gleichen diese mit häufig verwendeten Passwörtern ab, bis sie gültige Anmeldeinformationen für ein Konto erhalten.

Diese Angriffsform ist manchmal erfolgreich, da ein durchschnittlicher Internetnutzer über Dutzende Konten verfügt, für die Passwörter erforderlich sind. Daher bevorzugen die meisten Menschen die Verwendung dieser schwachen und sogenannten leicht zu merkenden Passwörter. Dies erleichtert Hackern den Zugriff auf ihre Konten.

Wie kann ich Credential Stuffing und Password Spraying verhindern?

Im Folgenden finden Sie einige Maßnahmen, die eine Organisation und eine Einzelperson ergreifen können, um diese Brute-Force-Angriffe zu verhindern:

- Verwenden Sie einzigartige Passwörter – Obwohl es verlockend ist, einfach auf die häufig verwendeten Passwörter zurückzugreifen, endet dies meist schlecht. Verwenden Sie für verschiedene Konten immer ein sicheres und eindeutiges Passwort. Wenn Sie befürchten, dass Sie sich alle merken müssen, können Sie a verwenden vertrauenswürdiger Passwort-Manager stattdessen.

- Lehnen Sie häufig verwendete Passwörter ab – Als Organisation mit Online-Portalen benötigen Sie Richtlinien zur Passworterstellung, die schwache und häufig verwendete Passwörter ablehnen. Damit können Sie einen Passwort-Spray-Angriff schnell erkennen, bevor er zum Erfolg führt.

- Verwenden Sie die Multifaktor-Authentifizierung (MFA) – Um die Sicherheit Ihres Portals und Ihrer Konten zu erhöhen, müssen Sie die Bedeutung von Passwörtern reduzieren. Eine effektive Möglichkeit hierfür ist die Implementierung einer Zwei-Faktor-Authentifizierung (2FA) oder einer Multi-Faktor-Authentifizierung. Dabei müssen Benutzer zusätzlich zu ihren Passwörtern zusätzliche Informationen angeben, Zugriff auf ihre Geräte haben oder eine biometrische Verifizierung verwenden.

- Überprüfen Sie regelmäßig, ob Datenbankverstöße vorliegen – Manchmal überprüfen einige Organisationen ihre Datenbanken, insbesondere die gemeinsam genutzten, mit einer Datenbank mit bekanntermaßen durchgesickerten Anmeldeinformationen. Auf diese Weise können Sie gehackte Konten erkennen und schnell dagegen vorgehen.

- Beschränken Sie Anmeldeversuche – Eine weitere wirksame Möglichkeit, Credential Stuffing und Password Spraying zu verhindern, besteht darin, die Anzahl der gleichzeitigen Anmeldeversuche zu begrenzen. Außerdem können Sie CAPTCHA und andere Tools zur Aktivitätserkennung in den Anmeldevorgang integrieren, um Bots einzudämmen.

Wir sind am Ende dieser Anleitung zum Credential Stuffing vs. Password Spraying angelangt. Mit den darin enthaltenen Informationen verfügen Sie nun über alles, was Sie über diese Angriffsformen und deren Vermeidung wissen müssen.

Wenn Sie eine Liste benötigen Offline-Passwortmanager Um Ihnen dabei zu helfen, Ihre Anmeldeinformationen zu schützen, sehen Sie sich unseren detaillierten Leitfaden mit den besten verfügbaren Tipps an.

Teilen Sie uns gerne Ihre Erfahrungen mit diesen Brute-Force-Angriffen in den Kommentaren unten mit.

Treten immer noch Probleme auf?

GESPONSERT

Wenn die oben genannten Vorschläge Ihr Problem nicht gelöst haben, kann es sein, dass auf Ihrem Computer schwerwiegendere Windows-Probleme auftreten. Wir empfehlen die Wahl einer All-in-One-Lösung wie Festung um Probleme effizient zu beheben. Klicken Sie nach der Installation einfach auf Anzeigen und Reparieren Taste und dann drücken Starten Sie die Reparatur.