- Heutzutage verwenden viele Leute Telegram als sichereres Kommunikationsmittel.

- Aber all diese Privatsphäre kann ihren Preis haben, wenn wir nicht auf die Schilder achten.

- Es wurde beobachtet, dass ein Telegram für Desktop-Installer mehr als nur Privatsphäre verbreitet.

- Tief im Telegram-Installer ist das gefürchtete Purple Fox-Malware-Rootkit eingebettet.

Jeder weiß inzwischen, dass Telegram zu den sichersten Softwarelösungen für die Kommunikation mit anderen gehört, wenn Sie Ihre Privatsphäre wirklich schätzen.

Wie Sie jedoch bald feststellen werden, können selbst die sichersten Optionen zu Sicherheitsrisiken werden, wenn wir nicht aufpassen.

Vor kurzem hat ein bösartiges Telegram for Desktop-Installationsprogramm damit begonnen, die Purple Fox-Malware zu verbreiten, um weitere gefährliche Nutzlasten auf infizierten Geräten zu installieren.

Dieses Installationsprogramm ist ein kompiliertes AutoIt-Skript namens Telegram Desktop.exe Das legt zwei Dateien ab, ein eigentliches Telegram-Installationsprogramm und einen bösartigen Downloader (TextInputh.exe).

"Telegram Desktop.exe": 41769d751fa735f253e96a02d0cccadfec8c7298666a4caa5c9f90aaa826ecd1

🤔— MalwareHunterTeam (@malwrhunterteam) 25. Dezember 2021

Telegramm-Installer installieren mehr als nur die App selbst

Es beginnt alles wie jede andere banale Aktion, die wir auf unseren PCs ausführen, ohne wirklich zu wissen, was hinter verschlossenen Türen vor sich geht.

Laut Sicherheitsexperten von Minerva Lab, bei der Ausführung, TextInputh.exe erstellt einen neuen Ordner namens 1640618495 unter:

C:\Benutzer\Öffentlich\Videos\

Eigentlich ist das TextInputh.exe file wird als Downloader für die nächste Stufe des Angriffs verwendet, da es einen C&C-Server kontaktiert und zwei Dateien in den neu erstellten Ordner herunterlädt.

Um einen tieferen Einblick in den Infektionsprozess zu erhalten, gehen Sie wie folgt vor: TextInputh.exe führt auf dem kompromittierten Computer aus:

- Kopiert 360.tct mit 360.dll-Name, rundll3222.exe und svchost.txt in den ProgramData-Ordner

- Führt ojbk.exe mit der Befehlszeile „ojbk.exe -a“ aus

- Löscht 1.rar und 7zz.exe und beendet den Prozess

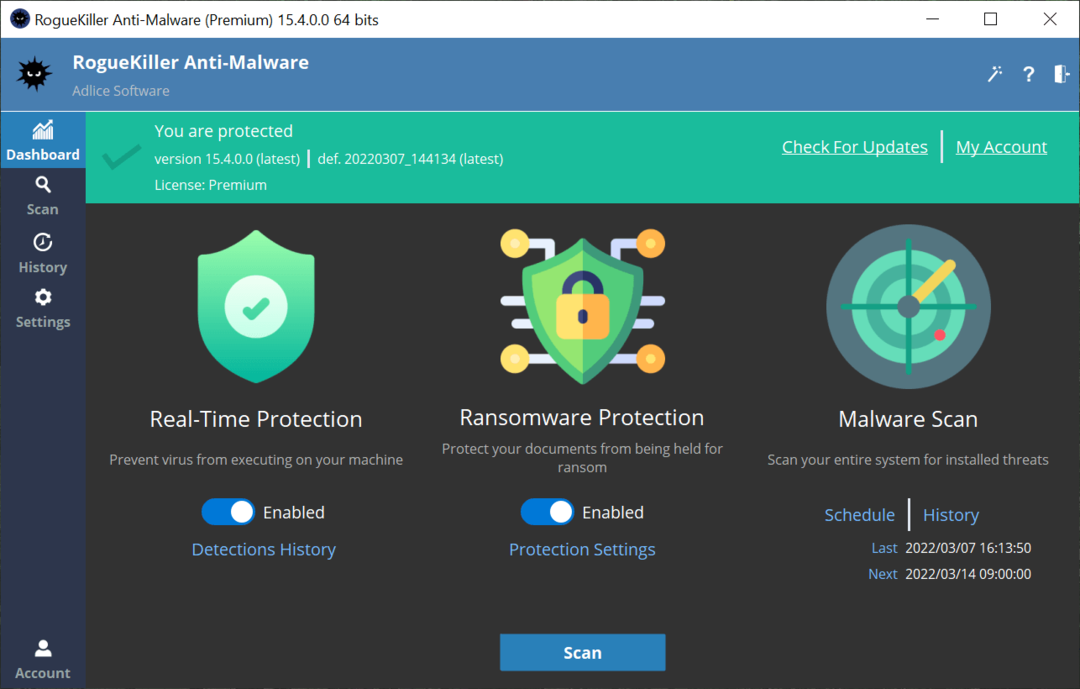

Der nächste Schritt für die Malware besteht darin, grundlegende Systeminformationen zu sammeln, zu überprüfen, ob Sicherheitstools darauf ausgeführt werden, und schließlich alles an eine hartcodierte C2-Adresse zu senden.

Sobald dieser Vorgang abgeschlossen ist, wird Purple Fox vom C2 in Form von a. heruntergeladen .msi Datei, die verschlüsselten Shellcode für 32- und 64-Bit-Systeme enthält.

Das infizierte Gerät wird neu gestartet, damit die neuen Registrierungseinstellungen wirksam werden, vor allem die deaktivierte Benutzerkontensteuerung (UAC).

Wie die Malware verbreitet wird, ist vorerst nicht bekannt, aber ähnliche Malware-Kampagnen die sich als legitime Software ausgeben, wurden über YouTube-Videos, Foren-Spam und zwielichtige Software verbreitet Websites.

Wenn Sie den gesamten Prozess besser verstehen möchten, empfehlen wir Ihnen, die vollständige Diagnose von Minerva Labs zu lesen.

Vermuten Sie ein mit Malware infiziertes Installationsprogramm heruntergeladen zu haben? Teilen Sie uns Ihre Gedanken im Kommentarbereich unten mit.