- CISA hat ein neues Open-Source-Incident-Response-Tool veröffentlicht.

- Es hilft, Anzeichen böswilliger Aktivitäten in der Microsoft-Cloud zu erkennen.

- IT-Administratoren und Sicherheitsexperten werden sicherlich ihren Spaß daran haben.

Viele von uns können oder sind bereits Opfer rücksichtsloser Hacker geworden, daher ist es von größter Bedeutung, uns in dieser sich ständig verändernden Online-Welt zu schützen.

Beachten Sie, dass die U.S. Cybersecurity & Infrastructure Security Agency, auch bekannt als CISA, ein neues Open-Source-Incident-Response-Tool veröffentlicht hat.

Diese neue Software hilft tatsächlich dabei, Anzeichen böswilliger Aktivitäten in Microsoft-Cloud-Umgebungen zu erkennen, die im Kampf gegen böswillige Dritte von großer Bedeutung sein können.

Apropos Wolken, wir können Ihnen einige davon zeigen Die besten Cloud-Speicher-Apps für Windows 10. Außerdem können wir Ihnen beibringen, wie Sie das Problem beheben könnenCloud-Vorgang war nicht erfolgreichFehler auf OneDrive

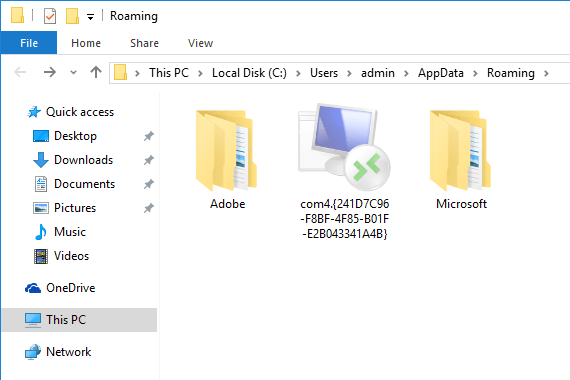

Allgemein bekannt als die

Unbenanntes Gans-Werkzeug, kann dieses Python-basierte Dienstprogramm Telemetrieinformationen aus Azure Active Directory-, Microsoft Azure- und Microsoft 365-Umgebungen ausgeben.Laut CISA, ist es ein robustes und flexibles Such- und Vorfallsreaktionstool, das neuartige Authentifizierungs- und Datenerfassungsmethoden hinzufügt.

Mit diesem Tool können Sie grundsätzlich eine vollständige Untersuchung der Azure Active Directory (AzureAD)-, Azure- und M365-Umgebungen eines Kunden durchführen.

Darüber hinaus sammelt Untitled Goose Tool auch zusätzliche Telemetriedaten von Microsoft Defender for Endpoint (MDE) und Defender for Internet of Things (IoT) (D4IoT).

Wir wissen, dass Sie neugierig auf Einzelheiten sind, also lassen Sie uns darauf eingehen. Mit dem plattformübergreifenden Microsoft Wolke Vernehmung u Analyse-Tool, Sicherheitsexperten und Netzwerkadministratoren können:

- Exportieren und überprüfen Sie AAD-Anmelde- und Überwachungsprotokolle, M365 Unified Audit Log (UAL), Azure-Aktivitätsprotokolle, Microsoft Defender for IoT (Internet of Things)-Warnungen und Microsoft Defender for Endpoint (MDE)-Daten für verdächtige Aktivität.

- Abfragen, Exportieren und Untersuchen von AAD-, M365- und Azure-Konfigurationen.

- Extrahieren Sie Cloud-Artefakte aus Microsofts AAD-, Azure- und M365-Umgebungen, ohne zusätzliche Analysen durchzuführen.

- Führen Sie die Zeitbegrenzung des UAL durch.

- Extrahieren Sie Daten innerhalb dieser Zeitgrenzen.

- Sammeln und überprüfen Sie Daten mit ähnlichen zeitgebundenen Funktionen für MDE-Daten.

Denken Sie daran, wenn Sie die Privatsphäre und Sicherheit Ihres Unternehmens schätzen. Beachten Sie jedoch, dass alles damit beginnt, dass wir im Internet besonders vorsichtig sind.

Ist dies etwas, das Sie gerne selbst verwenden würden? Teilen Sie uns Ihre Meinung im Kommentarbereich unten mit.