- T-RAT 2.0 ist eine neue Version des gefährlichen T-RAT Remote Access Trojans.

- Die Malware kann über einen Telegram-Kanal aus der Ferne gesteuert werden.

- Berichten zufolge ruft die T-RAT-Malware Passwörter ab, zeichnet Webcams und Tastenanschläge auf.

- Schützen Sie sich vor diesem Virus und anderer Malware, indem Sie ein starkes Antivirenprogramm verwenden.

Diese Software repariert häufige Computerfehler, schützt Sie vor Dateiverlust, Malware, Hardwarefehlern und optimiert Ihren PC für maximale Leistung. Beheben Sie PC-Probleme und entfernen Sie Viren jetzt in 3 einfachen Schritten:

- Laden Sie das Restoro PC-Reparatur-Tool herunter das kommt mit patentierten Technologien (Patent verfügbar Hier).

- Klicken Scan starten um Windows-Probleme zu finden, die PC-Probleme verursachen könnten.

- Klicken Repariere alles um Probleme zu beheben, die die Sicherheit und Leistung Ihres Computers beeinträchtigen

- Restoro wurde heruntergeladen von 0 Leser in diesem Monat.

T-RAT 2.0, ein neuer Remote-Access-Trojaner (RAT), wird in russischen Hacker-Foren beworben Sicherheit Experten kürzlich entdeckt.

Angeblich, die RATTE kann für nur 45 $ gekauft werden, aber das ist nicht das, was es glänzt. Solche Malware wird Geräte vollständig ruinieren, Ihre Daten stehlen und wichtige Konten kompromittieren.

Im Gegensatz zu anderen ähnlichen Diensten ermöglicht T RAT 2.0 böswilligen Agenten die Kontrolle kompromittierter Systeme durch Telegramm Kanäle statt Web-Administrations-Panels.

Was ist T-RAT 2.0?

T-RAT 2.0 ist einfach einer der neuesten Remote-Access-Trojaner auf dem Markt. Wie diese Art von Malware funktioniert, gewährt dem Angreifer Fernzugriff auf Ihren Computer.

Was Hacker ab diesem Zeitpunkt tun können, hängt streng von ihren Fähigkeiten und auch von den Fähigkeiten der RAT ab.

Einige RATs sind so konzipiert, dass sie nur mit den Zielen herumspielen (z. B. öffnen ihr CD-Fach, schalten ihren Monitor aus, deaktivieren ihre Eingabegeräte), aber andere (einschließlich T-RAT) sind geradezu böse.

Anscheinend kann T-RAT 2.0 Ihrem System Folgendes antun, sobald es infiziert ist:

- Rufen Sie Cookies und Passwörter von Ihrem. ab Browser

- Gewähren Sie dem Angreifer vollen Zugriff auf Ihr Dateisystem

- Audioaufnahmen durchführen (erfordert ein Audioeingabegerät wie ein Mikrofon)

- Protokolliere deine Tastenanschläge

- Deaktivieren Sie Ihre Taskleiste

- Verwenden Sie Ihre Webcam, um Videoaufnahmen durchzuführen oder Fotos zu machen

- Inhalt der Zwischenablage abrufen

- Machen Sie Screenshots Ihrer aktuellen Ansicht

- Deaktivieren Sie Ihr Taskmanager

- Entführen Sie Transaktionen für mehrere Dienste, darunter Ripple, Dogecoin, Qiwi und Yandex. Geld

- Ausführen CMD & PowerShell-Befehle

- Beschränken Sie Ihren Zugriff auf verschiedene Websites und Dienste

- Prozesse auf Ihrem Computer erzwingen

- Verwenden Sie RDP und/oder VNC, um zusätzliche Fernbedienungsvorgänge auszuführen

Darüber hinaus ist es mit den meisten Chromium-basierten Browsern (v80 und höher) kompatibel und seine Stealer-Komponente unterstützt die folgenden Apps:

- Dampf

- Telegramm

- Skype

- Viber

- FileZilla XML

- NordVPN

- Zwietracht

Frühere RATs verwendeten auch Telegram als C&C

Obwohl der Gedanke, eine RAT über Telegram zu steuern, neu erscheint, ist er ziemlich weit davon entfernt. Die grobe Realität ist, dass es durchaus möglich ist und es gerade jetzt passiert.

In den letzten Jahren verließen sich viele ähnliche Malware auf Telegram als ihre Kommando- und Kontrollzentrale. Einige von ihnen umfassen:

- Telegramm-RAT

- HeroRAT

- TeleRAT

- RATAtack

Ein Telegramm-C&C für eine RAT ist für die meisten Hacker attraktiv, da es ihnen unabhängig vom Standort Zugriff auf infizierte Systeme gewähren kann.

Die Tatsache, dass sie für Angriffe keine Desktops oder Laptops mehr benötigen, bietet ihnen ein neues Maß an Freiheit und Mobilität.

Wie schütze ich mich vor T-RAT 2.0?

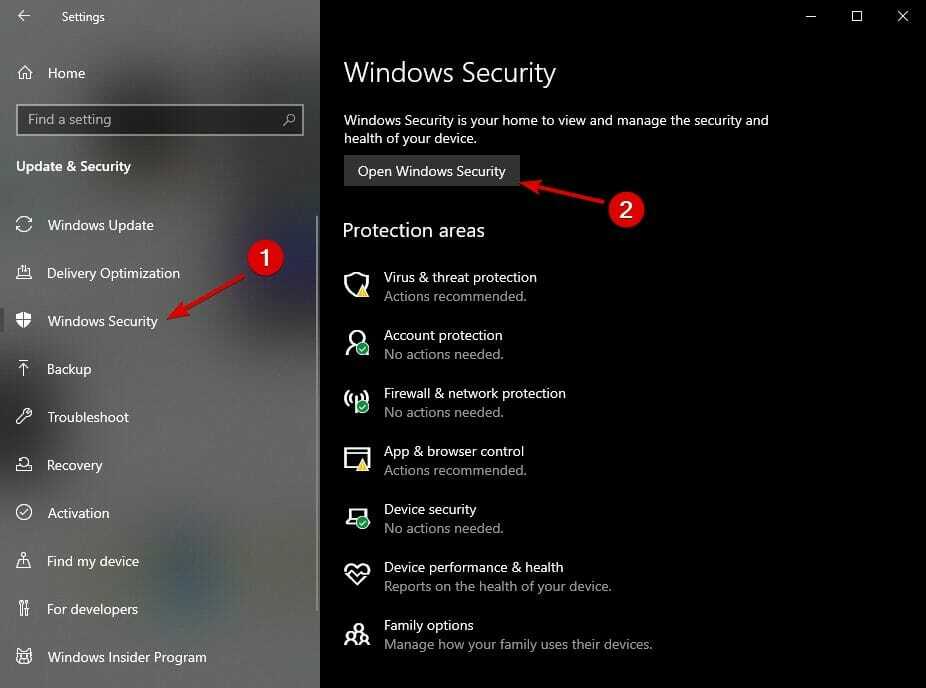

- Gehe zu Die Einstellungen.

- Wählen Windows-Sicherheit, dann Öffnen Sie die Windows-Sicherheit.

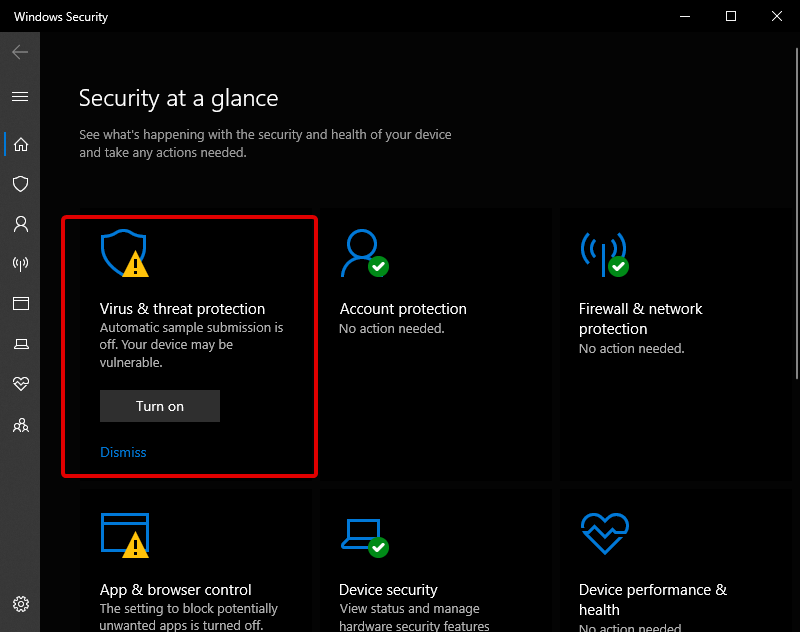

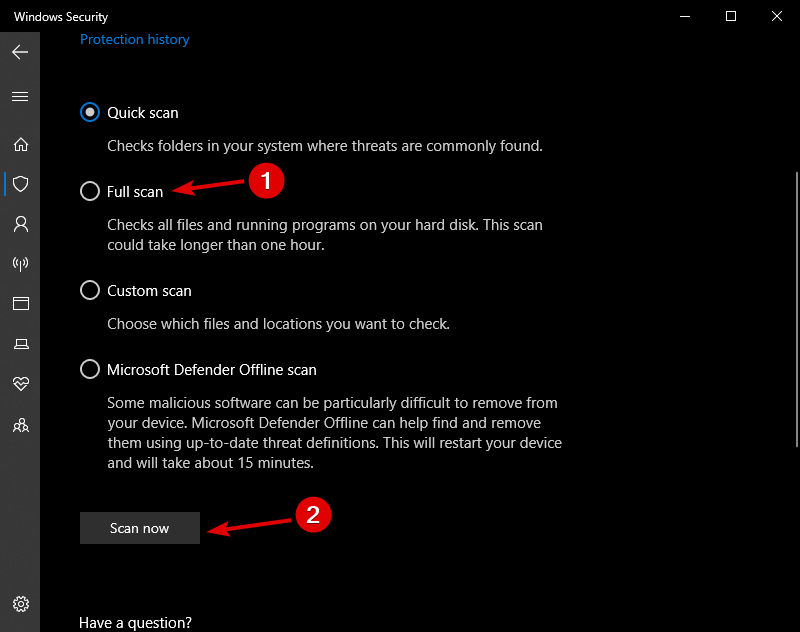

- Wählen Viren- und Bedrohungsschutz, dann Scan Optionen

- Wählen Sie nun Kompletter Suchlauf und klicke auf Scanne jetzt.

- Lassen Windows Defender Beenden Sie das Scannen Ihres PCs.

So scannen Sie Ihren PC mit dem integrierten Windows Defender.

Wenn Sie sich vor der T-RAT 2.0-Malware, Adware, Spyware und vielen anderen schädlichen Software schützen möchten, die versucht, Ihren PC zu infizieren und Ihre Daten zu stehlen, benötigen Sie eine starke Verteidigung.

Darüber hinaus möchten wir erwähnen, dass ein starker Antivirus mehrschichtigen Schutz benötigt und fortschrittliche KI, um Ihren PC aktiv nach aufkommenden Bedrohungen zu durchsuchen, sich an diese anzupassen und verdächtige zu überwachen Aktivität.

Die Software funktioniert mit mehreren Plattformen, sodass Sie Ihr Telefon, Tablet, Laptop oder PC problemlos schützen können.

Das Programm bietet nicht nur einen starken Schutz, sondern schützt auch Ihre Identität und sensible Daten, während Sie im Internet surfen oder Online-Zahlungen jeglicher Art ausführen.

ESET Internet-Sicherheit

ESET Internet Security ist die weltweit führende Antivirensoftware, die gefährliche Dateien von Ihnen fernhält.

Das war's für diesen Artikel heute. Der Trojaner-Virus ist ein ernstes Problem, das nicht vernachlässigt werden darf, und diese neueste Ergänzung ist noch gefährlicher als zuvor.

Wir empfehlen Ihnen, unsere ausführliche Liste der besten Antivirensoftware mit unbegrenzter Gültigkeit und wählen Sie eine, die Ihren Bedürfnissen entspricht.

Wie schützen Sie Ihren Windows-PC vor Bedrohungen wie T-RAT 2.0? Teilen Sie uns Ihre Meinung im Kommentarbereich unten mit.

Haben Sie immer noch Probleme?Beheben Sie sie mit diesem Tool:

Haben Sie immer noch Probleme?Beheben Sie sie mit diesem Tool:

- Laden Sie dieses PC-Reparatur-Tool herunter auf TrustPilot.com als großartig bewertet (Download beginnt auf dieser Seite).

- Klicken Scan starten um Windows-Probleme zu finden, die PC-Probleme verursachen könnten.

- Klicken Repariere alles um Probleme mit patentierten Technologien zu beheben (Exklusiver Rabatt für unsere Leser).

Restoro wurde heruntergeladen von 0 Leser in diesem Monat.

![5 beste Software zum Überprüfen von Ports [Offene Ports und erweiterte Scanner]](/f/81e15be3c2c538796c5d6a993f0709a4.png?width=300&height=460)