- Online sikkerhed er kun relativ, en illusion i mange sikkerhedseksperters øjne.

- Cybersikkerhedsfirmaet Zscaler trak dækket af en ny AiTM phishing-kampagne.

- Målene er Microsoft Mail-brugere, og vi er ved at vise dig, hvordan det fungerer.

Læs meget omhyggeligt, hvad vi er ved at skrive i denne artikel, da ingen er sikret mod angribere og de metoder, de bruger i øjeblikket.

For at være mere specifik skal brugere af Microsoft e-mail-tjenester virkelig være på udkig, fordi Zscaler, et cybersikkerhedsforskningsfirma, har netop opdaget en ny igangværende phishing-kampagne rettet mod Microsoft e-mail-brugere.

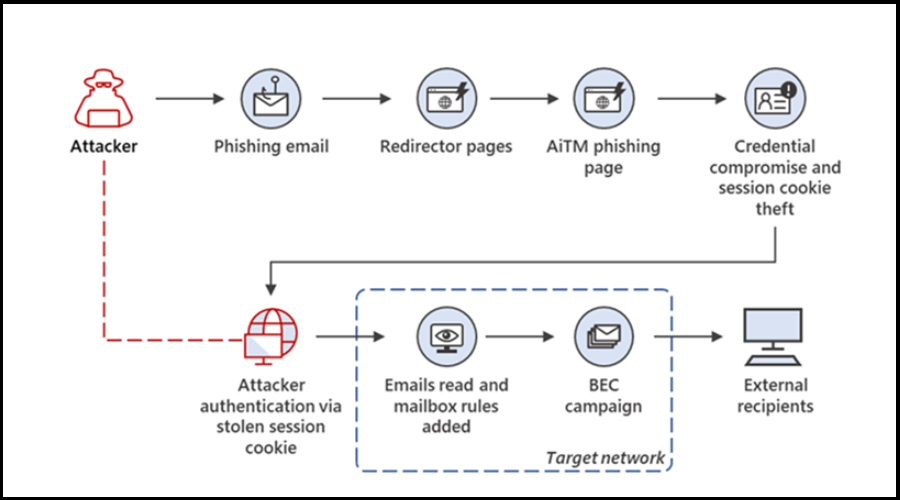

Ikke for at skræmme dig, men ifølge firmaet er virksomhedsbrugere under angreb, og kampagnen køres ved hjælp af adversary-in-the-middle (AiTM) teknik til at omgå multi-faktor autentificering.

Phishing-kampagne bruger AiTM-metoden til at stjæle dine legitimationsoplysninger

Selv Redmond-teknologigiganten erkendte dette problem tilbage i juli, da den skabte en blogindlæg beregnet til at advare brugerne om den forestående fare.

For at bringe dig op i hastighed placerer denne AiTM-teknik en modstander i midten for at opsnappe godkendelsesprocessen mellem klienten og serveren.

Det er overflødigt at sige, at under denne udveksling er alle dine legitimationsoplysninger så godt som væk, da ondsindede tredjeparter vil have dem som et resultat.

Og som du ville have forventet, betyder det også, at MFA-oplysningerne er stjålet. Derfor optræder modstanderen i midten som serveren til den rigtige klient og klienten til den rigtige server.

| Angriber-registreret domænenavn | Legit Federal Credit Union-domænenavn |

| crossvalleyfcv[.]org | crossvalleyfcu[.]org |

| triboro-fcv[.]org | triboro-fcu[.]org |

| cityfederalcv[.]com | cityfederalcu[.]com |

| portconnfcuu[.]com | portconnfcu[.]com |

| oufcv[.]com | oufcu[.]com |

Som sikkerhedseksperterne forklarede, er denne kampagne specifikt designet til at nå ud til slutbrugere i virksomheder, der bruger Microsofts e-mail-tjenester.

Husk, at Business email compromise (BEC) fortsat er en altid tilstedeværende trussel mod organisationer, og denne kampagne understreger yderligere behovet for at beskytte mod sådanne angreb.

Dette er nogle af de vigtigste punkter, som cybersikkerhedseksperter har opsummeret, som et resultat af analysen af den aktuelle trussel:

- Virksomhedsbrugere af Microsofts e-mail-tjenester er hovedmålene for denne storstilede phishing-kampagne.

- Alle disse phishing-angreb begynder med en e-mail sendt til offeret med et ondsindet link.

- Kampagnen er aktiv på tidspunktet for blogudgivelsen, og nye phishing-domæner registreres næsten hver dag af trusselsaktøren.

- I nogle tilfælde blev ledernes virksomheds-e-mails kompromitteret ved hjælp af dette phishing-angreb og senere brugt til at sende yderligere phishing-e-mails som en del af den samme kampagne.

- Nogle af de vigtigste industrivertikaler såsom FinTech, Lån, Forsikring, Energi og Fremstilling i geografiske regioner som USA, Storbritannien, New Zealand og Australien er målrettet.

- Et brugerdefineret proxy-baseret phishing-kit, der er i stand til at omgå multi-factor authentication (MFA), bruges i disse angreb.

- Forskellige tilslørings- og browserfingeraftryksteknikker udnyttes af trusselsaktøren til at omgå automatiserede URL-analysesystemer.

- Adskillige URL-omdirigeringsmetoder bruges til at omgå virksomhedens e-mail-URL-analyseløsninger.

- Legitime online koderedigeringstjenester såsom CodeSandbox og Glitch misbruges til at øge kampagnens holdbarhed.

I henhold til vores analyse af de originale e-mails ved hjælp af Federal Credit Union-temaet observerede vi et interessant mønster. Disse e-mails stammede fra e-mail-adresserne på de administrerende direktører for de respektive Federal Credit Union-organisationer.

Tillad os også at nævne, at nogle af de angriber-registrerede domæner var stavefejl-versioner af lovlige føderale kreditforeninger i USA.

I dag er grænsen mellem onlinesikkerhed og kompromittering af hele din operation så fin, at du skal bruge et atommikroskop for at se det.

Derfor prædiker vi altid sikkerhed, hvilket betyder:

- Download aldrig noget fra tilfældige, usikre kilder.

- Afslør aldrig dine legitimationsoplysninger eller andre følsomme oplysninger til nogen.

- Lad ikke folk, du ikke har tillid til, bruge din pc.

- Åbn ikke links modtaget i e-mails, der stammer fra upålidelige kilder.

- Altid antivirus software.

Det er helt op til dig at forblive sikker i denne evigt skiftende online jungle, så sørg for at tage alle de sikkerhedsforanstaltninger, du har brug for, for at undgå katastrofer.

Har du modtaget sådanne e-mails for nylig? Del din oplevelse med os i kommentarfeltet nedenfor.