- Společnost Microsoft nedávno spustila Zero Trust Deployment Center, užitečnou sbírku průvodců implementací bezpečnostního modelu Zero Trust.

- Úložiště obsahuje několik objektivně orientovaných průvodců, abyste mohli sledovat průběh implementace.

- Podívejte se na naše Centrum kybernetické bezpečnosti udržovat kontakt s nejnovějším vývojem zabezpečení.

- Navštivte Microsoft v sekci pro další novinky, funkce a události týkající se společnosti Microsoft.

Společnost Microsoft nedávno oznámilaZero Trust Deployment Center, užitečná sbírka zdrojů pro zákazníky, kteří jsou připraveni přijmout bezpečnostní modely Zero Trust.

Pokusy a chyby opakovaně ukazují, že nejbezpečnějším způsobem, jak jít, mohou být modely zabezpečení Zero Trust. Navzdory zjevným nepříjemnostem, které táhne, by se tento model zabezpečení mohl co nejvíce přiblížit vzduchotěsným digitálním ekosystémům.

Co je Zero Trust?

V poslední době se kybernetické bezpečnosti a soukromí dostalo několik docela tvrdých karet s ohledem na stále rostoucí rozmanitost digitálních hrozeb. Proto má smysl, aby podniky a organizace přestavovaly svá pracovní prostředí na bezpečnější verze.

Zero Trust je efektivní způsob, jak udržet kybernetické hrozby na uzdě zvednutím metaforického obočí při každé žádosti. Tradiční modely předpokládají, že vše, co je za bránou firewall organizace, je bezpečné.

Zero Trust na druhou stranu považuje každou žádost za narušení bezpečnosti. Proto je důkladně ověří, než je nechá projít, bez ohledu na jejich počáteční bod.

Ve své podstatě takový systém může zajistit blaho:

- Totožnosti - Důkladná kontrola identit prostřednictvím prosazování silných metod ověřování v kombinaci s přístupovými zásadami s nízkými oprávněními

- Koncové body - Monitorování koncových bodů pro podezřelou aktivitu, dodržování předpisů a zdraví zařízení, aby se snížil počet potenciálních cílů

- Aplikace / API - Prosazování příslušných oprávnění, implementace nepoctivých systémů detekce IT

- Data - Zvyšování ochrany prostřednictvím klasifikace, označování, šifrování a nakonec omezení přístupu

- Infrastruktura - Detekce hrozeb pomocí telemetrie v kombinaci s automatickým označováním / blokováním podezřelého chování

- Sítě - Mikro-správa sítí jejich segmentací ve spojení s šifrováním E2E a detekcí / ochranou hrozeb v reálném čase

Posuďte postup implementace Zero Trust

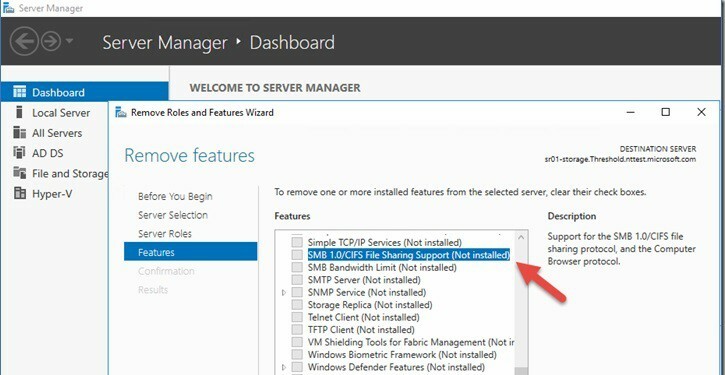

MicrosoftJe nově vydáno Zero Trust Deployment Center vám pomůže použít tento model zabezpečení ve vaší organizaci a sledovat váš pokrok. Ke každému kroku je přiložen průvodce, který obsahuje pečlivě vysvětlené pokyny, které vás celým procesem provedou.

Každá instrukce je k dispozici v běžném jazyce, takže si nemusíte dělat starosti se zbytečně komplikovanými technickými termíny. Pokyny jsou navíc k dispozici jako seznamy kroků, takže můžete snadno sledovat průběh implementace Zero Trust.

V neposlední řadě, pokud máte zájem měřit účinnost vyspělosti Zero Trust vaší organizace, můžete použít Nástroj pro hodnocení Zero Trust společnosti Microsoft. Pamatujte, že budete potřebovat přesné vyplnění počátečního formuláře, pokud chcete mít dokonalý přehled.