Ако сте били извън мрежата от известно време и по някакъв начин сте успели да пропуснете всички размирици за WannaCry и Petya ransomware, подготвихме кратко обяснение по темата и изброихме основните разлики между Петя (понякога наричан GoldenEye) и вече сдържан WannaCry зловреден софтуер.

В ерата, в която компютрите управляват толкова много икономически, индустриални и социални аспекти, не е странно да се очаква кибер престъпник, който да се превърне в достоен и ужасяващ наследник на отвличания и банкови грабежи, създали хаос в миналото пъти. Данните са равни на пари, а парите са равни на пари, просто казано. Едно от онези неопрестъпления, които присъстват в наши дни, е рансъмуерът.

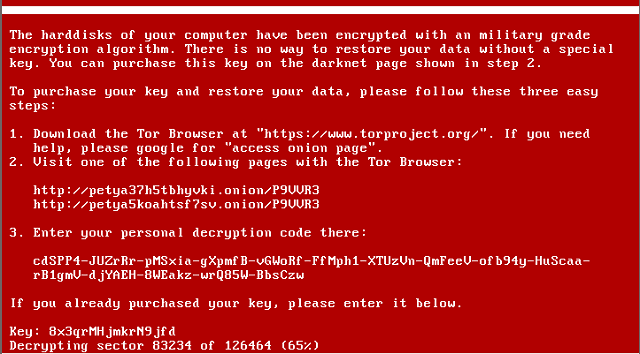

Рансъмуерът е едно от многото киберпрестъпления. Той удря критични и чувствителни данни на жертвата и изисква откуп и като лост държи ключа за дешифриране. Ако не сте съгласни с условията на кибер-крадец, вашите данни се изтриват окончателно или се публикуват, в зависимост от това колко секретна или лична е информацията, която се съдържа в отвлечените файлове.

Каква е основната разлика между WannaCry и Petya ransomware?

Сега, както при предшествениците си, и в „бизнеса“ на рансъмуера имаме малки измамници, хакери, които искат да бъдат, и големи, добре оборудвани и знаещи експерти. Първата група поема физическо лице (или група лица, ако желаете), а другата група използва злонамерен софтуер от висок клас, тъй като техните цели са компании и високопоставени жертви. Говорим за милиони долари в тази игра на котка и мишка. Тези хора не се шегуват, това е истинска сделка.

Накратко преди около два месеца се появи глобално събитие за рансъмуер, по-късно известно като криза WannaCry. Той порази повече от няколко компании в различни страни по света, включително Националната здравна служба в Англия и телекомуникационния гигант от Испания. При здравеопазването не ставаше дума само за пари, човешкият живот беше замесен, което го прави още по-абсурден.

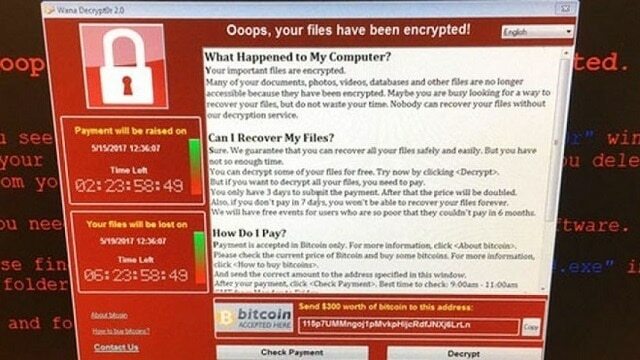

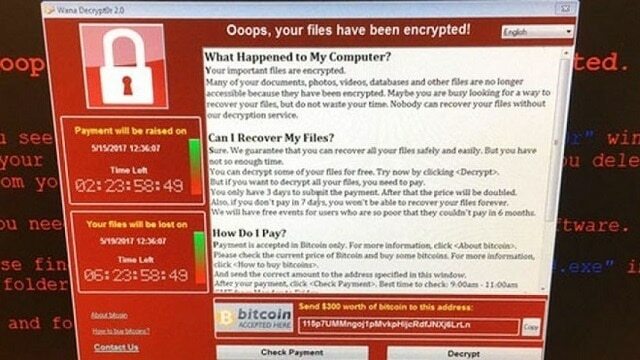

Хакерите използваха изтекла уязвимост на Windows, наречена EternalBlue, която, както се твърди, беше използвана от NSA за някои призрачни действия в Близкия изток. Така че те всъщност използваха партиден файл, актуализация на MS Office или актуализация на програма на трета страна, за да повредят компютри, задвижвани от Windows, и да кодират данните на HDD с ключа за декриптиране, докато се възползват. Те поискаха биткойни на стойност $ 300, за да извлекат чувствителните данни на компютъра на всеки човек.

Сега една от причините атаките да са били толкова успешни първоначално е, че повечето от антагонизираните компании или лица работят стари версии на Windows, някои дори Windows XP (това е 2017, вие!), които не са закърпени с подходящи актуализации на защитата. А антивирусната програма няма да ви помогне толкова много (или може ли?), когато системният недостатък е картата, на която играят хакерите.

За щастие имаше и недостатък в кода на WannaCry и той беше повален, след като Microsoft предостави актуализации седмица по-късно. Освен това злонамерената програма е програмирана да обхваща голяма площ и вместо да насочва само избрани цели, тя наводнява интернет. Това ги затрудни да проследят плащанията. Petya или GoldenEye е подобен, но изглежда по-добре организиран и дирижиран. Той има по-малко недостатъци и целта на извършителите му е по-добре насочен изстрел, отколкото едва контролиран изблик.

Към днешна дата Петя е ударил само около 2500 цели, а WannaCry е ударил, в много по-кратък период, стотици хиляди, преди да бъде потушен. Друга разлика е свързана с плащането на валидиране. Гадните хора зад атаките на WannaCry не бяха достатъчно компетентни, за да разработят надежден начин за потвърждаване на плащанията на жертвите си. По този начин те пропуснаха много възможности за печалба. Петя използва малък доставчик на имейли, наречен Posteo, за проверка. След като получат имейла с доказателство за плащане, те изпращат ключа за дешифриране и това приключва процедурата.

Основната разлика обаче е в самия софтуер. Той атакува по много различни начини, така че експертите по въпроса смятат, че е много по-трудно да го спрат. Предполага се, че актуализациите и корекциите за сигурност няма да помогнат. Поне не сами. Нанесеният от Petya зловреден софтуер започва със системата, той се предлага в различни версии и все още няма просто решение, което трябва да се справи с него.

Освен това много компании се заблуждават да мислят, че корекциите или допълнителните мерки за сигурност не са от съществено значение, така че шансът е, че Петя ще расте дори с течение на времето, докато достигне целия свят заплашителни нива. Това е само началото на масивна глобална криза на рансъмуера и тест за бдителност за основните играчи. Това е отличен пример, че мерките за сигурност са задължителни и че можем да очакваме много други киберпрестъпници да следват този маршрут.

Какво е вашето мнение по въпроса? Не забравяйте да ни кажете в раздела за коментари по-долу.

СВЪРЗАНИ ИСТОРИИ, КОИТО ТРЯБВА ДА ПРОВЕРИТЕ:

- Ето защо Microsoft деактивира трети страниантивируснав Windows 10

- 10 най-добри антивирусни програми за сърфиране

- Ето защо Microsoft деактивира антивирусни програми на трети страни в Windows 10 Creators Update