أصدر فريق من الباحثين الأمنيين في Glass Wall Solutions مؤخرًا إصدارًا جديدًا تقرير تحليل التهديد. يسلط التقرير الضوء على حقيقة أن حوالي 85٪ من البرامج الضارة لمكافحة التطرف العنيف أتت من مصادر معروفة أثناء ذلك الربع الأول 2019.

يحتوي Windows 10 على سجل سيء فيما يتعلق بالأخطاء. تعتبر بعض الثغرات الأمنية جزءًا متأصلًا في كل تحديث جديد.

ومع ذلك ، فمن المدهش معرفة أن المتسللين يستغلون الآن نقاط الضعف التي تم إصلاحها بواسطة Microsoft.

يقوم المتسللون بتوزيع برامج ضارة قديمة في عبوات جديدة

يثير هذا الوضع بعض المخاوف الأمنية الهامة. يستخدم المهاجمون الآن برامج ضارة قديمة لشن هجمات جديدة تمامًا على أنظمتك.

يدرك المهاجمون جيدًا حقيقة أن العديد من الشركات والمؤسسات الكبرى لا تزال تستخدم منصات قديمة مثل Windows 8 و 7 و ويندوز إكس بي.

هذه المنظمات لها أسبابها الخاصة لاستخدام هذه الأنظمة القديمة في بيئة التشغيل. وأشار الباحثون إلى أن حوالي 37٪ من الأنظمة هي لا يزال يستخدم نظام التشغيل Windows 7.

علاوة على ذلك ، يبلغ عدد مستخدمي Windows 8 و 8.1 و Windows XP 2.1٪ و 7٪ و 2.3٪ على التوالي.

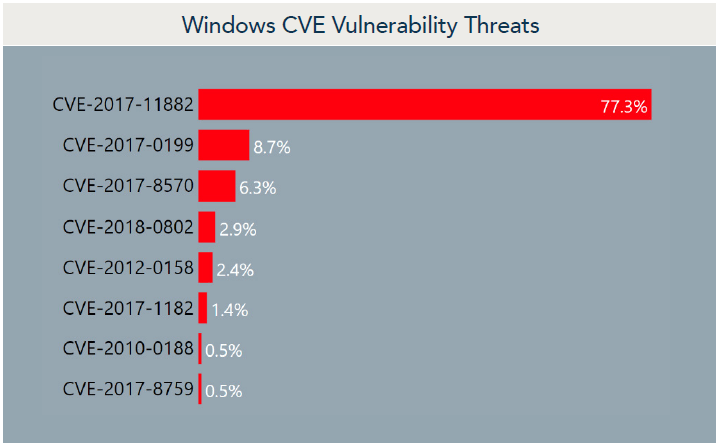

هذا الموقف يجعل أجهزة الكمبيوتر المعنية هدفًا سهلاً. تُظهر اتجاهات الثغرات الأمنية في نظام التشغيل Windows CVE أن CVE-2017-11882 تحظى بشعبية كبيرة بين مجرمي الإنترنت.

CVE-2017-11882 هو في الأساس ثغرة أمنية في مكون محرر المعادلات في برنامج Microsoft Office.

يمكن لأي شخص الاستفادة من هذه الثغرة الأمنية للحصول على امتيازات مستخدم محلي لتشغيل برامج ضارة.

علاوة على ذلك ، استخدم المهاجمون مستندات Office لاستهداف أنظمة Windows. توضح اتجاهات نوع الملف أن المهاجمين استخدموا 65٪ من ملفات Word و 25٪ من ملفات Excel و 1٪ من ملفات PDF لنشر البرامج الضارة.

ومن ثم ، فإن هذه الأرقام تشير بوضوح إلى حقيقة أن بائعي الأمن فشلوا في حماية أجهزة كمبيوتر المستخدم من التهديدات المعروفة.

يمكننا أن نرى بوضوح أن المهاجمين يتقدمون الآن بخطوة على المباراة. إنهم يقومون فقط بتوزيع البرامج الضارة القديمة في عبوات جديدة.

المهاجمون أذكياء بما يكفي لتغيير تكتيكاتهم وتقنياتهم.

استهدفت الجهات الخبيثة شركة Microsoft في عام 2017 ، ويعيد التاريخ نفسه الآن. هل تتذكر حلقة WannaCry؟

تحتاج Microsoft حقًا إلى السيطرة على الموقف قبل فوات الأوان.

مقالات ذات صلة تحتاج إلى التحقق منها:

- 1M من أجهزة الكمبيوتر التي تعمل بنظام Windows لا تزال عرضة لهجمات البرامج الضارة BlueKeep

- يستضيف Microsoft Azure مواقع البرامج الضارة عن غير قصد

- أفضل 5 خرائط لتتبع البرامج الضارة لمعرفة حدوث هجمات الأمان في الوقت الفعلي