ما الذي يجب أن تكون الأولوية رقم واحد عند الوصول إلى الإنترنت؟ إذا كنت تفكر في أي شيء يتعلق بالتسوق أو الألعاب ، فأنت لست هناك بعد.

في الواقع ، يجب أن يكون الأمان على رأس أولوياتنا عند التعامل مع عالم الإنترنت الخطير المتغير الذي نعيش فيه حاليًا.

قد ترغب في معرفة ذلك اكتشفت شركة الأبحاث الأمنية ASEC حملة برامج ضارة جديدة تتنكر في شكل أداة تحقق من مفتاح منتج Windows.

ومع ذلك ، لا تنخدع بالتنكر الرسمي ، لأن هذه الأداة هي في الواقع برنامج BitRAT ضار أو حصان طروادة للوصول عن بعد.

يمكن لبرنامج تنشيط Windows أن يصيب جهاز الكمبيوتر الخاص بك بشكل خطير

كشفت ASEC حقيقة أن هذا RAT بالتحديد يتم توزيعه عبر Webhards وهي خدمات مشاركة الملفات عبر الإنترنت في كوريا.

على الرغم من أن البرامج المقرصنة وغير الرسمية معروفة غالبًا بإصابة الأجهزة ببرامج ضارة ، إلا أن الأشخاص يميلون إلى عدم أخذ مثل هذه التحذيرات على محمل الجد.

وغني عن القول أن هذا يدفع منشئي البرامج الضارة إلى تصعيد لعبتهم والحفاظ على تدفق مستمر من البرامج الضارة إلى الجماهير.

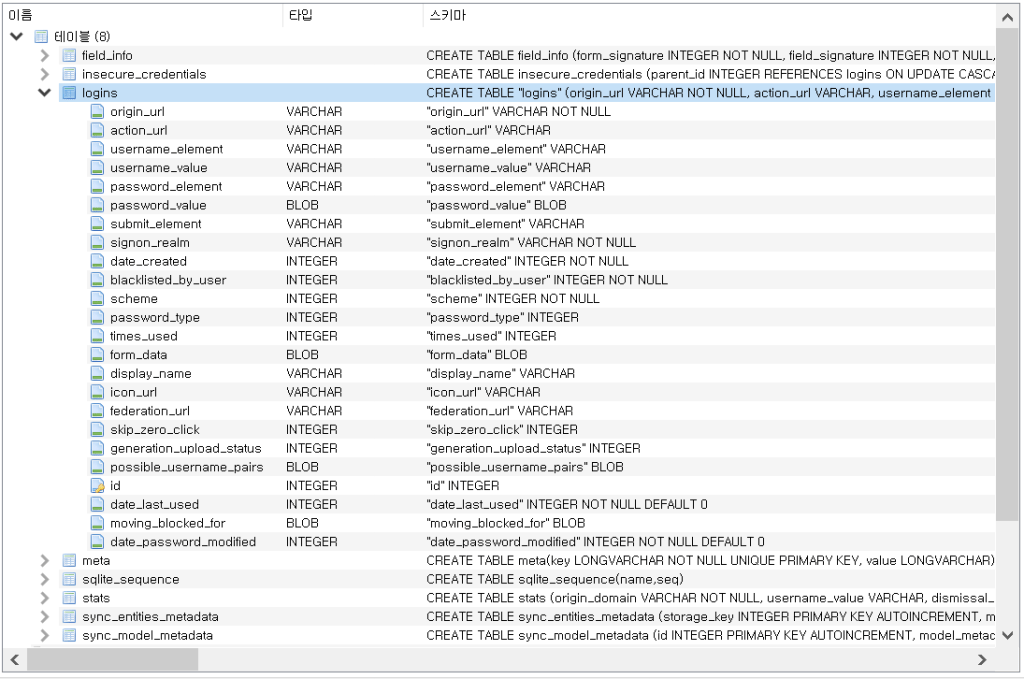

لشرح كيفية عمل ذلك بشكل أفضل ، ملف مضغوط تم تنزيله W10DigitalActivation.exe يحتوي على الملف اللعين ولكنه يحمل أيضًا ملف تنشيط Windows أصليًا أيضًا.

ال W10 التنشيط الرقمييبدو أن ملف _msi حقيقي بينما الآخر W10DigitalActivation_Temp الملف هو البرنامج الضار.

في اللحظة التي يقوم فيها المستخدم المطمئن بتشغيل ملف exe ، يتم تنفيذ كل من أداة التحقق الفعلية وملف البرامج الضارة في وقت واحد.

بالطبع ، سيعطي هذا الإجراء للمستخدم المذكور انطباعًا بأن كل شيء يعمل على النحو المنشود ولا يوجد شيء مظلل بشأن الأمر برمته.

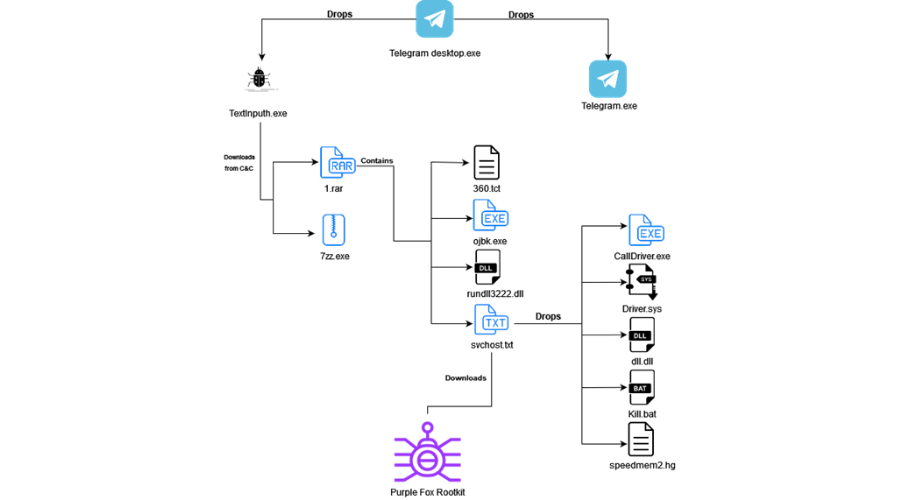

ثم ، W10DigitalActivation_Temp.exe يستمر ملف البرامج الضارة لتنزيل ملفات ضارة إضافية من خادم الأوامر والتحكم (C&C) ويقوم بتسليمها داخل مجلد برنامج بدء تشغيل Windows عبر PowerShell.

أخيرًا ، يتم تثبيت BitRAT كملف Software_Reporter_Tool.exe داخل المجلد٪ temp٪ وفي Windows Defender.

تتم أيضًا إضافة مسار الاستبعاد لمجلد بدء التشغيل وعملية الاستبعاد لـ BitRAT ، في حال كنت تتساءل.

يمكنك معرفة المزيد من التفاصيل حول هذا من خلال مراجعة تقرير ASEC الرسمي. هل قمت بتنزيل مثل هذا الملف وكان عليك التعامل مع هذا البرنامج الضار؟

تأكد من مشاركة تجربتك معنا في قسم التعليقات المخصص الموجود أدناه.