لا يزال يتعين على Microsoft إصلاح ثغرة يوم الصفر في نظام التشغيل Windows 10 والتي تمنح امتيازات متصاعدة للمهاجمين الناجحين. لكن، 0 رقعة طورت دقيقة غير رسمية تهدف إلى حل المشكلة.

هذا الخطأ معروف من قبل عملاق التكنولوجيا تحت اسمه المستعار CVE-2021-34484. أصدرت Microsoft بالفعل إصلاحًا خلال أغسطس Patch الثلاثاء في وقت سابق من هذا العام. ووفقًا للشركة ، فإن الخلل هو مشكلة تعسفية في حذف الدليل.

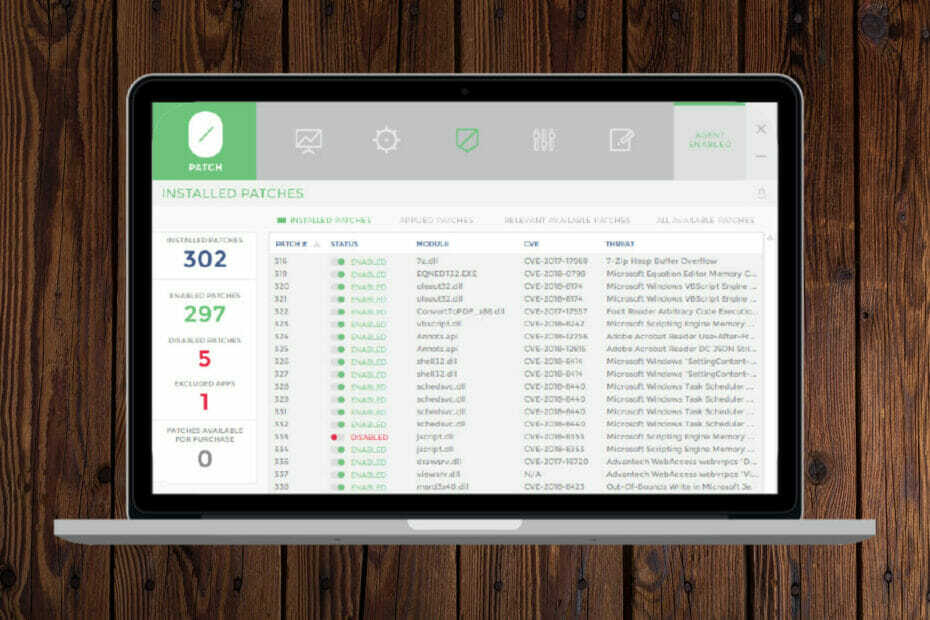

0 سوف يقوم باتش بإصلاح ثغرة Windows هذه

اعتبر مسؤولو ريدموند أن هذا يمثل أولوية منخفضة لأن الفاعل المهدد سيحتاج إلى وصول محلي لاستغلال النظام. ومع ذلك ، مع هذا الوصول ، لن يتمكن المهاجم إلا من حذف المجلدات.

ومع ذلك ، وجد الباحث الأمني عبد الحميد الناصري في وقت لاحق أن الخلل يمكن أن يكون أيضًا بوابة امتياز التصعيد.

هذا من شأنه أن يمنح الفاعل المهدد حق الوصول إلى موارد النظام والخوادم وأجزاء أخرى من الشبكة ، على الرغم من أنهم سيظلون بحاجة إلى وصول محلي لبدء السلسلة.

وجد أيضًا أن إصلاح Microsoft لم ينجح حقًا لأن المهاجمين يمكنهم تجاوزه ، وأكد 0Patch ذلك في إحدى مشاركات المدونة الخاصة بهم.

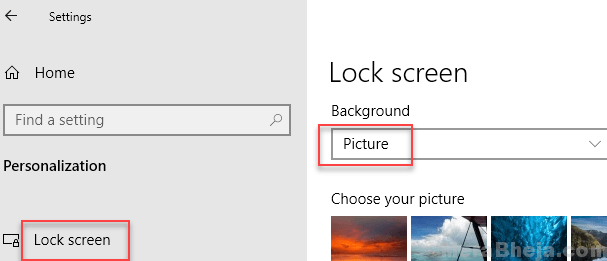

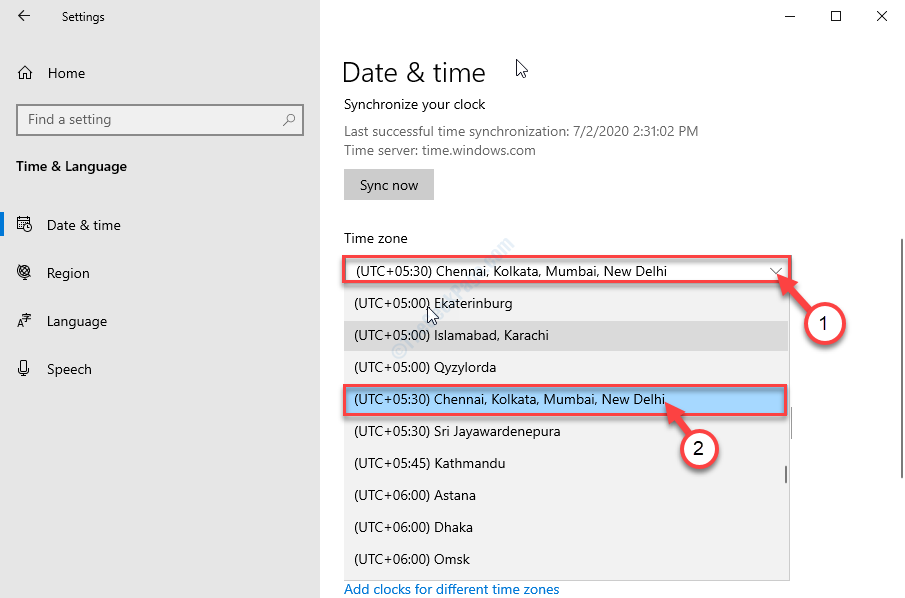

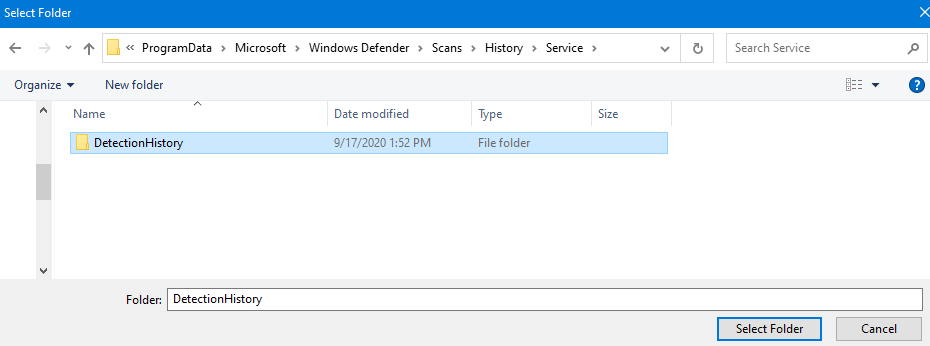

تكمن الثغرة الأمنية في خدمة ملف تعريف المستخدم ، وتحديداً في الكود المسؤول عن إنشاء ملف مجلد ملف تعريف المستخدم المؤقت في حالة تلف مجلد ملف التعريف الأصلي للمستخدم أو قفله للبعض السبب.

اكتشف عبد الحميد أن العملية (المنفذة كنظام محلي) لنسخ المجلدات والملفات من مجلد ملف التعريف الأصلي للمستخدم إلى المجلد المؤقت يمكن مهاجمتها بروابط رمزية.

من خلال القيام بذلك ، ستنشئ الأطراف الخارجية الضارة مجلدات قابلة للكتابة للمهاجمين في موقع نظام يتم من خلاله تحميل وتنفيذ عملية النظام التي تم إطلاقها لاحقًا DLL للمهاجم.

كتب 0Patch micropatch الخاص به لتغطية مسارات Microsoft وإغلاق الثغرة الأمنية. تقول الشركة إن التصحيح يحمي جميع إصدارات Windows المتأثرة ، بما في ذلك 20H2 و 2004،1909 و Windows Server 2019.

لم يذكر عملاق التكنولوجيا Redmond متى سيطرح تصحيحًا رسميًا ، معتبراً أنه لا يزال يرى أن هذا يمثل مشكلة ذات أولوية منخفضة بسبب الوصول المحلي.

هذا يعني أن الوقت المتوقع للوصول هو طرح برنامج يوم الثلاثاء لشهر ديسمبر.

ما هو رأيك في الموقف برمته؟ شاركنا برأيك في قسم التعليقات أدناه.